في السنوات الماضية ، أثرت العديد من متغيرات برامج الفدية على العديد من أجهزة الكمبيوتر المنزلية والتجارية ، من أجل كسب المال للمجرمين. في الأشهر القليلة الماضية ، كانت الشركات والمدارس والمستشفيات والعديد من المستخدمين المنزليين ضحايا لهجمات برامج الفدية وقد عانوا من كابوس فقدان أرشيفهم.

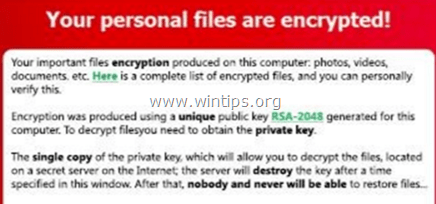

برنامج الفدية هو نوع من البرامج الضارة التي بمجرد أن تصيب جهاز كمبيوتر ، فإنها تقوم بتشفير جميع البيانات (مستندات Word ، ملفات Excel والصور وما إلى ذلك) المخزنة على محركات الأقراص المحلية وجميع محركات الأقراص المتصلة (أقراص USB الخارجية أو / والشبكة محركات / مشاركات). بعد التشفير ، لا يمكن للمستخدم - الضحية فتح ملفاته (لأنها أصبحت مقفلة أو معطوبة) ويتم إخطاره من خلال تنبيه الشاشة أنه من أجل إزالة التشفير ، يجب عليه دفع الفدية المطلوبة ، وإلا فإن جميع بياناته ستكون ضائع.

تختلف الفدية المطلوبة (على سبيل المثال 300 دولار ، 500 دولار ، 1000 دولار أو أكثر) ويجب دفعها بالعملة الرقمية (على سبيل المثال عملات البيتكوينو PaySafe وما إلى ذلك) باستخدام ملف متصفح الإنترنت Tor، لذلك من المستحيل القبض على المجرمين.

كيف تمنع هجمات برامج الفدية؟

وفقًا للعديد من الشركات والمؤسسات الأمنية ، فإن عام 2016 هو عام برامج الفدية الضارة. يمكن لفيروسات برامج الفدية تجاوز جميع أدوات الأمان (برامج مكافحة الفيروسات ، وجدار الحماية ، وما إلى ذلك) نظرًا لأنه يتم تحديثها دائمًا بإصدارات جديدة بواسطة "مبتكريها" ، حتى لا يمكن اكتشافها. لذلك ، باختصار ، إذا كنت تريد منع برامج الفدية الضارة من تدمير عملك ، فيجب عليك:

1. كن مستعدا عن طريق نسخ ملفاتك احتياطيًا إلى أجهزة تخزين خارجية والاحتفاظ بنسخك الاحتياطية في وضع عدم الاتصال ، لتقليل فقد البيانات. (نرى الجزء الأول للحصول على تعليمات)

2. احرص مع رسائل البريد الإلكتروني والمرفقات التي تتلقاها. فكر قبل زيارة ارتباط HTML أو قبل فتح المرفقات المستلمة عن طريق البريد الإلكتروني ولا تقم مطلقًا بتمكين وحدات الماكرو تم استلام المستندات عن طريق البريد الإلكتروني ، ما لم تكن قد تحققت مسبقًا مع مرسل البريد الإلكتروني من أن المستند موجود شرعي. (نرى الجزء 2 للحصول على تعليمات)

3. تكون محمية من خلال تحديث برنامج الأمان الخاص بك دائمًا ، عن طريق تثبيت أداة لمكافحة برامج الفدية وتحديد قواعد وصول واضحة إلى جهاز الكمبيوتر الخاص بك وملفاتك. (نرى الجزء 3 للحصول على تعليمات)

يحتوي دليل الحماية من برامج الفدية على إرشادات مفصلة حول كيفية حماية جهاز الكمبيوتر الخاص بك وملفاتك من إصابات برامج الفدية والبرامج الضارة.

كيفية الحماية من هجمات البرامج الضارة (دليل الحماية من برامج الفدية).

الجزء 1. كن مستعدا.

الخطوة 1. النسخ الاحتياطي والنسخ الاحتياطي والنسخ الاحتياطي.

الطريقة الأكثر أهمية والأكثر أمانًا لتقليل كارثة البيانات على جهاز الكمبيوتر الخاص بك (أو شبكتك) من أي نوع من الضرر (الأجهزة أو البرامج) هي إجراء نسخ احتياطية من ملفاتك بانتظام إلى وسائط أخرى (على سبيل المثال ، إلى قرص USB خارجي ، وتخزين سحابي ، وما إلى ذلك) واحتفظ بهذه الوسائط في وضع عدم الاتصال (غير متصلة بـ الحاسوب).

-

مقالات ذات صلة:

1. كيفية عمل نسخة احتياطية من ملفاتك الشخصية باستخدام SyncBackFree

2. كيفية عمل نسخة احتياطية من ملفاتك الشخصية باستخدام Windows Backup.

الخطوة 2. تمكين حماية النظام على جميع الأقراص.

تمنحك ميزة حماية النظام (في أنظمة التشغيل Windows 10 و 8 و 7 و Vista OS) الفرصة لاستعادة نظامك إلى حالة العمل السابقة (النظام استعادة) واستعادة ملفاتك إلى إصدار سابق ، إذا لزم الأمر (على سبيل المثال ، إذا لم يتم تشغيل نظامك بشكل طبيعي بعد التحديث أو بعد فيروس هجوم). لإنجاز هذه المهام ، تأخذ حماية النظام لقطات دورية لحالة النظام الحالية والملفات التي تسمى "نسخ الظل" *.

* ملحوظة: تقوم أحدث إصدارات فيروسات برامج الفدية بحذف نسخ الظل من نظامك وتعطيل حماية النظام على الأقراص الخاصة بك. ولكن ، إذا كنت محظوظًا ولاحظت إصابة فيروس الفدية مباشرةً (قبل إزالة Shadow Copies) ، فستتمكن من استعادة ملفاتك إلى الإصدارات السابقة.

1. لتمكين حماية النظام لجميع محركات الأقراص على جهاز الكمبيوتر الخاص بك:

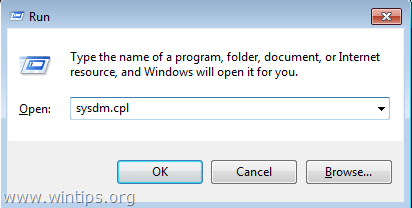

1. صحافة "شبابيك”

+ “ص"لتحميل ملف يركض صندوق المحادثة.

2. نوع sysdm.cpl و اضغط يدخل.

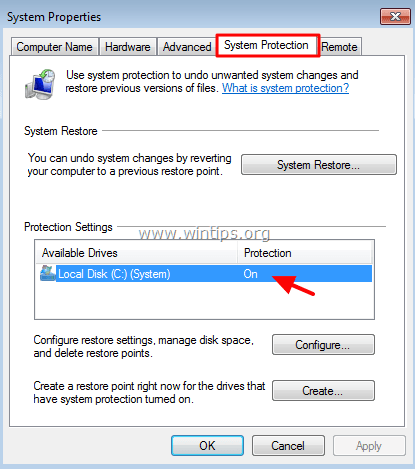

2. في حماية النظام علامة التبويب ، تحقق مما إذا كانت الحماية الموجودة على محرك الأقراص الرئيسي قيد التشغيل.

4. إذا كانت الحماية معطلة أو كنت ترغب في عرض إعدادات الحماية أو لتمكين حماية النظام لبقية محركات الأقراص ، فحينئذٍ:

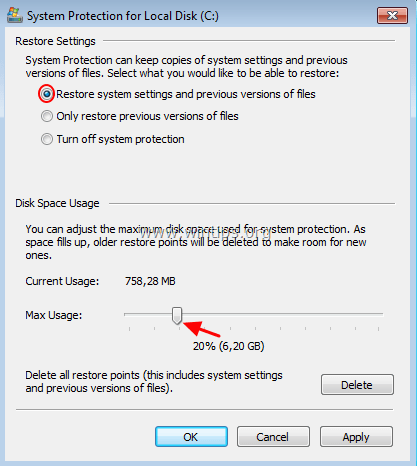

أ. اختر محرك الأقراص الذي تريد تمكين الحماية وانقر عليه تهيئة.

ب. ضع منزلق Max Usage عند 15-20٪ (على الأقل) وانقر موافق.

الجزء 2. كن حذرا مع رسائل البريد الإلكتروني والمرفقات!

الطريقة الأكثر شيوعًا التي تصل إليها فيروسات Ransomware هي من خلال بريد إلكتروني يحتوي على مرفق ضار أو رابط HTML ضار. تخدع هذه الأنواع من رسائل البريد الإلكتروني الأشخاص ليعتقدوا أن البريد الإلكتروني يأتي من مرسل موثوق به ويشجعهم يقوم المستخدم بفتح المرفق أو رابط HTML من أجل معرفة المعلومات المهمة يتضمن. لذلك ، فكر قبل فتح أي بريد إلكتروني وبشكل أكثر تحديدًا:

1. كن حذرًا عندما تتلقى بريدًا إلكترونيًا يحتوي على مرفق مستند * من المفترض أن يكون فاتورة أو عرضًا أو إشعارًا مصرفيًا أو فاتورة ، وما إلى ذلك. التي لا تتوقعها.

* على سبيل المثال إذا تم تسمية المرفق الضار "فاتورة 231244.doc "فمن المحتمل أنه مزيف ويحتوي على فيروس.

2. لا تقم بتمكين MACROS في مستند (Word أو Excel) يتم تلقيه عبر البريد الإلكتروني أو الإنترنت والذي يطالبك أو ينصحك * بتمكين وحدات الماكرو لعرض محتوياته بشكل صحيح. إذا قمت بتمكين وحدات الماكرو ، فستقوم بتشغيل رمز لتشفير ملفاتك.

* على سبيل المثال إذا تلقيت الرسالة التالية أثناء فتح مستند تم استلامه عبر البريد الإلكتروني: "قم بتمكين وحدات الماكرو إذا كانت البيانات غير صحيحة"، لا تقم بتمكين وحدات الماكرو وحذف البريد الإلكتروني على الفور.

3. لا تفتح مطلقًا المرفقات الواردة من رسائل البريد الإلكتروني غير المرغوب فيها التي تحتوي على رسائل نصية صعبة * والتي تطالبك بفتح المرفق المضمن ، من أجل الاطلاع على التفاصيل المهمة التي يحتوي عليها المستند. غالبًا ما يرسل مجرمو الإنترنت رسائل بريد إلكتروني مزيفة تبدو شرعية مثل إشعارات من البنك أو نظام تحصيل الضرائب أو متجر عبر الإنترنت ، إلخ.

* على سبيل المثال قد تقول الرسالة النصية للبريد الإلكتروني: "سيدي العزيز ، يرجى الاطلاع على الفاتورة المرفقة (مستند MS Word) وتحويل الدفع حسب الشروط المذكورة في أسفل الفاتورة".

4. لا تزور روابط HTML من رسائل البريد الإلكتروني غير المرغوب فيها (أو الرسائل المنبثقة) التي تخدعك لعرض أو تنزيل المواد من الويب.

5. لا تفتح رسائل البريد الإلكتروني الواردة من مرسلين غير معروفين (أو معروفين) ، مع مرفقات مشبوهة (.doc ، .zip ، .exe ، وما إلى ذلك) أو روابط HTML مشبوهة.

6. أخيرًا ، افتح رسائل البريد الإلكتروني بحذر من أشخاص لا تعرفهم وفقط إذا بدت شرعية.

ممارسات إضافية لمنع الإصابة ببرامج الفدية والبرامج الضارة.

1. لا تزور مواقع الويب الضارة ، مثل المواقع التي تعيد توجيهك تلقائيًا إلى مواقع أخرى أو تفتح النوافذ المنبثقة باستمرار.

2. لا تقم بتثبيت أو تنفيذ (تشغيل) البرامج التي تأتي من مصادر غير معروفة. على سبيل المثال: لا تقم بتثبيت البرامج التي من المفترض أن تقوم بتنظيف جهاز الكمبيوتر الخاص بك أو تحسينه ، أو المكونات الإضافية لمتصفح الويب التي يُفترض أنها ضرورية لعرض محتويات موقع الويب بشكل صحيح.

3. لا تفتح بريدًا إلكترونيًا بعنوان "تم تجميد حسابك المصرفي. الإجراء مطلوب"، لأنه من الواضح أنها محاولة لسرقة بيانات اعتماد البنك الخاص بك. (البنوك لا ترسل أو تطلب مثل هذه المعلومات عن طريق البريد الإلكتروني!).

4. لا تملأ الاستمارات عبر الإنترنت بمعلوماتك الشخصية ، حتى تتحقق مما إذا كان موقع الويب قانونيًا ، مع توضيح أسباب استخدام المعلومات المستلمة وتفاصيل الاتصال بمجمع المعلومات والتصميم المناسب والشعارات الرسمية لمنشئ موقع الويب وله المقاصد.

5. لا تشارك أبدًا أي مواد شخصية (مثل ، صور ، مستندات ، إلخ) أو معلومات (مثل اسمك الكامل ، تاريخ الميلاد ورقم الهاتف وعنوان الشارع ورقم بطاقة الائتمان) مع أشخاص مجهولين أو غير معروفين المواقع.

الجزء 3. تكون محمية.

الخطوة 1. قم بتثبيت برنامج مكافحة برامج الفدية.

قم بتثبيت أحد برامج مكافحة برامج الفدية التالية لمنع هجمات برامج الفدية الضارة:

- Malwarebytes Anti-Ransomware (حر): برنامج Malwarebytes Anti-Ransomware Beta هو برنامج يحمي جهاز الكمبيوتر الخاص بك من تشفير ملفات برامج الفدية.

- برنامج Bitdefender Anti-Ransomware (مجاني): أصدر باحثو برنامج Bitdefender لمكافحة البرامج الضارة أداة لقاح جديدة يمكن أن تحمي من المعلومات المعروفة والممكنة الإصدارات المستقبلية من عائلات crypto ransomware CTB-Locker و Locky و TeslaCrypt من خلال استغلال العيوب في انتشارها طرق.

- برنامج Emsisoft لمكافحة البرامج الضارة (~20€): برنامج Emsisoft لمكافحة البرامج الضارة يتم تشغيله بواسطة ماسح ضوئي للبرامج الضارة بمحرك مزدوج للحصول على ضعف قوة تنظيف البرامج الضارة ، دون الحاجة إلى متطلبات موارد إضافية. علاوة على ذلك ، يمكن لـ Emsisoft Anti-Malware إزالة البرامج غير المرغوب فيها (PUPs) التي تفرط في تحميل جهاز الكمبيوتر الخاص بك بنفخ إهدار الموارد.

- أداة مجانية لمكافحة الفدية للأعمال من Kasperksy هي أداة تكميلية مجانية للشركات الصغيرة والمتوسطة الحجم تعتمد على تقنيتين أساسيتين: Kaspersky شبكة الأمان ومراقب النظام ، والتي تحدد أنماط سلوك برامج الفدية وتحمي المستندة إلى Windows نقاط النهاية. البرنامج متوافق مع حلول حماية الطرف الثالث المثبتة على أجهزة الكمبيوتر ويمكن أن يعمل كبرنامج رأي ثانٍ لحماية برامج التشفير الأكثر تقدمًا.

الخطوة 2. تعيين سياسات قيود البرامج.

تستخدم فيروسات برامج الفدية مسارات محددة على جهاز الكمبيوتر الخاص بك ، من أجل تشغيل ملفات تنفيذية ضارة وإصابة نظامك. لذلك ، من الإجراءات الاحترازية الجيدة لتجنب حدوث ذلك ، منع تشغيل الملفات التنفيذية (تطبيقات exe.) من هذه المواقع:٪ LocalAppData٪،٪ AppData٪،٪ Temp٪، C: \ Windows.

1. ٪ لوكالابداتا٪

-

Windows 10 و 8 و 7 / Vista: ج: \ المستخدمون \

\ AppData \ Local -

ويندوز إكس بي: ج: \ المستندات والإعدادات \

\الإعدادات المحلية

2. ٪معلومات التطبيق٪

-

Windows 10 و 8 و 7 / Vista: ج: \ المستخدمون \

\التطبيق تجوال بيانات -

ويندوز إكس بي: ج: \ المستندات والإعدادات \

\بيانات الطلب

3. ٪درجة حرارة٪

-

Windows 10 و 8 و 7 / Vista: ج: \ المستخدمون \

\ AppData \ Local \ Temp -

ويندوز إكس بي: ج: \ المستندات والإعدادات \

\ الإعدادات المحلية \ درجة الحرارة

4. ج: \ ويندوز

لمنع تشغيل الملفات التنفيذية (في المواقع المذكورة أعلاه) ، تأكد أولاً من أن جهاز الكمبيوتر الخاص بك خالٍ من الفيروسات / البرامج الضارة وثم:

- تطبيق نُهج قيود البرامج تلقائيًا باستخدام ملف منع التشفير* أداة. (Windows جميع الإصدارات).

أو

- تطبيق نُهج قيود البرامج, يدويا. (إصدارات Windows 7 Pro أو Ultimate أو Server 2008).

* منع التشفير أداة من غبي. هو - هي، هو مكمل لبرامج الحماية / الفيروسات ، تم تصميمه في الأصل لمنع الإصابة من تهديد CryptoLocker الذي ظهر في أواخر عام 2013. منذ ذلك الوقت ، نمت CryptoPrevent إلى حل قوي يوفر الحماية ضد مجموعة واسعة من برامج الفدية والبرامج الضارة الأخرى.

الخطوه 3. قم بتعيين سياسات واضحة على جهاز الكمبيوتر أو الشبكة

1. قم بإنشاء حساب ثانوي على جهاز الكمبيوتر الخاص بك بامتيازات محدودة (حساب قياسي) ، خاصةً إذا تم استخدام نفس الكمبيوتر بواسطة أكثر من شخص واحد (مثل طفلك / أطفالك).

2. حدد بيانات اعتماد تسجيل دخول فريدة وقوية (اسم المستخدم وكلمة المرور) لكل مستخدم لديه حق الوصول إلى جهاز الكمبيوتر الخاص بك أو شبكتك.

3. قم بتأمين المجلدات المشتركة على جهاز الكمبيوتر أو الشبكة عن طريق تحديد الحقوق الضرورية فقط (قراءة / كتابة / تعديل / حذف) لكل مستخدم لديه حق الوصول ولا تمنح المستخدمين مزيدًا من القوة على الملفات المشتركة المجلدات مما يحتاجون إليه.

خطوات إضافية لحماية جهاز الكمبيوتر الخاص بك من برامج الفدية والبرامج الضارة وما إلى ذلك.

1. تطبيق القائمة البيضاء: القائمة البيضاء للتطبيق هي ممارسة تمنح الوصول فقط إلى برامج محددة لتشغيلها ورفض الوصول إلى برامج غير معروفة. باستخدام هذا التطبيق في القائمة البيضاء ، يحدد المستخدم قائمة بالتطبيقات المسموح لها بذلك تشغيل (القائمة البيضاء) ويمنع تنفيذ جميع التطبيقات الأخرى التي لم يتم تضمينها في قائمة. الكمبيوتر قام بنشر مقال مثير للاهتمام عن كيفية إنشاء سياسة القائمة البيضاء للتطبيق في Windows.

2. مضاد للفيروسات: قم بتثبيت برنامج حماية / مكافحة فيروسات على نظامك وابقه محدثًا. قم أيضًا بفحص نظامك بشكل دوري بحثًا عن الفيروسات أو الإصابات بالبرامج الضارة.

- مقالات ذات صلة:

- أفضل برامج مكافحة الفيروسات المجانية للاستخدام المنزلي.

- دليل المسح السريع للبرامج الضارة وإزالتها لأجهزة الكمبيوتر.

3. تحديث ويندوز: احرص دائمًا على تحديث Windows بآخر التحديثات.

مرة اخري: أهم إجراء يجب عليك اتخاذه لتقليل مخاطر فقد ملفاتك هو انسخ ملفاتك احتياطيًا بشكل دوري إلى وسائط أخرى واحتفظ بهذه الوسائط في وضع عدم الاتصال.

هذا هو! اسمحوا لي أن أعرف ما إذا كان هذا الدليل قد ساعدك من خلال ترك تعليقك حول تجربتك. يرجى اعجاب ومشاركة هذا الدليل لمساعدة الآخرين.