Тъй като обемът на зловреден софтуер нараства изключително бързо през последните години, за антивирусните програми е трудно да се справят с тях. Това се случва, защото всяка антивирусна програма трябва да актуализира своята база данни с новия вирусен сигнатур (първо), за да дезинфекцира заразена система или да предотврати заразяване на система.

Освен това има още един проблем, който се появи през последната година: появата на софтуер за откуп, който след като зарази компютър, той не позволява на потребителя да го използва във всички режими на Windows (Нормален, Безопасен режим, Безопасен режим с работа в мрежа) и в резултат на това потребителят не може да дезинфекцира своя НАСТОЛЕН КОМПЮТЪР. Добре известен пример за този тип ransomware е FBI Moneypack Virus или FBI Virus или Police virus. Поради всички тези причини реших да напиша ръководство за премахване, за да дезинфекцирам вашия компютър от почти всички злонамерена програма (вирус, троянски кон, руткит и др.) или програма за рансъмуер, която ви пречи да използвате компютър.

За да можете да почистите заразената си система, първо се нуждаете от чист CD (или USB) носител за стартиране, за да стартирате компютъра си в чиста среда и след това да го дезинфекцирате от зловреден софтуер. Поради тази причина в това ръководство използвам Hirens BootCD носителя, тъй като съдържа интегрирано чисто стартиращо изображение с някои невероятни безплатни анти-зловреден софтуер и помощни програми за почистване, които могат да ви помогнат лесно да дезинфекцирате компютъра си от всякакви зловреден софтуер.

В този урок можете да намерите инструкции как да използвате Hirens BootCD за дезинфекция на всяка компютърна система.

Как да дезинфекцираме заразен компютър с помощта на Hiren's BootCD.

Етап 1. Изтеглете Hiren’s BootCD

1. Изтегли Hiren’s BootCD на вашия компютър.*

* Официална страница за изтегляне на Hiren’s BootCD: http://www.hirensbootcd.org/download/

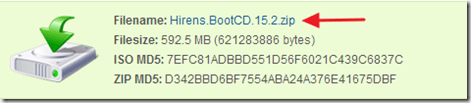

Превъртете страницата надолу и кликнете върху „Hirens. BootCD.15.2.zip” )

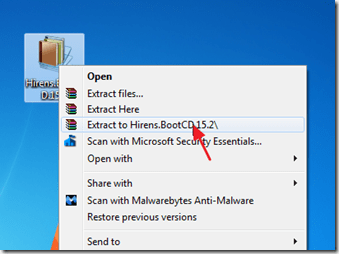

2. Когато изтеглянето приключи, Кликнете с десния бутон На "Hirens. BootCD.15.2.zip” файл, за да го извлечете.

Стъпка 2: Горя Hirens BootCD в оптичен диск.

Забележка: Ако нямате CD/DVD устройство на компютъра си (например, ако притежавате нетбук), следвайте това ръководство: Как да поставите Hirens BootCD в USB флаш.

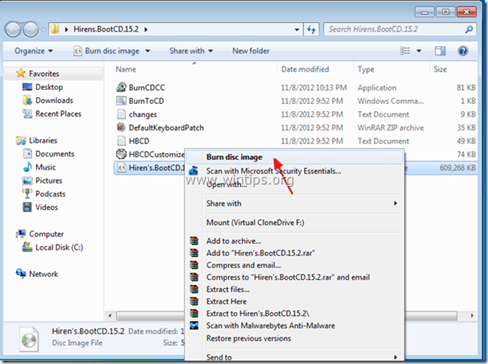

1. в „Hirens. BootCD.15.2”, намерете папката „Hiren's. BootCD.15.2.ISO” файл с изображение на диск и го запишете на CD.

Стъпка 3: Стартирайте заразения компютър с Hirens. BootCD.

1. Първо, уверете се, че вашето DVD/CDROM устройство е избрано като първо стартиращо устройство в BIOS (CMOS) Setup. Да направя това:

-

Включено вашия компютър и натиснете "DEL" или "F1" или "F2" или "F10" да влезеш BIOS (CMOS) помощна програма за настройка.

(Начинът за влизане в настройките на BIOS зависи от производителя на компютъра). - В менюто на BIOS намерете "Ред за зареждане"настройка.

(Тази настройка обикновено се намира вътре "Разширени функции на BIOS" меню). - на „Ред за зареждане” настройка, задайте CD ROM карам като първо устройство за зареждане.

- Запазете и изход от настройките на BIOS.

2. Поставете Hirens Boot CD на CD/DVD устройството на заразения компютър, за да стартирате от него.

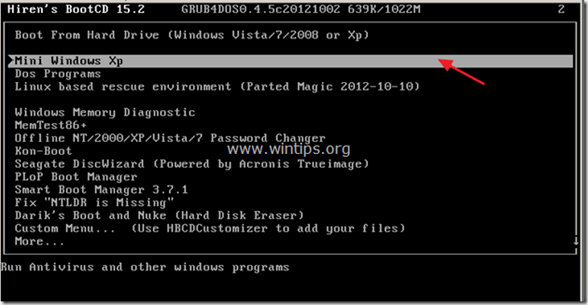

3. Когато "Hiren’s BootCD” се появява на екрана ви, използвайте клавишите със стрелки на клавиатурата, за да маркирате „Mini Windows XP” опция и след това натиснете "ENTER"

Стъпка 4. Изтриване на временни файлове.

В тази стъпка продължаваме да изтриваме цялото съдържание от временните папки на заразената система: „Темп” & “Временни интернет файлове”.

* Забележка: “Темп” & “Временни интернет файлове” папките се създават и използват от Windows за съхраняване на временни файлове, създадени от услуги на Windows или други софтуерни програми (напр. „Internet Explorer“). Тези папки се използват и от зловредни програми (вируси, троянски коне, рекламен софтуер, руткити и др.) за съхраняване и изпълнение на техните злонамерени файлове. Така че, когато изтрием съдържанието на тези папки, ние премахваме всички скрап файлове, а също и всички потенциално злонамерени файлове, без изобщо да засягаме работата на компютъра!

Първо нека разберем буквата на главния локален диск. Основният локален диск е дискът, на който е инсталиран Windows. Да направя това:

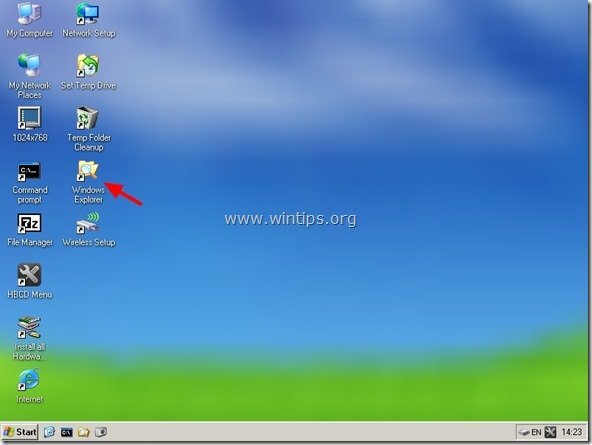

1. от “Мини Windows XP" работен плот, кликнете два пъти в Windows Explorer икона.

Когато Windows Explorer се отвори, трябва да видите всички устройства, инсталирани във вашата система. Списъкът включва Hirens BootCD устройства (“RamDrive”, “HBCD15.2” & “Mini XP”) и вашето локално дисково устройство (или устройства).

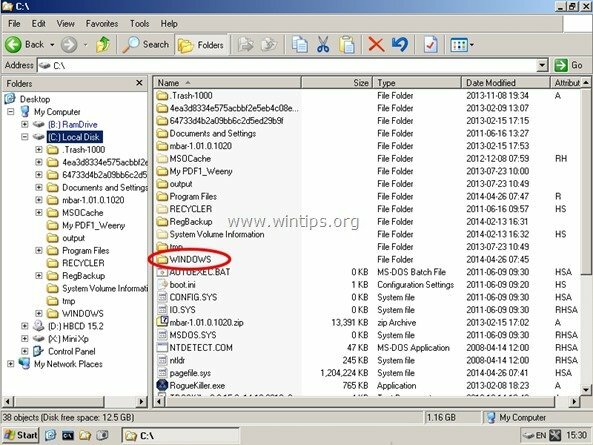

Например в система, базирана на Windows XP с инсталиран един твърд диск, трябва да видите следните устройства:

- (B:) RamDrive

- (C:) Локален диск

- (D:) HBCD 15.2

- (X:) MIni Xp

2. В горния пример основният локален диск е маркиран с буква “° С”. Ако видите повече от един "Местен диск” в списъка на вашия компютър, тогава трябва да разгледате всички “Локални дискове” съдържание, докато не намерите в кой „Local Disk (Drive Letter)” Windows са инсталирани.

3. Когато разберете буквата на главното локално дисково устройство, отидете до следните места и изтрийте цялото съдържание, намерено в „ТЕМП" и "папки „Временни интернет файлове“..

Уиндоус експи:

° С:\Темп\

C:\Windows\Темп\

C:\Documents and Settings\

C:\Documents and Settings\

C:\Documents and Settings\Default User\Local Settings\Темп\

C:\Documents and Settings\Default User\Local Settings\Временни интернет файлове\

Windows 8, 7 и Vista

° С:\температура\

C:\Windows\температура\

C:\Потребители\

C:\Потребители\

C:\Users\Default\AppData\Local\температура\

C:\Users\Default\AppData\Local\Microsoft\Windows\Временни интернет файлове\

C:\Users\All Users\ТЕМП\

4. Също така изчистете съдържанието на “Темп” & “Временни интернет файлове” папки за всеки друг потребител, който използва заразения компютър.

5. Затворете Windows Explorer.

Стъпка 5. Активирайте Mini Windows XP Мрежова връзка.

Сега ще активираме мрежовата връзка, за да можем да се свързваме и изтегляме файлове от Интернет.

внимание: Ако работите на лаптоп, свържете лаптопа си към мрежата с помощта на Ethernet кабел, преди да продължите към тази стъпка. “Настройка на мрежата” помощната програма не разпознава правилно Wi-Fi картите,

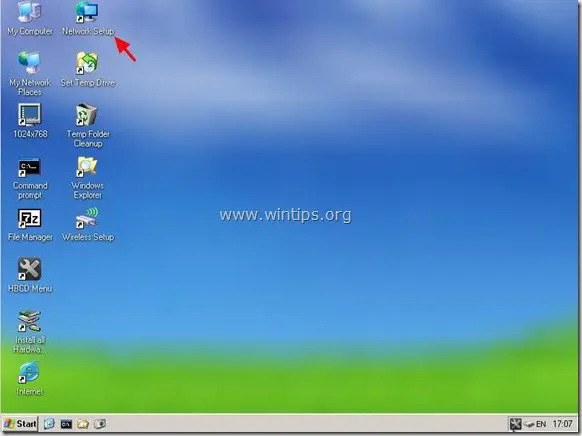

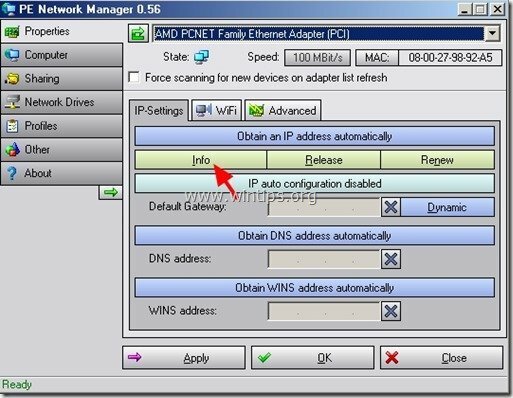

1. от “Мини Windows XP" работен плот кликнете два пъти в “Настройка на мрежата” икона.

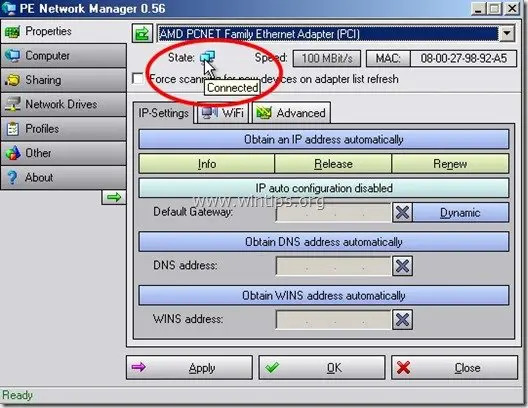

2. Кога "PE Network Manager” стартира, плъзнете и оставете мишката върху „състояние” знак, за да проверите дали компютърът ви е свързан (към мрежата).

3. След това се уверете, че вашата мрежова карта е получила валиден IP адрес. За да направите това, щракнете върху „Информация” бутон.

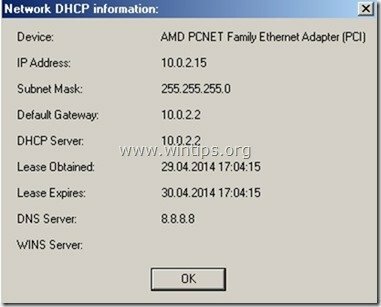

4. на „Мрежова DHCP информация” прозорец трябва да видите подобен екран:*

* Забележка: „IP адрес”, “Маска на подмрежата”, “Шлюз по подразбиране" и "DNS сървър” номерата на полетата може да се различават на вашия компютър.

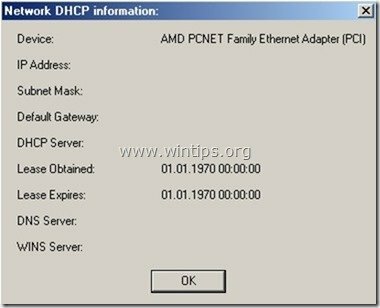

Ако „IP адрес”, “Маска на подмрежата”, “Шлюз по подразбиране" и "DNS сървър” полетата са празни, тогава няма да можете да се свържете с мрежата. Ако това се случи, проверете кабелите си или задайте ръчно настройките на мрежовия адрес. **

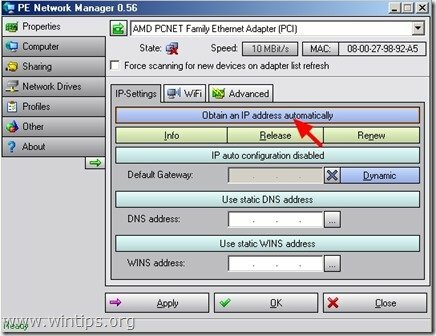

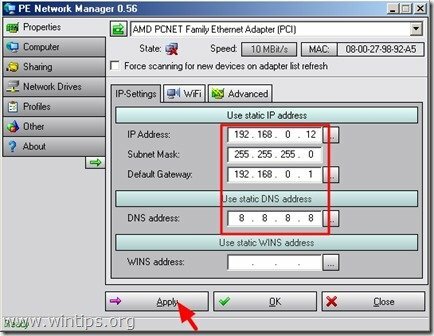

**За да зададете ръчно вашите мрежови настройки, от главния “PE Network Manager” прозорец, щракнете върху „Получавайте IP адрес автоматично”.

Въведете ръчно своя „IP”, “Маска на подмрежата”, “Шлюз по подразбиране" и "DNS сървър” адреси и щракнете върху „Приложи“.

5. Близо "PE Network Manager” полезност.

Стъпка 5. Дезинфекцирайте заразения компютър с RogueKiller.

1. От работния плот на Mini Windows XP щракнете двукратно върху “интернет” икона на браузъра.

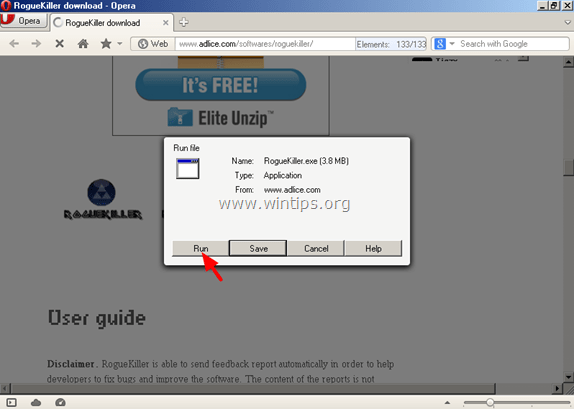

2. Придвижете се до „https://www.adlice.com/softwares/roguekiller/” и превъртете страницата надолу, докато намерите и щракнете върху „RogueKiller" линк за изтегляне. *

* Забележка: Можете също да намерите страницата за изтегляне „RogueKiller“ от „www.wintips.org” уебсайт (под „Инструменти и ресурси” раздел).

3. В изскачащия прозорец щракнете върху „Бягай" да тичаш "RogueKiller.exe” файл.

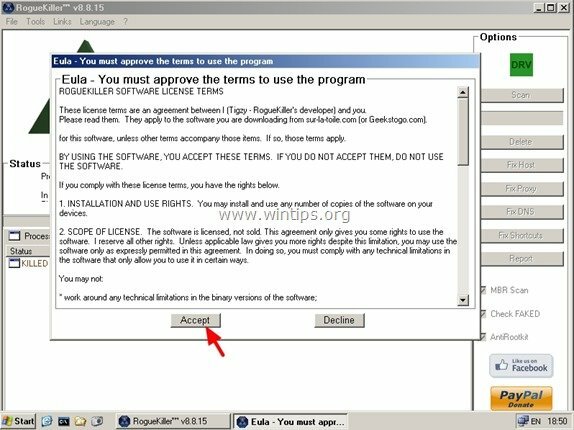

4. Когато предварителното сканиране приключи, прочетете и „Приемам” лицензионните условия.

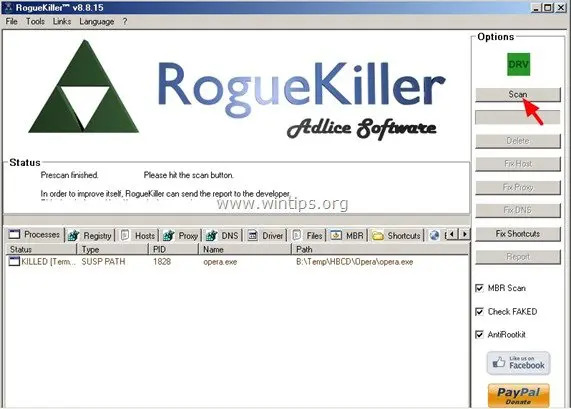

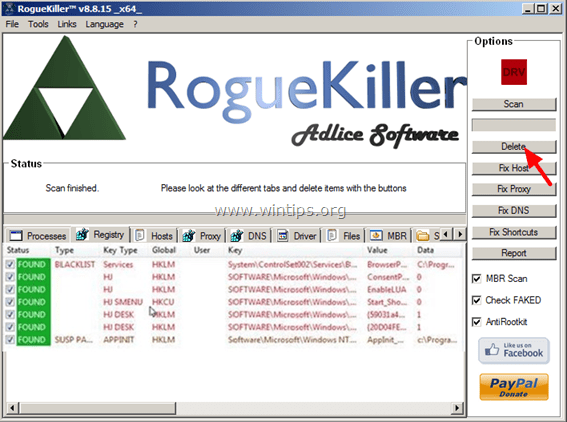

5. Натисни "Сканиране”, за да сканирате компютъра си за злонамерени заплахи и злонамерени записи при стартиране.

6. Накрая, когато приключи пълното сканиране, натиснете "Изтрий" бутон, за да премахнете всички намерени злонамерени елементи.

7. Близо “RogueKiller“ и продължете към следващата стъпка.

Стъпка 6. Премахнете зловреден софтуер с Malwarebytes Anti-Malware.

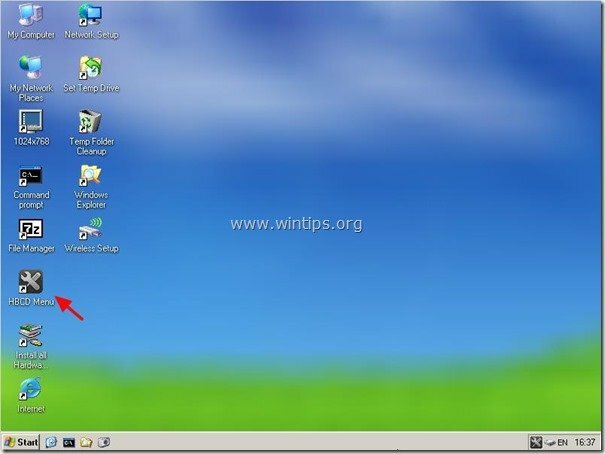

1. От работния плот на Mini Windows XP щракнете двукратно върху “HBCD икона на менюто.

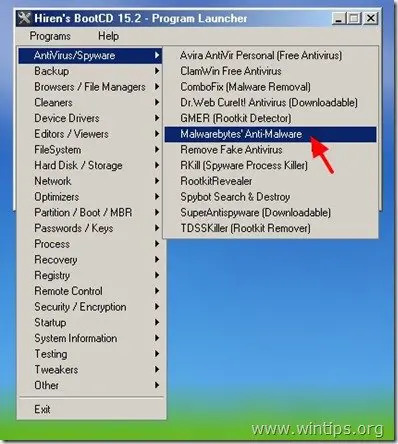

2. В Hiren’s BootCD 15.7 – Програмно стартиране прозорец, отидете на „Програми” > “Антивирусен/шпионски софтуер” и щракнете върху „AntiMalware на Malwarebytes”.

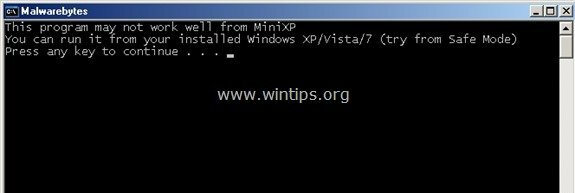

3. Натиснете произволен клавиш, когато се появи следният екран.

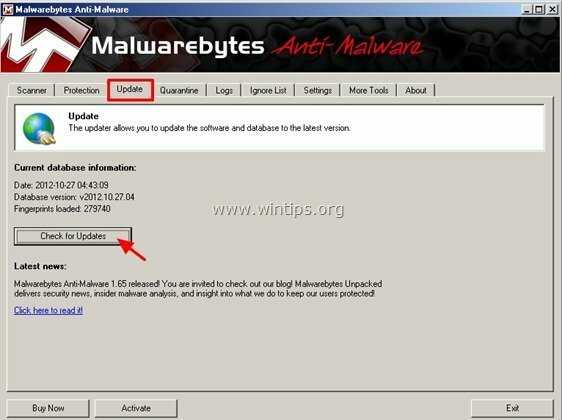

4. Кога "Анти-зловреден софтуер на Malwarebytes” се появява на екрана ви, изберете „Актуализацияраздел “ и щракнете върху “Провери за актуализации”.

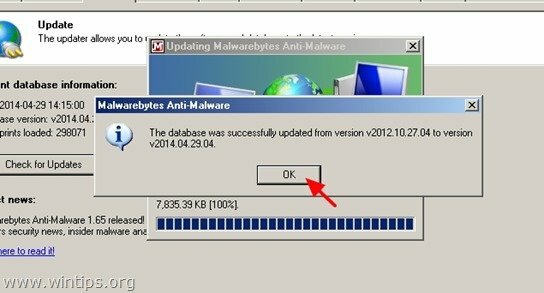

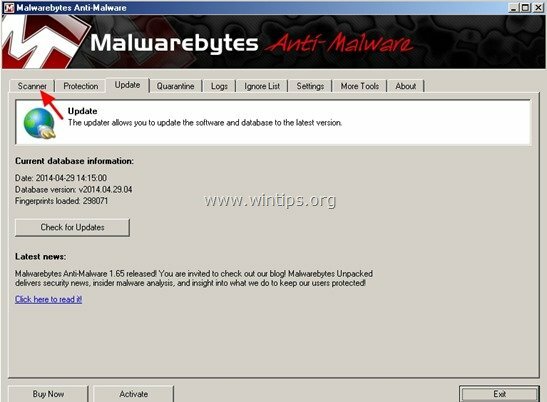

5. Когато актуализацията приключи, натиснете “Добре”, за да затворите изскачащия прозорец с информация.

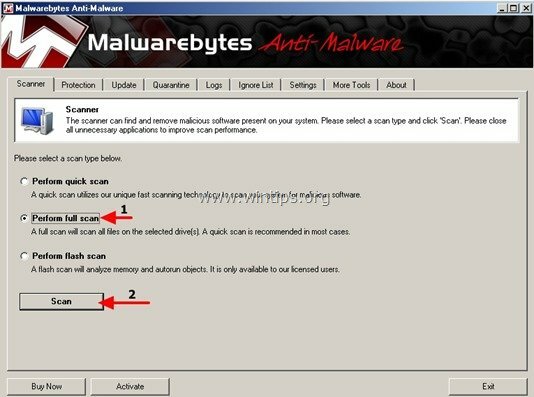

6. Сега щракнете върху „Скенер" раздел.

7. Щракнете, за да активирате „Извършете пълно сканиране” опция и след това натиснете „Сканиране” бутон.

8. На следващия екран оставете избрана само буквата на вашето основно локално дисково устройство (напр. „C“ в този пример) и премахнете избора от всички други изброени устройства. След това натиснете „Сканиране” бутон.

9. Изчакайте, докато Malwarebytes Anti-Malware сканира компютъра ви за злонамерен софтуер.*

* Забележка: Когато програмата намери обекти за заплаха, ще видите, че "Обектът е открит"поле става червена преброяване на заразените елементи, докато процедурата на сканиране продължава.

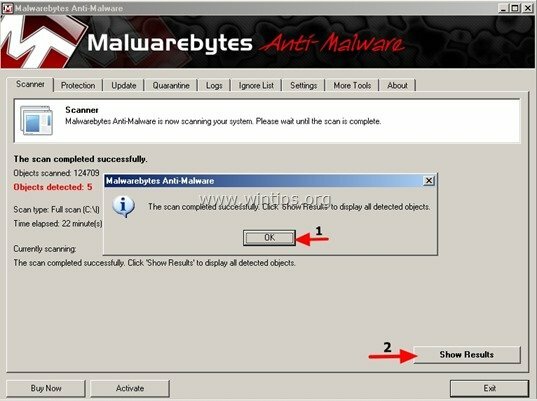

10. Когато сканирането приключи, натиснете „Добре”, за да затворите прозореца с информация и след това натиснете бутона „Покажи резултати", за да видите и премахнете злонамерените заплахи.

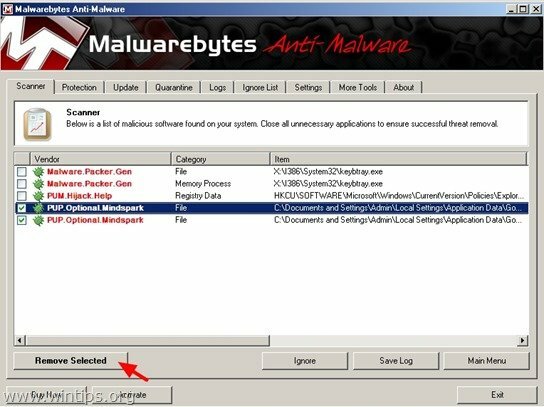

11. в "Покажи резултати"прозорец проверка - с левия бутон на мишката - всички заразени обекти намерени С ИЗКЛЮЧЕНИЕ следните три (3) обекта:

- Зловреден софтуер. Пакер. Ген. | Файл | X:\I386\System32\keybtray.exe

- Зловреден софтуер. Пакер. Ген. | Файл с процес на памет | X:\I386\System32\keybtray.exe

- PUM.Hijack. Помощ | Данни от регистъра | HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer| NoSMHelp

12. Накрая натиснете „Премахнете избраното”, за да дезинфекцирате компютъра си.

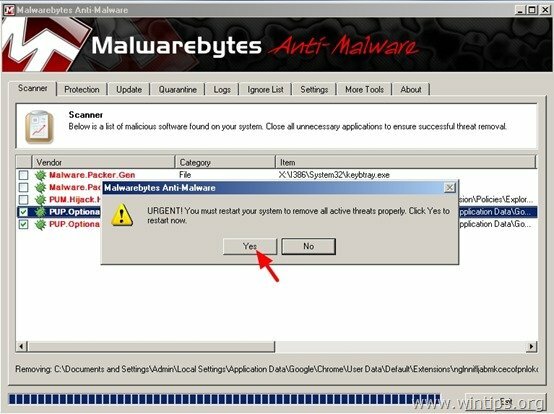

13. Когато процесът на премахване на заразени обекти приключи, отговор "да" да се "Рестартирайте системата си и премахнете всички активни заплахи правилно" и тогава Премахване “Hirens BootCD” от CD/DVD устройството, за да стартирате нормално в Windows.

14. Когато Windows се зареди, уверете се, че компютърът ви е напълно дезинфекциран от злонамерени програми, като следвате стъпките в това ръководство: Ръководство за премахване на зловреден софтуер за почистване на заразения компютър.

Използвам Vista, но стартирах с Mini Xp. Когато стартирам malwarebytes с помощта на бързото сканиране, намирам 11 неща. Избирам ги всички, щраквам върху „премахване на избраните“ и след това има съобщение „СПЕШНО“ за рестартиране. Щраквам Да и чакам, но не се рестартира. В крайна сметка го рестартирам отново в mini xp и го стартирам и същите 11 неща са там. Какво мога да направя? Същото нещо се случва, ако прекратя пълно сканиране и след това се опитам да изтрия тези неща.

Благодаря!

Кристи