WannaCry е сериозен крипто-зловреден софтуер, който удари интернет общността в петък, 12 май 2017 г. Първоначално той е бил наричан Wana Decrypt0r поради вътрешното име, предоставено на заключения екран. Експертите по сигурността обаче скоро установиха, че има повече вариант, вкл Wana Decrypt0r, WannaCryptor, WannaCrypt, Wcry или WNCRYи се очаква вариациите да продължат да се появяват.

Първата версия на WannaCry, Wana Decrypt0r 2.0, беше открита на 12 май 2017 г., след като попадна в испанските болници Telefonica, Portugal Telecom и NHS в Англия.[1] Въпреки това, ransomware не се ограничава до организациите и атакува домашни компютри, работещи по-стари Версии на Windows, в които липсват корекции на Microsoft, индексирани като MS17-010, CVE-2017-0146 и CVE-2017-0147.[2] В рамките на няколко дни този злонамерен софтуер успя да зарази повече от 230 000 компютъра, разположени в 150 държави и тези числа карат WannaCry да се приведе в съответствие с най-известните инфекции с рансъмуер като Локи или Цербер.

WannaCryptor прониква в системата чрез уязвимостта EternalBlue, която беше открита във версиите на Windows Vista, 7, 8, 10 и Windows Server. Тази конкретна уязвимост е коригирана с актуализации на защитата MS17-010, CVE-2017-0146 и CVE-2017-0147, но много компютри пропуснаха актуализацията и оставиха уязвимостта отворена.

За съжаление, ако ransomware WannaCry криптира данни (използва AES и RSA алгоритми), няма шанс да декриптирате файлове безплатно. Хората могат да плащат откупа за хакерите, да възстановяват данни с помощта на резервни копия или да забравят за тези файлове.[3]

Актуализация 2018 г

Този вирус се считаше за стара заплаха, която е относително тиха, но през третото тримесечие на 2018 г. бяха публикувани новини за скорошната активност и инфекции на WannaCry по целия свят. Този криптовирус вече засегна повече устройства от настоящите инциденти, които започнаха през юли 2018 г.

Съобщава се, че общият брой блокирани заявки на WannaCry през третото тримесечие на 2018 г. е 947 027 517 и дейността е открита в най-малко 203 държави. Действието показва, че този криптовирус не е мъртъв и опасността е реална. Особено, когато атаките на ransomware все повече засягат големи компании и услуги.[4]

WannaCry също има декриптори, разработени от различни изследователи през годината на тези атаки. GitHub пуснаха инструменти за декриптиране за различни версии и те могат да работят за нови и активни варианти на заплаха.

Успехът на WannaCry даде възможност за копиране на тактиката

За съжаление огромният „успех“ на WannaCry накара разработчиците на ransomware да създадат и пуснат копията на зловредния софтуер. Към момента на писане експертите по сигурността регистрираха осем копия на WannaCry, някои от които са във фаза на разработка, а други вече са пуснати. Затова бъдете много внимателни и се уверете, че защитавате правилно вашия компютър. Това са копията на Wana Decrypt0r:

№ 1 DarkoderCrypt0r

DarkoderCrypt0r криптира файлове, разположени на работния плот на компютрите, използва заключен екран, подобен на откупа на WannaCryptor, необходим за откуп, и извършва всички други дейности, типични за предшественика. Изпълнимият файл се нарича @[защитен с имейл] Всички криптирани данни получават файлово разширение .DARKCRY и потребителят на компютъра е призован да плати 300 щатски долара откуп. В момента той използва код HiddenTear, което означава, че файловете, които криптира, могат лесно да бъдат декриптирани.

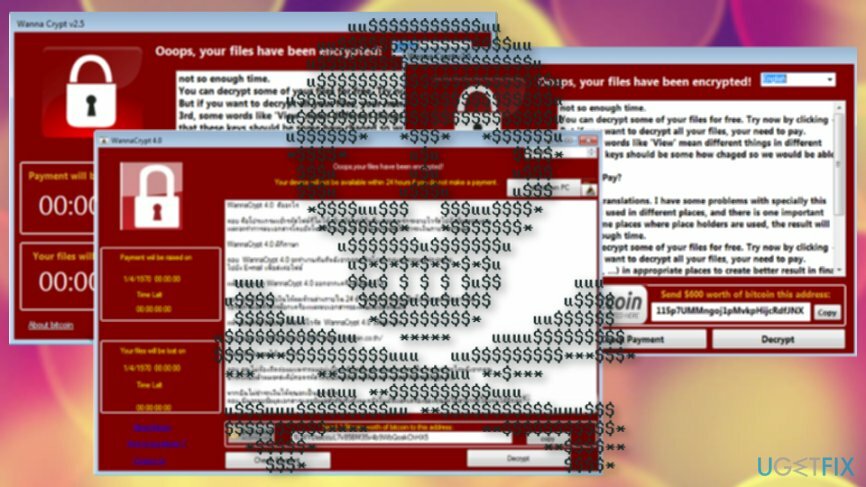

№ 2 WannaCrypt v2.5

WannaCrypt v2.5 ransomware в момента е във фаза на разработка. Ако зарази компютъра, той не заключва файлове, освен че показва заключения екран и изисква да плати откупа от 600 щатски долара. Все още не е опасно, но може да изплаши хората до смърт.

№ 3 WannaCrypt 4.0

WannaCrypt 4.0 е още едно копие на вируса на WannaCry, което все още може да бъде класифицирано като не-злонамерено. Той се разпространява точно като всеки друг вирус за рансъмуер, с изключение на това, че не криптира файлове. Бележката за откуп, заключен екран и друга информация са предоставени на тайландски език, което означава, че ще е насочено към потребители в Тайланд.

№ 4. Генератор на Aron WanaCrypt0r 2.0 v1.0

Aron WanaCrypt0r 2.0 Generator v1.0 се нарича персонализиран генератор на WannaCry Ransomware. Той позволява на хората да избират текст, цветове, изображения, шрифт и други настройки на заключения екран на WannaCry. Предполага се, че хакерите също използват изпълнимия файл Wana Decrypt0r и го разпространяват, за да генерират откупа. За щастие тази „услуга“ все още не е налична. Хората могат да генерират само персонализиран заключен екран на WannaCry, но изпълнимият софтуер за рансъмуер не се разпространява.

№ 5. Wana Decrypt0r 2.0

Изпълнимият файл Wana Decrypt0r 2.0 е MS17-010.exe. Заключен екран и бележка за откуп са подобни на WannaCry. Индонезийската версия на вируса е налична.

№ 6. @kee

@kee ransomware криптира лични файлове и предоставя бележка за откуп в „Здравей! Колега @kee User!.txt“ файл.

№ 7. WannaDecryptOr 2.0

WannaDecryptOr 2.0 все още не е напълно разработен. Той е в състояние да заразява компютри, но не може да шифрова файлове. Освен това, това е заключен екран, а бележката за откуп не предоставя информация за вируса и инструкции как да платите откупа. Въпреки това е от решаващо значение да деинсталирате вируса, защото може да бъде актуализиран скоро и след това да шифрова файловете.

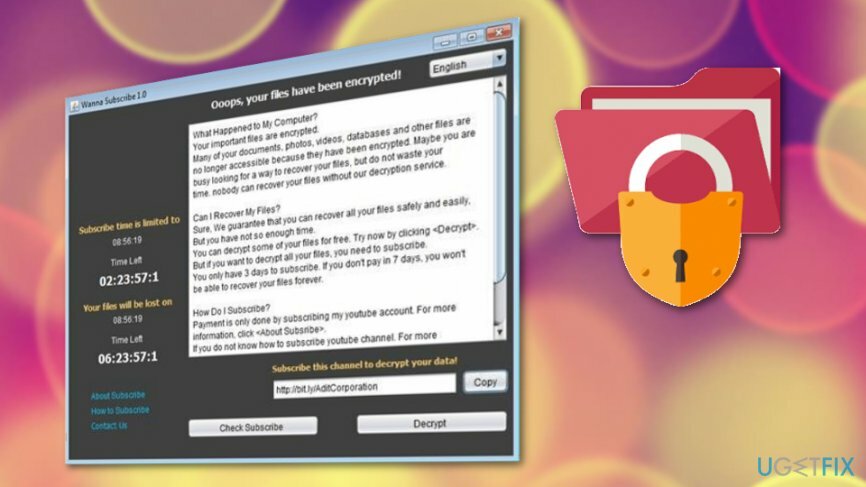

№ 8. Искам да се абонирам 1.0

Все още не е получена много информация. Това е заплаха, написана на Java и има сивия дизайн на известен по-рано прозорец за откуп.

Както можете да видите, вирусът WannaCry има много клонове, някои от които вече са разпространени, а други са във фаза на разработка. Въпреки това е от решаващо значение да актуализирате и защитите компютъра си правилно. В това и това публикации, можете да намерите информация за това какви предпазни мерки трябва да предприемете, за да се предпазите от атаката на WannaCry и какви стъпки трябва да предприемете, ако вашият компютър вече е заразен. Като вземете тези превантивни мерки, вие ще защитите системата от всички варианти на WannaCry, включително и от имитаторите.