Pro vývojáře i pokročilé uživatele je středa špatných zpráv. Příjemný den byl narušen několika přicházejícími zprávami, že nová aktualizace SafetyNet pro Android způsobila nejen stávající skrývající mechanismy, aby přestaly fungovat (normální případ), ale také začaly dávat nepříznivé výsledky na zařízeních, která nebyla rovnoměrná zakořeněné!

Zahájení od Fóra Nexus 6P na Redditua poté se ozývají na několika místech včetně Reddit fóra pro Android, vlastní Fóra pro Nexus 6P a vlákna pro suhide a Magiskuživatelé zjišťují, že nejnovější aktualizace SafetyNet způsobuje, že zařízení selhávají při kontrolách, zda mají odemčený bootloader. Uživatelé vyzkoušeli různé kombinace scénářů úprav a metod maskování, ale společným faktorem selhání ve většině případů je odemknutí bootloaderu.

Zahájení od Fóra Nexus 6P na Redditua poté se ozývají na několika místech včetně Reddit fóra pro Android, vlastní Fóra pro Nexus 6P a vlákna pro suhide a Magiskuživatelé zjišťují, že nejnovější aktualizace SafetyNet způsobuje, že zařízení selhávají při kontrolách, zda mají odemčený bootloader. Uživatelé vyzkoušeli různé kombinace scénářů úprav a metod maskování, ale společným faktorem selhání ve většině případů je odemknutí bootloaderu.

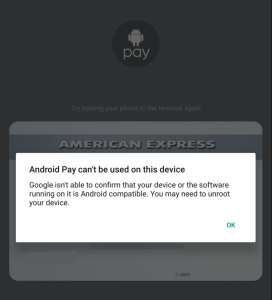

Odemknutí bootloaderu je prvním krokem pro neoficiální úpravy pro většinu zařízení. Pokud nejnovější aktualizace SafetyNet skutečně kontroluje stav bootloaderu, může to znamenat konec dnů, kdy pomocí maskování bylo možné provozovat Android Pay a další aplikace založené na SafetyNet ve spojení s rootem a Xposed techniky.

Vývojář Magisk topjohnwukomentoval ranou situaci, s poukazem na to, že SafetyNet může být po této aktualizaci ztracený případ:

„Mějte na paměti, že v nejnovější aktualizaci Safety Net, ke které došlo během několika hodin, se zdá, že Google zrychlil hru a mohlo by to dojít do bodu, že nejsou povoleny žádné úpravy a může být nemožné je obejít.

Momentálně na mém HTC 10, bez ohledu na to, co jsem udělal se spouštěcím obrazem, dokonce i jen s přebalením 100% základního spouštěcího obrazu, Safety Net za žádných okolností neprojde. Na druhou stranu, můj Nexus 9 běžící Nougat se zdá obejít bez problémů, s rootem a moduly, které jsou všechny povoleny a fungují dobře. Ověření spouštění se může lišit od jednoho OEM k druhému, implementace HTC může být jen jednou z prvních zahrnutých do Safety Net, ale nakonec bude zahrnuta metoda všech hlavních OEM, a v té době si myslím, že jakýkoli "mod" pro Android, včetně vlastních jader, do značné míry rozbije Safety Net. Tato ověření by měla být zakódována hluboko do bootloaderu, který není tak snadné prolomit. Závěr je tedy takový, že v budoucnu nebudu trávit tolik času obcházením Safety Net.“

Když byl suhide propuštěn, Chainfire ano předpověděl něco ve stejném duchu:

Nakonec budou informace poskytnuty a ověřeny bootloadery/TrustZone/SecureBoot/TIMA/TEE/TPM atd. (Samsung to již dělá se svými řešeními KNOX/TIMA). Části zařízení, ke kterým se nemůžeme snadno dostat nebo je opravit, a proto přijde čas, kdy tyto detekční bypassy již nebudou životaschopné.

Vzhledem k tomu, že se situace stále vyvíjí, věci mohou být složitější, než jak se zdá na povrchu. Budeme naše čtenáře informovat, pokud se v této věci objeví nový vývoj.