Zatímco zařízení Apple jsou známá svými funkcemi zabezpečení a ochrany osobních údajů, nejsou příliš nezranitelná hackerskými nebo jinými útoky. Naštěstí se zařízení Apple v budoucnu stanou mnohem bezpečnějšími.

Obsah

- Příbuzný:

-

Bezpečnostní politika společnosti Apple se mění

- Bug Bounty program

- iPhone před jailbreakem

-

Pozoruhodné zranitelnosti

- Obcházení Face ID

- Aplikace Kontakty

- Škodlivé kabely

- Související příspěvky:

Příbuzný:

- Vylepšení ochrany soukromí a zabezpečení iOS 13 oznámená na WWDC

- Zde jsou nové funkce zabezpečení a ochrany osobních údajů přicházející pro macOS Mojave a iOS 12

- Tipy pro zabezpečení Mac a vyhýbání se virům

Je to kvůli nedávným změnám zásad společnosti Apple oznámeným na bezpečnostních konferencích Black Hat v Las Vegas tento měsíc. Kromě toho jsou na Black Hat a Def Con 2019 odhaleny také některé pozoruhodné exploity.

Zde je to, co byste měli vědět o nedávných zprávách o zabezpečení společnosti Apple.

Bezpečnostní politika společnosti Apple se mění

Ivan Krstić, vedoucí bezpečnostního inženýrství společnosti Apple, učinil na letošní konferenci Black Hat několik významných oznámení.

I když byla oznámení zaměřena na etické hackery a bezpečnostní výzkumníky, představují zásadní změny v bezpečnostních zásadách společnosti Apple. To může velmi dobře vést k mnohem bezpečnějším zařízením v budoucnu.

Bug Bounty program

Největší novinkou související s Applem z bezpečnostní konference Black Hat letos v srpnu bylo významné rozšíření programu odměňování chyb společnosti Apple.

Program bug bounty je v podstatě způsob, jak mohou etické hackery a bezpečnostní výzkumníci pomoci posílit stávající platformy. Jakmile najdou chybu nebo zranitelnost například v systému iOS, nahlásí tuto chybu společnosti Apple – a dostanou za to zaplaceno.

Pokud jde o změny, Apple v budoucnu rozšiřuje program bug bounty na zařízení macOS. Zvyšuje také maximální velikost odměny z 200 000 $ za exploit na 1 milion $ za exploit. To samozřejmě záleží na tom, jak je to vážné.

Apple poprvé představil iOS bug bounty program již v roce 2016. Ale až do letošního srpna žádný takový program pro macOS (který je ze své podstaty zranitelnější vůči útokům než mobilní operační systém Apple) neexistoval.

To způsobilo problémy, když německý hacker zpočátku odmítl nahlásit podrobnosti o konkrétní chybě společnosti Apple. Hacker jako důvod uvedl nedostatek výplat, i když nakonec dal Applu podrobnosti.

iPhone před jailbreakem

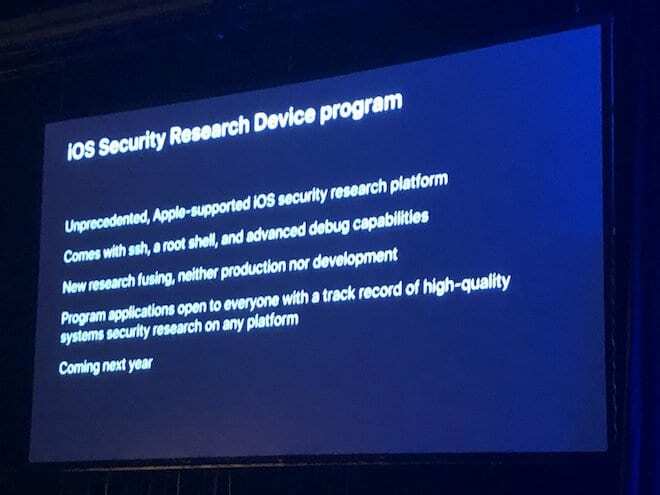

Apple také poskytne specializované iPhony prověřeným hackerům a bezpečnostním výzkumníkům, aby se mohli pokusit prolomit iOS.

Telefony iPhone jsou popisovány jako „dev“ zařízení před jailbreakem, která postrádají mnoho bezpečnostních opatření zabudovaných do spotřebitelské verze iOS.

Tyto specializované by měly umožnit penetračním testerům mnohem větší přístup k základním softwarovým systémům. Tímto způsobem mohou mnohem snáze najít zranitelná místa v softwaru.

Telefony iPhone budou poskytovány v rámci programu iOS Security Research Device Program společnosti Apple, který plánuje spustit příští rok.

Stojí za zmínku, že existuje černý trh pro výše uvedené „vývojářské“ iPhony.

Podle zprávy o základní desce ze začátku tohoto roku jsou tyto předprodejní iPhony někdy pašovány z výrobní linky společnosti Apple. Odtud často získají vysokou cenu, než se nakonec dostanou ke zlodějům, hackerům a bezpečnostním výzkumníkům.

Pozoruhodné zranitelnosti

Zatímco změny bezpečnostní politiky a hackerské iPhony jsou největší novinkou z Black Hat a Def Con, bezpečnostní výzkumníci a hackeři bílého klobouku také odhalili řadu pozoruhodných věcí souvisejících s Apple zranitelnosti.

To je důležité vzít v úvahu, pokud používáte zařízení Apple a chcete zachovat soukromí a bezpečnost vašich dat.

Obcházení Face ID

Apple říká, že Face ID je výrazně bezpečnější než Touch ID. A v praxi je to ve skutečnosti mnohem těžší obejít. Ale to neznamená, že exploity neexistují.

Výzkumníci z Tencent zjistili, že se jim podařilo oklamat systém detekce „živosti“ Face ID. V podstatě je to opatření, které má rozlišovat skutečné nebo falešné rysy na lidských bytostech – a zabraňuje lidem odemykat vaše zařízení vaším obličejem, když spíte.

Výzkumníci vyvinuli vlastní metodu, která dokáže oklamat systém pouze pomocí brýlí a pásky. Tyto „falešné“ brýle mohou v podstatě napodobovat pohled oka na tváři člověka v bezvědomí.

Vykořisťování však funguje pouze na lidi v bezvědomí. Ale je to znepokojivé. Vědcům se podařilo nasadit falešné brýle na spící osobu.

Odtud mohli odemknout zařízení dané osoby a posílat si peníze prostřednictvím mobilní platební platformy.

Aplikace Kontakty

Operační systém iOS společnosti Apple je jako zděná zahradní platforma poměrně odolný vůči útokům. Částečně je to proto, že na platformě neexistuje snadný způsob, jak spouštět nepodepsané aplikace.

Bezpečnostní výzkumníci z Check Point na Def Con 2019 však našli způsob, jak využít chybu v aplikaci Kontakty, která by mohla hackerům umožnit spustit nepodepsaný kód na vašem iPhone.

Chyba zabezpečení je ve skutečnosti chyba ve formátu databáze SQLite, který používá aplikace Kontakty. (Většina platforem, od iOS a macOS po Windows 10 a Google Chrome, tento formát skutečně používá.)

Výzkumníci zjistili, že byli schopni spustit škodlivý kód na zasaženém iPhone, včetně skriptu, který ukradl uživatelská hesla. Byli také schopni získat vytrvalost, což znamená, že mohli pokračovat ve spouštění kódu po restartu.

Naštěstí zranitelnost závisí na instalaci škodlivé databáze na odemčené zařízení. Takže pokud neumožníte hackerovi mít fyzický přístup k vašemu odemknutému iPhone, měli byste být v pořádku.

Škodlivé kabely

Dlouho se doporučuje, abyste do počítače nepřipojovali náhodné USB disky. Díky nedávnému vývoji byste pravděpodobně neměli do počítače zapojovat ani náhodné kabely Lightning.

Je to kvůli kabelu O.MG, specializovanému hackerskému nástroji vyvinutému bezpečnostním výzkumníkem MG a letos představeným na Def Con.

O.MG Cable vypadá a funguje přesně jako typický Apple Lightning kabel. Může nabíjet váš iPhone a může připojit vaše zařízení k počítači Mac nebo PC.

Ale uvnitř krytu kabelu je ve skutečnosti proprietární implantát, který by mohl útočníkovi umožnit vzdálený přístup k vašemu počítači. Když je připojen, hacker by mohl otevřít terminál a spustit škodlivé příkazy, mimo jiné.

Naštěstí jsou kabely momentálně pouze ručně vyráběné a každý stojí 200 dolarů. To by mělo snížit riziko. Ale v budoucnu se pravděpodobně budete chtít vyhnout zapojování náhodných Lightning kabelů do vašeho Macu.

Mike je novinář na volné noze ze San Diega v Kalifornii.

I když primárně pokrývá Apple a spotřebitelské technologie, má minulé zkušenosti s psaním o veřejné bezpečnosti, místní správě a vzdělávání pro různé publikace.

V oblasti žurnalistiky nosil docela dost klobouků, včetně spisovatele, redaktora a zpravodaje.