WannaCry er en seriøs krypto-malware, som ramte internetfællesskabet fredag den 12. maj 2017. Oprindeligt er det blevet omtalt som Wana Decrypt0r på grund af det interne navn på låseskærmen. Sikkerhedseksperter fandt dog hurtigt ud af, at den har flere varianter, bl.a Wana Decrypt0r, WannaCryptor, WannaCrypt, Wcry eller WNCRY, og det forventes, at variationerne vil blive ved med at dukke op.

Den første WannaCry-version, Wana Decrypt0r 2.0, er blevet opdaget den 12. maj 2017, efter at have ramt de spanske Telefonica, Portugal Telecom og NHS Hospitaler i England.[1] Dog begrænsede ransomware sig ikke til organisationerne og angreb hjemme-pc'er, der kørte ældre Windows-versioner, som mangler Microsoft-patches indekseret som MS17-010, CVE-2017-0146 og CVE-2017-0147.[2] Inden for få dage lykkedes det denne ondsindede software at inficere mere end 230.000 computere i 150 lande, og disse tal får WannaCry på linje med de mest berygtede ransomware-infektioner synes godt om Locky eller Cerber.

WannaCryptor infiltrerer systemet via EternalBlue-sårbarheden, som blev opdaget i Windows Vista, 7, 8, 10 og Windows Server-versioner. Denne særlige sårbarhed er blevet rettet med sikkerhedsopdateringerne MS17-010, CVE-2017-0146 og CVE-2017-0147, men mange pc'er sprang opdateringen over og efterlod sårbarheden åben.

Desværre, hvis WannaCry ransomware krypterer data (bruger AES og RSA algoritmer), er der ingen chance for at dekryptere filer gratis. Folk kan betale løsesummen for hackerne, gendanne data ved hjælp af sikkerhedskopier eller glemme alt om disse filer.[3]

Opdatering 2018

Denne virus blev betragtet som en gammel trussel, der har været relativt tavs, men i tredje kvartal af 2018 blev der udgivet nyheder om WannaCrys seneste aktivitet og infektioner over hele verden. Denne kryptovirus har allerede påvirket flere enheder siden de nuværende hændelser, der startede i juli 2018.

Det samlede antal blokerede WannaCry-indsendelser i 3. kvartal 2018 er angiveligt 947 027 517, og aktiviteten er opdaget i mindst 203 lande. Handlingen indikerer, at denne kryptovirus ikke er død, og at faren er reel. Især når ransomware-angreb i stigende grad påvirker store virksomheder og tjenester.[4]

WannaCry har også dekrypteringer udviklet af forskellige forskere i løbet af året for disse angreb. GitHub udgivet dekrypteringsværktøjer til forskellige versioner, og de fungerer muligvis for nye og aktive trusselsvarianter.

WannaCrys succes gav mulighed for at kopiere taktikken

Desværre skubbede den enorme WannaCry-"succes" ransomware-udviklere til at oprette og frigive kopierne af malwaren. I skrivende stund har sikkerhedseksperter registreret otte WannaCry-kopier, hvoraf nogle er i udviklingsfasen, mens de andre allerede er frigivet. Vær derfor meget forsigtig og sørg for at beskytte din pc ordentligt. Dette er Wana Decrypt0r-kopierne:

Nr 1. DarkoderCrypt0r

DarkoderCrypt0r krypterer filer placeret på pc'ens skrivebord, bruger en låseskærm svarende til WannaCryptor ransomware, der kræves for løsesum og udfører alle andre aktiviteter, der er typiske for forgængeren. Den eksekverbare fil hedder @[e-mailbeskyttet] Alle krypterede data får filtypenavnet .DARKCRY, og pc-brugeren opfordres til at betale løsesum på 300 amerikanske dollars. I øjeblikket bruger den en HiddenTear-kode, hvilket betyder, at de filer, den krypterer, nemt kan dekrypteres.

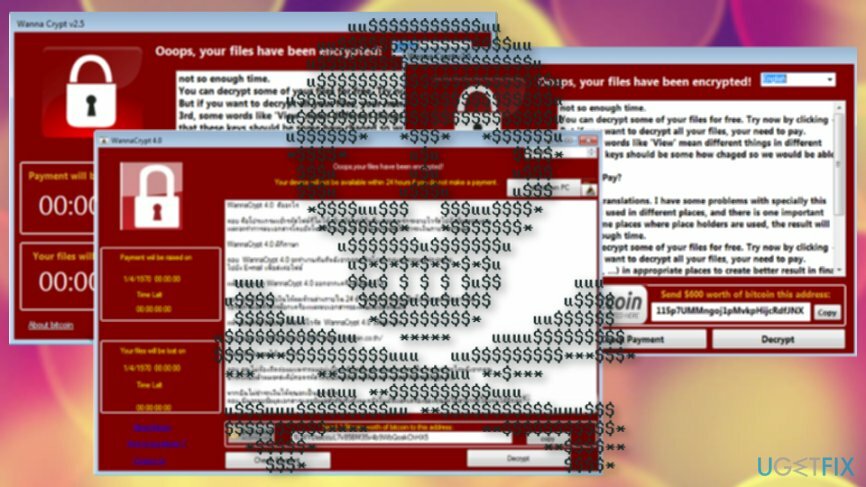

Nr 2. WannaCrypt v2.5

WannaCrypt v2.5 ransomware er i øjeblikket i udviklingsfasen. Hvis den inficerer pc'en, låser den ikke filer, bortset fra at den viser låseskærmen og skal betale løsesummen på 600 amerikanske dollars. Det er ikke farligt endnu, men kan skræmme folk ihjel.

Nr 3. WannaCrypt 4.0

WannaCrypt 4.0 er endnu en WannaCry-viruskopi, som kan klassificeres som ikke-ondsindet endnu. Den spredes ligesom enhver anden ransomware-virus, bortset fra at den ikke krypterer filer. Løsesedlen, låseskærmen og andre oplysninger leveres på det thailandske sprog, hvilket betyder, at det er målrettet mod Thailand-brugere.

Nr 4. Aron WanaCrypt0r 2.0 Generator v1.0

Aron WanaCrypt0r 2.0 Generator v1.0 omtales som en tilpasselig WannaCry Ransomware-generator. Det giver folk mulighed for at vælge tekst, farver, billeder, skrifttype og andre indstillinger på WannaCry-låseskærmen. Det spekuleres i, at hackere også bruger den eksekverbare Wana Decrypt0r og spreder den for at generere løsesummen. Heldigvis er denne "tjeneste" endnu ikke tilgængelig. Folk kan kun generere en tilpasset WannaCry-låseskærm, men den eksekverbare ransomware bliver ikke spredt.

Nr 5. Wana Decrypt0r 2.0

Den eksekverbare Wana Decrypt0r 2.0 er MS17-010.exe. Låseskærmen og løsesumsedlen ligner WannaCry. Den indonesiske version af virussen er tilgængelig.

Nr 6. @kee

@kee ransomware krypterer personlige filer og giver en løsesum note inde i et "Hej! Fellow @kee User!.txt“ fil.

Nr 7. WannaDecryptOr 2.0

WannaDecryptOr 2.0 er endnu ikke fuldt udviklet. Det er i stand til at inficere computere, men kan ikke kryptere filer. Desuden er det låseskærm, og løsesumseddel giver ikke information om virussen og instruktioner om, hvordan man betaler løsesummen. Ikke desto mindre er det afgørende at afinstallere virussen, fordi den kan blive opdateret om kort tid og kryptere filerne bagefter.

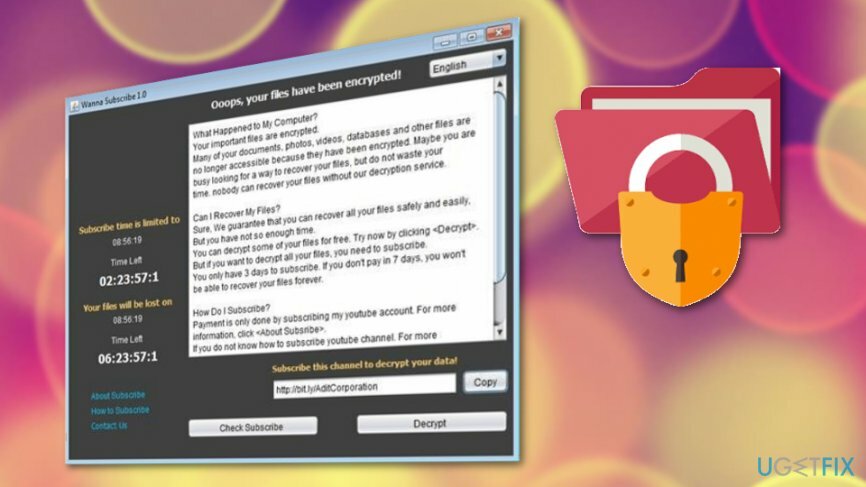

Nr 8. Vil du abonnere 1.0

Der er ikke modtaget meget information endnu. Dette er en trussel skrevet i Java og har det grå-farvede design som et tidligere kendt løsesum-vindue.

Som du kan se, har WannaCry virus mange kloner, hvoraf nogle allerede er distribueret, og de andre er i udviklingsfasen. Det er dog vigtigt at opdatere og sikre din pc korrekt. I det her og det her indlæg, kan du finde information om, hvilke forholdsregler der skal tages for at beskytte dig selv mod WannaCry-angreb, og hvilke skridt der skal tages, hvis din pc allerede er blevet inficeret. Ved at tage disse forebyggende foranstaltninger vil du beskytte systemet mod alle WannaCry-varianter, inklusive dets imitatorer.