Det primære formål med Burp Suite er at opsnappe og ændre webtrafik som en del af en penetrationstest. For at kunne opsnappe webtrafik skal du konfigurere din browser eller operativsystem til at omdirigere trafik gennem Burp-proxyen. Som standard starter proxyen med Burp og binder til loopback-adressen på port 8080 "127.0.0.1:8080", men der er masser af muligheder for dig at konfigurere.

Sådan konfigureres en proxy-lytter i Burp

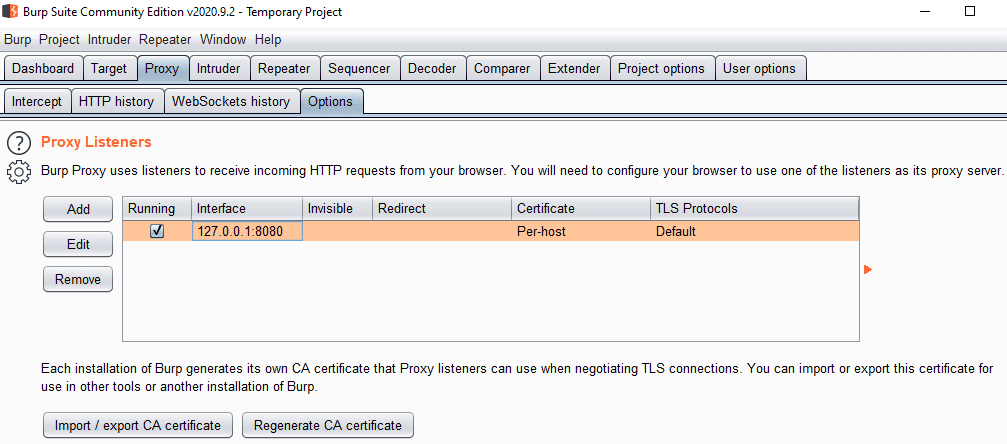

For at konfigurere proxyindstillingerne skal du gå til underfanen "Valgmuligheder" på fanen "Proxy". I afsnittet "Proxy-lyttere" kan du redigere den aktuelle proxy-lytter ved at vælge en lytter og klikke på "Rediger", eller konfigurere en anden ved at klikke på "Tilføj".

Tip: For at være operationel skal proxy-lytteren have afkrydsningsfeltet "kører" til venstre.

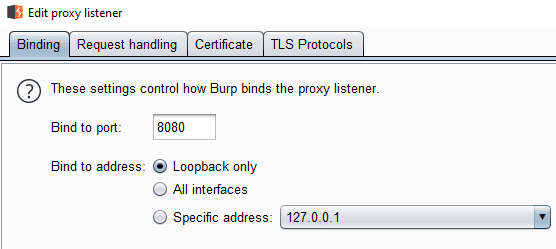

Når du redigerer proxy-lytteren, giver fanen "Binding" dig mulighed for at konfigurere hvilket portnummer og hvilken grænseflade den binder til i bindingsfanen. Du bør bruge et portnummer skal være mellem 1001 og 65535, da portnumre under 1000 kan kræve ekstra tilladelser.

Binding til loopback-adressen betyder, at proxyen kun er tilgængelig for den lokale computer. Alternativt kan du binde den til en anden IP-adresse, din computer har via drop-down boksen, selvom den vil ikke forklare, hvilken fysisk grænseflade dette vedrører, og om andre enheder vil være i stand til at få adgang til den. Valg af "Alle grænseflader" vil gøre proxyen synlig på alle de IP-adresser, din computer har.

Tip: Brug af andre IP-adresser end loopback kan give dig mulighed for at konfigurere andre enheder til at proxye deres trafik gennem din Burp-instans. Husk, at du skal installere Burp-certifikatet på disse enheder for at overvåge deres HTTPS-trafik. Bemærk venligst, at du skal have tilladelse fra ejeren af enheden for lovligt at kunne gøre dette og evt brugere skal være opmærksomme på, at du overvåger deres netværksbrug og vil kunne se deres adgangskoder etc.

Andre proxyer, brugerdefinerede certifikater og TLS-protokoller

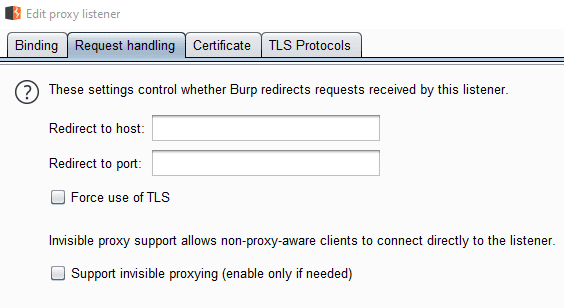

Fanen "Anmodningshåndtering" giver dig mulighed for at konfigurere en vært og et portnummer, hvortil alle anmodninger vil blive omdirigeret til den angivne placering, uanset hvilken ressource de anmodede om. Denne mulighed bruges til at videresende trafik gennem en anden proxy.

"Force TLS" opgraderer automatisk alle webanmodninger til at bruge HTTPS. Denne mulighed kan ødelægge nogle websteder, hvis de ikke understøtter HTTPS. "Invisible proxying" muliggør understøttelse af enheder, der ikke understøtter traditionelle proxyindstillinger.

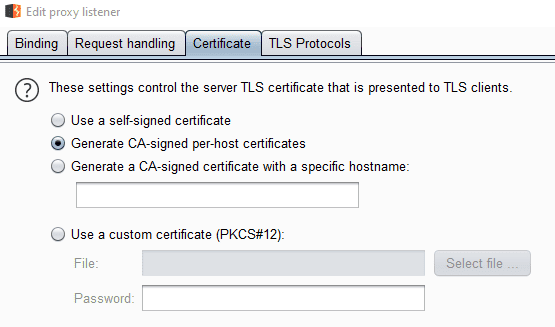

Fanen "Certifikat" giver dig mulighed for at konfigurere, hvordan HTTPS-certifikatet fungerer. "Generer CA-signerede per-værtscertifikater" er standardindstillingen og bør generelt bruges. "Selvsignerede" certifikater vil altid generere certifikatfejlmeddelelser. Angivelse af et "specifikt værtsnavn" er kun nyttigt, når du udfører usynlig proxy til et enkelt domæne. Hvis et specifikt certifikat er påkrævet, kan du importere det med muligheden "brugerdefineret certifikat".

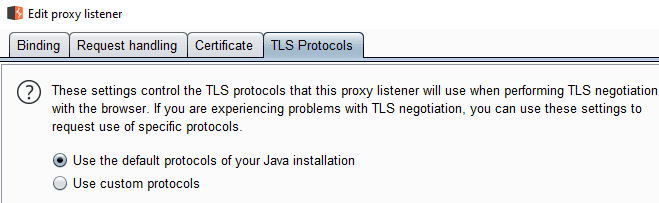

Fanen "TLS-protokoller" giver dig mulighed for at angive, hvilke TLS-protokoller du ønsker, at Burp skal understøtte. Som standard er TLSv1-1.3 understøttet. Du kan vælge at deaktivere enhver af disse muligheder eller aktivere SSLv2 eller SSLv3, hvis du manuelt angiver protokollerne. Dette bør kun bruges, hvis du specifikt vil teste en enkelt protokol eller ikke kan oprette forbindelse til en ældre enhed.