Git ist ein verteiltes Versionskontrollsystem, das die öffentliche oder private koordinierte Entwicklung von Software erleichtern soll. Jedes Projekt in Git wird in einem unabhängigen Repository gespeichert. GitHub ist die beliebteste Website zum Hosten von Repositorys, aber bei weitem nicht die einzige. Es gibt andere öffentliche Hosting-Sites wie Bitbucket sowie selbst gehostete Optionen wie GitLab. Alle Quellen arbeiten über das gleiche Git-Protokoll, der einzige Unterschied für die grundlegende Verwendung ist die verwendete URL.

Um ein Repository herunterzuladen, damit Sie zu seiner Entwicklung beitragen können, müssen Sie es klonen. Das Klonen ist ein einfacher Vorgang für öffentliche Repositorys. In diesem Fall müssen Sie keine Authentifizierungsinformationen angeben. Um ein privates Repository zu klonen, müssen Sie Authentifizierungsdetails konfigurieren und über die Berechtigung zum Zugriff auf das Repository verfügen.

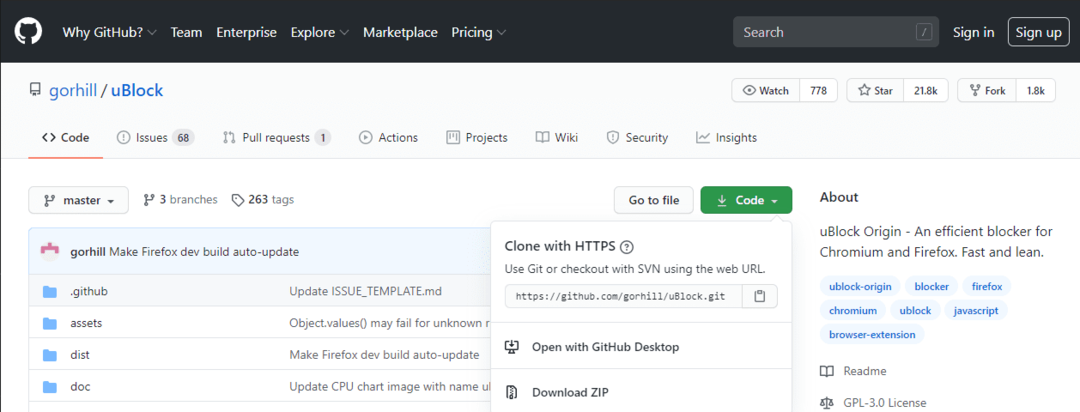

Um ein öffentliches Repository zu klonen, suchen Sie einfach den Download-Link für das Repository, es wird ungefähr so formatiert: „ https://[url]/[user_name]/[project_name].git”. Zum Beispiel kann der uBlock Origin-Werbeblocker geklont werden von

https://github.com/gorhill/uBlock.git. Während der genaue Ort für den Git-Dateilink für jede Site variieren kann, befindet er sich im Allgemeinen oben und rechts neben dem Code.Tipp: HTTPS und SSH sind die besten Protokolle zum Herunterladen von Repositorys, da sie eine verschlüsselte Verbindung verwenden.

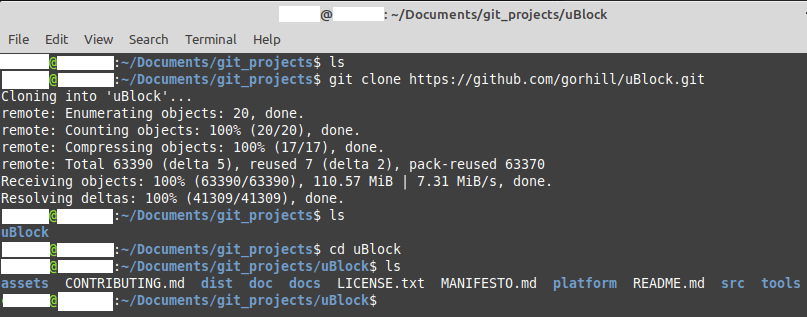

Sobald Sie den Link haben, öffnen Sie ein Terminalfenster in dem Verzeichnis, in das Sie das Repository klonen möchten.

Hinweis: Beim Klonen eines Repositorys wird der Inhalt in einem Unterverzeichnis abgelegt, Sie müssen keins erstellen, um es einzufügen. Wenn Sie beispielsweise den Befehl clone in ~/git_projects ausführen, wird das Repository im Unterverzeichnis ~/git_projects/[repository_title]/ installiert.

Tipp: ~/ ist eine Linux-Kurzform, die angibt, dass der Pfad im Home-Verzeichnis Ihres Benutzers beginnt.

Sobald Sie sich im richtigen Verzeichnis befinden, führen Sie den Befehl „git clone [git_install_link.git]“ aus und der Vorgang wird automatisch abgeschlossen. Abhängig von der Größe des Repositorys, das Sie klonen und wie schnell Ihr Internet ist, kann der Download einige Zeit dauern.

Authentifizierung bei privaten Repositorys

Für private Repositorys ist der grundlegende Befehl derselbe, Sie müssen jedoch auch eine Authentifizierung bereitstellen. Es gibt eine Reihe von Möglichkeiten, sich bei der Kollaborationsplattform zu authentifizieren, obwohl die meisten gemeinsam genutzt werden, die genauen Optionen und die Art und Weise, wie sie aktiviert werden, variieren von Site zu Site. Es wird empfohlen, dass Sie sich über die von Ihrem Anbieter angebotenen Optionen informieren und dann die sicherste Option auswählen.

Gängige Authentifizierungsoptionen sind Token, SSH-Schlüssel und Kennwörter. Die implementierten Optionen können von Site zu Site variieren. Im Allgemeinen können Sie entweder Passwörterdetails in den Befehl aufnehmen oder einen SSH-Schlüssel oder ein Token in den Konfigurationsdateien vorkonfigurieren. Token oder SSH-Schlüssel sind die sichersten Optionen, die Verwendung von Passwörtern sollte nach Möglichkeit vermieden werden, da diese Details protokolliert werden können.

Die meisten Anbieter haben Anleitungen zur Konfiguration der unterstützten Authentifizierungsoptionen für die Plattform. Atlassian hat beispielsweise eine detaillierte Anleitung zum Konfigurieren der SSH-Authentifizierung für seine Bitbucket-Plattform Hier.

Tipp: Optional können Sie Ihren Benutzernamen mit dem folgenden Befehl zur Konfigurationsdatei hinzufügen: ‘git config –global user.name „[Ihr Benutzername]“’. Dieser Benutzername wird standardmäßig für alle Verbindungen von Ihrem Benutzerkonto verwendet. Die globale Konfigurationsdatei finden Sie in „~/.gitconfig“.

Sobald Sie Ihre schlüsselbasierte Authentifizierung konfiguriert haben, können Sie einfach den gleichen Befehl wie oben „git clone [git_install_link.git]“ ausführen, um ein Repository zu klonen. Ihre Zugangsdaten werden automatisch zur Authentifizierung verwendet. Wenn Sie unbedingt eine kennwortbasierte Authentifizierung anstelle von sichereren Alternativen verwenden müssen, werden Sie zur Eingabe eines Benutzernamens und eines Kennworts aufgefordert, sofern keine anderen gültigen Authentifizierungsmethoden vorhanden sind.