Es sind schlechte Nachrichten für Entwickler und Power-User gleichermaßen. Ein angenehmer Tag wurde durch mehrere eingehende Berichte unterbrochen, denen zufolge ein neues Update für Androids SafetyNet nicht nur bestehende Probleme verursachte Ausblenden von Mechanismen führte dazu, dass sie nicht mehr funktionierten (Normalfall), aber es kam auch zu negativen Ergebnissen auf Geräten, die nicht gerade waren verwurzelt!

Initiieren von Reddits Nexus 6P-Foren, und dann an mehreren Stellen wiederholt, einschließlich der Reddit Android-Foren, unser eigenes Nexus 6P-Foren und Threads für suhide Und MagiskBenutzer stellen fest, dass das neueste Update von SafetyNet dazu führt, dass Geräte die Prüfungen nicht bestehen, wenn sie über einen entsperrten Bootloader verfügen. Benutzer haben verschiedene Kombinationen von Modifikationsszenarien und Maskierungsmethoden ausprobiert, aber der häufigste Grund für das Scheitern liegt in den meisten Fällen darin, dass der Bootloader entsperrt wurde.

Initiieren von Reddits Nexus 6P-Foren, und dann an mehreren Stellen wiederholt, einschließlich der Reddit Android-Foren, unser eigenes Nexus 6P-Foren und Threads für suhide Und MagiskBenutzer stellen fest, dass das neueste Update von SafetyNet dazu führt, dass Geräte die Prüfungen nicht bestehen, wenn sie über einen entsperrten Bootloader verfügen. Benutzer haben verschiedene Kombinationen von Modifikationsszenarien und Maskierungsmethoden ausprobiert, aber der häufigste Grund für das Scheitern liegt in den meisten Fällen darin, dass der Bootloader entsperrt wurde.

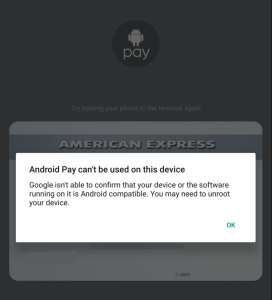

Das Entsperren des Bootloaders ist für die meisten Geräte der erste Schritt für inoffizielle Änderungen. Wenn das neueste SafetyNet-Update tatsächlich den Bootloader-Status überprüft, könnte dies das Ende der Tage bedeuten, in denen Durch den Einsatz von Maskierung könnte man Android Pay und andere SafetyNet-basierte Apps in Verbindung mit Root und Xposed ausführen Techniken.

Magisk-Entwickler topjohnwukommentierte die Anfangssituation, was darauf hinweist, dass SafetyNet nach diesem Update möglicherweise ein hoffnungsloser Fall sein könnte:

„Denken Sie daran, dass Google im letzten Update von Safety Net, das gerade erst in wenigen Stunden veröffentlicht wurde, offenbar einen Schritt weiter geht das Spiel, und es könnte so weit kommen, dass keine Änderungen mehr erlaubt sind und möglicherweise nicht mehr umgangen werden können.

Derzeit auf meinem HTC 10, Egal, was ich mit dem Boot-Image gemacht habe, auch nur ein Neupacken des 100%igen Standard-Boot-Images, Safety Net wird unter keinen Umständen passieren. Auf der anderen Seite scheint mein Nexus 9 mit Standard-Nougat ohne Probleme umgangen zu werden, wobei Root und Module alle aktiviert sind und einwandfrei funktionieren. Die Boot-Überprüfung kann von OEM zu OEM unterschiedlich sein. Die Implementierung von HTC ist möglicherweise nur eine der ersten, die in Safety Net enthalten ist, aber irgendwann wird die Methode aller großen OEMs enthalten sein. und zu diesem Zeitpunkt denke ich, dass jeder Android-„Mod“, einschließlich benutzerdefinierter Kernel, das Sicherheitsnetz so gut wie kaputt machen wird. Diese Überprüfung sollte tief im Bootloader codiert sein, was nicht so einfach zu knacken ist. Die Schlussfolgerung ist also, dass ich in Zukunft nicht mehr so viel Zeit damit verbringen werde, Safety Net zu umgehen.“

Als Suhide veröffentlicht wurde, hatte Chainfire das getan habe etwas in die gleiche Richtung vorhergesagt:

Letztendlich werden die Informationen von Bootloadern/TrustZone/SecureBoot/TIMA/TEE/TPM usw. bereitgestellt und überprüft. (Samsung tut dies bereits mit seinen KNOX/TIMA-Lösungen). Teile des Geräts können wir nicht leicht erreichen oder reparieren, und daher wird es eine Zeit geben, in der diese Erkennungsumgehungen möglicherweise nicht mehr praktikabel sind.

Da sich die Situation noch entwickelt, könnten die Dinge komplexer sein, als sie auf den ersten Blick erscheinen. Wir werden unsere Leser auf dem Laufenden halten, wenn es zu diesem Thema neue Entwicklungen gibt.