Το Bad Rabbit ransomware είναι ο πιο επιθετικός και επικίνδυνος ιός υπολογιστών αυτή τη στιγμή

Οι WannaCry και Petya δεν είναι οι μόνοι ιοί που κέρδισαν φήμη κατά τη διάρκεια παγκόσμιων επιθέσεων στον κυβερνοχώρο. Λυτρωτικό λογισμικό Bad Rabbit, το οποίο υποπτεύεται ότι είναι μια νέα παραλλαγή του Πέτυα/Όχι Πέτυα/ExPetr, έπληξε σοβαρά τη Ρωσία, την Ουκρανία, τη Γερμανία, την Τουρκία και άλλες χώρες σε όλο τον κόσμο στις 24 Οκτωβρίου.

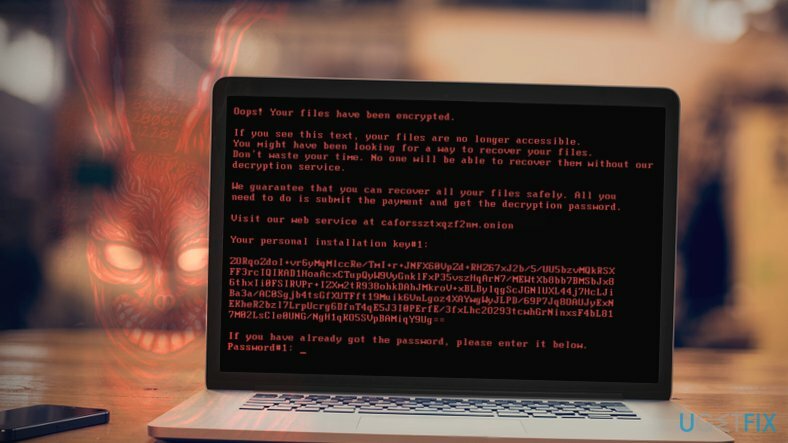

Το ransomware κρυπτογραφεί όλα τα δεδομένα στον υπολογιστή και ξαναγράφει το Master Boot Record. Κατά συνέπεια, το κακόβουλο λογισμικό επανεκκινεί το σύστημα και στη συνέχεια εμφανίζει ένα σημείωμα λύτρων στην οθόνη. Η νέα παραλλαγή κακόβουλου λογισμικού έχει ήδη επηρεάσει πολλές διαφορετικές χώρες σε όλο τον κόσμο και λαμβάνοντας υπόψη πόσο γρήγορα εξαπλώνεται, είναι απαραίτητο να γνωρίζουμε τα κύρια στοιχεία για αυτήν.

Η ροή πληροφοριών επιταχύνεται και οι χρήστες υπολογιστών μπορούν γρήγορα να χαθούν καθώς κάθε ειδησεογραφικός ιστότοπος παρέχει όλο και περισσότερες λεπτομέρειες για τον ιό. Οι ειδικοί από την ομάδα VirusActivity έχουν ετοιμάσει ένα ενημερωτικό δελτίο σχετικά με

Κυβερνοεπίθεση Bad Rabbit, τι είναι και τι πρέπει να γνωρίζουν οι χρήστες υπολογιστών.Κορυφαία 5 πράγματα που πρέπει να γνωρίζετε για την επίθεση στον κυβερνοχώρο BadRabbit

1. Το ransomware εξαπλώνεται μέσω ψεύτικων ενημερώσεων του Adobe Flash Player.

Σύμφωνα με ειδικούς, οι προγραμματιστές του ransomware χρησιμοποίησαν μια παλιά και αποτελεσματική μέθοδο διανομής ransomware που βασίζεται σε ψεύτικες ενημερώσεις του Flash Player.[1] Φαίνεται ότι οι χάκερ εισήγαγαν κακόβουλους κώδικες JavaScript σε HTML διαφόρων ιστότοπων (οι περισσότεροι από αυτούς είναι ρωσικά, βουλγαρικά ή τουρκικά) και με αυτόν τον τρόπο τους ανάγκασε να εμφανίσουν ψεύτικα αναδυόμενα παράθυρα που προτείνουν την ενημέρωση ενός ξεπερασμένου Flash Παίχτης.

Σε περίπτωση που το θύμα κάνει κλικ στο κουμπί "Εγκατάσταση", το κακόβουλο σενάριο ανακατευθύνει το θύμα σε τομείς φορτωμένους με κακόβουλο λογισμικό και πραγματοποιεί λήψη του αρχείου install_flash_player.exe. Σε αυτό το σημείο, το θύμα εξακολουθεί να μπορεί να κάνει πίσω και να διαγράψει το ληφθέν αρχείο για να αποφύγει την πλήρη καταστροφή των δεδομένων. Δυστυχώς, η εκτέλεση του εν λόγω αρχείου ξεκινά αμέσως τη διαδικασία κρυπτογράφησης δεδομένων.

Το ransomware δεν εξαπλώνεται χρησιμοποιώντας την ευπάθεια EternalBlue όπως ο ιός NotPetya. Αντίθετα, το Bad Rabbit είναι σε θέση να εξαπλωθεί περαιτέρω μέσω μετοχών SMB.[2]

2. Το Bad Rabbit είναι ύποπτο ότι είναι μια βελτιωμένη παραλλαγή του Petya/NotPetya ransomware

Μιλώντας για την προέλευση του Bad Rabbit, πρέπει να αναφέρουμε το περίφημο ransomware γνωστό ως Petya/NotPetya/ExPetr[3]. Και οι δύο ιοί έχουν ομοιότητες και διαφορές, αλλά η πιο αξιοσημείωτη λεπτομέρεια είναι ότι και οι δύο τροποποιούν το Master Boot Record (MBR) και εμφανίζουν ένα τρομακτικό μήνυμα στην οθόνη του υπολογιστή.

3. Ο νέος ιός δεν είναι υαλοκαθαριστήρας και λειτουργεί ως ένα αληθινό κρυπτο-λύτρο που καθιστά τα αρχεία άχρηστα για την απαίτηση λύτρων.

Το BadRabbit, ωστόσο, δεν είναι υαλοκαθαριστήρας. Ενώ το NotPetya αναγνωρίστηκε αρχικά ως ransomware, περαιτέρω ανάλυση αποκάλυψε ότι κατέστρεφε μόνιμα τα δεδομένα στο σύστημα-στόχο. Η ζημιά που μεταφέρθηκε από το κακόβουλο ωφέλιμο φορτίο δεν μπορούσε να αντιστραφεί με κανέναν τρόπο.

Η νέα παραλλαγή, ωστόσο, κρυπτογραφεί αρχεία χρησιμοποιώντας το βοηθητικό πρόγραμμα DiskCryptor. Τα αρχεία που κωδικοποιούνται από το Bad Rabbit θα έχουν κρυπτογραφημένη επέκταση αρχείου προσαρτημένη στα ονόματά τους.

4. Το ransomware ζητά να πληρώσει 0,05 Bitcoin

Μετά την κρυπτογράφηση των αρχείων στο σύστημα προορισμού, το κακόβουλο λογισμικό τροποποιεί το MBR και επανεκκινεί τον υπολογιστή. Ως αποτέλεσμα, τα θύματα συναντούν ένα τρομακτικό μήνυμα γραμμένο με κόκκινο χρώμα σε μαύρο φόντο. Το ransomware προτείνει να επισκεφθείτε μια διεύθυνση URL με ύποπτη εμφάνιση στην οποία δεν είναι δυνατή η πρόσβαση μέσω κανονικών προγραμμάτων περιήγησης ιστού.

Το θύμα πρέπει να κατεβάσει και να εγκαταστήσει το πρόγραμμα περιήγησης Tor για να αποκτήσει πρόσβαση στον ιστότοπο πληρωμών. Στη συνέχεια, ο ιστότοπος ζητά την εισαγωγή του προσωπικού κλειδιού αναγνώρισης. Η παροχή του δεδομένου κλειδιού επιτρέπει στο θύμα να δει τη διεύθυνση Bitcoin των εγκληματιών όπου πρέπει να μεταφερθεί η πληρωμή. Το ransomware δίνει 40 ώρες για να ολοκληρώσει τη συναλλαγή. Η τιμή των λύτρων αυξάνεται μόλις περάσουν 40 ώρες.

5. Δεν υπάρχει τρόπος αποκρυπτογράφησης αρχείων που έχουν κρυπτογραφηθεί από το Bad Rabbit

Δυστυχώς, ανεξάρτητα από το πόσο σκληρά προσπαθείτε, δεν υπάρχει τρόπος να ανακτήσετε αρχεία που έχουν καταστραφεί από κακόβουλο λογισμικό Bad Rabbit. Υπάρχει ακόμη κάποια ελπίδα ότι οι αναλυτές κακόβουλου λογισμικού ενδέχεται να βρουν ένα ελάττωμα στον κώδικα ransomware που θα μπορούσε επιτρέψτε τους να δημιουργήσουν ένα λειτουργικό εργαλείο αποκρυπτογράφησης, ωστόσο, αυτή τη στιγμή φαίνονται τέτοιες προσδοκίες απραγματοποίητος.

Επί του παρόντος, ο μόνος δυνατός τρόπος για να ανακτήσετε αρχεία που έχουν καταστραφεί από αυτήν τη νέα παραλλαγή ransomware είναι να χρησιμοποιήσετε ένα αντίγραφο ασφαλείας δεδομένων.[4] Ωστόσο, πρώτα θα χρειαστεί να αφαιρέσετε κακόβουλο λογισμικό Bad Rabbit. Εάν δεν είστε εξοικειωμένοι με τα καλύτερα εργαλεία αφαίρεσης κακόβουλου λογισμικού στις μέρες μας, σας συμβουλεύουμε ανεπιφύλακτα να διαβάσετε κριτικές σε ιστότοπους που σχετίζονται με την ασφάλεια, όπως 2-Spyware.com.