Πολλές υπηρεσίες δικτύου εκτελούνται χρησιμοποιώντας πρωτόκολλο ελέγχου μετάδοσης ή TCP ως πρωτόκολλο επιπέδου μεταφοράς. Αυτό συμβαίνει επειδή το TCP προσφέρει επικοινωνία προσανατολισμένη στη σύνδεση που επιτρέπει στη συσκευή μετάδοσης να είναι βεβαιωθείτε ότι ο προοριζόμενος παραλήπτης του μηνύματος το λαμβάνει πραγματικά, επειδή είναι αμφίδρομη σύνδεση δημιουργήθηκε.

Ωστόσο, δεν χρειάζεται κάθε εφαρμογή να έχει αυτό το είδος σύνδεσης, ειδικά οι εφαρμογές σε πραγματικό χρόνο όπου υπάρχει είναι προτιμότερο ένα μήνυμα να απορριφθεί παρά να περιμένουμε να επαναμεταδοθεί, καθυστερώντας τα πάντα αλλού. Για αυτές τις εφαρμογές, χρησιμοποιείται γενικά το πρωτόκολλο User Datagram ή το πρωτόκολλο επιπέδου μεταφοράς UDP.

Ένα παράδειγμα ενός τύπου προγράμματος που χρησιμοποιεί UDP είναι τα διαδικτυακά βιντεοπαιχνίδια. Αυτά τα παιχνίδια βασίζονται σε συνεχείς ενημερώσεις που αποστέλλονται από τον διακομιστή και τον υπολογιστή και οποιαδήποτε καθυστέρηση που προκαλείται από την αναμετάδοση δεδομένων είναι πολύ πιο ενοχλητική από το να αντιμετωπίζετε ένα χαμένο πακέτο ή δύο.

Καθώς αυτές οι υπηρεσίες που βασίζονται στο UDP μπορούν να βρίσκονται σε οποιοδήποτε δίκτυο, είναι σημαντικό να τις ελέγξετε ως μέρος μιας δοκιμής διείσδυσης. Ευτυχώς, καθώς το UDP είναι αρκετά συνηθισμένο, υποστηρίζεται γενικά από λογισμικό δοκιμών δικτύου και το Nmap δεν αποτελεί εξαίρεση.

Πώς να σαρώσετε θύρες UDP με το Nmap

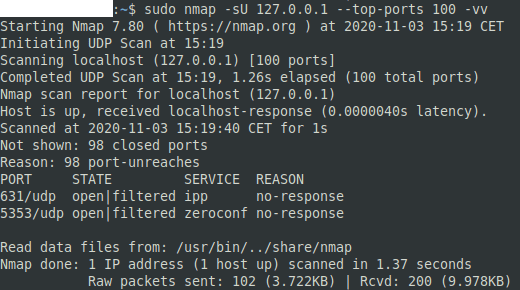

Η δοκιμή θυρών UDP με Nmap είναι πολύ παρόμοια με τη δοκιμή TCP, στην πραγματικότητα, η σύνταξη είναι ουσιαστικά πανομοιότυπη. Η μόνη διαφορά είναι ότι πρέπει να καθορίσετε τη σημαία "τύπος σάρωσης" ως "-sU" αντί για "-sT" ή "-sS". Για παράδειγμα, μια εντολή θα μπορούσε να είναι "nmap -sU 127.0.0.1 -top-ports 100 -vv" για να σαρώσει τη διεύθυνση loopback για τις κορυφαίες 100 πιο κοινές θύρες UDP και να αναφέρει τα αποτελέσματα με διπλά λεπτομερή έξοδο.

Ένα πράγμα που πρέπει να γνωρίζετε με μια σάρωση UDP είναι ότι θα χρειαστεί πολύς χρόνος. Τα περισσότερα αιτήματα δεν λαμβάνουν καμία απάντηση, πράγμα που σημαίνει ότι η σάρωση πρέπει να περιμένει μέχρι να τελειώσει το αίτημα. Αυτό κάνει τις σαρώσεις πολύ πιο αργές από τις σαρώσεις TCP, οι οποίες συνήθως επιστρέφουν κάποιο είδος απόκρισης ακόμα και αν μια θύρα είναι κλειστή.

Υπάρχουν τέσσερα αποτελέσματα που μπορείτε να δείτε για τις θύρες UDP "ανοιχτές", "ανοιχτές|φιλτραρισμένες", "κλειστές" και "φιλτραρισμένες". Το "Open" υποδηλώνει ότι ένα αίτημα έλαβε απάντηση UDP. Η ένδειξη "Open|filtered" υποδηλώνει ότι δεν ελήφθη απάντηση, η οποία θα μπορούσε να υποδεικνύει ότι μια υπηρεσία άκουγε ή ότι δεν υπήρχε υπηρεσία εκεί. Το "Closed" είναι ένα συγκεκριμένο μήνυμα σφάλματος "port unreachable" του ICMP. Το "Filtered" υποδεικνύει άλλα μηνύματα σφάλματος που δεν είναι προσβάσιμα από το ICMP.