El enfoque principal de Burp Suite es actuar como un proxy web con el fin de analizar y modificar el tráfico web, generalmente como parte de una prueba de penetración. Si bien esto es bastante fácil para el tráfico HTTP de texto sin formato, requiere una configuración adicional para poder interceptar el tráfico HTTPS sin errores constantes de certificado.

Propina; Las pruebas de penetración son el proceso de probar la seguridad cibernética de sitios web, dispositivos e infraestructura al intentar piratearlos.

Para interceptar el tráfico HTTPS, Burp crea su propia autoridad de certificación en su dispositivo. Debe importar ese certificado al almacén de confianza de su navegador para que su navegador no genere errores de certificado.

Consejo: El uso de Burp Suite como proxy consiste esencialmente en realizar un ataque MitM, o Man in the Middle, contra sí mismo. Debe tener en cuenta que Burp reemplazará todos los certificados HTTPS por los suyos. Esto hace que sea mucho más difícil darse cuenta de los ataques MitM genuinamente maliciosos, ya que no verá ningún error de certificado; tenga en cuenta esto si instala y usa Burp Suite.

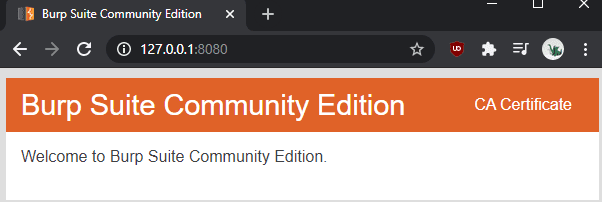

El primer paso para instalar la autoridad de certificación de Burp es descargarla. Para hacerlo, inicie Burp, luego busque el puerto de escucha del proxy, que por defecto es "127.0.0.1:8080". Una vez en la página, haga clic en "Certificado CA" en la esquina superior derecha para descargar el certificado "cacert.der".

Sugerencia: es probable que se le advierta que el tipo de archivo no es seguro y podría dañar su computadora; deberá aceptar la advertencia.

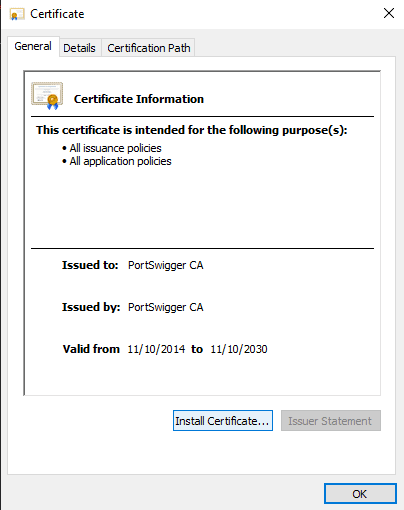

Para instalar el certificado en Windows, haga doble clic en el archivo descargado “cacert.der” para ejecutarlo y aceptar la advertencia de seguridad. En la ventana del visor de certificados, haga clic en "Instalar certificado".

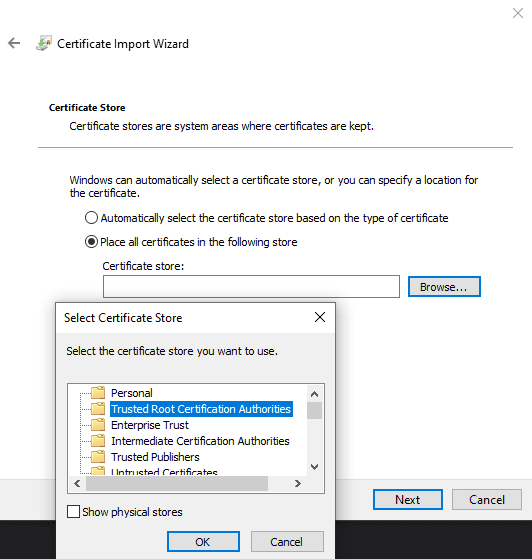

Elija si desea que el certificado sea de confianza para su usuario o para otros usos con "Usuario actual" y "Máquina local", respectivamente. Deberá configurar manualmente el certificado para que se coloque en un almacén de certificados específico, "Autoridades de certificación raíz de confianza". Una vez que haya terminado, haga clic en "Finalizar" para importar el certificado.

Consejo: para que el cambio surta efecto, deberá reiniciar sus navegadores. Esto debería afectar a todos los navegadores de su computadora, incluso a Firefox; sin embargo, es posible que deba agregar el certificado a navegadores específicos si utilizan su propio almacén de confianza.

Si desea interceptar el tráfico de red de otro dispositivo, tendrá que importar su certificado Burp específico, en lugar de uno que genere él mismo. Cada instalación, excluidas las actualizaciones, genera un nuevo certificado. Este diseño hace que sea mucho más difícil que se abuse de Burp para el monitoreo masivo de Internet.