La mayoría de las personas que utilizan Internet ya saben que el icono del candado en la barra de URL significa que el sitio está seguro, pero es posible que no se dé cuenta exactamente de lo que eso significa o cuán segura es realmente su conexión con ese candado.

El candado es una indicación visual de que su conexión al sitio web se ha asegurado mediante HTTPS. HTTPS, o Hypertext Transfer Protocol Secure, es una versión del protocolo HTTP que utiliza encriptación para proteger sus datos de miradas indiscretas.

El cifrado es un proceso de codificación de datos con un cifrado y una clave de cifrado para que solo se puedan leer utilizando la clave de descifrado. Puede pensar en ello como una caja de seguridad, puede escribir un mensaje, bloquear la caja y luego solo alguien con la llave correcta puede abrir la caja para leer el mensaje. Esto mantiene sus datos a salvo de los piratas informáticos que intentan robar detalles de la cuenta.

Una información clave que debe saber es que el cifrado y la seguridad de HTTPS solo verifican que su conexión al sitio web que ingresó en la barra de URL sea segura. No implica que el sitio web sea seguro, ni siquiera que sea el sitio web al que deseaba navegar. Muchos sitios web de suplantación de identidad y software malicioso se están moviendo para usar HTTPS a medida que se vuelve más accesible, por lo que no es seguro confiar solo en cualquier sitio que use HTTPS.

Sugerencia: un sitio web de "phishing" intenta engañarlo para que envíe datos confidenciales, como la información de la cuenta, simulando una página de inicio de sesión legítima. Los enlaces a sitios de phishing a menudo se envían por correo electrónico. Malware es un término general para "software malicioso" que incluye virus, gusanos, ransomware y más.

Nota: nunca debe ingresar su nombre de usuario y contraseña, u otra información confidencial, como datos bancarios, a través de una conexión insegura. Incluso si un sitio tiene el candado y HTTPS, no significa que no deba tener cuidado con el lugar donde ingresa sus datos.

Herramientas para desarrolladores de Chrome

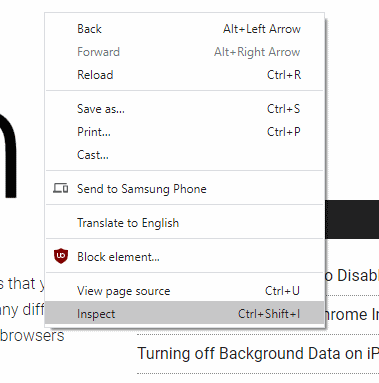

Para ver más información sobre su conexión segura, debe abrir la barra de herramientas para desarrolladores de Chrome. Puede hacerlo presionando F12, o haciendo clic derecho y seleccionando "Inspeccionar" en la parte inferior de la lista.

La barra de herramientas del desarrollador estará predeterminada en el panel "Elementos", para ver la información de seguridad que necesita para cambiar al panel "Seguridad". Si no es visible de inmediato, es posible que deba hacer clic en el icono de flecha doble en la barra del panel de herramientas del desarrollador y luego seleccionar "Seguridad" desde allí.

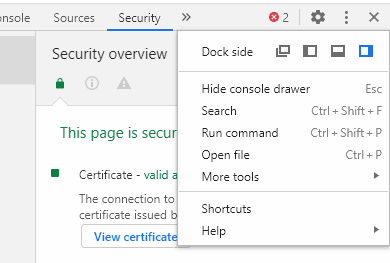

Si no le gusta que la barra de herramientas para desarrolladores se adjunte a la derecha de la página, puede moverla hacia la parte inferior, hacia la izquierda o hacia un sitio separado. ventana haciendo clic en el ícono de tres puntos en la parte superior derecha de la barra de herramientas del desarrollador y luego seleccionando su opción preferida en el "lado del Dock" selección.

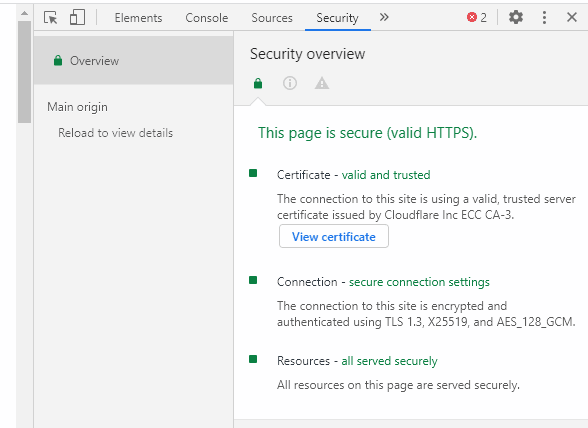

En la descripción general del panel de seguridad, hay tres secciones de información: Certificado, Conexión y Recursos. Estos cubren los detalles del certificado HTTPS, el cifrado utilizado para asegurar la conexión y detallan si algún recurso se sirvió de manera insegura, respectivamente.

Certificados

La sección de certificado indica qué autoridad de certificación emitió el certificado HTTPS, si es válido y confiable, y le permite ver el certificado. Más allá de verificar que el sitio web al que se está conectando lo administra la persona propietaria de la URL, el certificado no afecta directamente la seguridad de su conexión.

Consejo: los certificados HTTPS funcionan en un sistema de cadena de confianza. Se confía en varias autoridades de certificación raíz para emitir certificados a los propietarios de sitios web, después de demostrar que son los propietarios del sitio web. Este sistema está diseñado para evitar que los piratas informáticos puedan generar certificados para sitios web. no son de su propiedad, ya que estos certificados no tendrán la cadena de confianza de regreso a un certificado raíz autoridad.

Conexión

La sección "Conexión" detalla el protocolo de cifrado, el algoritmo de intercambio de claves y el algoritmo de cifrado utilizado para cifrar sus datos. Idealmente, el algoritmo de cifrado debería decir "TLS 1.2" o "TLS 1.3". TLS, o Transport Level Security, es el estándar para negociar configuraciones de cifrado.

Las versiones 1.3 y 1.2 de TLS son los estándares actuales y se consideran seguras. TLS 1.0 y 1.1 están en proceso de ser obsoletos porque son antiguos y tienen algunas debilidades conocidas, aunque todavía son adecuadas en cuanto a seguridad.

Sugerencia: Desaprobado significa que se desaconseja su uso y se están tomando medidas para eliminar el soporte.

Los predecesores de TLS fueron SSLv3 y SSLv2. Casi en ninguna parte ya se admite ninguna de estas opciones, porque han quedado obsoletas debido a que se consideran inseguras desde 2015 y 2011, respectivamente.

El siguiente valor es el algoritmo de intercambio de claves. Se utiliza para negociar de forma segura la clave de cifrado que se utilizará con el algoritmo de cifrado. Hay demasiados para nombrarlos, pero generalmente se basan en un protocolo de acuerdo clave llamado "curva elíptica Diffe-Hellman efímera" o ECDHE. No es posible determinar la clave de cifrado acordada sin utilizar un software de monitoreo de red de terceros y una configuración deliberadamente debilitada. No admitir explícitamente el acceso a esta información en el navegador significa que no puede verse comprometida por accidente.

El valor final en la sección Conexión es el conjunto de cifrado utilizado para cifrar la conexión. Una vez más, hay demasiados para nombrarlos. Los cifrados generalmente tienen nombres de varias partes que pueden describir el algoritmo de cifrado utilizado, la fuerza del cifrado en bits y el modo que se está utilizando.

En el ejemplo de AES-128-GCM como se ve en la captura de pantalla anterior, el algoritmo de cifrado es AES, o el estándar de cifrado avanzado, la fuerza es de 128 bits y el modo contador de Galois está siendo usó.

Consejo: 128 o 256 bits son los niveles más comunes de seguridad criptográfica. Significan que hay 128 o 256 bits de aleatoriedad que componen la clave de cifrado que se utiliza. Eso es 2 ^ 128 combinaciones posibles, o dos multiplicadas por sí mismo 128 veces. Como ocurre con todas las exponenciales, los números se vuelven muy grandes, muy rápido. El número de posibles combinaciones de teclas de 256 bits es aproximadamente igual a algunas estimaciones de bajo nivel del número de átomos en el universo observable. Es inimaginablemente difícil adivinar correctamente una clave de cifrado, incluso con múltiples supercomputadoras y siglos de tiempo.

Recursos

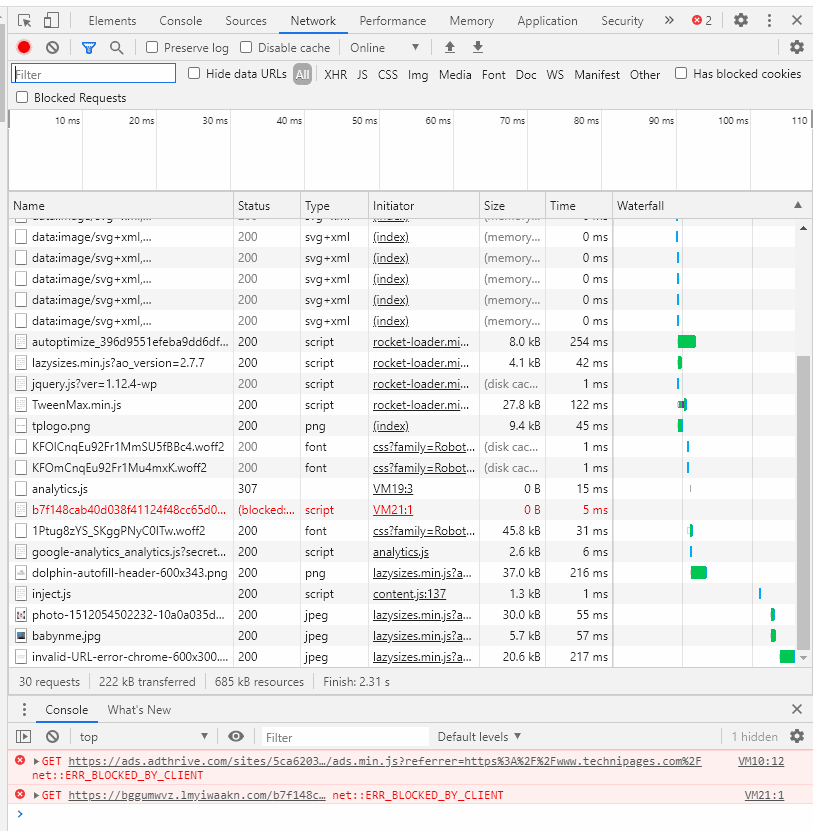

La sección de recursos muestra los recursos de la página, como imágenes, scripts y hojas de estilo, que no se cargaron a través de una conexión segura. Si algún recurso se cargó de manera insegura, esta sección se resaltará en rojo y proporcionará un enlace para mostrar el elemento o elementos específicos en el panel de red.

Idealmente, todos los recursos deben cargarse de forma segura, ya que un pirata informático podría modificar cualquier recurso inseguro sin su conocimiento.

Más información

Puede ver más información sobre cada dominio y subdominio que se cargó utilizando la columna a la izquierda del panel. Estas páginas muestran aproximadamente la misma información que la descripción general, aunque se muestra la información de transparencia del certificado y algunos detalles adicionales de los certificados.

Consejo: La transparencia de certificados es un protocolo que se utiliza para contrarrestar algunos abusos históricos del proceso de emisión de certificados. Ahora es una parte obligatoria de todos los certificados recién emitidos y se utiliza para verificar aún más que el certificado es legítimo.

La vista de origen le permite examinar cada uno de los dominios y subdominios que cargaron contenido en la página, para que pueda revisar sus configuraciones de seguridad específicas.