Es posible que esté familiarizado con el concepto de direcciones IP. Cada computadora en una red tiene al menos uno. Cuando se comunican entre redes, estas direcciones IP identifican de manera única el origen y el destino del tráfico de la red para que se pueda entregar y responder de manera confiable. Cuando se comunica con un dispositivo en la misma red, una computadora no usa directamente la dirección IP. En cambio, traduce esa dirección IP a una dirección MAC. ARP es el protocolo para administrar las traducciones de IP a MAC y comunicar esto a través de la red.

ARP significa Protocolo de resolución de direcciones. Es un protocolo sin estado que tiene componentes de transmisión y solicitud-respuesta. ARP se usa principalmente en redes IPv4, aunque también lo usan otros sistemas de red. Las redes IPv6 implementan la funcionalidad ARP y alguna funcionalidad adicional con NDP. O el Protocolo de Descubrimiento de Vecinos.

Las direcciones MAC que se han identificado se almacenan en una tabla ARP en cada dispositivo. Cada entrada en la tabla ARP vence regularmente. Pero se puede actualizar de forma pasiva a medida que el tráfico ARP se transmite a la red, lo que minimiza la cantidad total de tráfico ARP necesario.

Sonda y respuesta ARP

Si una computadora necesita transmitir un paquete de red, busca la dirección IP de destino. Sabe que necesita enviarlo al enrutador para dispositivos en una red diferente. Esto puede entonces dirigir el paquete a la red correcta. Si el paquete está destinado a un dispositivo en la red local, la computadora necesita saber la dirección MAC correcta para enviarlo.

Como primer puerto de escala, la computadora verificará su tabla ARP. Esto debería tener una lista de todos los dispositivos conocidos en la red local. Si la dirección IP y MAC de destino están allí, utilizará la tabla ARP para completar y enviar el paquete. Si la dirección IP no tiene una entrada en la tabla ARP, la computadora debe averiguarlo a través de una sonda ARP.

La computadora transmite una sonda ARP a la red preguntando "quién ha

Nota: La respuesta de la sonda ARP también es una transmisión. Esto permite que todos los demás dispositivos de red actualicen sus tablas ARP sin necesidad de que realicen sondas ARP idénticas. Esto ayuda a minimizar el tráfico ARP.

Sonda ARP en conexión

Cuando una computadora se conecta a una red, debe obtener una dirección IP. Esto se puede especificar manualmente, pero normalmente lo asigna dinámicamente un DHCP (Protocolo de control de host dinámico) servidor. El servidor DHCP generalmente es una función del enrutador de la red, pero puede ser ejecutado por un dispositivo separado. Una vez que un nuevo dispositivo tiene una dirección IP, ya sea mediante configuración manual o DHCP. El dispositivo debe verificar rápidamente que ningún otro dispositivo ya esté usando esa dirección IP.

Para hacerlo, el dispositivo transmite un paquete de sondeo ARP, solicitando que cualquier dispositivo que use su dirección IP recién asignada le responda. La respuesta esperada es el silencio. Ningún otro dispositivo debería reaccionar, especialmente en una red DHCP. Después de breves retrasos, el dispositivo transmitirá el mismo mensaje varias veces. Esta repetición ayuda en los casos en que un paquete podría haberse perdido en el camino hacia o desde un dispositivo con una dirección IP en conflicto. Una vez que no ha habido respuestas a algunas sondas ARP, el dispositivo puede comenzar a usar su nueva dirección IP. Para ello, necesita enviar un ARP gratuito.

ARP gratuito

Una vez que un dispositivo ha determinado que la dirección IP que quiere usar no se está usando, envía un ARP gratuito. Esto simplemente implica transmitir a la red”

Las solicitudes gratuitas de ARP también se envían regularmente a la red como recordatorios para todos los demás dispositivos de que la computadora todavía está conectada, en línea y tiene su dirección IP.

Suplantación de identidad ARP

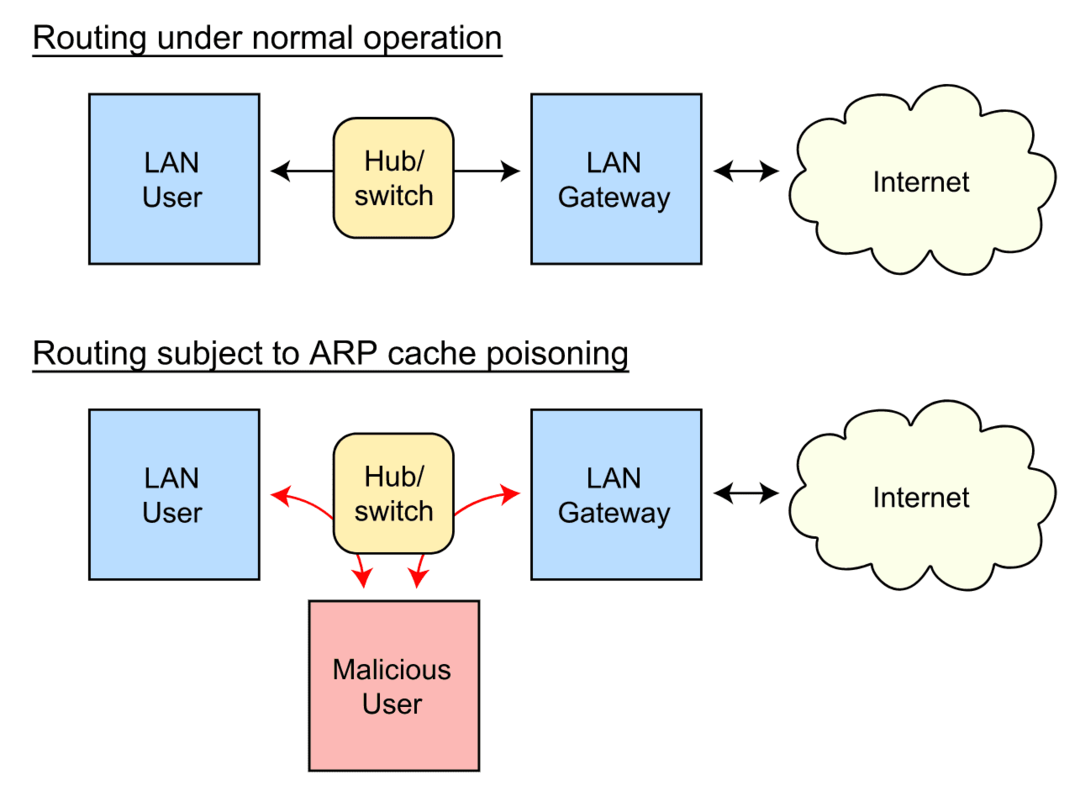

ARP es un protocolo sin estado, no hay conexión y todos los mensajes se transmiten a la red en general. Todos los dispositivos escuchan y almacenan en caché las respuestas ARP en sus tablas ARP. Esto, sin embargo, conduce a una vulnerabilidad en el sistema. Suponiendo que un atacante pueda conectarse físicamente a la red, puede ejecutar software que transmita maliciosamente paquetes de respuesta ARP gratuitos incorrectos. Todos los dispositivos de la red verán los paquetes ARP maliciosos, confiarán implícitamente en ellos y actualizarán sus tablas de enrutamiento. Estas tablas ARP ahora incorrectas se denominan "envenenadas".

Esto podría usarse para causar problemas en la red al dirigir el tráfico en la dirección incorrecta. Sin embargo, hay un escenario peor. Si el atacante falsifica paquetes ARP para la dirección IP del enrutador y los dirige a su propio dispositivo, recibirá y podrá ver todo el tráfico de la red. Suponiendo que el dispositivo tiene otra conexión de red para reenviar el tráfico, puede tomar un hombre en el medio (MitM) posición. Esto permite que el atacante realice ataques desagradables, como la eliminación de HTTPS, lo que potencialmente le permite ver y modificar todo el tráfico de la red.

Nota: Hay algunas protecciones contra ataques MitM. El atacante no podría duplicar el certificado HTTPS de un sitio web. Cualquier usuario al que se le intercepte el tráfico debería obtener errores de certificado del navegador.

Sin embargo, hay muchas comunicaciones esenciales y sin cifrar, especialmente en una red interna. Este no es tanto el caso en una red doméstica. Aún así, las redes corporativas basadas en Windows son particularmente vulnerables a los ataques de suplantación de identidad ARP.

Conclusión

ARP significa Protocolo de resolución de direcciones. Se utiliza en redes IPv4 para traducir direcciones IP a direcciones MAC según sea necesario en redes locales. Consiste en transmisiones de solicitud y respuesta sin estado. Las respuestas, o la falta de ellas, permiten que un dispositivo determine qué dirección MAC está asociada con una dirección IP o si una dirección IP no se usa. Los dispositivos almacenan en caché las respuestas ARP para actualizar sus tablas ARP.

Los dispositivos también pueden transmitir regularmente anuncios gratuitos de que su dirección MAC está asociada con su dirección IP. La falta de un mecanismo de autenticación permite que un usuario malintencionado transmita paquetes ARP falsos para envenenar las tablas ARP y dirigir el tráfico hacia ellos mismos para realizar análisis de tráfico o ataques MitM.