El propósito principal de Burp Suite es interceptar y modificar el tráfico web como parte de una prueba de penetración. Para poder interceptar el tráfico web, debe configurar su navegador o sistema operativo para redirigir el tráfico a través del proxy Burp. De forma predeterminada, el proxy comienza con Burp y se une a la dirección de loopback en el puerto 8080 "127.0.0.1:8080", pero hay muchas opciones para configurar.

Cómo configurar un oyente proxy en Burp

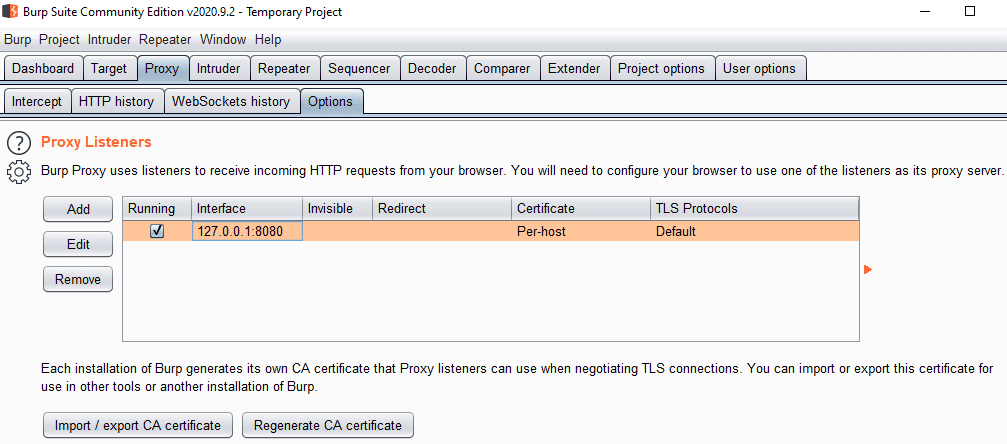

Para configurar los ajustes de proxy, desea ir a la subpestaña "Opciones" en la pestaña "Proxy". En la sección "Oyentes proxy" puede editar el oyente proxy actual, seleccionando un oyente y haciendo clic en "Editar", o configurar un segundo haciendo clic en "Agregar".

Sugerencia: Para que esté operativo, el oyente proxy debe tener marcada la casilla de verificación "en ejecución" a la izquierda.

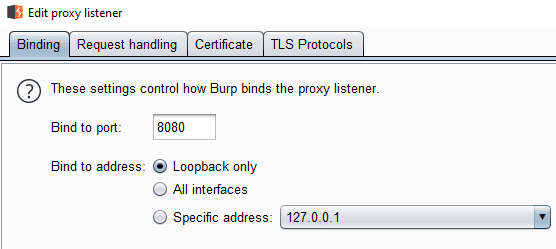

Al editar el oyente de proxy, la pestaña "Vinculación" le permite configurar el número de puerto y la interfaz a la que se vincula en la pestaña de vinculación. Debe usar un número de puerto que debe estar entre 1001 y 65535, ya que los números de puerto por debajo de 1000 pueden requerir permisos adicionales.

La vinculación a la dirección de loopback significa que el proxy solo está disponible para la computadora local. Alternativamente, puede vincularlo a otra dirección IP que tenga su computadora a través del cuadro desplegable, aunque no explicará a qué interfaz física se refiere y si otros dispositivos podrán acceder a ella. Si selecciona "Todas las interfaces", el proxy será visible en todas las direcciones IP que tiene su computadora.

Consejo: El uso de direcciones IP distintas del bucle invertido puede permitirle configurar otros dispositivos para que sirvan como proxy de su tráfico a través de su instancia de Burp. Recuerde que deberá instalar el certificado Burp en esos dispositivos para monitorear su tráfico HTTPS. Tenga en cuenta que necesita permiso del propietario del dispositivo para poder legalmente hacer esto y cualquier los usuarios deben saber que usted está monitoreando el uso de su red y podrá ver sus contraseñas etc.

Otros proxies, certificados personalizados y protocolos TLS

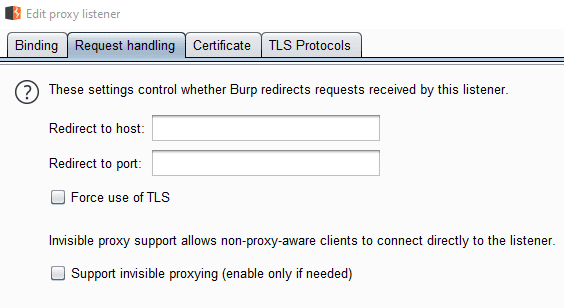

La pestaña "Manejo de solicitudes" le permite configurar un host y un número de puerto donde todas las solicitudes serán redirigidas a la ubicación especificada, independientemente del recurso que hayan solicitado. Esta opción se utiliza para reenviar el tráfico a través de otro proxy.

"Forzar TLS" actualiza automáticamente todas las solicitudes web para utilizar HTTPS. Esta opción puede dañar algunos sitios web si no son compatibles con HTTPS. El "proxy invisible" habilita la compatibilidad con dispositivos que no son compatibles con la configuración de proxy tradicional.

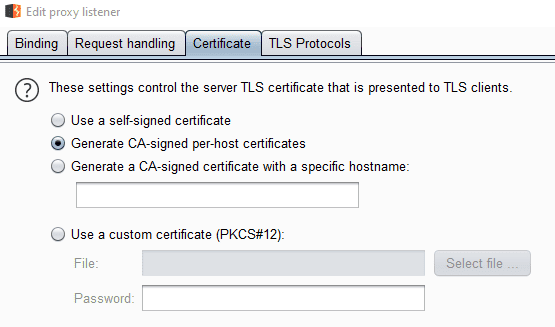

La pestaña "Certificado" le permite configurar cómo funciona el certificado HTTPS. “Generar certificados por host firmados por una CA” es la configuración predeterminada y generalmente se debe usar. Los certificados "autofirmados" siempre generarán mensajes de error de certificado. Especificar un "nombre de host específico" solo es útil cuando se realiza un proxy invisible a un solo dominio. Si se requiere un certificado específico, puede importarlo con la opción "certificado personalizado".

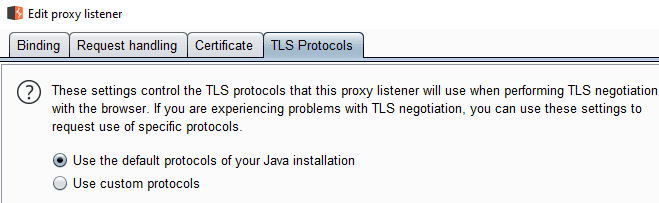

La pestaña "Protocolos TLS" le permite especificar qué protocolos TLS desea que admita Burp. De forma predeterminada, se admite TLSv1-1.3. Puede optar por deshabilitar cualquiera de esas opciones o habilitar SSLv2 o SSLv3 si especifica manualmente los protocolos. Esto solo debe usarse si desea probar específicamente un solo protocolo o no puede conectarse a un dispositivo heredado.