Kas olete kunagi mõelnud, et saate pahavara tuvastada ja klassifitseerida selle visualiseerimisega? Noh, nüüd saate. Microsofti ja Inteli teadlased on hiljuti deklareerinud süvaõppe tehnika kasutamist, et tuvastada ja tuvastada selle olemasolu pahatahtlik pahavara pilte analüüsides.

Projekt on tuntud kui STAMINA: staatiline pahavara-kui-image võrguanalüüs. Äsja leitud tehnika töötab pildipõhisel süsteemil. See teisendab pahavara hallskaala kujutisteks ning seejärel skannib ja analüüsib selle struktuuri- ja tekstuurimustreid pahavara suhtes.

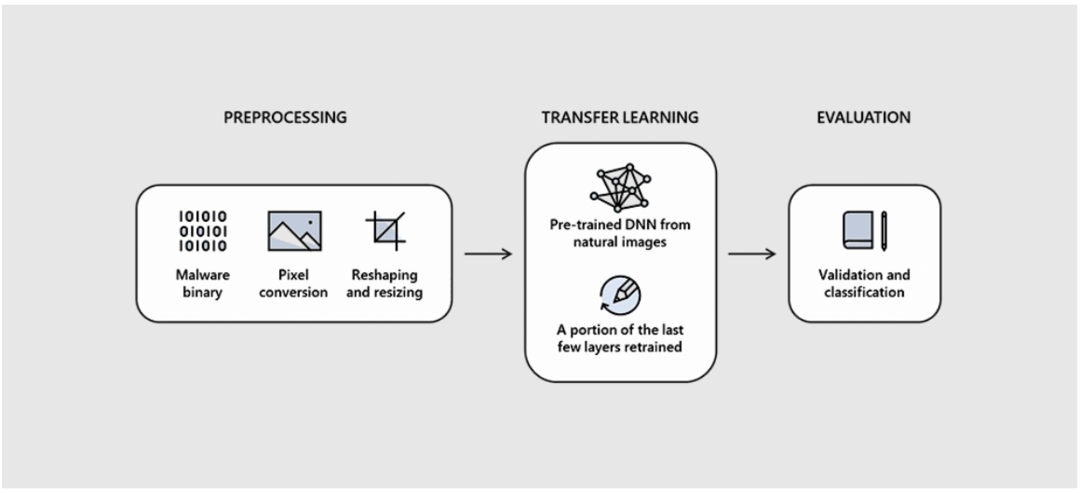

Protsess toimib sisendfaili kahendvormingus ja teisendab selle pikslite töötlemata andmete vooks, mis seejärel teisendatakse pildiks. Seejärel uurib koolitatud närvivõrk seda, et kontrollida nakkusliku elemendi olemasolu.

ZDNet teatas, et STAMINA AI põhineb Microsofti kogutud Windows Defenderi installijatel. Lisaks märgiti, et kuna suur pahavara võib ilma pingutuseta tõlkida tohututeks kujutisteks, ei sõltu see tehnika viiruste keerukatest pikslite haaval toimuvatest reaktsioonidest.

STAMINA vähesed piirangud

Seni on Stamina suutnud tuvastada pahavara 99,07-protsendilise edukuse määraga ja valepositiivsete tulemuste määraga, mis on alla 2,6-protsendilise taseme.

Tehnika töötab väiksemate failide puhul uskumatult hästi, kuid selle tõhusus väheneb suuremate failidega. Suured failid sisaldavad suuremat mahtu piksleid, mis vajavad suuremat tihendusvõimet, mis jäävad väljapoole püsivat vastupidavuse vahemikku.

Teie jaoks lihtsas keeles öeldes STAMINA tulemuste tõhusus väheneb suuremate failide puhul.

Loe rohkem: Androidi pahavara "Unkillable" annab häkkeritele täieliku kaugjuurdepääsu teie telefonile

Pahavara pildiks teisendamise protsess

Inteli teadlaste sõnul koosneb kogu protsess mõnest lihtsast sammust:

- Esimeses etapis võtke sisendfail ja teisendage selle kahendvorm piksli töötlemata andmeteks.

- Seejärel teisendatakse sisendfaili kahendfailid pikslivooks. Seejärel määratakse igale failibaidile pikslite intensiivsus. Baiti väärtus jääb vahemikku 0–255.

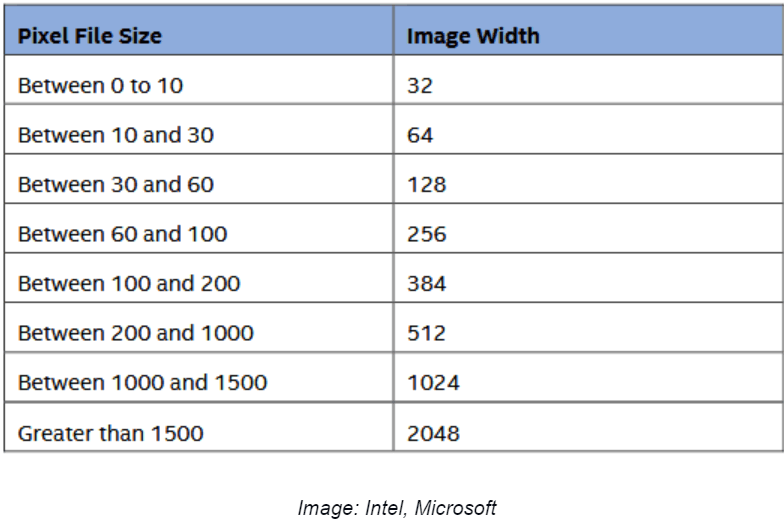

- Seejärel teisendatakse 1-mõõtmelised piksliandmed 2D-kujutiseks. Faili suurus määrab iga pildi laiuse ja kõrguse.

- Seejärel analüüsitakse ja uuritakse pilti STAMINA pildialgoritmi ja sügava närvivõrgu abil.

- Skannimine määrab, kas pilt on puhas või ründevara tüvedega nakatunud.

Microsoft kasutas uurimistöö alusena 2,2 m nakatunud Portable Executable faili räsi. Peale selle koolitasid Intel ja Microsoft oma DNN-i algoritmi, kasutades 60% teadaoleva pahavara näidiseid, 20% kasutati DNN-i kontrollimiseks ja kinnitamiseks ning ülejäänud 20% näidisfaile kasutati tegelikuks testimiseks.

Microsofti hiljutised jõupingutused ja investeeringud masinõppetehnikatesse võivad moodustada pahavara tuvastamise tuleviku. STAMINA edule tuginedes eeldavad turvateadlased, et süvaõppe tehnika vähendab digitaalsete ohtude muutusi ja hoiab teie seadmed tulevikus turvalisena.