Võib-olla olete IP-aadresside mõistega tuttav. Igal võrgus oleval arvutil on vähemalt üks. Võrkudevahelisel suhtlusel tuvastavad need IP-aadressid üheselt võrguliikluse allika ja sihtkoha, nii et seda saab edastada ja sellele usaldusväärselt vastata. Samas võrgus oleva seadmega suhtlemisel ei kasuta arvuti otse IP-aadressi. Selle asemel tõlgib see selle IP-aadressi MAC-aadressiks. ARP on protokoll IP-st MAC-i tõlgete haldamiseks ja selle edastamiseks kogu võrgus.

ARP tähistab Address Resolution Protocol. See on olekuta protokoll, millel on leviedastuse ja päringu-vastuse komponendid. ARP-i kasutatakse peamiselt IPv4 võrkudes, kuigi seda kasutavad ka teised võrgusüsteemid. IPv6 võrgud rakendavad NDP-ga ARP-funktsiooni ja mõningaid lisafunktsioone. Või naabri avastamise protokoll.

Tuvastatud MAC-aadressid salvestatakse iga seadme ARP-tabelisse. Iga kirje ARP-tabelis aegub regulaarselt. Kuid seda saab värskendada passiivselt, kuna ARP-liiklus edastatakse võrku, minimeerides vajaliku ARP-liikluse kogumahu.

ARP-sond ja vastus

Kui arvuti peab edastama võrgupaketi, vaatab see sihtkoha IP-aadressi. Ta teab, et peab saatma selle teises võrgus olevate seadmete ruuterile. See võib seejärel suunata paketi õigesse võrku. Kui pakett on mõeldud kohtvõrgus olevale seadmele, peab arvuti selle saatmiseks teadma õiget MAC-aadressi.

Esimese kõnepordina kontrollib arvuti oma ARP-tabelit. Sellel peaks olema kõigi kohaliku võrgu teadaolevate seadmete loend. Kui siht-IP ja MAC-aadress on olemas, kasutab see paketi lõpetamiseks ja saatmiseks ARP-tabelit. Kui IP-aadressil pole ARP-tabelis kirjet, peab arvuti selle ARP-sondi kaudu välja selgitama.

Arvuti edastab võrku ARP-sondi, mis küsib "kellel on

Märge: ARP-sondi vastus on samuti saade. See võimaldab kõigil teistel võrguseadmetel oma ARP-tabeleid värskendada, ilma et nad peaksid tegema identseid ARP-sonde. See aitab minimeerida ARP-liiklust.

ARP-sond ühenduses

Kui arvuti ühendub võrku, peab see saama IP-aadressi. Seda saab määrata käsitsi, kuid tavaliselt eraldab selle dünaamiliselt DHCP (Dynamic Host Control Protocol) server. DHCP-server on tavaliselt võrguruuteri funktsioon, kuid seda saab käivitada ka eraldi seadmega. Kui uuel seadmel on IP-aadress kas käsitsi konfigureerimise või DHCP kaudu. Seade peab kiiresti kontrollima, et ükski teine seade seda IP-aadressi juba ei kasuta.

Selleks saadab seade eetrisse ARP-sondi paketi, paludes sellele vastata mis tahes seadmel, mis kasutab sellele äsja määratud IP-aadressi. Oodatav reaktsioon on vaikus. Ükski teine seade ei tohiks reageerida, eriti DHCP-võrgus. Pärast lühikest viivitust edastab seade sama sõnumi paar korda uuesti. See kordamine aitab juhtudel, kui üks pakett võib olla teel konfliktse IP-aadressiga seadmesse või seadmest välja kukkunud. Kui mõnele ARP-sondile pole vastust tulnud, võib seade hakata kasutama oma uut IP-aadressi. Selleks peab ta saatma tasuta ARP-i.

Tasuta ARP

Kui seade on kindlaks teinud, et IP-aadressi, mida ta soovib kasutada, ei kasutata, saadab see tasuta ARP-i. See hõlmab lihtsalt võrku edastamist "

Samuti saadetakse regulaarselt võrku tasuta ARP-päringuid, mis meenutavad kõigile teistele seadmetele, et arvuti on endiselt ühendatud, võrgus ja sellel on IP-aadress.

ARP võltsimine

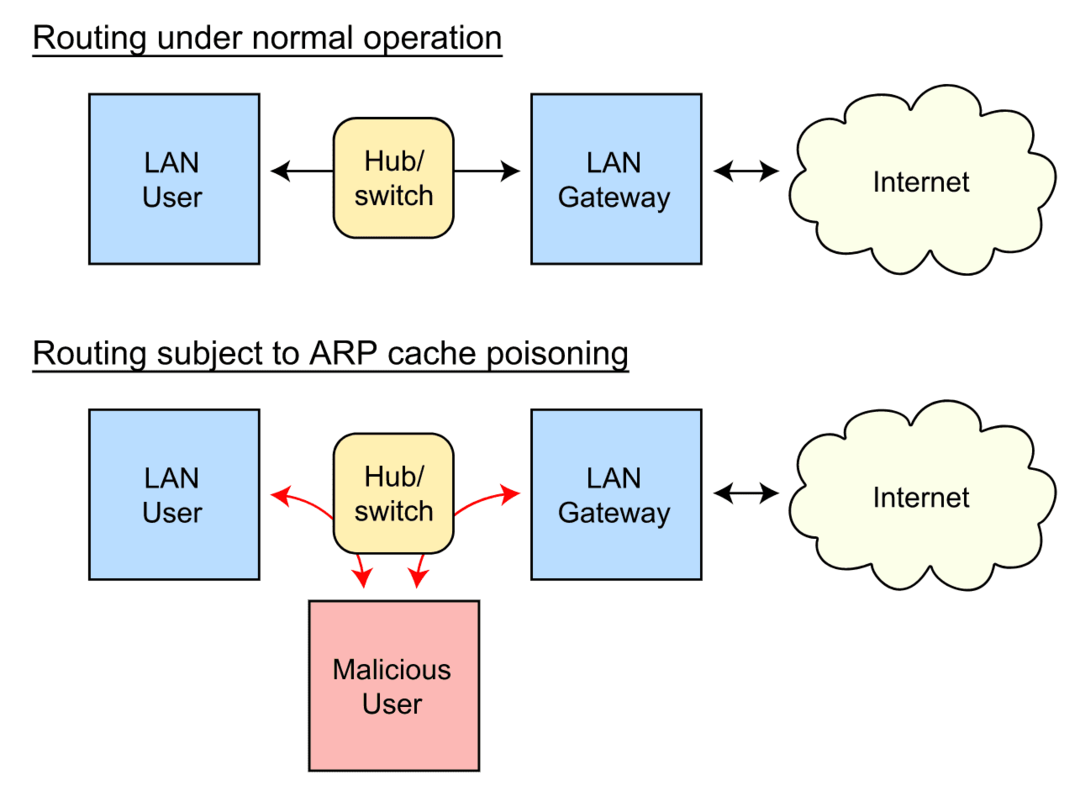

ARP on olekuta protokoll, ühendus puudub ja kõik sõnumid edastatakse laiemalt võrku. Kõik seadmed kuulavad ja salvestavad vahemällu ARP-vastuseid oma ARP-tabelites. See aga toob kaasa haavatavuse süsteemis. Eeldades, et ründaja saab füüsiliselt võrguga ühenduse luua, saavad nad käivitada tarkvara, mis edastab pahatahtlikult valesid tasuta ARP-vastusepakette. Iga võrgus olev seade näeb pahatahtlikke ARP-pakette, usaldab neid kaudselt ja värskendab oma marsruutimistabeleid. Neid nüüd valesid ARP-tabeleid nimetatakse "mürgitatud".

Seda saab lihtsalt kasutada võrguprobleemide tekitamiseks, suunates liikluse vales suunas. Siiski on hullem stsenaarium. Kui ründaja võltsib ruuteri IP-aadressi ARP-pakette ja suunab need oma seadmele, saavad nad kogu võrguliikluse vastu ja näevad seda. Eeldades, et seadmel on liikluse edastamiseks teine võrguühendus, võib selleks kuluda Man in the Middle (MitM) positsioon. See võimaldab ründajal sooritada ebameeldivaid rünnakuid, nagu HTTPS-i eemaldamine, võimaldades neil potentsiaalselt näha ja muuta kogu võrguliiklust.

Märge: MitM-i rünnakute vastu on mõned kaitsed. Ründaja ei saaks veebisaidi HTTPS-i sertifikaati dubleerida. Kõik kasutajad, kelle liiklus on kinni peetud, peaksid saama brauseri sertifikaadi vead.

Siiski on palju olulisi ja krüpteerimata side, eriti sisevõrgus. Koduvõrgus see nii väga ei kehti. Siiski on Windowsile ehitatud ettevõtete võrgud ARP-i võltsimisrünnakute suhtes eriti haavatavad.

Järeldus

ARP tähistab Address Resolution Protocol. Seda kasutatakse IPv4 võrkudes IP-aadresside tõlkimiseks MAC-aadressideks vastavalt kohalikele võrkudele. See koosneb kodakondsuseta päringu- ja vastusesaadetest. Vastused või nende puudumine võimaldavad seadmel määrata, milline MAC-aadress on IP-aadressiga seotud või kas IP-aadressi ei kasutata. Seadmed salvestavad ARP-vastused vahemällu, et värskendada oma ARP-tabeleid.

Seadmed võivad samuti regulaarselt edastada tasuta teateid, et nende MAC-aadress on seotud nende IP-aadressiga. Autentimismehhanismi puudumine võimaldab pahatahtlikul kasutajal edastada võltsitud ARP-pakette, et mürgitada ARP-tabeleid ja suunata liiklust endale liiklusanalüüsi või MitM-i rünnakute tegemiseks.