Question

Problème: Comment déverrouiller l'appareil Apple après [email protégé] attaque de ransomware ?

L'écran de mon iPhone est verrouillé et demande d'envoyer un e-mail à [email protégé] Je suis presque sûr que c'est un virus car on m'a demandé de payer 50 USD pour déverrouiller le téléphone. Existe-t-il un moyen de récupérer mon téléphone sans payer ?

Résolu réponse

[email protégé] ransomware est un malware à écran de verrouillage qui vise iOS et macOS

[1] dispositifs. Il est rapporté que les logiciels malveillants visent les iPhones et les ordinateurs portables MacBook Air. Une fois que l'infection pénètre dans l'appareil, elle verrouille l'écran où les escrocs demandent à les contacter via [email protégé] adresse e-mail:Salut! Votre appareil est bloqué pour l'activation de l'appareil: payez 50 $ pour une adresse Bitcoin. Informez-nous du paiement et nous vous enverrons le mot de passe.

Tous vos appareils seront bloqués dans les 24 heures s'ils ne reçoivent pas de paiement.

Les criminels qui se cachent derrière cette cybermenace exigent de payer 50 $ pour déverrouiller l'appareil. Même s'il s'agit d'une rançon considérablement faible, les experts en sécurité ne recommandent pas de la payer.[2] Cela pourrait non seulement motiver les cybercriminels à créer d'autres projets illégaux, mais ils pourraient également demander plus d'argent et ne jamais déverrouiller votre iPhone, iPad ou MacBook.

Les experts en sécurité affirment que cette menace fonctionne principalement comme un casier d'écran et peut à peine endommager le système. Cependant, il pourrait être capable de voler l'identifiant Apple et les informations d'identification iCloud[3] et en activant la fonction « Trouver mon iPhone ». En conséquence, les criminels ont un accès complet à l'appareil.

Au lieu de payer la rançon, vous devriez essayer de déverrouiller l'appareil vous-même et d'éliminer le virus.

Méthodes pour supprimer [email protégé] virus de l'appareil

Pour récupérer les composants système nécessaires, veuillez acheter la version sous licence de Machine à laver Mac X9 Machine à laver Mac X9 outil de récupération.

Comme vous le savez déjà, vous ne devriez pas payer la rançon pour récupérer l'accès à votre appareil. Ainsi, vous devez supprimer ce malware Apple de l'appareil en suivant ces étapes :

Étape 1. Redémarrez ou forcez le redémarrage de votre appareil

Afin de redémarrer votre iPhone ou iPad, suivez ces instructions :

- Appuyez et maintenez le Sommeil/Réveil bouton jusqu'à ce que vous voyiez le curseur sur l'écran.

- Faites ensuite glisser le curseur pour l'arrêt.

- presse Sommeil/Réveil bouton à nouveau.

Si [email protégé] malware empêche de redémarrer l'appareil, vous pouvez forcer le redémarrage.

Forcer le redémarrage de l'iPhone 6 et des versions antérieures de l'appareil :

- Appuyez simultanément et maintenez Bouton veille/réveil et Accueil bouton pendant environ 10 secondes.

- Relâchez les touches lorsque vous voyez le logo Apple à l'écran.

Forcer le redémarrage de l'iPhone 7 et de l'iPhone 7 Plus :

- Appuyez simultanément et maintenez Sommeil/Réveil et Baisser le volume boutons pendant environ 10 secondes.

- Relâchez les boutons une fois que vous voyez le logo Apple à l'écran.

Si votre MacBook en a souffert [email protégé] virus, vous pouvez restaurer l'appareil en retirant la batterie et en l'insérant à nouveau.

Étape 2. Arrêtez les processus malveillants et supprimez les fichiers liés aux logiciels malveillants

Une fois que vous avez déverrouillé l'appareil, vous devez rechercher les fichiers et processus liés aux virus susceptibles de s'exécuter sur le système :

- Ouvert Chercheur, aller à Applications.

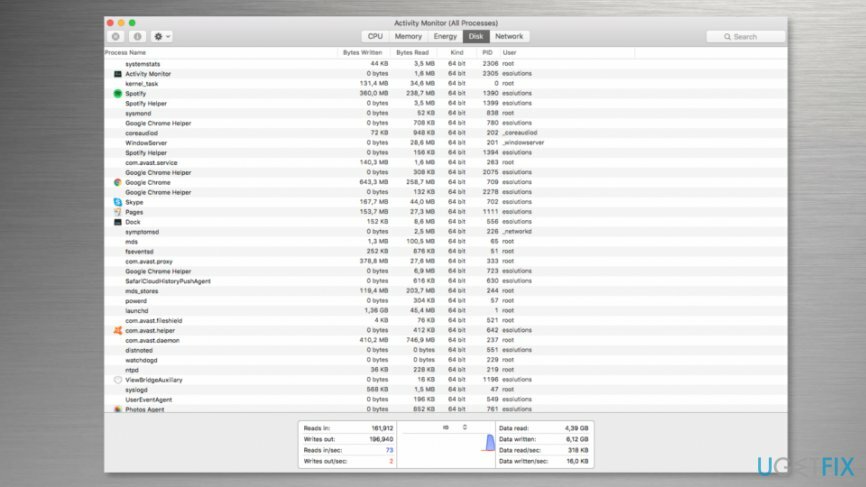

- Ouvert Utilitaires dossier et accès Moniteur d'activité.

- Examinez attentivement les processus en cours. Si certaines des entrées semblent malveillantes, mettez le processus en surbrillance avec la souris et cliquez sur le bouton "je" bouton situé sur le dessus.

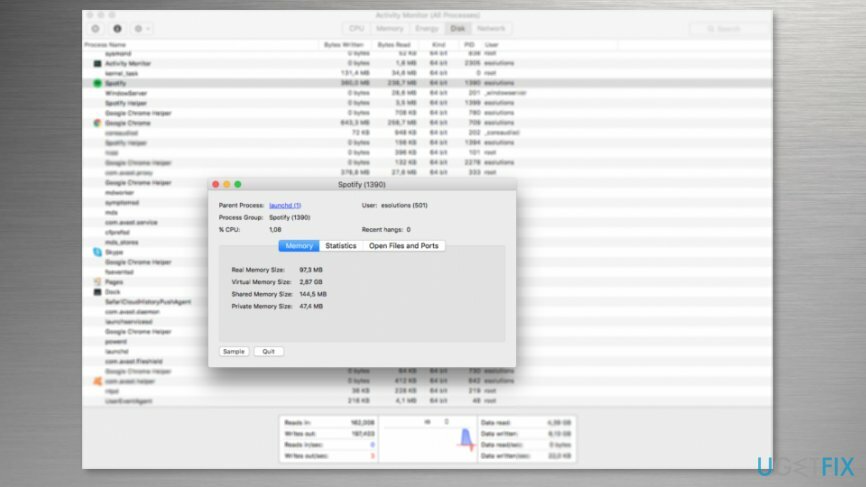

- Il ouvrira une fenêtre avec des informations techniques.

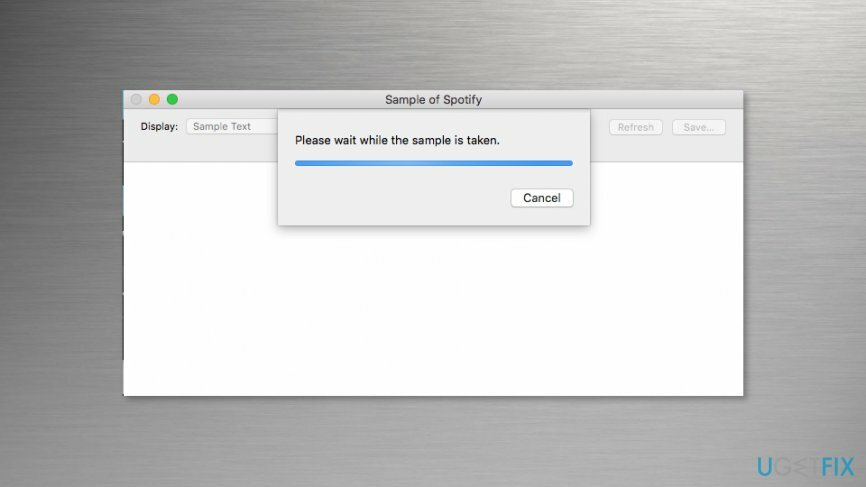

- Cliquez sur Goûter et attendez que le fichier soit généré.

- Vérifier le fichier dans Nombre total de virus scanner en ligne ou programme antivirus. Si le fichier est identifié comme dangereux, supprimez-le.

Noter. Vous devez vérifier tous les fichiers qui semblent suspects.

Étape 3. Exécuter un logiciel de sécurité

S'assurer que [email protégé] virus ransomware est complètement terminé, vous devez analyser le système avec un logiciel de sécurité réputé et mis à jour. Nous recommandons MacCleanse ou MacKeeper. Si des entrées malveillantes ont été laissées sur le système, le logiciel de sécurité que vous avez choisi les supprimera.

Déverrouillez l'iPhone piraté en changeant votre identifiant Apple

Pour récupérer les composants système nécessaires, veuillez acheter la version sous licence de Machine à laver Mac X9 Machine à laver Mac X9 outil de récupération.

- Aller à iforgot.apple.com à l'aide de votre ordinateur ou d'un autre appareil.

- Choisir "Oublié identifiant Apple?" option.

- Entrer nécessite des détails: prénom, nom de famille et adresse e-mail.

- Cliquez sur Continuez.

- Saisissez les informations demandées et choisissez entre deux options pour réinitialiser votre mot de passe: recevoir un e-mail ou répondre aux questions de sécurité.

- Suivez les instructions supplémentaires pour réinitialiser le mot de passe.

Que faire si rien n'a fonctionné ?

Pour récupérer les composants système nécessaires, veuillez acheter la version sous licence de Machine à laver Mac X9 Machine à laver Mac X9 outil de récupération.

Dans certains cas, le ransomware empêche le redémarrage et force le redémarrage de l'ordinateur. Si vous vous trouvez dans une situation aussi désagréable, vous devez contacter Assistance Apple. Les spécialistes vous fourniront des instructions supplémentaires sur la façon de récupérer l'accès à votre appareil.

Gardez à l'esprit que le paiement de la rançon ne doit pas être envisagé! Il n'y a aucune garantie que les auteurs du ransomware fourniront une solution fonctionnelle.

Récupérer automatiquement les fichiers et autres composants du système

Pour récupérer vos fichiers et autres composants du système, vous pouvez utiliser des guides gratuits par des experts ugetfix.com. Cependant, si vous pensez que vous n'êtes pas assez expérimenté pour mettre en œuvre vous-même l'ensemble du processus de récupération, nous vous recommandons d'utiliser les solutions de récupération répertoriées ci-dessous. Nous avons testé chacun de ces programmes et leur efficacité pour vous, il vous suffit donc de laisser ces outils faire tout le travail.

Offrir

Fais le maintenant!

Téléchargerlogiciel de récupérationJoie

Garantie

Si vous rencontrez des problèmes liés à, vous pouvez contacter nos experts techniques pour leur demander de l'aide. Plus vous fournissez de détails, meilleure sera la solution qu'ils vous fourniront.

Ce processus de réparation breveté utilise une base de données de 25 millions de composants pouvant remplacer tout fichier endommagé ou manquant sur l'ordinateur de l'utilisateur.

Pour réparer le système endommagé, vous devez acheter la version sous licence de l'outil de suppression des logiciels malveillants.

Un VPN est crucial lorsqu'il s'agit de confidentialité des utilisateurs. Les traqueurs en ligne tels que les cookies peuvent non seulement être utilisés par les plateformes de médias sociaux et d'autres sites Web, mais également par votre fournisseur d'accès Internet et le gouvernement. Même si vous appliquez les paramètres les plus sécurisés via votre navigateur Web, vous pouvez toujours être suivi via des applications connectées à Internet. En outre, les navigateurs axés sur la confidentialité comme Tor ne sont pas un choix optimal en raison des vitesses de connexion réduites. La meilleure solution pour votre confidentialité ultime est Accès Internet Privé – être anonyme et sécurisé en ligne.

Le logiciel de récupération de données est l'une des options qui pourraient vous aider récupérer vos fichiers. Une fois que vous avez supprimé un fichier, il ne disparaît pas dans les airs - il reste sur votre système tant qu'aucune nouvelle donnée n'est écrite dessus. Récupération de données Pro est un logiciel de récupération qui recherche des copies de travail des fichiers supprimés sur votre disque dur. En utilisant cet outil, vous pouvez éviter la perte de documents précieux, de travaux scolaires, de photos personnelles et d'autres fichiers cruciaux.