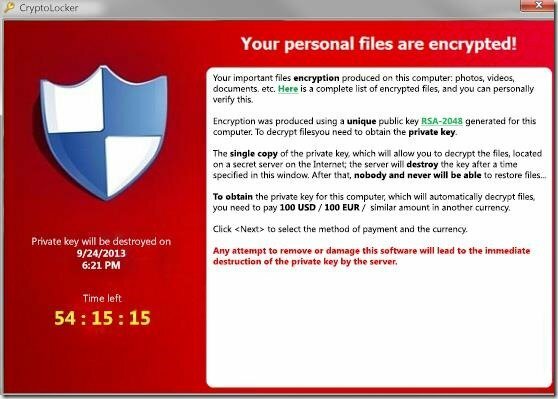

Cryptolocker (aussi connu sous le nom "Troj/Rançon-ACP”, “Troyen. Ransomcrypt. F") est un logiciel Ransomware qui, lorsqu'il infecte votre ordinateur, crypte tous les fichiers qu'il contient. La mauvaise nouvelle avec ce virus est qu'une fois qu'il infecte votre ordinateur, vos fichiers critiques sont cryptés avec un cryptage fort et il est pratiquement impossible de les décrypter.

Le Cryptolocker Ransomware exige que vous effectuiez un paiement de 300 $ ou 300 € dans une période de temps spécifique (par ex. 72h ou 100h), via un service de paiement (ex. MoneyPak, Ukash, PaySafeCard, etc.) afin de débloquer votre des dossiers. sinon, après cette période, personne ne pourra les restaurer ou les décrypter.

le Cryptolocker n'est pas un virus, mais un logiciel malveillant et il infecte probablement votre ordinateur lorsque vous ouvrez une pièce jointe à partir d'un expéditeur légitime qui semble innocent ou de vos partages réseau ou d'un lecteur USB externe qui a été branché sur votre l'ordinateur.

Une fois Cryptolocker infecte votre ordinateur, il commence à crypter tous les fichiers personnels sur votre ordinateur, puis il envoie la clé de décryptage - connue sous le nom de "Identifiant CryptoLocker” – vers un serveur en ligne. Lorsque Cryptolocker a fini de crypter vos fichiers, un message de notification s'affiche sur votre écran, exigeant un paiement immédiat pour les déverrouiller. Le message vous informe que « Vos fichiers personnels ont été cryptés et vous avez 72 heures pour nous payer 300$ ».

De nos recherches sur plusieurs sites, nous pouvons informer nos lecteurs que dans certains cas, les fichiers restent cryptés, malgré le fait que l'utilisateur effectue le paiement. Prenez donc cette décision (payer pour déverrouiller vos fichiers) à vos risques et périls. L'autre choix consiste à supprimer l'infection CryptoLocker Ransomware de votre ordinateur, mais dans ce cas, vous devez réaliser que vos fichiers resteront cryptés, même si vous désinfectez votre ordinateur de ce méchant malware. Si vous prenez cette décision (pour désinfecter votre ordinateur) la seule façon de restaurer vos fichiers est à partir de clichés instantanés en utilisant Windows' "Restaurer les versions précédentes” fonctionnalité trouvée sur les derniers systèmes d'exploitation.

Mettre à jour: (août 2014) :FireEye & Fox-IT ont publié un nouveau service qui récupère la clé de déchiffrement privée pour les utilisateurs infectés par le ransomware CryptoLocker. Le service s'appelle 'DécrypterCryptoLocker', (le service est interrompu) il est disponible dans le monde entier et ne nécessite pas que les utilisateurs s'enregistrent ou fournissent des informations de contact pour l'utiliser.

Pour utiliser ce service, vous devez visiter ce site: (le service est interrompu) et téléchargez un fichier CryptoLocker crypté à partir de l'ordinateur infecté (Remarque: téléchargez un fichier qui ne contient pas d'informations sensibles et/ou privées). Après cela, vous devez spécifier une adresse e-mail afin de recevoir votre clé privée et un lien pour télécharger l'outil de décryptage. Enfin, exécutez l'outil de décryptage CryptoLocker téléchargé (localement sur votre ordinateur) et entrez votre clé privée pour décrypter vos fichiers cryptés CryptoLocker.

Plus d'informations sur ce service peuvent être trouvées ici: FireEye et Fox-IT annoncent un nouveau service pour aider les victimes de CryptoLocker.

UNE FOIS DE PLUS:NE CONTINUEZ PAS À SUPPRIMER LE VIRUS CRYPTOLOCKER SAUF :

VOUS AVEZ UNE COPIE DE SAUVEGARDE PROPRE DE VOS FICHIERS STOCKÉS DANS UN ENDROIT DIFFÉRENT (comme un disque dur portable débranché)

ou

VOUS N'AVEZ PAS BESOIN DES FICHIERS CRYPTÉS CAR ILS NE SONT PAS SI IMPORTANTS POUR VOUS.

ou

VOUS VOULEZ ESSAYER DE RESTAURER VOS FICHIERS À L'AIDE DE LA FONCTION DE COPIES SHADOW (Étape 5).

Donc, si vous avez pris votre décision finale, procédez d'abord à la suppression de l'infection Cryptolocker Ransomware de votre ordinateur, puis essayez de restaurer vos fichiers en suivant les étapes ci-dessous :

Comment se débarrasser de CryptoLocker RansomWare & Restaurer les fichiers cryptés Cryptolocker.

Guide de suppression de CryptoLocker RansomWare

Étape 1: Démarrez votre ordinateur en « Mode sans échec avec mise en réseau »

Utilisateurs de Windows 7, Vista et XP:

1. Éteignez votre ordinateur.

2.Démarrez votre ordinateur (Mise sous tension) et, pendant que votre ordinateur démarre, presse la "F8" avant que le logo Windows n'apparaisse.

3. À l'aide des flèches de votre clavier, sélectionnez le "Mode sans échec avec réseau" et appuyez sur "Entrée".

![safe-mode-with-networking_thumb1_thu[1] safe-mode-with-networking_thumb1_thu[1]](/f/4ec247f7e9f75ab623dffb55c9103229.jpg)

Utilisateurs de Windows 8 et 8.1*:

* Fonctionne également sous Windows 7, Vista et XP.

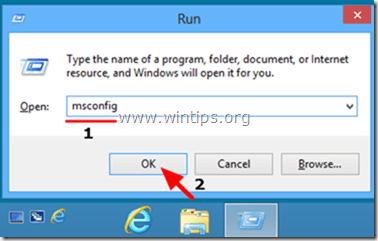

1. Presse "les fenêtres”  + “R” pour charger le Courir boite de dialogue.

+ “R” pour charger le Courir boite de dialogue.

2. Taper "msconfig" et appuyez sur Entrer.

3. Clique le Botte onglet et cochez "Démarrage securisé” & “Réseau”.

4. Cliquez sur "d'accord" et redémarrage ton ordinateur.

Noter: Pour démarrer Windows dans "Mode normal" encore une fois, vous devez décocher le "Démarrage securisé” en utilisant la même procédure.

Étape 2. Arrêtez et nettoyez les processus malveillants en cours d'exécution.

1.Télécharger et sauver "RogueKiller" utilitaire sur votre ordinateur'* (par exemple votre bureau)

Remarquer*: Télécharger version x86 ou X64 selon la version de votre système d'exploitation. Pour trouver la version de votre système d'exploitation, "Clic-droit" sur l'icône de votre ordinateur, choisissez "Propriétés" et regarde "Type de système" section

2.Double-clic courir RogueKiller.

3. Laisser la prébalayage pour terminer puis appuyez sur "Analyse" pour effectuer une analyse complète.

3. Une fois l'analyse complète terminée, appuyez sur le bouton "Supprimer" bouton pour supprimer tous les éléments malveillants trouvés.

4. Fermer RogueKiller et passez à l'étape suivante.

Étape 3. Nettoyer votre ordinateur de rester menaces malveillantes.

Télécharger et installer l'un des programmes anti-malware GRATUITS les plus fiables aujourd'hui pour nettoyer votre ordinateur des menaces malveillantes restantes. Si vous souhaitez rester constamment protégé contre les menaces de malware, existantes et futures, nous vous recommandons d'installer Malwarebytes Anti-Malware PRO :

Protection Malwarebytes™

Supprime les logiciels espions, publicitaires et malveillants.

Commencez votre téléchargement gratuit maintenant !

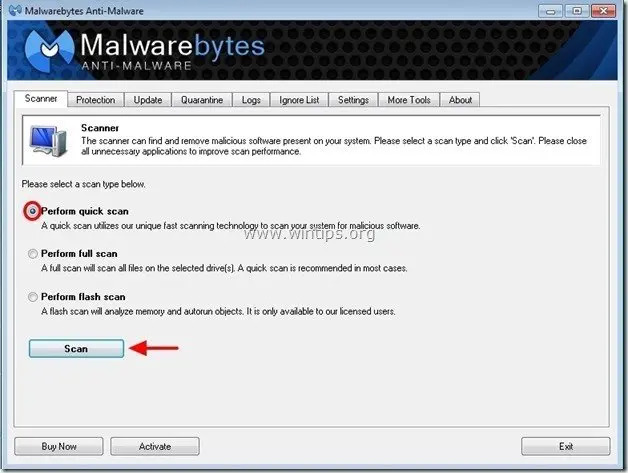

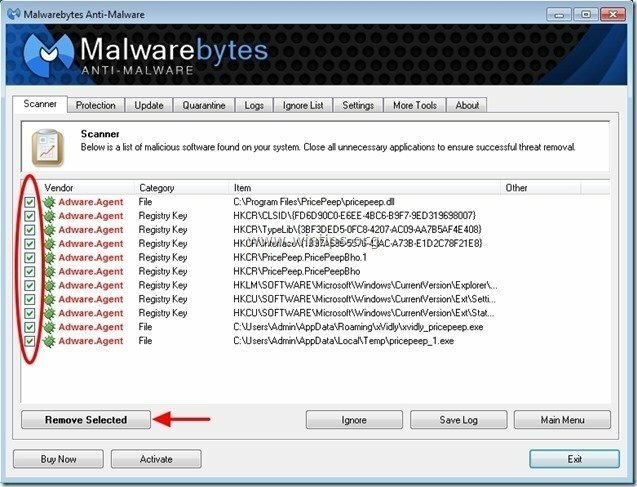

1. Courir "Malwarebytes Anti-Malware" et autorisez le programme à se mettre à jour vers sa dernière version et sa base de données malveillante si nécessaire.

2. Lorsque la fenêtre principale "Malwarebytes Anti-Malware" apparaît sur votre écran, choisissez le "Effectuer une analyse rapide" puis appuyez sur "Analyse" et laissez le programme analyser votre système à la recherche de menaces.

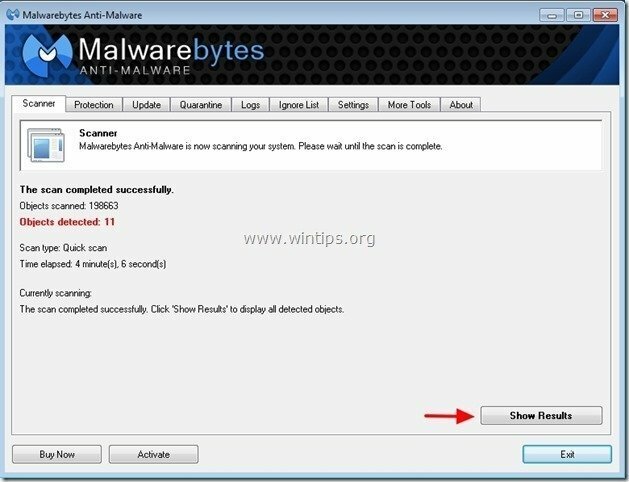

3. Une fois la numérisation terminée, appuyez sur "D'ACCORD" pour fermer le message d'information puis presse la "Montrer les résultats" bouton pour voir et supprimer les menaces malveillantes trouvées.

.

.

4. Dans la fenêtre "Afficher les résultats" Chèque - en utilisant le bouton gauche de votre souris- tous les objets infectés puis choisissez le "Enlever la sélection" et laissez le programme supprimer les menaces sélectionnées.

5. Lorsque le processus de suppression des objets infectés est terminé, " Redémarrez votre système pour supprimer correctement toutes les menaces actives "

6. Continuer vers le L'étape suivante.

Étape 4. Supprimez les fichiers cachés de Cryptolocker Ransomware.

Remarquer: Vous devez activer la vue des fichiers cachés pour effectuer cette tâche.

- Comment activer l'affichage des fichiers cachés dans Windows 7

- Comment activer l'affichage des fichiers cachés dans Windows 8

1. Accédez aux chemins suivants et supprimez tous les fichiers Cryptolocker Hidden :

Pour Windows XP :

- C:\Documents et paramètres\

\Application Data\RandomFileName.exe

par exemple. {DAEB88E5-FA8E-E0D1-8FCD-BFC7D2F6ED25}.exe

- C:\WINDOWS\system32\msctfime.ime

Pour Windows Vista ou Windows 7 :

- C:\Utilisateurs\

\AppData\Roaming\RandomFileName.exe

par exemple. {DAEB88E5-FA8E-E0D1-8FCD-BFC7D2F6ED25}.exe

- C:\WINDOWS\system32\msctfime.ime

2. Supprimez enfin tous les fichiers et dossiers sous vos dossiers TEMP :

Pour Windows XP :

- C:\Documents et paramètres\

\Paramètres locaux\Temp\ - C:\Windows\Temp\

Pour Windows Vista ou Windows 7 :

- C:\Utilisateurs\

\AppData\Local\Temp\ - C:\Windows\Temp\

Restaurez vos fichiers à partir de clichés instantanés.

Étape 5. Restaurez vos fichiers après une infection par Cryptolocker

Après avoir désinfecté votre ordinateur contre le virus Cryptolocker, il est temps d'essayer de restaurer vos fichiers à leur état avant l'infection. Pour ces méthodes, nous utilisons la fonction Shadow Copy qui est incluse dans Windows XP et les derniers systèmes d'exploitation (Windows 8, 7 et Vista)

Méthode 1: Restaurez les fichiers cryptés Cryptolocker à l'aide de la fonction Windows "Restaurer les versions précédentes".

Méthode 2: Restaurez les fichiers cryptés Cryptolocker à l'aide de Shadow Explorer.

Méthode 1: Restaurer les fichiers cryptés Cryptolocker à l'aide de la fonctionnalité « Restaurer les versions précédentes » de Windows.

Comment restaurer les fichiers cryptés CryptoLocker à l'aide de la fonctionnalité « Restaurer les versions précédentes » de Windows :

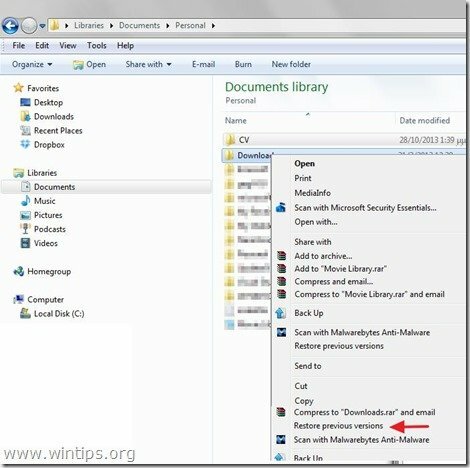

1. Accédez au dossier ou au fichier que vous souhaitez restaurer dans un état précédent et clic-droit dessus.

2. Dans le menu déroulant, sélectionnez "Restaurer les versions précédentes”. *

Remarquer* pour Windows XP utilisateurs: sélectionnez "Propriétés" puis le "Versions précédentesonglet ".

3. Choisissez ensuite une version particulière du dossier ou du fichier et appuyez sur :

- “Ouvert” pour afficher le contenu de ce dossier/fichier.

- “Copie” pour copier ce dossier/fichier vers un autre emplacement sur votre ordinateur (par exemple, votre disque dur externe).

- “Restaurer” pour restaurer le fichier de dossier au même emplacement et remplacer celui existant.

Méthode 2: restaurez les fichiers cryptés Cryptolocker à l'aide de Shadow Explorer.

Comment restaurer les fichiers cryptés CryptoLocker à l'aide de l'utilitaire « Shadow Explorer ».

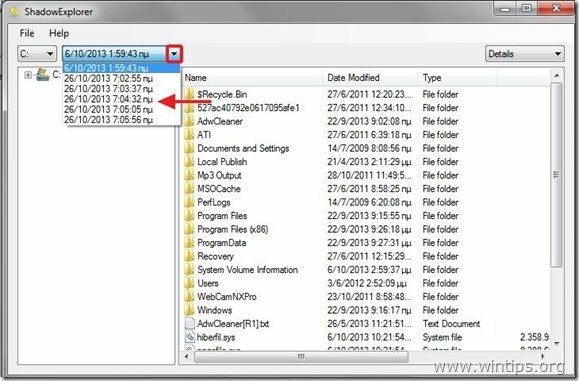

ShadowExplorer, est un remplacement gratuit pour le Versions précédentes fonctionnalité de Microsoft Windows Vista/7/8. Vous pouvez restaurer des fichiers perdus ou endommagés à partir de Clichés instantanés.

1. Télécharger ShadowExplorer utilitaire de ici. (Vous pouvez soit télécharger le Programme d'installation de ShadowExplorer ou la Version portable du programme).

2. Courir ShadowExplorer utilitaire, puis sélectionnez la date à laquelle vous souhaitez restaurer le cliché instantané de votre dossier/fichiers.

3. Naviguez maintenant vers le dossier/fichier que vous souhaitez restaurer sa version précédente, clic-droit dessus et sélectionnez "Exportation”

![Exportation ShadowExplorer[5] Exportation ShadowExplorer[5]](/f/8e61d7999dad12db5c469deb2ccff192.jpg)

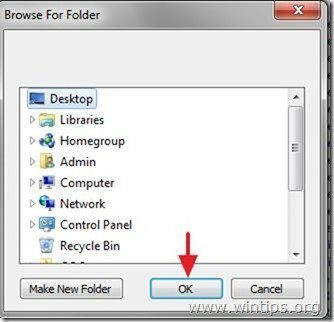

4. Enfin, spécifiez où le cliché instantané de votre dossier/fichier sera exporté/enregistré (par exemple, votre bureau) et appuyez sur "d'accord”

C'est ça.

Attaque de ransomware rendant les périphériques de stockage inaccessibles et il n'y a pas encore de solution spécifique suggérée par des experts qui peuvent facilement résoudre ce problème. Cependant, si vous disposez d'un logiciel de récupération de données Windows, vous pouvez facilement récupérer vos fichiers sur les disques durs affectés par le ransomware.

Mon Win 7 Pro infecté avec RSA 1024? pour une raison quelconque pour terminer les étapes, les dossiers d'administration et d'administration ne manquent pas??? tous les fichiers indiquent que l'accès à Internet crypté a été perdu pour télécharger quoi que ce soit, il est maintenant déconnecté et ne peut pas être utilisé, quelle est la prochaine étape? frustré

Ugh, je me débrouillais si bien jusqu'à la partie sur la suppression des fichiers cachés. J'ai pu activer les cachés, mais où dois-je accéder pour accéder à mes fichiers, afin de pouvoir supprimer les dangers cachés? J'ai Windows 7. Merci beaucoup pour votre aide.

Bonjour

mon ordinateur de bureau infecte par RSA4096

. toutes mes données sont du code et je ne peux pas les ouvrir.

J'ai une sauvegarde de la santé des données sur un autre ordinateur.

peut affiner la clé avec deux fichiers (santé et dommages). avez-vous un logiciel pour la clé de découverte et le programme de décryptage.

s'il vous plaît répondez-moi par e-mail

si votre cliché instantané est activé dans vos deux lecteurs, mais par défaut uniquement dans le lecteur local c shadow enable. mais pour le reste du lecteur, vous devez activer l'ombre, dans mon cas, je récupère tous mes fichiers cryptés sur le lecteur local c mais la plupart de mes données se trouvaient sur le lecteur local d, qui n'est toujours pas récupéré. si quelqu'un peut m'aider ce sera super.

Pourquoi les pirates informatiques professionnels qui font le bien comme anonyme bloquent-ils ces pirates informatiques de l'écume de la terre qui attaquent ordinateurs familiaux innocents, c'est-à-dire voler les pauvres pour payer les riches, c'est-à-dire générer des millions de dollars pour des chaînes de magasins comme Staples etc???

Bonjour lakonst,

Mon disque formaté C/D n'est plus crypté après le formatage. J'ai exécuté Malwarebytes et d'autres logiciels de détection, je pense que mon système est propre. Comme ce que vous avez mentionné dans votre message, ma compréhension du logiciel de récupération est également qu'il doit d'abord être supprimé pour être récupéré. Le truc, c'est que les fichiers sur C/D ne sont pas importants pour moi, ce sont les fichiers sur F/G (qui n'ont pas été formatés et toujours à l'état crypté) dont j'ai désespérément besoin. Donc, étant donné que F/G est toujours dans son état crypté, ma seule option de paiement est-elle ?

Merci encore, vous êtes la seule réponse que j'ai reçue jusqu'à présent

Merci beaucoup pour une réponse! J'ai passé mon temps à essayer de récupérer F/G, c'est là que se trouvent toutes les choses importantes. Je n'ai pas exécuté de récupération sur le C/D formaté car il n'y a pas grand-chose à part le système d'exploitation et les programmes pour commencer. Ma situation est que je garde des fichiers importants sur F/G et quand j'ai besoin d'utiliser les fichiers, je connecte F/G à l'ordinateur et commence à travailler. Je vais essayer EaseUS sur F/G maintenant, mais jusqu'à présent, PhotoRec n'a pu récupérer les fichiers inutiles que sur F/G. Je ne suis pas sûr de la nature des programmes de récupération, mais pour info, je supprime rarement des éléments sur F/G. La photo de mon fils par exemple (ce qui est mon principal coup de cœur dans cette situation), je ne sauvegarderais que dans F/G et je supprimerais rarement. S'il y a d'autres détails dont vous avez besoin, faites-le moi savoir. l'horloge compte pour moi. Comme mon msg mentionné précédemment, je suis prêt à payer, mais ayant formaté C/D, cela aura-t-il un effet sur le processus de décryptage? Merci beaucoup!

Bonjour, j'ai été touché par rsa 4096 il y a environ 2 jours. Je venais de formater mes lecteurs C/D et je téléchargeais certains programmes sur l'ordinateur. J'ai fait une erreur en téléchargeant quelque chose d'inconnu… et la raison pour laquelle je suis ici est qu'après que tout a été crypté, dans la précipitation et non connaissant la nature de ce malware, j'ai formaté mon disque principal, et je l'ai fait sans penser que mon autre lecteur de disque peut être affecté déjà. Donc, ce que j'ai maintenant, c'est un lecteur de disque formaté C et D, et un lecteur de disque crypté F et G. Aucun fichier n'a été affiché avec Shadow Explorer, j'essaie différents logiciels de récupération et récupère certains anciens fichiers que j'ai supprimés, mais pas les fichiers dont j'ai besoin. J'essaie toujours, mais à ce stade, je suis prêt à payer, et ma principale préoccupation est de pouvoir encore déchiffrer après avoir formaté le disque principal? Merci à tous!

Ce virus ou quoi que ce soit, il veut supprimer 2000 fichiers que j'ai. Ils incluent mes jeux Sims qui sont assez importants pour moi. Ma question est: qu'est-ce que j'utilise pour supprimer les fichiers cachés de Cryptolocker? J'ai Windows 8 et ce n'est pas écrit si je peux l'utiliser sur Windows 8.

Salut, j'ai eu ce malware il y a 2 jours, j'ai nettoyé mon ordinateur mais je peux décrypter mes fichiers. J'ai donc décidé de transférer mes fichiers décryptés sur mon disque dur externe, mais lors du transfert, j'ai vu ce fichier texte nommé RECOVERY_KEY.TXT. Je me demandais ce que c'était? Je ne sais pas si c'est la clé pour récupérer mes fichiers? Qu'est-ce que tu penses?

Voici les éléments contenus dans ce texte lorsque je clique sur ce fichier :

1LnZxy5kbLomVQP6v92UYHwPCPcQppWCCa

03E8C1CDB6A42F8F434F3D158B733031F96C9C9A5247C7D9C0367A56EBFFDE11

4CDBE7366FFA75CD6AA0FE46766DB18AECA258A84DC7E4A05D9A1FB1D7515F6E014D6D3BC4D004024C14B0E5A103529A44471FB1242C16158A5BC1BBBB680B3C

Qu'est-ce que cela signifie?

J'ai essayé les deux méthodes et j'ai échoué. J'ai utilisé Shadow Exploere mais je n'ai pas pu obtenir de dates en dehors de la date affectée.

Le formatage de l'ordinateur effacera complètement le cryptowall. Je pense que je vais me diriger vers cette voie et perdre tellement de souvenirs de photos de mon enfant.

J'ai Windows 8.1 et j'ai du mal à démarrer mon ordinateur portable avec le mode sans échec, lorsque j'appuie sur F8, les options de démarrage n'apparaissent pas

le mécanisme détecte le fichier mais ne le répare pas aidez-moi s'il vous plaît envoyez-moi un mail, le code est RSA 1024 je n'ai aucune idée de comment le réparer s'il vous plaît aidez-moi

Salut, j'ai eu des fichiers cryptés par ransomware sur mon dossier partagé commun, mais quand j'essaie d'exécuter Shadow Explorer sur le système sur lequel le lecteur est stocké me donne une erreur indiquant Impossible de démarrer le service à partir de la ligne de commande ou débogueur. Un service Windows doit d'abord être installé (à l'aide de installutil.exe), puis démarré avec l'outil ServerExplorer, l'outil Windows Services Afministrative ou la commande NET START.

Existe-t-il un moyen d'obtenir des quickbooks via Shadow Explorer? Je pensais avoir configuré la restauration du système, mais ce n'est pas le cas et quickbooks n'a pas de sauvegarde récente. Shadow Explorer semble fonctionner sur les fichiers que j'ai essayés, mais je n'ai pas la possibilité de l'utiliser ici.

Merci!

Kaspersky XoristDecryptor - cela fonctionne pour le message d'erreur ci-dessous: - il décrypte et crée de nouveaux fichiers de tous les fichiers verrouillés….

Vos fichiers sont verrouillés et cryptés avec un

clé RSA-1024 unique !

Pour récupérer l'accès, vous devez obtenir le

clé privée (mot de passe).

++++++++++++++++++++

Pour recevoir votre clé privée (mot de passe) :

Allez sur ht ** tp://u5ubeuzasamg54x5f3.onion.to

et suivez les instructions.

Vous recevrez votre clé privée (mot de passe)

Dans les 24 heures.

Votre numéro d'identification est 28403489

Si vous ne trouvez pas la page, installez le Tor

navigateur (ht**tps://www.torproject.org/

projects/torbrowser.html.en ) et accédez à

ht ** tp://u5ubeuzasamg54x5f3.onion

++++++++++++++++++++

ATTENTION, ce n'est PAS un virus.

La SEULE façon de déverrouiller vos fichiers/données est

pour obtenir votre clé privée (mot de passe) ou

vous pouvez considérer que toutes vos données sont perdues.

Vous n'avez que 5 jours avant la clé privée

(mot de passe) est supprimé de notre serveur,

laissant vos données irrévocablement brisées.

++++++++++++++++++++

VERROUILLÉ EN POSSESSION DE COPYRIGHT

MATÉRIEL ET SOUPÇON DE

MATERIEL PORNOGRAPHIQUE (ENFANT).

J'avais Windows 7 lorsque mon ordinateur a été infecté par " cryptolocker ". J'ai installé un nouveau Windows 7 et supprimé le "cryptolocker" par analyse antivirus. Mais mes fichiers restent verrouillés. Je n'ai aucune sauvegarde de mes fichiers. J'ai essayé de suivre vos commandes ici mais je n'ai pas pu sauvegarder mes fichiers. J'ai installé " ShadowExplorer " mais lorsque je choisis un lecteur contenant des fichiers verrouillés, il n'affiche aucun fichier ou dossier. Il affiche simplement le lecteur c qui ne contient que des fichiers et des dossiers Windows alors que mes fichiers verrouillés se trouvent dans d'autres lecteurs et non dans le lecteur c !

Je n'ai pas pu supprimer C:\WINDOWS\system32\msctfime.ime de mon ordinateur Windows XP, même en utilisant l'application Unlocker ou en essayant à partir d'une ligne de commande après avoir tué explorer.exe. J'ai les droits d'administrateur. J'ai l'impression que ce fichier peut faire partie d'une application Microsoft (Microsoft Text Frame Work Service IME). Voici l'une des pages qui met ce fichier en liste blanche. J'ai nettoyé mon ordinateur de Cryptolocker, mais ce msctfime.ime existe toujours sur le PC. Dois-je supprimer ce fichier?. Si oui, comment j'ai échoué.

Bonne info, dommage qu'un de mes clients récents ait eu un "petit" problème avec beaucoup de différent infections par des chevaux de Troie/programmes malveillants/spywares sur son ordinateur portable, rendant impossible l'utilisation du point de restauration avant nettoyer l'ordinateur. Elle a également créé un document très important après que sa machine ait été infectée par cryptolocker, rendant ainsi impossible la recherche d'un cliché instantané propre.

C'est ce qu'on appelle une malchance...

Cela a définitivement sauvé l'une des données de mes clients. La méthode 1 n'a pas fonctionné, mais la méthode 2 a fonctionné à merveille.

après des HEURES à parler à divers représentants "tech" de Microsoft… ce site était la seule chose qui aidait et restaurait des fichiers. Microsoft m'a en fait dit qu'il était impossible de restaurer. HA. MERCI MERCI MERCI!!!