Question

Problème: Comment récupérer des fichiers cryptés par le ransomware Nesa ?

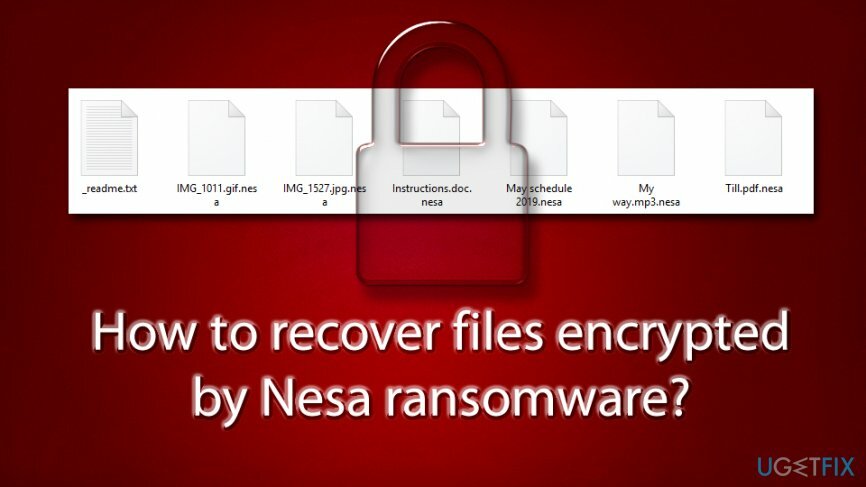

Bonjour, je suis infecté par un virus. Mes photos, vidéos, documents et autres fichiers sont tous inutilisables. Je ne peux en aucun cas les ouvrir! Les icônes sont devenues vierges et chaque fichier a .nesa au lieu de .jpg, .pdf et autres. Comment récupérer mes fichiers? Aidez-moi, s'il vous plaît!

Résolu réponse

ransomware Nesa est la dernière version du ARRÊTER/Djvu famille de rançongiciels. Depuis sa sortie en décembre 2017, les variantes de cette souche de malware ont été publiées plus de 150 fois. Cependant, les versions de fréquence ne sont pas la seule caractéristique qui rend cette famille si dévastatrice – les cybercriminels derrière elle travaillent dur pour mettre en œuvre de nouvelles fonctionnalités et étendre les opérations en utilisant une distribution sophistiquée technique.

Tout comme de nombreuses versions précédentes de STOP/Djvu, le ransomware Nesa peut être distribué de différentes manières, notamment des kits d'exploit, des bundles de logiciels publicitaires,[1] Bureau à distance non protégé[2] connexions, fausses mises à jour, sites piratés, téléchargements intempestifs, courriers indésirables, etc. L'utilisation de plusieurs vecteurs de distribution augmente le risque que davantage d'utilisateurs soient infectés par le virus Nesa, augmentant ainsi le taux de paiement des criminels.

Nesa ransomware est un crypto-malware, son objectif principal est donc de verrouiller toutes les images, documents, PDF et autres fichiers personnels à l'aide d'un algorithme de cryptage asymétrique. De cette façon, le malware empêche les victimes d'accéder à toutes les données situées sur l'ordinateur, ainsi qu'à tous les stockages ou réseaux connectés.

Bien que l'on puisse penser que les fichiers ont été corrompus, ce n'est pas le cas - l'extension de fichier .nesa sert comme un verrou, qui a besoin d'une clé pour être ouvert. La clé est en possession d'acteurs malveillants à l'origine du virus, et elle est conservée sur une télécommande Command & Control[3] serveur.

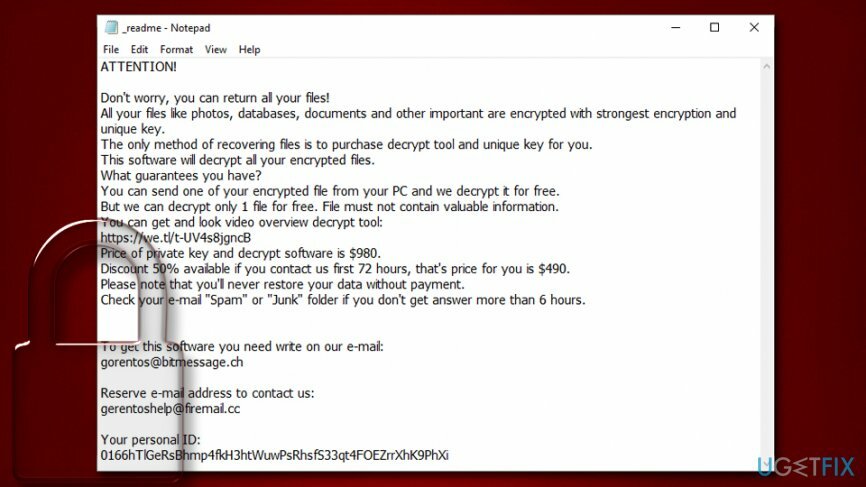

Les utilisateurs sont généralement informés via la note de rançon _readme.txt de la situation et expliquent que, s'ils souhaitent récupérer l'outil de décryptage, ils doivent payer 980 $ de Bitcoin en rançon, bien que les pirates prétendent que les utilisateurs ont droit à une réduction de 50 % s'ils contactent les escrocs via [email protégé] ou [email protégé] e-mails et acceptez de transférer l'argent.

Cependant, les experts en sécurité conseillent de ne pas payer la rançon, car les pirates pourraient ne jamais envoyer le décrypteur Nesa requis, même une fois le paiement effectué. En outre, récompenser les cybercriminels pour leurs actes malveillants ne ferait que les encourager à produire une nouvelle version améliorée du virus. En d'autres termes, en les payant, les utilisateurs alimentent le besoin de créer plus de logiciels malveillants et d'infecter plus de victimes, c'est pourquoi les ransomwares sont l'un des principaux types de logiciels malveillants dans la nature.

Au lieu de cela, vous devez supprimer le ransomware Nesa à l'aide d'un logiciel de sécurité comme RéimagerMachine à laver Mac X9 (sachez qu'en raison des variantes de version en constante évolution et améliorées, la suppression peut nécessiter une analyse avec plusieurs outils anti-malware), puis utilisez des méthodes alternatives pour récupérer les fichiers cryptés par le ransomware Nesa.

Comment décrypter les fichiers .nesa ?

Pour récupérer les composants système nécessaires, veuillez acheter la version sous licence de Réimager Réimager outil de récupération.

Repéré pour la première fois par la recherche en sécurité Michael Gillespie,[4] Le ransomware Nesa est apparu fin septembre 2019. Il appartient également à la nouvelle vague de versions STOP qui utilisent un moyen amélioré de crypter les fichiers. En outre, le logiciel malveillant supprime également un nouveau module capable de collecter des informations personnelles sur les utilisateurs, entraînant par conséquent des données sensibles et une perte d'argent.

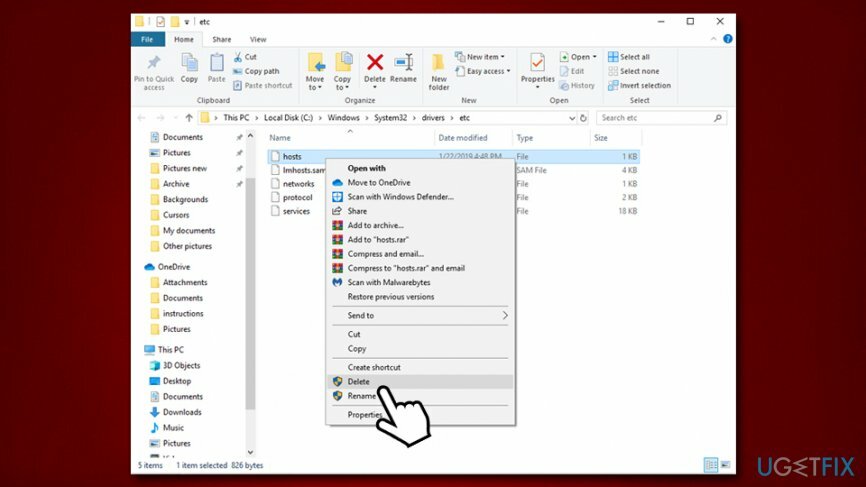

Une autre caractéristique du virus Nesa est sa capacité à modifier le fichier des hôtes Windows. Ce changement garantit que les utilisateurs ne peuvent pas demander de l'aide sur les sites Web axés sur la sécurité. Cependant, tous ces changements sont réversibles à l'aide de l'élimination du ransomware Nesa – nous expliquons comment procéder ci-dessous.

Ce qui n'est pas réversible, cependant, ce sont les fichiers. Même après la fin des infections, les victimes ne pourront pas voir leurs fichiers et elles resteront verrouillées. Cette fonctionnalité, en particulier, est ce qui rend les ransomwares si dévastateurs – ils peuvent entraîner une perte permanente de données.

Comme nous l'avons dit précédemment, payer la rançon est très risqué, et la plupart des experts conseillent de ne pas le faire. Bien que la récupération des fichiers verrouillés .nesa par d'autres moyens ne soit pas possible, il y a toujours des chances que cela aide, ou, du moins, partiellement. Dans la section suivante, nous fournissons des instructions détaillées sur la façon de supprimer le ransomware Nesa et de tenter de récupérer des fichiers en utilisant des méthodes alternatives.

Étape 1. Supprimer le ransomware Nesa de votre ordinateur

Pour récupérer les composants système nécessaires, veuillez acheter la version sous licence de Réimager Réimager outil de récupération.

Nous vous déconseillons fortement d'essayer d'éliminer le ransomware manuellement, car la menace apporte des centaines de modifications à l'ordinateur, et les annuler nécessiterait des connaissances informatiques professionnelles. Au lieu de cela, vous devez utiliser un puissant logiciel anti-malware et effectuer une analyse complète du système avec celui-ci - il devrait supprimer l'infection automatiquement.

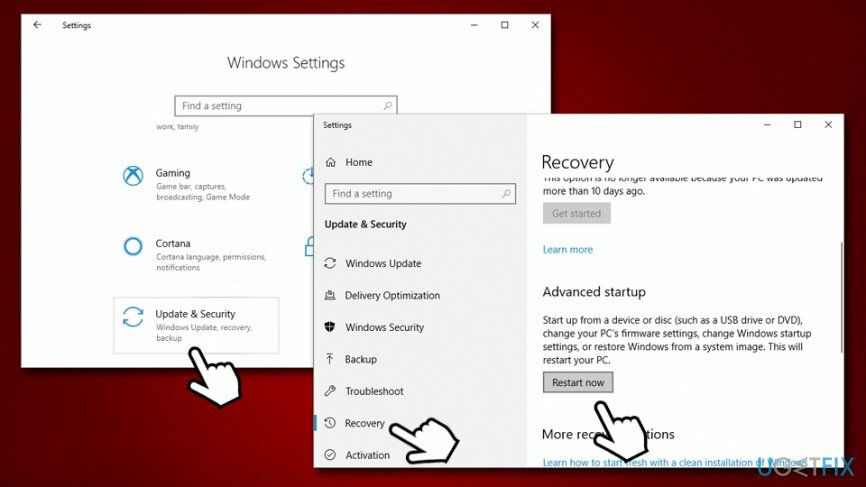

Cependant, le ransomware Nesa peut altérer votre outil anti-malware. Dans un tel cas, vous devez accéder au mode sans échec avec mise en réseau et effectuer l'analyse à partir de là :

- Faites un clic droit sur Démarrer bouton et sélectionnez Réglages

- Aller à Mise à jour et sécurité section et sélection Récupération

- Trouver Démarrage avancé et cliquez sur Redémarrer maintenant (remarque: ce sera immédiatement redémarrez votre ordinateur)

- Ensuite, sélectionnez le chemin suivant: Dépannage > Options avancées > Paramètres de démarrage et cliquez Redémarrage

- Après le redémarrage, appuyez sur F5 ou 5 pour atteindre Mode sans échec avec réseau

Effectuez une analyse complète du système avec un logiciel anti-malware. Après cela, vous devriez aller au chemin suivant :

C:\\Windows\\System32\\drivers\\etc

Une fois là-bas, recherchez un fichier appelé hosts. Faites un clic droit dessus et appuyez sur Supprimer. Videz votre Corbeille après.

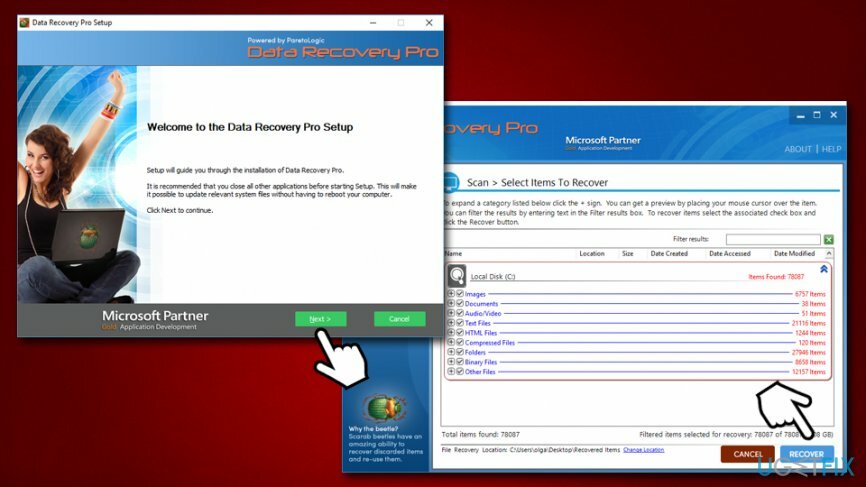

Étape 2. Essayez d'utiliser Data Recovery Pro pour les fichiers verrouillés .nesa

Pour récupérer les composants système nécessaires, veuillez acheter la version sous licence de Réimager Réimager outil de récupération.

En fonction de l'utilisation que vous avez faite de votre ordinateur après l'infection par Nesa, Data Recovery Pro peut vous aider ou non à effectuer une récupération (partielle). Cependant, vous devriez l'essayer, car c'est l'un des meilleurs outils de récupération sur le marché aujourd'hui :

- Commencer par télécharger Récupération de données Pro [lien]

- Utilisez les instructions à l'écran pour installer l'application. Une fois cela fait, double-cliquez sur Data Recovery Pro raccourci sur votre bureau pour l'ouvrir

- Sélectionner Option d'analyse complète et cliquez sur Lancer l'analyse (vous pouvez également rechercher des fichiers individuels en fonction de mots-clés)

- Une fois l'analyse terminée, voyez si l'un de vos fichiers a été récupéré. Si oui, cliquez sur Récupérer pour les récupérer

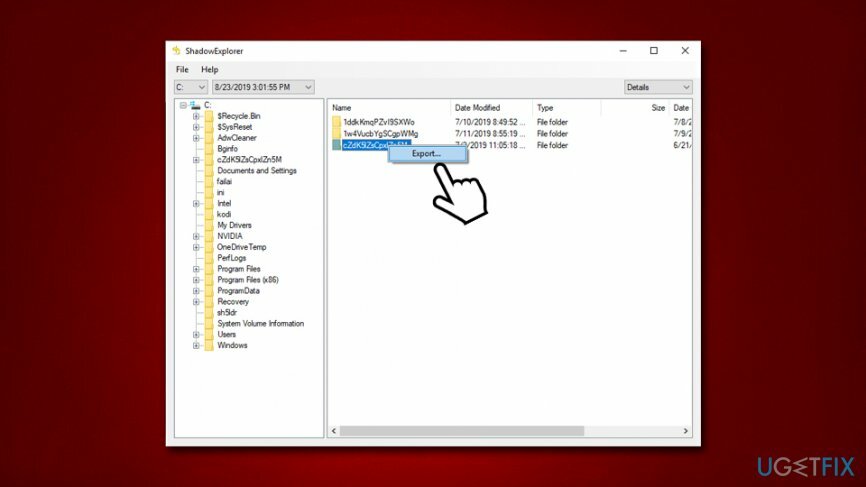

Étape 3. ShadowExplorer pourrait potentiellement restaurer toutes vos données

Pour récupérer les composants système nécessaires, veuillez acheter la version sous licence de Réimager Réimager outil de récupération.

Presque tous les virus ransomware sont programmés pour supprimer les clichés instantanés de volume - et le système de sauvegarde automatique utilisé par Windows. Néanmoins, cette fonction peut échouer ou être ignorée. Des outils tels que ShadowExplorer sont idéaux pour de tels scénarios et devraient probablement être en mesure de récupérer les fichiers .Nesa.

- Installer ShadowExplorer [lien]

- choisissez le lecteur et le dossier que vous souhaitez récupérer

- Faites un clic droit et sélectionnez Exportation

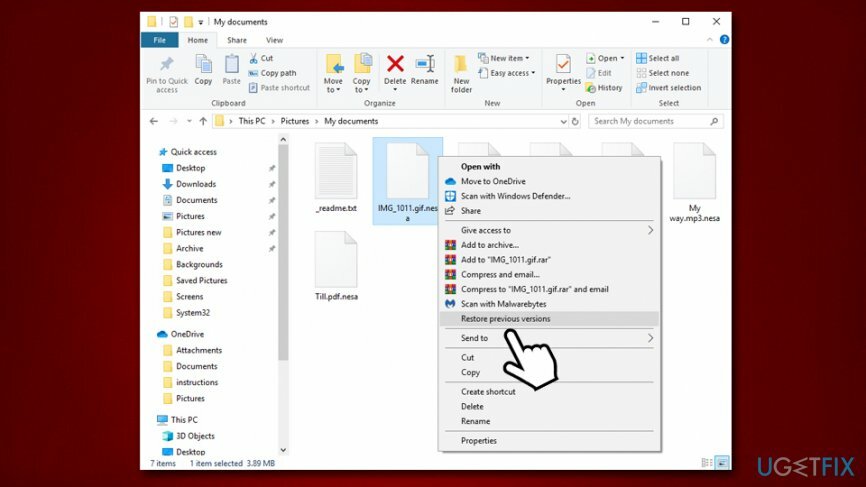

Étape 4. Essayez une fonctionnalité de versions précédentes intégrée

Pour récupérer les composants système nécessaires, veuillez acheter la version sous licence de Réimager Réimager outil de récupération.

La fonctionnalité des versions précédentes de Windows est facile à utiliser et ne nécessite aucun programme externe. Cependant, l'inconvénient est qu'il ne fonctionne que si la restauration du système a été activée avant l'attaque du ransomware et qu'une seule fois à la fois peut être récupérée. Néanmoins, vous devriez également essayer cette méthode :

- Allez dans le dossier où se trouvent les fichiers verrouillés

- Faites un clic droit sur le fichier et choisissez Restaurer les versions précédentes

- Sélectionnez la version sur laquelle vous souhaitez le restaurer et choisissez Restaurer

Facultatif: essayez le service pack Dr. Web Rescue

Pour récupérer les composants système nécessaires, veuillez acheter la version sous licence de Réimager Réimager outil de récupération.

Dr. Web est l'un des fabricants d'antivirus qui a été profondément impliqué dans le ransomware SROP/Djvu depuis le très début - les chercheurs ont développé un décryptage fonctionnel pour .DATAWAIT, .DATASTOP et des versions similaires du virus. Cependant, comme prévu, les pirates ont rapidement développé de nouvelles variantes pour lesquelles l'outil ne fonctionnait plus.

Néanmoins, le Dr Web a offert de l'aide aux victimes en échange d'un certain montant. Sans aucun doute, la firme demande beaucoup moins que les développeurs de ransomwares (Le pack de secours coûte 150 €), et ce ne sont pas des criminels. Donc, si vous optez pour le paiement, choisissez plutôt Dr. Web plutôt que des escrocs. Remarque: Il est possible que tous les fichiers ne puissent pas être déchiffrés par Dr. Web, veuillez les contacter pour en savoir plus.

Vous pouvez trouver tous les détails ici et également demander le service. Notez que, si vous avez installé le logiciel Dr. Web lors de l'infection du ransomware Nesa, le service est entièrement gratuit.

Aucune méthode de récupération n'a aidé? Ne paniquez pas…

Pour récupérer les composants système nécessaires, veuillez acheter la version sous licence de Réimager Réimager outil de récupération.

Le ransomware Nesa est une infection assez dévastatrice, car elle peut entraîner une perte permanente de fichiers qui non seulement se compose d'heures de travail, mais a également une valeur sentimentale. Par conséquent, certains utilisateurs peuvent ne voir aucune autre option que de payer des cybercriminels pour qu'ils renvoient leurs précieux fichiers. Avant de faire cela, cependant, vous devez garder à l'esprit que les chercheurs en sécurité travaillent constamment sur des outils alternatifs qui pourraient aider les utilisateurs dans certains cas. Vous pouvez essayer d'utiliser cet outil, bien que la version .nesa n'y ait pas encore été ajoutée, même si elle changera probablement à l'avenir.

Enfin, si vous n'avez plus d'options et que vous cherchez désespérément à récupérer vos fichiers, allez-y et payez les cybercriminels. Cependant, faites-le à vos risques et périls, car il n'y a aucune garantie que vous obteniez le décrypteur de ransomware Nesa des auteurs de logiciels malveillants.

Récupérer automatiquement les fichiers et autres composants du système

Pour récupérer vos fichiers et autres composants du système, vous pouvez utiliser des guides gratuits par des experts ugetfix.com. Cependant, si vous pensez que vous n'êtes pas assez expérimenté pour mettre en œuvre vous-même l'ensemble du processus de récupération, nous vous recommandons d'utiliser les solutions de récupération répertoriées ci-dessous. Nous avons testé chacun de ces programmes et leur efficacité pour vous, il vous suffit donc de laisser ces outils faire tout le travail.

Offrir

Fais le maintenant!

Téléchargerlogiciel de récupérationJoie

Garantie

Fais le maintenant!

Téléchargerlogiciel de récupérationJoie

Garantie

Si vous rencontrez des problèmes liés à Reimage, vous pouvez contacter nos experts techniques pour leur demander de l'aide. Plus vous fournissez de détails, meilleure sera la solution qu'ils vous fourniront.

Ce processus de réparation breveté utilise une base de données de 25 millions de composants pouvant remplacer tout fichier endommagé ou manquant sur l'ordinateur de l'utilisateur.

Pour réparer le système endommagé, vous devez acheter la version sous licence de Réimager outil de suppression de logiciels malveillants.

Pour rester totalement anonyme et empêcher le FAI et le gouvernement d'espionner sur vous, vous devez employer Accès Internet Privé VPN. Il vous permettra de vous connecter à Internet tout en étant totalement anonyme en cryptant toutes les informations, en empêchant les trackers, les publicités, ainsi que les contenus malveillants. Plus important encore, vous arrêterez les activités de surveillance illégales que la NSA et d'autres institutions gouvernementales mènent dans votre dos.

Des imprévus peuvent survenir à tout moment lors de l'utilisation de l'ordinateur: celui-ci peut s'éteindre suite à une coupure de courant, un Un écran bleu de la mort (BSoD) peut se produire, ou des mises à jour Windows aléatoires peuvent survenir lorsque vous vous absentez pendant quelques minutes. En conséquence, vos devoirs, vos documents importants et d'autres données peuvent être perdus. À récupérer fichiers perdus, vous pouvez utiliser Récupération de données Pro – il recherche parmi les copies des fichiers encore disponibles sur votre disque dur et les récupère rapidement.