Lorsque vous testez un site Web pour des problèmes de sécurité, l'une des principales choses à surveiller sont les interactions avec les utilisateurs. Une interaction utilisateur est toute action impliquant le traitement par le site Web d'une forme d'action utilisateur. Cela peut être soit en JavaScript sur le navigateur de l'utilisateur, soit en interaction avec le serveur, comme avec un formulaire PHP. Les variables sont une autre source de problèmes, elles n'ont pas besoin de résulter directement de la saisie de l'utilisateur et contrôlent plutôt un autre aspect de la page.

Intruder est conçu pour être un outil permettant d'automatiser le test de toute source de vulnérabilité potentielle. Comme avec d'autres outils intégrés tels que Repeater, vous pouvez envoyer une demande que vous souhaitez modifier à Intruder via le menu contextuel. Les requêtes envoyées seront alors visibles dans l'onglet Intrus.

Remarque: L'utilisation de Burp Suite Intruder sur un site Web pour lequel vous n'avez pas d'autorisation peut constituer une infraction pénale en vertu de diverses lois sur l'utilisation abusive et le piratage informatique. Assurez-vous d'avoir l'autorisation du propriétaire du site Web avant d'essayer cela.

Comment utiliser Intruder

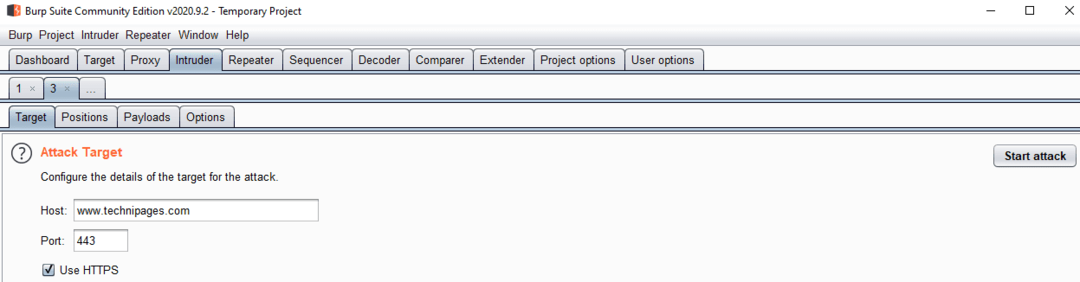

Vous n'avez généralement pas besoin de configurer le sous-onglet « Cible » dans l'onglet Intrus. Si vous envoyez une demande, il remplit automatiquement les valeurs dont vous avez besoin pour envoyer la demande au bon serveur. Cela ne serait vraiment utile que si vous souhaitez créer manuellement l'intégralité de la demande ou si vous souhaitez essayer de désactiver HTTPS.

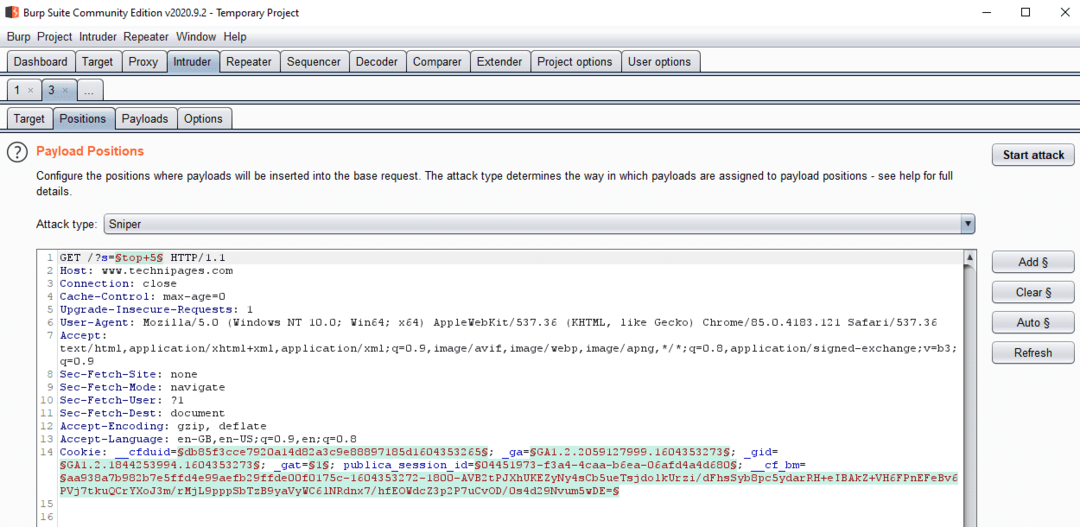

Le sous-onglet « Positions » est utilisé pour sélectionner où dans la requête vous souhaitez insérer des charges utiles. Burp identifie et met en évidence automatiquement autant de variables que possible, cependant, vous souhaiterez probablement réduire l'attaque à un ou deux points d'insertion à la fois. Pour effacer les points d'insertion sélectionnés, cliquez sur « Effacer § » sur le côté droit. Pour ajouter des points d'insertion, mettez en surbrillance la zone que vous souhaitez modifier, puis cliquez sur « Ajouter § ».

La liste déroulante du type d'attaque est utilisée pour déterminer comment les charges utiles sont livrées. « Sniper » utilise une seule liste de charges utiles et cible chaque point d'insertion un par un. "Battering ram" utilise une seule liste de charge utile mais insère la charge utile dans tous les points d'insertion à la fois. Pitchfork utilise plusieurs charges utiles, insère chacune dans son point d'insertion respectivement numéroté mais n'utilise jamais que la même entrée numérotée de chaque liste. "Cluster bomb" utilise une stratégie similaire à pitchfork mais essaie toutes les combinaisons

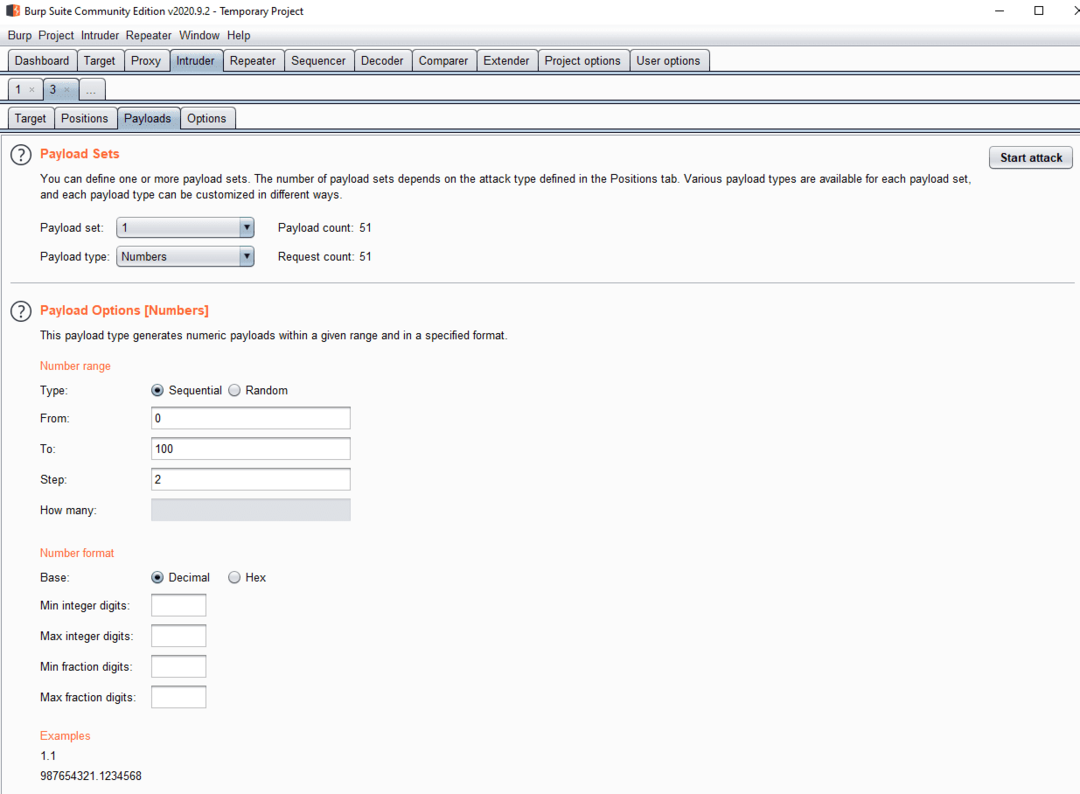

Le sous-onglet « Payloads » permet de configurer les payloads qui sont tentés. Le type de charge utile est utilisé pour configurer la façon dont vous spécifiez les charges utiles. La section ci-dessous varie en fonction du type de charge utile, mais est toujours utilisée pour spécifier les valeurs de la liste de charge utile. Le traitement de la charge utile vous permet de modifier les charges utiles au fur et à mesure qu'elles sont soumises. Par défaut, Intruder URL encode un certain nombre de caractères spéciaux, vous pouvez le désactiver en décochant la case en bas de la page.

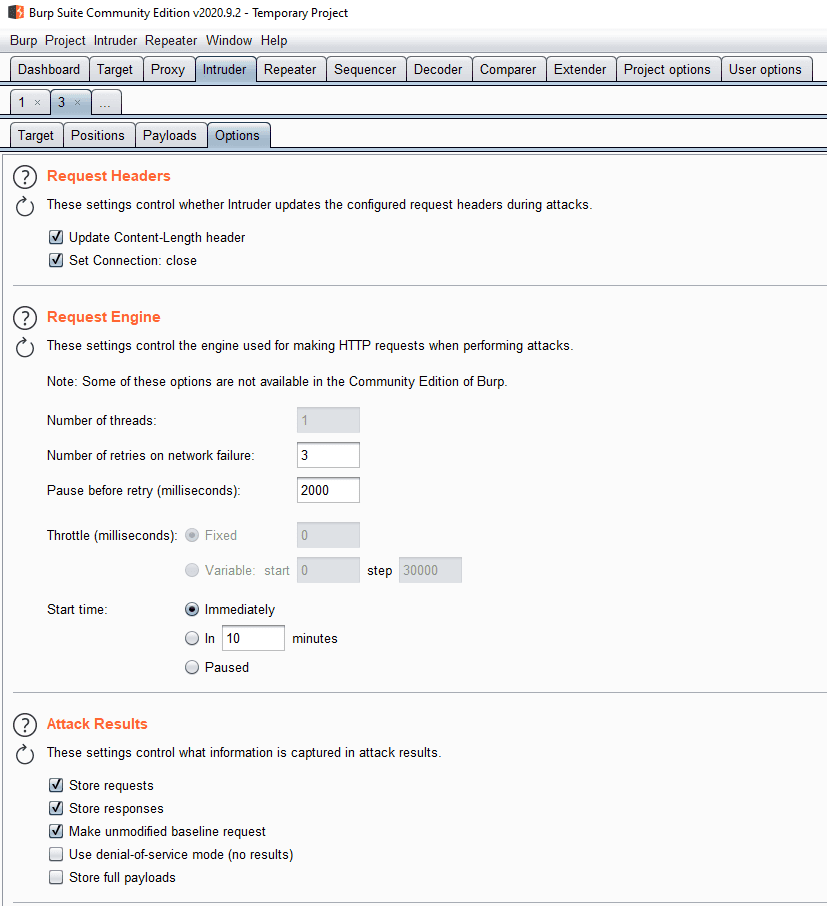

Le sous-onglet « Options » vous permet de configurer un certain nombre de paramètres d'arrière-plan pour le scanner. Vous pouvez ajouter des systèmes de correspondance de résultats basés sur grep conçus pour vous aider à identifier les informations clés à partir de résultats significatifs. Par défaut, Intruder ne suit pas les redirections, cela peut être activé en bas du sous-onglet.

Pour lancer l'attaque, cliquez sur "Démarrer l'attaque" dans le coin supérieur droit de l'un des sous-onglets "Intrus", l'attaque se lancera dans une nouvelle fenêtre. Pour l'édition gratuite « Communauté » de Burp, Intruder est fortement limité en débit, tandis que la version professionnelle fonctionne à pleine vitesse.