L'objectif principal de Burp Suite est d'intercepter et de modifier le trafic Web dans le cadre d'un test d'intrusion. Pour pouvoir intercepter le trafic Web, vous devez configurer votre navigateur ou votre système d'exploitation pour rediriger le trafic via le proxy Burp. Par défaut, le proxy commence par Burp et se lie à l'adresse de bouclage sur le port 8080 « 127.0.0.1:8080 », mais vous disposez de nombreuses options à configurer.

Comment configurer un écouteur proxy dans Burp

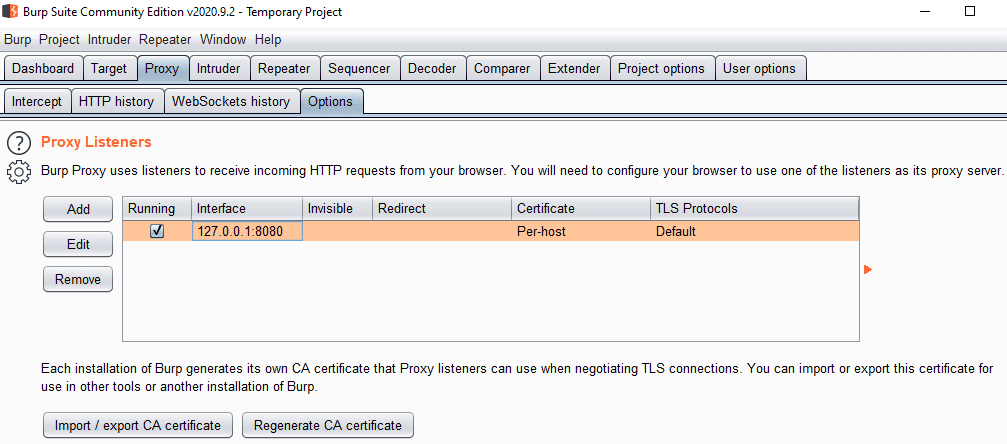

Pour configurer les paramètres du proxy, vous souhaitez vous rendre dans le sous-onglet « Options » de l'onglet « Proxy ». Dans la section « Proxy Listeners », vous pouvez modifier l'écouteur proxy actuel, en sélectionnant un écouteur et en cliquant sur « Modifier », ou en configurer un deuxième en cliquant sur « Ajouter ».

Astuce: Pour être opérationnel, l'écouteur proxy doit avoir la case « en cours d'exécution » cochée à gauche.

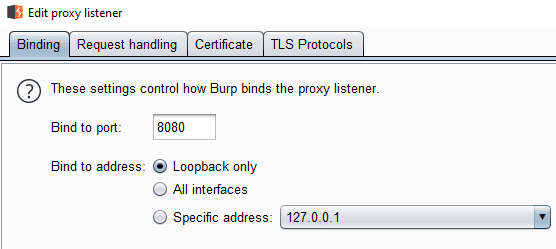

Lors de l'édition de l'écouteur proxy, l'onglet « Liaison » vous permet de configurer le numéro de port et l'interface à laquelle il se lie dans l'onglet de liaison. Vous devez utiliser un numéro de port compris entre 1001 et 65535, car les numéros de port inférieurs à 1000 peuvent nécessiter des autorisations supplémentaires.

La liaison à l'adresse de bouclage signifie que le proxy n'est disponible que pour l'ordinateur local. Alternativement, vous pouvez le lier à une autre adresse IP de votre ordinateur via la liste déroulante, bien qu'il n'expliquera pas à quelle interface physique cela se rapporte et si d'autres appareils pourront y accéder. La sélection de "Toutes les interfaces" rendra le proxy visible sur toutes les adresses IP de votre ordinateur.

Astuce: L'utilisation d'adresses IP autres que le bouclage peut vous permettre de configurer d'autres appareils pour proxy leur trafic via votre instance Burp. N'oubliez pas que vous devrez installer le certificat Burp sur ces appareils pour surveiller leur trafic HTTPS. Veuillez noter que vous avez besoin de l'autorisation du propriétaire de l'appareil pour pouvoir le faire légalement et tout les utilisateurs doivent savoir que vous surveillez leur utilisation du réseau et que vous pourrez voir leurs mots de passe etc.

Autres proxys, certificats personnalisés et protocoles TLS

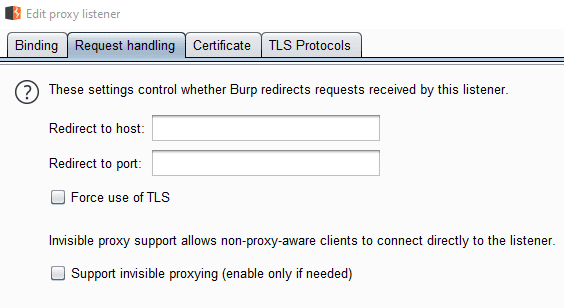

L'onglet « Gestion des demandes » vous permet de configurer un hôte et un numéro de port vers lesquels toutes les demandes seront redirigées vers l'emplacement spécifié, quelle que soit la ressource demandée. Cette option est utilisée pour transférer le trafic via un autre proxy.

« Forcer TLS » met automatiquement à niveau toutes les demandes Web pour utiliser HTTPS. Cette option peut casser certains sites Web s'ils ne prennent pas en charge HTTPS. "Le proxy invisible" permet la prise en charge des appareils qui ne prennent pas en charge les paramètres de proxy traditionnels.

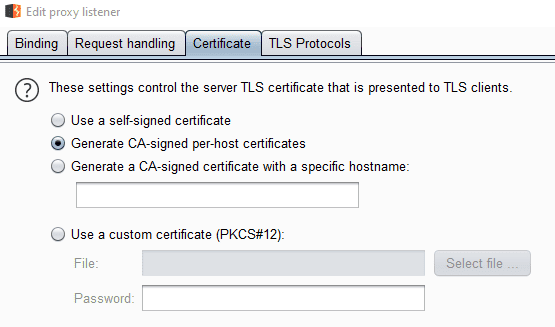

L'onglet « Certificat » vous permet de configurer le fonctionnement du certificat HTTPS. « Générer des certificats par hôte signés par une autorité de certification » est le paramètre par défaut et doit généralement être utilisé. Les certificats « auto-signés » généreront toujours des messages d'erreur de certificat. La spécification d'un "nom d'hôte spécifique" n'est utile que lors de l'exécution d'un proxy invisible vers un seul domaine. Si un certificat spécifique est requis, vous pouvez l'importer avec l'option « certificat personnalisé ».

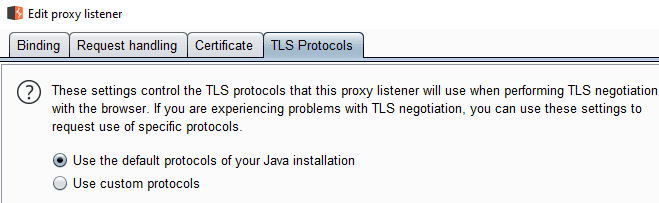

L'onglet « Protocoles TLS » vous permet de spécifier les protocoles TLS que vous souhaitez que Burp prenne en charge. Par défaut, TLSv1-1.3 est pris en charge. Vous pouvez choisir de désactiver l'une de ces options ou d'activer SSLv2 ou SSLv3 si vous spécifiez manuellement les protocoles. Cela ne doit être utilisé que si vous souhaitez tester spécifiquement un seul protocole ou si vous ne pouvez pas vous connecter à un périphérique hérité.