Une des choses que pratiquement tout le monde a fait, et beaucoup de gens en émettent encore un, ou un très petit nombre de mots de passe pour tout. En effet, il est beaucoup plus facile de se souvenir d'un mot de passe, même s'il est complexe et long, plutôt que de se souvenir d'une douzaine de mots de passe ou plus et du service pour lequel ils sont utilisés.

L'inconvénient de cette approche, cependant, est que si quelqu'un connaît ou devine le mot de passe que vous utilisez, il peut l'utiliser pour accéder à tous les comptes et appareils que vous possédez. Il peut sembler relativement facile de garder votre mot de passe privé, vous ne pouvez tout simplement le dire à personne, cependant, vous devez configurer vos comptes sur des sites Web pour l'utiliser, et c'est là que se trouvent les problèmes potentiels.

La cyber-sécurité

La cybersécurité de personne n'est parfaite, cela signifie malheureusement que les sites Web ne sont pas aussi sécurisés qu'ils pourraient l'être. Dans le pire des cas, cette vulnérabilité permet aux pirates de télécharger la base de données du site Web, qui comprendra les détails du compte de chaque utilisateur. Les détails du compte sont un grand point d'intérêt pour les pirates, en particulier parce que de nombreuses personnes réutilisent les mots de passe. S'ils ont une liste d'adresses e-mail et de mots de passe associés, ils peuvent essayer de les utiliser sur d'autres sites Web où il peut être plus facile de gagner ou de voler de l'argent.

Idéalement, les sites Web devraient hacher cryptographiquement les mots de passe avant de les enregistrer dans la base de données. Un hachage est une fonction à sens unique qui crée toujours la même sortie si vous lui donnez la même entrée et fournira une sortie différente pour différentes entrées. La partie "à sens unique" est également importante, cela signifie que vous ne pouvez pas prendre la sortie de la fonction de hachage et la retransformer en mot de passe d'origine. Cela signifie que le site Web peut vérifier si vous avez fourni le bon mot de passe en le hachant et en comparant le résultat à celui enregistré dans la base de données, tout en ignorant le mot de passe d'origine. Cela signifie également que pour trouver un mot de passe, les pirates doivent deviner les mots de passe jusqu'à ce qu'ils trouvent celui auquel la sortie correspond.

Si vous avez un compte sur un site Web qui est piraté, c'est une très bonne idée de considérer ce mot de passe comme publiquement connu. Cela signifie que vous devez changer votre mot de passe partout où vous utilisez le même. Si vous réutilisez le même mot de passe pour tout, cela peut être très pénible. Même s'il peut être ennuyeux de changer votre mot de passe à chaque service, la plupart des gens le feront s'ils savent que leur mot de passe a été divulgué et que leur compte est accessible. Le problème est de savoir si vos données ont fait l'objet de violations de données.

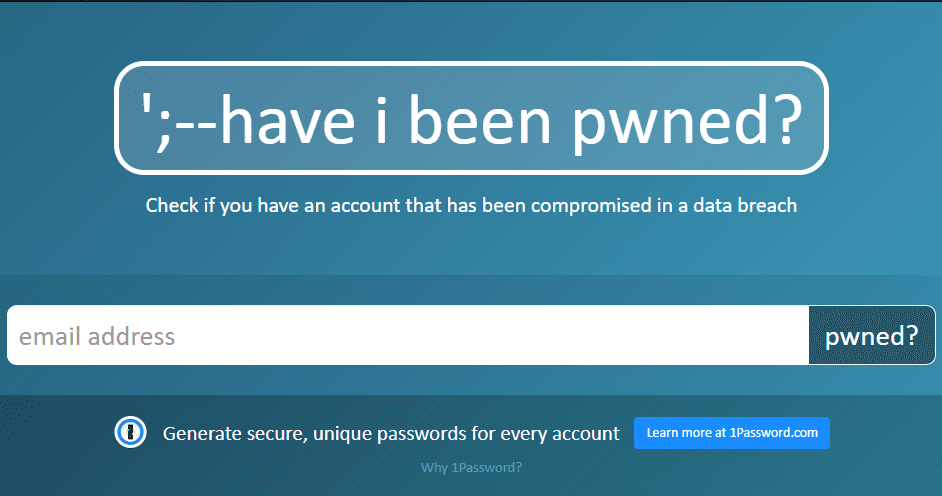

Vérifiez si vous avez été affecté par une violation

Le site Web "Ai-je été condamné" (prononcé comme "possédé" mais avec un "p" au début) est un service gratuit géré par un expert en sécurité Chasse à Troie qui répertorie les violations de données connues. Si vous entrez votre adresse e-mail, vous pouvez voir si elle apparaît dans l'une des violations. Si tel est le cas, vous savez que votre mot de passe pour ce compte a été compromis et vous pouvez alors le modifier sur ce site Web et sur tout autre qui utilise le même mot de passe. Si vous avez de la chance, votre mot de passe ne sera pas enfreint, mais c'est une bonne idée de vérifier, car vous ne le savez peut-être pas nécessairement.

Astuce: Have I Been Pwned n'enregistre aucun des mots de passe inclus dans les violations de données, il vous permet uniquement de rechercher si une adresse e-mail spécifique a été incluse. Cette approche signifie que le service est parfaitement sûr à utiliser, vous ne risquez pas de divulguer des données.