Android मैलवेयर अब विकसित हो गया है और 27 विभिन्न भाषाओं का उपयोग करता है

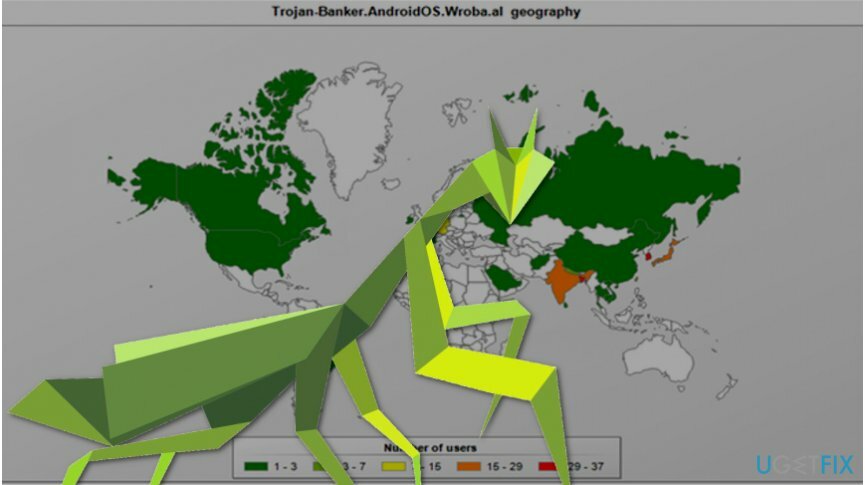

रोमिंग मेंटिस एक बैंकिंग ट्रोजन है जिसे XLoader और MoqHao. के नाम से भी जाना जाता है[1]. पहले, यह मुख्य रूप से केवल Android उपकरणों को प्रभावित करता था, जिसमें स्मार्टफोन, टैबलेट आदि शामिल हैं। शोधकर्ताओं के अनुसार, यह दुर्भावनापूर्ण कार्यक्रम सिर्फ बांग्लादेश, चीन, भारत, कोरिया और जापान में सक्रिय था।

हालांकि, नवीनतम समाचारों से पता चलता है कि रोमिंग मंटिस का 27 से अधिक अन्य भाषाओं में अनुवाद किया गया है और अतिरिक्त सुविधाओं के साथ अद्यतन किया गया है[2]. वर्तमान में, यह बैंकिंग ट्रोजन यूरोप और मध्य पूर्व के लोगों को लक्षित करता है, जिनमें शामिल हैं:

- बल्गेरियाई;

- चेक;

- अंग्रेज़ी;

- हिब्रू;

- अर्मेनियाई;

- इतालवी;

- जॉर्जियाई;

- मलय;

- पुर्तगाली;

- सर्बो-क्रोएशियाई;

- तागालोग;

- यूक्रेनी;

- परंपरागत चीनी;

- अरबी;

- बंगाली;

- जर्मन;

- स्पेनिश;

- हिन्दी;

- इन्डोनेशियाई;

- जापानी;

- कोरियाई;

- पोलिश;

- रूसी;

- थाई;

- तुर्की;

- वियतनामी;

- सरलीकृत चीनी।

कैसपर्सकी लैब के सुरक्षा शोधकर्ता सुगुरु इशिमारू को लगता है कि हैकर्स ने मानक का इस्तेमाल किया है पाठ को विभिन्न भाषाओं में स्वचालित रूप से अनुवाद करने और उनके संक्रमण को फैलाने की तकनीक वैश्विक स्तर पर[3]:

हम मानते हैं कि हमलावर ने स्वचालित अनुवादक के साथ अपनी प्रारंभिक भाषाओं का अनुवाद करके अधिक उपयोगकर्ताओं को संभावित रूप से संक्रमित करने के लिए एक आसान विधि का उपयोग किया।

अपराधी आईओएस उपकरणों को भी संक्रमित करने का लक्ष्य रखते हैं

जबकि रोमिंग मेंटिस वायरस शुरू में केवल एंड्रॉइड के लिए डिज़ाइन किया गया था, अब हैकर्स ने अपनी रणनीति बदल दी है और आईओएस गैजेट्स को भी निशाना बना रहे हैं।[4]. विशेषज्ञों का दावा है कि इस तरह की कार्रवाइयों का उद्देश्य विश्व स्तर पर संक्रमण फैलाना है क्योंकि नए आईओएस फ़िशिंग हमलों से बदमाशों को उपयोगकर्ता की साख प्राप्त करने की अनुमति मिलती है।

शोध के अनुसार, फर्जी DNS सेवा hxxp://security.apple.com/ डोमेन को 172.247.116[.]155 IP पर हल करती है पता जिसके परिणामस्वरूप फ़िशिंग वेबसाइट पर पुनर्निर्देशित हो जाता है जो असाधारण रूप से वैध Apple के समान दिखता है स्थल। इस प्रकार, अपराधियों को सीधे संवेदनशील डेटा प्रदान करने के लिए लोगों को बरगलाया जाता है।

नकली वेबसाइट का 25 अलग-अलग भाषाओं में अनुवाद किया गया है और इसे क्रेडिट कार्ड नंबर, समाप्ति तिथि, सीवीवी कोड, लॉग इन और पासवर्ड सहित ऐप्पल आईडी विवरण एकत्र करने के लिए डिज़ाइन किया गया है। केवल दो भाषाएँ जो गायब हैं - जॉर्जियाई और बंगाली।

क्रिप्टो-खनन गतिविधियों को करने के लिए रोमिंग मंटिस को अपडेट किया जाता है

विशेषज्ञों ने रोमिंग मेंटिस के कोड का विश्लेषण किया है और पाया है कि यह अब कंप्यूटर के संसाधनों और मेरा क्रिप्टोकुरेंसी का फायदा उठाने में सक्षम है। ऐसा इसलिए है क्योंकि कॉइनहाइव की स्क्रिप्ट को HTML स्रोत कोड में एम्बेड किया गया है[5]. इस जावास्क्रिप्ट माइनर ने हाल ही में हैकर्स के बीच सफलता प्राप्त की है और दुनिया भर में व्यापक रूप से उपयोग किया जाता है।

एक बार जब उपयोगकर्ता कंप्यूटर से लैंडिंग पृष्ठ से जुड़ जाता है, तो इसकी सीपीयू शक्ति वेब माइनर के लिए सुलभ हो जाती है। इसी तरह, सीपीयू का उपयोग 100% तक बढ़ सकता है और पीसी को नुकसान पहुंचा सकता है या इसके प्रदर्शन में महत्वपूर्ण गिरावट आ सकती है। लंबे समय में, कुछ उपकरण अनुपयोगी भी हो सकते हैं।