पिछले वर्षों में, साइबर अपराधी एक नए प्रकार के वायरस वितरित करते हैं जो अपने पीड़ितों से आसान पैसा कमाने के उद्देश्य से आपके कंप्यूटर (या आपके नेटवर्क) पर फ़ाइलों को एन्क्रिप्ट कर सकते हैं। इस प्रकार के वायरस को "रैंसमवेयर" कहा जाता है और यदि कंप्यूटर का उपयोगकर्ता नहीं करता है तो वे कंप्यूटर सिस्टम को संक्रमित कर सकते हैं। अज्ञात प्रेषकों या साइटों से अटैचमेंट या लिंक खोलते समय ध्यान दें जिन्हें हैक किया गया है साइबर अपराधी। मेरे अनुभव के अनुसार, इस प्रकार के वायरस से स्वयं को सुरक्षित रखने का एकमात्र सुरक्षित तरीका यह है कि आपकी फ़ाइलों का क्लीन बैकअप आपके कंप्यूटर से अलग स्थान पर संग्रहीत किया जाए। उदाहरण के लिए, अनप्लग्ड बाहरी USB हार्ड ड्राइव में या DVD-ROM में।

इस लेख में कुछ ज्ञात एन्क्रिप्टिंग रैंसमवेयर-क्रिप्ट-वायरस की महत्वपूर्ण जानकारी शामिल है जिन्हें के लिए डिज़ाइन किया गया था संक्रमण होने पर अपनी एन्क्रिप्टेड फ़ाइलों को डिक्रिप्ट करने के लिए महत्वपूर्ण फ़ाइलों के साथ-साथ उपलब्ध विकल्पों और उपयोगिताओं को एन्क्रिप्ट करें। मैंने यह लेख उपलब्ध डिक्रिप्ट टूल की सभी जानकारी को एक स्थान पर रखने के लिए लिखा है और मैं इस लेख को अपडेट रखने की कोशिश करूंगा। एक दूसरे की मदद करने के लिए कृपया अपना अनुभव और कोई अन्य नई जानकारी हमारे साथ साझा करें।

Ransomware से एन्क्रिप्टेड फ़ाइलों को कैसे डिक्रिप्ट करें - विवरण और ज्ञात डिक्रिप्शन उपकरण - तरीके:

- रैनसोवेयर का नाम

- क्रिप्टोवॉल

- क्रिप्टो रक्षा और How_Decrypt

- क्रिप्टोर्बिट या HowDecrypt

- क्रिप्टोलॉकर (ट्रोज/रैनसम-एसीपी”, “ट्रोजन. रैनसमक्रिप्ट। एफ)

- CryptXXX V1, V2, V3 (वेरिएंट: .crypt, Crypz, या 5 हेक्साडेसिमल वर्ण)

- लॉकी और ऑटोलॉकी (वेरिएंट: .locky)

- ट्रोजन-फिरौती। Win32.Rector

- ट्रोजन-फिरौती। Win32.Xorist, ट्रोजन-फिरौती। एमएसआईएल वंदेव

- ट्रोजन-फिरौती। Win32.Rakhni

- ट्रोजन-फिरौती। Win32.Rannoh या ट्रोजन-फिरौती। Win32.Cryakl।

- टेस्लाक्रिप्ट (वेरिएंट: .ecc, .ezz, .exx, .xyz, .zzz,. आ, .abc, .ccc, और .vvv)

- टेस्लाक्रिप्ट 3.0 (वेरिएंट: .xxx, .ttt, .micro, .mp3)

- टेस्लाक्रिप्ट 4.0 (फ़ाइल नाम और एक्सटेंशन अपरिवर्तित)

अपडेट जून 2016:

1. ट्रेंड माइक्रो जारी किया है रैंसमवेयर फ़ाइल डिक्रिप्टर निम्नलिखित रैंसमवेयर परिवारों द्वारा एन्क्रिप्ट की गई फ़ाइलों को डिक्रिप्ट करने का प्रयास करने के लिए उपकरण:

CryptXXX V1, V2, V3*

.क्रिप्ट, क्रायपज़, या 5 हेक्साडेसिमल वर्ण

क्रिप्टXXX V4, V5.5 हेक्साडेसिमल वर्ण

टेस्लाक्रिप्ट V1ईसीसी

टेस्लाक्रिप्ट V2वीवीवी, सीसीसी, जेडजेडजेड, एएए, एबीसी, एक्सवाईजेड

टेस्लाक्रिप्ट V3.XXX या TTT या MP3 या MICRO

टेस्लाक्रिप्ट V4.

एसएनएस लॉकर.RSNSलॉक्ड

ऑटो लॉकीलॉकी

बुरा ब्लॉक

777.777

ज़ोरिस्ट.xorist या यादृच्छिक विस्तार

ज़ोरबेट.क्रिप्टेड

सेर्बर V1 <10 यादृच्छिक वर्ण>। Cerber

भगदड़.लॉक्ड

निमुकोड.क्रिप्टेड

कल्पनाक्रिप्ट

* ध्यान दें: CryptXXX V3 रैंसमवेयर पर लागू होता है: इस विशेष क्रिप्टो-रैंसमवेयर के उन्नत एन्क्रिप्शन के कारण, केवल आंशिक डेटा CryptXXX V3 से प्रभावित फाइलों पर डिक्रिप्शन वर्तमान में संभव है, और आपको अपनी मरम्मत के लिए तीसरे पक्ष के मरम्मत उपकरण का उपयोग करना होगा फ़ाइलें जैसे: http://www.stellarinfo.com/file-repair/file-repair-toolkit.php

ट्रेंड माइक्रो के रैनसमवेयर फाइल डिक्रिप्टर टूल को डाउनलोड करने के लिए (और इसका उपयोग कैसे करें, इस पर निर्देश पढ़ें), इस पेज पर नेविगेट करें: ट्रेंड माइक्रो रैनसमवेयर फ़ाइल डिक्रिप्टर को डाउनलोड करना और उसका उपयोग करना

2. Kaspersky निम्नलिखित डिक्रिप्टर उपकरण जारी किए हैं:

ए। Kaspersky's RakhniDecryptor टूल * से प्रभावित फाइलों को डिक्रिप्ट करने के लिए डिज़ाइन किया गया है:

* ध्यान दें: कई रैंसमवेयर परिवारों से फाइलों को डिक्रिप्ट करने के लिए राखनीडिक्रिप्टर उपयोगिता को हमेशा अपडेट किया जाता है।

राखनीस

एजेंट.iih

और

ऑटोइट

प्लीटोर

रोटार

लैमेरो

लोर्तोक

क्रिप्टोक्लुचेन

लोकतंत्र

बिटमैन - टेस्लाक्रिप्ट संस्करण 3 और 4बी। कास्परस्की का रैनोह डिक्रिप्टर टूल इससे प्रभावित फ़ाइलों को डिक्रिप्ट करने के लिए डिज़ाइन किया गया है:

रैनोहो

ऑटोआईटी

रोष

क्रायोबोला

क्रायोक्ली

CryptXXX संस्करण 1 और 2

क्रिप्टोवॉल - वायरस सूचना और डिक्रिप्शन विकल्प।

क्रिप्टोवॉल (या "क्रिप्टोवॉल डिक्रिप्टर”) वायरस का नया संस्करण है क्रिप्टोडिफेंस रैंसमवेयर वायरस। जब कोई कंप्यूटर से संक्रमित होता है क्रिप्टोवॉल रैंसमवेयर, फिर कंप्यूटर पर सभी महत्वपूर्ण फाइलें (मैप्ड-नेटवर्क- ड्राइव पर फाइलों सहित, यदि आप नेटवर्क में लॉग इन) मजबूत एन्क्रिप्शन के साथ एन्क्रिप्टेड हो जाते हैं, जिससे डिक्रिप्ट करना व्यावहारिक रूप से असंभव हो जाता है उन्हें। के बाद क्रिप्टोवॉल एन्क्रिप्शन, वायरस आपकी फ़ाइलों को डिक्रिप्ट करने के लिए अपराधी से उपयोग करने के लिए एक निजी सर्वर पर निजी कुंजी (पासवर्ड) बनाता है और भेजता है। उसके बाद, अपराधी अपने पीड़ितों को सूचित करते हैं कि उनकी सभी महत्वपूर्ण फाइलें एन्क्रिप्ट की गई हैं और उन्हें डिक्रिप्ट करने का एकमात्र तरीका है एक निर्धारित समय अवधि में 500 डॉलर (या अधिक) की फिरौती का भुगतान करें, अन्यथा फिरौती दोगुनी हो जाएगी या उनकी फाइलें खो जाएंगी स्थायी रूप से।

क्रिप्टोवॉल संक्रमित फाइलों को कैसे डिक्रिप्ट करें और अपनी फाइलें वापस पाएं:

यदि आप डिक्रिप्ट करना चाहते हैं क्रिप्टोवॉल एन्क्रिप्टेड फ़ाइलें और अपनी फ़ाइलें वापस प्राप्त करें, तो आपके पास ये विकल्प हैं:

ए। पहला विकल्प फिरौती का भुगतान करना है। यदि आप ऐसा करने का निर्णय लेते हैं, तो अपने जोखिम पर भुगतान के साथ आगे बढ़ें क्योंकि हमारे शोध के अनुसार कुछ उपयोगकर्ताओं को अपना डेटा वापस मिल जाता है और कुछ को नहीं। ध्यान रखें कि अपराधी दुनिया के सबसे भरोसेमंद लोग नहीं हैं।

बी। दूसरा विकल्प संक्रमित कंप्यूटर को साफ करना और फिर अपनी संक्रमित फाइलों को क्लीन बैकअप (यदि आपके पास है) से पुनर्स्थापित करना है।

सी। यदि आपके पास क्लीन बैकअप नहीं है, तो केवल एक ही विकल्प बचता है कि आप अपनी फ़ाइलों को पिछले संस्करणों में "से पुनर्स्थापित करें"छाया प्रतियां”. ध्यान दें कि यह प्रक्रिया केवल विंडोज 8, विंडोज 7 और विस्टा ओएस में काम करती है और केवल तभी जब "सिस्टम रेस्टोर"सुविधा आपके कंप्यूटर पर पहले सक्षम की गई थी और उसके बाद अक्षम नहीं की गई थी क्रिप्टोवॉल संक्रमण।

- सिफ़ारिश के लिंक: शैडो कॉपियों से अपनी फ़ाइलों को कैसे पुनर्स्थापित करें।

का विस्तृत विश्लेषण क्रिप्टोवॉल इस पोस्ट में रैंसमवेयर संक्रमण और निष्कासन पाया जा सकता है:

- क्रिप्टोवॉल वायरस को कैसे हटाएं और अपनी फाइलों को कैसे पुनर्स्थापित करें

क्रिप्टो रक्षा और How_Decrypt - वायरस की जानकारी और डिक्रिप्शन।

क्रिप्टोडिफेंसएक अन्य रैंसमवेयर वायरस है जो मजबूत एन्क्रिप्शन के साथ आपके कंप्यूटर पर सभी फाइलों को उनके एक्सटेंशन (फाइल प्रकार) की परवाह किए बिना एन्क्रिप्ट कर सकता है ताकि उन्हें डिक्रिप्ट करना व्यावहारिक रूप से असंभव हो जाए। वायरस अक्षम कर सकता है "सिस्टम रेस्टोर"संक्रमित कंप्यूटर पर सुविधा और सभी को हटा सकता है"छाया मात्रा प्रतियां“फ़ाइलें, इसलिए आप अपनी फ़ाइलों को उनके पिछले संस्करणों में पुनर्स्थापित नहीं कर सकते। संक्रमण होने पर क्रिप्टोडिफेंस रैंसमवेयर वायरस, प्रत्येक संक्रमित फ़ोल्डर ("How_Decrypt.txt" और "How_Decrypt.html") पर दो फाइलें बनाता है, जिसमें भुगतान करने के तरीके के बारे में विस्तृत निर्देश होते हैं। आपकी फ़ाइलों को डिक्रिप्ट करने के लिए फिरौती और निजी कुंजी (पासवर्ड) को एक निजी सर्वर पर भेजता है ताकि अपराधी द्वारा आपके डिक्रिप्ट करने के लिए उपयोग किया जा सके फ़ाइलें।

का विस्तृत विश्लेषण क्रिप्टोडिफेंस इस पोस्ट में रैंसमवेयर संक्रमण और निष्कासन पाया जा सकता है:

- क्रिप्टोडिफेंस वायरस को कैसे हटाएं और अपनी फाइलों को कैसे पुनर्स्थापित करें

क्रिप्टोडेफ़ेंस एन्क्रिप्टेड फ़ाइलों को कैसे डिक्रिप्ट करें और अपनी फ़ाइलों को वापस कैसे प्राप्त करें:

डिक्रिप्ट करने के लिए क्रिप्टोडिफेंस संक्रमित फ़ाइलें आपके पास ये विकल्प हैं:

ए। पहला विकल्प फिरौती का भुगतान करना है। यदि आप ऐसा करने का निर्णय लेते हैं, तो अपने जोखिम पर भुगतान के साथ आगे बढ़ें क्योंकि हमारे शोध के अनुसार, कुछ उपयोगकर्ताओं को अपना डेटा वापस मिल जाता है और कुछ को नहीं। ध्यान रखें कि अपराधी दुनिया के सबसे भरोसेमंद लोग नहीं हैं।

बी। दूसरा विकल्प संक्रमित कंप्यूटर को साफ करना और फिर अपनी संक्रमित फाइलों को क्लीन बैकअप (यदि आपके पास है) से पुनर्स्थापित करना है।

सी। यदि आपके पास क्लीन बैकअप नहीं है तो आप अपनी फ़ाइलों को पिछले संस्करणों में "से पुनर्स्थापित करने का प्रयास कर सकते हैं"छाया प्रतियां”. ध्यान दें कि यह प्रक्रिया केवल विंडोज 8, विंडोज 7 और विस्टा ओएस में काम करती है और केवल तभी जब "सिस्टम रेस्टोर"सुविधा आपके कंप्यूटर पर पहले सक्षम की गई थी और उसके बाद अक्षम नहीं की गई थी क्रिप्टोडिफेंस संक्रमण।

- सिफ़ारिश के लिंक: शैडो कॉपियों से अपनी फ़ाइलों को कैसे पुनर्स्थापित करें।

डी। अंत में, यदि आपके पास क्लीन बैकअप नहीं है और आप अपनी फ़ाइलों को "से पुनर्स्थापित करने में सक्षम नहीं हैं"छाया प्रतियां”, तो आप डिक्रिप्ट करने का प्रयास कर सकते हैं क्रिप्टोडेफेंस एन्क्रिप्टेड फ़ाइलों का उपयोग करके एम्सिसॉफ्ट का डिक्रिप्टर उपयोगिता। ऐसा करने के लिए:

महत्वपूर्ण सूचना: यह उपयोगिता केवल 1 अप्रैल 2014 से पहले संक्रमित कंप्यूटरों के लिए काम करती है।

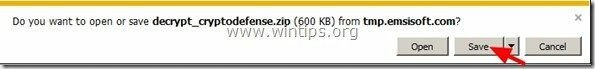

1.डाउनलोड “एम्सिसॉफ्ट डिक्रिप्टर"आपके कंप्यूटर की उपयोगिता (उदा. आपका .) डेस्कटॉप).

2. जब डाउनलोड पूरा हो जाए, तो अपने पर नेविगेट करें डेस्कटॉप तथा "निचोड़"द"decrypt_cryptodefense.zip"फ़ाइल।

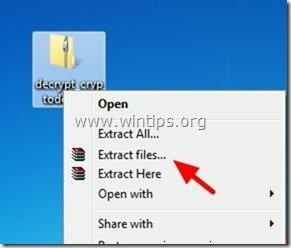

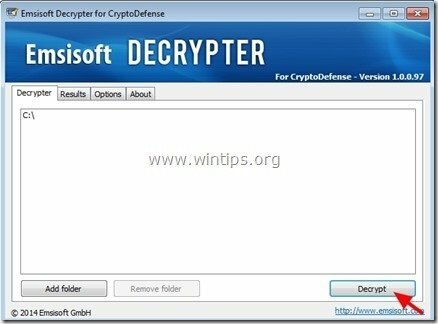

3. अभी डबल क्लिक करें चलाने के लिए "डिक्रिप्ट_क्रिप्टोडेफेंस" उपयोगिता।

4. अंत में "दबाएं"डिक्रिप्ट"अपनी फ़ाइलों को डिक्रिप्ट करने के लिए बटन।

स्रोत - अतिरिक्त जानकारी: क्रिप्टोडिफेंस एन्क्रिप्टेड फ़ाइलों का उपयोग करके डिक्रिप्ट करने के तरीके पर एक विस्तृत ट्यूटोरियल एम्सिसॉफ्ट का डिक्रिप्टर उपयोगिता यहां पाई जा सकती है: http://www.bleepingcomputer.com/virus-removal/cryptodefense-ransomware-information#emsisoft

क्रिप्टोर्बिट या हाउडिक्रिप्ट - वायरस की जानकारी और डिक्रिप्शन।

क्रिप्टोर्बिट या हाउडिक्रिप्ट वायरस एक रैंसमवेयर वायरस है जो आपके कंप्यूटर की सभी फाइलों को एन्क्रिप्ट कर सकता है। एक बार जब आपका कंप्यूटर से संक्रमित हो जाता है क्रिप्टोर्बिट आपकी सभी महत्वपूर्ण फाइलें मजबूत एन्क्रिप्शन के साथ उनके एक्सटेंशन (फाइल प्रकार) की परवाह किए बिना एन्क्रिप्ट की जाती हैं, जिससे उन्हें डिक्रिप्ट करना व्यावहारिक रूप से असंभव हो जाता है। वायरस आपके कंप्यूटर के प्रत्येक संक्रमित फ़ोल्डर पर दो फ़ाइलें भी बनाता है ("HowDecrypt.txt” और “HowDecrypt.gif”) विस्तृत निर्देशों के साथ कि आप फिरौती का भुगतान कैसे कर सकते हैं और अपनी फ़ाइलों को कैसे डिक्रिप्ट कर सकते हैं।

का विस्तृत विश्लेषण क्रिप्टोर्बिट इस पोस्ट में रैंसमवेयर संक्रमण और निष्कासन पाया जा सकता है:

- क्रिप्टोर्बिट (HOWDECRYPT) वायरस कैसे निकालें और अपनी फ़ाइलों को पुनर्स्थापित कैसे करें

क्रिप्टोर्बिट संक्रमित फाइलों को डिक्रिप्ट कैसे करें और अपनी फाइलों को वापस कैसे प्राप्त करें:

डिक्रिप्ट करने के लिए क्रिप्टोर्बिट एन्क्रिप्टेड फ़ाइलें आपके पास ये विकल्प हैं:

ए। पहला विकल्प फिरौती का भुगतान करना है। यदि आप ऐसा करने का निर्णय लेते हैं, तो अपने जोखिम पर भुगतान के साथ आगे बढ़ें क्योंकि हमारे शोध के अनुसार कुछ उपयोगकर्ताओं को अपना डेटा वापस मिल जाता है और कुछ को नहीं।

बी। दूसरा विकल्प संक्रमित कंप्यूटर को साफ करना और फिर अपनी संक्रमित फाइलों को क्लीन बैकअप (यदि आपके पास है) से पुनर्स्थापित करना है।

सी। यदि आपके पास क्लीन बैकअप नहीं है, तो आप अपनी फ़ाइलों को पिछले संस्करणों में "से पुनर्स्थापित करने का प्रयास कर सकते हैं"छाया प्रतियां”. ध्यान दें कि यह प्रक्रिया केवल विंडोज 8, विंडोज 7 और विस्टा ओएस में काम करती है और केवल तभी जब "सिस्टम रेस्टोर"सुविधा आपके कंप्यूटर पर पहले सक्षम की गई थी और उसके बाद अक्षम नहीं की गई थी क्रिप्टोर्बिट संक्रमण।

- सिफ़ारिश के लिंक: शैडो कॉपियों से अपनी फ़ाइलों को कैसे पुनर्स्थापित करें।

डी। अंत में, यदि आपके पास क्लीन बैकअप नहीं है और आप अपनी फ़ाइलों को "से पुनर्स्थापित करने में सक्षम नहीं हैं"छाया प्रतियां"तब आप डिक्रिप्ट करने का प्रयास कर सकते हैं क्रिप्टोर्बिट्स एन्क्रिप्टेड फ़ाइलों का उपयोग करके एंटी-क्रिप्टरबिट उपयोगिता। ऐसा करने के लिए:

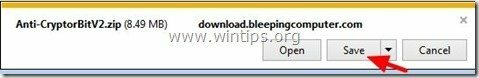

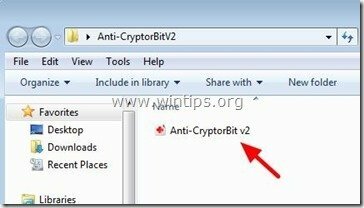

1.डाउनलोड “एंटी-क्रिप्टरबिट"आपके कंप्यूटर की उपयोगिता (उदा. आपका .) डेस्कटॉप)

2. जब डाउनलोड पूरा हो जाए, तो अपने पर नेविगेट करें डेस्कटॉप तथा "निचोड़"द"Anti-CryptorBitV2.zip"फ़ाइल।

3. अभी डबल क्लिक करें चलाने के लिए एंटी-क्रिप्टरबिटव2 उपयोगिता।

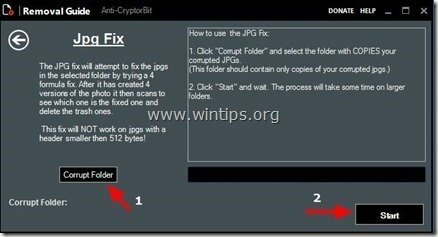

4. चुनें कि आप किस प्रकार की फ़ाइलें पुनर्प्राप्त करना चाहते हैं। (जैसे "जेपीजी")

5. अंत में वह फ़ोल्डर चुनें जिसमें दूषित/एन्क्रिप्टेड (JPG) फ़ाइलें हों और फिर “शुरू"उन्हें ठीक करने के लिए बटन।

क्रिप्टोलॉकर - वायरस की जानकारी और डिक्रिप्शन।

CryptoLocker (के रूप में भी जाना जाता है "ट्रोज/फिरौती-एसीपी”, “ट्रोजन। रैनसमक्रिप्ट। एफ”) एक रैंसमवेयर नॉटी वायरस (ट्रोजन) है और जब यह आपके कंप्यूटर को संक्रमित करता है, तो यह सभी फाइलों को उनके एक्सटेंशन (फाइल प्रकार) की परवाह किए बिना एन्क्रिप्ट कर देता है। इस वायरस के साथ बुरी खबर यह है कि, एक बार यह आपके कंप्यूटर को संक्रमित कर देता है, आपकी महत्वपूर्ण फाइलें मजबूत एन्क्रिप्शन के साथ एन्क्रिप्ट की जाती हैं और उन्हें डिक्रिप्ट करना व्यावहारिक रूप से असंभव है। एक बार जब कोई कंप्यूटर क्रिप्टोलॉकर वायरस से संक्रमित हो जाता है, तो पीड़ित के कंप्यूटर पर एक सूचना संदेश दिखाई देता है जो आपकी फाइलों को डिक्रिप्ट करने के लिए 300 डॉलर (या अधिक) के भुगतान (फिरौती) की मांग करता है।

का विस्तृत विश्लेषण CryptoLocker इस पोस्ट में रैंसमवेयर संक्रमण और निष्कासन पाया जा सकता है:

- क्रिप्टो लॉकर रैनसमवेयर को कैसे हटाएं और अपनी फाइलों को पुनर्स्थापित कैसे करें

क्रिप्टोलॉकर संक्रमित फाइलों को कैसे डिक्रिप्ट करें और अपनी फाइलें वापस पाएं:

डिक्रिप्ट करने के लिए CryptoLocker संक्रमित फ़ाइलें आपके पास ये विकल्प हैं:

ए। पहला विकल्प फिरौती का भुगतान करना है। यदि आप ऐसा करने का निर्णय लेते हैं, तो अपने जोखिम पर भुगतान के साथ आगे बढ़ें क्योंकि हमारे शोध के अनुसार कुछ उपयोगकर्ताओं को अपना डेटा वापस मिल जाता है और कुछ को नहीं।

बी। दूसरा विकल्प संक्रमित कंप्यूटर को साफ करना और फिर अपनी संक्रमित फाइलों को क्लीन बैकअप (यदि आपके पास है) से पुनर्स्थापित करना है।

सी। यदि आपके पास क्लीन बैकअप नहीं है, तो आप अपनी फ़ाइलों को पिछले संस्करणों में "से पुनर्स्थापित करने का प्रयास कर सकते हैं"छाया प्रतियां”. ध्यान दें कि यह प्रक्रिया केवल विंडोज 8, विंडोज 7 और विस्टा ओएस में काम करती है और केवल तभी जब "सिस्टम रेस्टोर"सुविधा आपके कंप्यूटर पर पहले सक्षम की गई थी और उसके बाद अक्षम नहीं की गई थी CryptoLocker संक्रमण।

- सिफ़ारिश के लिंक: शैडो कॉपियों से अपनी फ़ाइलों को कैसे पुनर्स्थापित करें।

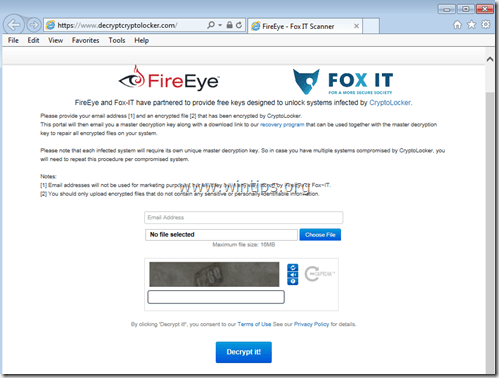

डी। अगस्त 2014 में, फायरआई & फॉक्स आईटी ने एक नई सेवा जारी की है जो क्रिप्टो लॉकर रैंसमवेयर से संक्रमित उपयोगकर्ताओं के लिए निजी डिक्रिप्शन कुंजी पुनर्प्राप्त करती है। सेवा कहा जाता है'डिक्रिप्ट क्रिप्टो लॉकर' (सेवा बंद कर दी गई है), यह विश्व स्तर पर उपलब्ध है और इसका उपयोग करने के लिए उपयोगकर्ताओं को पंजीकरण करने या संपर्क जानकारी प्रदान करने की आवश्यकता नहीं है।

इस सेवा का उपयोग करने के लिए आपको इस साइट पर जाना होगा: (सेवा बंद कर दी गई है) और संक्रमित कंप्यूटर से एक एन्क्रिप्टेड क्रिप्टो लॉकर फ़ाइल अपलोड करें (सूचना: ऐसी फ़ाइल अपलोड करें जिसमें संवेदनशील और/या निजी जानकारी न हो)। ऐसा करने के बाद, आपको अपनी निजी कुंजी और डिक्रिप्शन टूल डाउनलोड करने के लिए एक लिंक प्राप्त करने के लिए एक ईमेल पता निर्दिष्ट करना होगा। अंत में डाउनलोड किए गए क्रिप्टो लॉकर डिक्रिप्शन टूल (स्थानीय रूप से आपके कंप्यूटर पर) चलाएं और अपनी क्रिप्टो लॉकर एन्क्रिप्टेड फ़ाइलों को डिक्रिप्ट करने के लिए अपनी निजी कुंजी दर्ज करें।

इस सेवा के बारे में अधिक जानकारी यहाँ पाई जा सकती है: FireEye और Fox-IT ने क्रिप्टो लॉकर पीड़ितों की मदद के लिए नई सेवा की घोषणा की.

CryptXXX V1, V2, V3 (वेरिएंट: .crypt, Crypz, या 5 हेक्साडेसिमल वर्ण)।

- क्रिप्टXXX V1 & क्रिप्टXXX V2 रैंसमवेयर आपकी फ़ाइलों को एन्क्रिप्ट करता है और संक्रमण के बाद प्रत्येक फ़ाइल के अंत में ".crypt" एक्सटेंशन जोड़ता है।

- क्रिप्टXXX v3 आपकी फ़ाइलों के एन्क्रिप्शन के बाद ".cryptz" एक्सटेंशन जोड़ता है।

ट्रोजन CryptXXX निम्न प्रकार की फाइलों को एन्क्रिप्ट करता है:

.3DM, .3DS, .3G2, .3GP, .7Z, .ACCDB, .AES, .AI, .AIF, .APK, .APP, .ARC, .ASC, .ASF, .ASM, .ASP, .ASPX, ASX, .AVI, .BMP, .BRD, .BZ2, .C, .CER, .CFG, .CFM, .CGI, .CGM, .CLASS, .CMD, .CPP, .CRT, .CS, .CSR, .CSS, .CSV, .CUE, .DB, .DBF, .DCH, .DCU, .DDS, .DIF, .DIP, .DJV, .DJVU, .DOC, .DOCB, .DOCM, .DOCX, .DOT, .DOTM, .DOTX, .DTD, .DWG, .DXF, .EML, .EPS, .FDB, .FLA, .FLV, .FRM, .GADGET, .GBK, .GBR, .GED, .GIF, .GPG, .GPX, .GZ, .H, .H, .HTM, .HTML, .HWP, .IBD, .IBOOKS, .IFF, .INDD, .JAR, .JAVA, .JKS, .JPG, .JS, .JSP, .KEY, .KML, .KMZ, .LAY, .LAY6, .LDF, .LUA, .M, .M3U, .M4A, .M4V, .MAX, .MDB, .MDF, .MFD, .MID, .MKV, .MML, .MOV, .MP3, .MP4, .MPA, .MPG, .MS11, .MSI, .MYD, .MYI, .NEF, .नोट, .OBJ, .ODB, .ODG, .ODP, .ODS, .ODT, .OTG, .OTP, .OTS, .OTT, .P12, .PAGES, .PAQ, .PAS, .PCT, .PDB, .PDF, .PEM, .PHP, .PIF, .PL, .PLUGIN, .PNG, .POT, .POTM, .POTX, .PPAM, .PPS, .PPSM, .PPSX, .PPT, .PPTM, .PPTX, .PRF, .PRIV, .PRIVAT, .PS, PSD, .PSPIMAGE, .PY, .QCOW2, .RA, .RAR, .RAW, .RM, .RSS, .RTF, .SCH, .SDF, .SH, .SITX, .SLDX, .SLK, .SLN, .SQL, .SQLITE, .SQLITE, .SRT, .STC, .STD, .STI, .STW, .SVG, .SWF, .SXC, .SXD, .SXI, .SXM, .SXW, .TAR, .TBK, .TEX, .TGA, .TGZ, .THM, .TIF, .TIFF, .TLB, .TMP, .TXT, .UOP, .UOT, .VB, .VBS, .VCF, .VCXPRO, .VDI, .VMDK, .VMX, .VOB, .WAV, .WKS, .WMA, .WMV, .WPD, .WPS, .WSF, .XCODEPROJ, .XHTML, .XLC, .XLM, .XLR, .XLS, .XLSB, .XLSM, .XLSX, .XLT, .XLTM, .XLTX, .XLW, .XML, .YUV, .ज़िप, .ZIPX

CryptXXX फ़ाइलों को कैसे डिक्रिप्ट करें।

यदि आप CryptXXX संस्करण 1 या संस्करण 2 से संक्रमित हैं, तो उपयोग करें कास्परस्की का रैनोह डिक्रिप्टर टूल अपनी फ़ाइलों को डिक्रिप्ट करने के लिए।

यदि आप CryptXXX संस्करण 3 से संक्रमित हैं, तो उपयोग करें ट्रेंड माइक्रो की रैंसमवेयर फाइल डिक्रिप्टर. *

ध्यान दें: CryptXXX V3 वायरस के उन्नत एन्क्रिप्शन के कारण, वर्तमान में केवल आंशिक डेटा डिक्रिप्शन संभव है और आपको अपनी फ़ाइलों की मरम्मत के लिए एक तृतीय पक्ष मरम्मत उपकरण का उपयोग करना होगा जैसे: http://www.stellarinfo.com/file-repair/file-repair-toolkit.php

लॉकी और ऑटोलॉकी (वेरिएंट: .locky)

लॉकी रैंसमवेयर RSA-2048 और AES-128 एन्क्रिप्शन का उपयोग करके आपकी फ़ाइलों को एन्क्रिप्ट करता है और संक्रमण के बाद आपकी सभी फ़ाइलों का नाम बदलकर ".locky" एक्सटेंशन (जैसे "1E776633B7E6DFE7ACD1B1A5E9577BCE.locky"). लॉकी वायरस स्थानीय या नेटवर्क ड्राइव को संक्रमित कर सकता है और संक्रमण के दौरान एक फाइल बनाता है जिसका नाम है "_HELP_निर्देश.htmlप्रत्येक संक्रमित फ़ोल्डर पर, इस निर्देश के साथ कि आप फिरौती का भुगतान कैसे कर सकते हैं और टीओआर ब्राउज़र का उपयोग करके अपनी फ़ाइलों को डिक्रिप्ट कर सकते हैं।

ऑटो लॉकी लॉकी वायरस का दूसरा रूप है। लॉकी और ऑटोलॉकी के बीच मुख्य अंतर यह है कि ऑटोलॉकी संक्रमण के दौरान फ़ाइल का मूल नाम नहीं बदलेगा। (उदाहरण के लिए यदि किसी फ़ाइल का नाम "Document1.doc"संक्रमण से पहले, ऑटोलॉकी इसका नाम बदल देता है"Document1.doc.locky")

.LOCKY फ़ाइलों को कैसे डिक्रिप्ट करें:

- पहला विकल्प संक्रमित कंप्यूटर को साफ करना और फिर अपनी संक्रमित फाइलों को क्लीन बैकअप (यदि आपके पास है) से पुनर्स्थापित करना है।

- दूसरा विकल्प, यदि आपके पास क्लीन बैकअप नहीं है, तो अपनी फ़ाइलों को पिछले संस्करणों में "से पुनर्स्थापित करना है"छाया प्रतियां”. शैडो कॉपियों से अपनी फ़ाइलों को कैसे पुनर्स्थापित करें।

- तीसरा विकल्प, का उपयोग करना है ऑटोलॉकी के लिए एम्सिसॉफ्ट का डिक्रिप्टर अपनी फ़ाइलों को डिक्रिप्ट करने के लिए। (डिक्रिप्टर उपकरण केवल के लिए काम कर रहा है ऑटोलॉकी).

ट्रोजन-फिरौती। Win32.Rector - वायरस की जानकारी और डिक्रिप्शन।

ट्रोजन रेक्टर निम्नलिखित एक्सटेंशन के साथ फाइलों को एन्क्रिप्ट करता है: डॉक्टर, जेपीजी, पीडीएफ.rar, और संक्रमण के बाद यह उन्हें अनुपयोगी बनाता है। एक बार आपकी फ़ाइलें संक्रमित हो जाने पर ट्रोजन रेक्टर, फिर संक्रमित फाइलों के एक्सटेंशन बदल जाते हैं वीएससीआरईपीटी, ।संक्रमित, .कोरेकटोर या ब्लॉक और यह उन्हें अनुपयोगी बनाता है। जब आप संक्रमित फाइलों को खोलने का प्रयास करते हैं, तो आपकी स्क्रीन पर सिरिलिक अक्षरों में एक संदेश प्रदर्शित होता है जिसमें फिरौती की मांग और भुगतान के लिए विवरण होता है। साइबर अपराधी जो बनाता है ट्रोजन रेक्टर बुलाया "††कोप्पेकटॉप†† और ईमेल या ICQ (EMAIL: [email protected] / ICQ: 557973252 या 481095) के माध्यम से उससे संपर्क करने के लिए कहता है ताकि आपकी फ़ाइलों को अनलॉक करने के निर्देश दिए जा सकें।

ट्रोजन रेक्टर से संक्रमित फाइलों को कैसे डिक्रिप्ट करें और अपनी फाइलें वापस पाएं:

सलाह: सभी संक्रमित फाइलों को एक अलग निर्देशिका में कॉपी करें और प्रभावित फाइलों को स्कैन और डिक्रिप्ट करने के लिए आगे बढ़ने से पहले सभी खुले कार्यक्रमों को बंद कर दें।

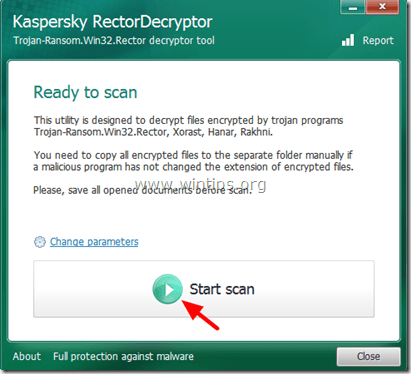

1. डाउनलोड रेक्टर डिक्रिप्टरउपयोगिता (से कास्परस्की लैब्स) आपके कंप्यूटर के लिए।

2. जब डाउनलोड पूरा हो जाए, तो रन करें रेक्टरडिक्रिप्टर.exe।

3. दबाओ "स्कैन शुरू करेंएन्क्रिप्टेड फ़ाइलों के लिए अपने ड्राइव को स्कैन करने के लिए "बटन।

4. होने दें रेक्टरडिक्रिप्टर एन्क्रिप्टेड फ़ाइलों को स्कैन और डिक्रिप्ट करने की उपयोगिता (एक्सटेंशन के साथ .vscrypt, .infected, .bloc, .korrektor) और फिर विकल्प चुनें "डिक्रिप्शन के बाद क्रिप्टेड फाइल्स को डिलीट करें"अगर डिक्रिप्शन सफल रहा। *

* डिक्रिप्शन के बाद आप अपने C:\ ड्राइव (जैसे "सी:\RectorDecryptor.2.3.7.0_10.02.2011_15.31.43_log.txt”).

5. अंत में अपने सिस्टम को मैलवेयर प्रोग्राम से जांचना और साफ़ करना जारी रखें जो उस पर मौजूद हो सकते हैं।

स्रोत - अतिरिक्त जानकारी:http://support.kaspersky.com/viruses/disinfection/4264#block2

ट्रोजन-फिरौती। Win32.Xorist, ट्रोजन-फिरौती। MSIL.Vandev - वायरस की जानकारी और डिक्रिप्शन।

ट्रोजन फिरौती ज़ोरिस्ट & ट्रोजन फिरौती Valdev, निम्न एक्सटेंशन वाली फ़ाइलों को एन्क्रिप्ट करता है:

doc, xls, docx, xlsx, db, mp3, waw, jpg, jpeg, txt, rtf, pdf, rar, zip, psd, msi, tif, wma, lnk, gif, bmp, ppt, pptx, docm, xlsm, pps, ppsx, ppd, tiff, eps, png, ace, djvu, xml, cdr, max, wmv, avi, wav, mp4, pdd, html, css, php, aac, ac3, amf, amr, मिड, मिडी, एमएमएफ, मॉड, mp1, mpa, mpga, mpu, nrt, oga, ogg, pbf, ra, ram, रॉ, सैफ, वैल, वेव, वाह, wpk, 3g2, 3gp, 3gp2, 3mm, amx, avs, bik, बिन, डीआईआर, डिवएक्स, डीवीएक्स, ईवो, एफएलवी, क्यूटीक्यू, टीसीएच, आरटीएस, रम, आरवी, एससीएन, एसआरटी, एसएक्स, एसवीआई, एसवीएफ, टीआरपी, वीडीओ, डब्ल्यूएम, डब्ल्यूएमडी, डब्ल्यूएमएमपी, डब्ल्यूएमएक्स, डब्ल्यूवीएक्स, एक्सवीडी, 3डी, 3d4, 3df8, pbs, आदि, ais, amu, arr, bmc, bmf, cag, सांचा, dng, स्याही, jif, जिफ, जेपीसी, जेपीएफ, जेपीडब्ल्यू, मैग, माइक, एमआईपी, एमएसपी, एनवी, एनसीडी, ओडीसी, ओडीआई, ओपीएफ, क्यूआईएफ, क्यूटीक्यू, एसआरएफ, एक्सडब्ल्यूडी, एबीडब्ल्यू, एक्ट, एडीटी, उद्देश्य, उत्तर, एएससी, एएसई, बीडीपी bdr, bib, boc, crd, diz, dot, dotm, dotx, dvi, dxe, mlx, err, euc, faq, fdr, fds, gthr, idx, kwd, lp2, ltr, man, mbox, msg, nfo, now, odm, oft, pwi, rng, rtx, run, ssa, text, unx, wbk, wsh, 7z, आर्क, ari, arj, कार, cbr, cbz, gz, gzig, jgz, pak, pcv, puz, r00, r01, r02, r03, rev, sdn, sen, sfs, sfx, sh, shar, shr, sqx, tbz2, tg, tlz, vsi, wad, war, xpi, z02, z04, zap, zipx, zoo, ipa, आईएसयू, जार, जेएस, यूडीएफ, एडीआर, एपी, एआरओ, एएसए, एएससीएक्स, एएसएक्स, एएसएमएक्स, एएसपी, एएसपीएक्स, asr, परमाणु, bml, cer, cms, crt, dap, htm, moz, svr, url, wdgt, abk, bic, big, blp, bsp, cgf, chk, col, cty, dem, elf, ff, gam grf, h3m, h4r, iwd, ldb, lgp, lvl, map, md3, mdl, mm6, mm7, mm8, nds, pbp, ppf, pwf, pxp, उदास, sav, scm, scx, sdt, spr, sud, uax, umx, unr, uop, usa, usx, ut2, ut3, utc, utx, uvx, uxx, vmf, vtf, w3g, w3x, wtd, wtf, ccd, cd, cso, डिस्क, dmg, DVD, fcd, flp, img, iso, isz, md0, md1, md2, mdf, mds, nrg, nri, vcd, vhd, snp, bkf, ade, adpb, dic, cch, ctt, dal, ddc, ddcx, dex, diif, dii, itdb, itl, kmz, LCD, lcf, mbx, mdn, odf, odp, ods, pab, pkb, pkh, pot, potx, pptm, psa, qdf, qel, rgn, rrt, rsw, rte, sdb, sdc, sds, sql, stt, t01, t03, t05, tcx, thmx, txd, txf, upoi, vmt, xl, wmd, wmd एक्सएलसी, एक्सएलआर, एक्सएलएसबी, एक्सएलटीएक्स, एलटीएम, एक्सएलडब्ल्यूएक्स, एमसीडी, कैप, सीसी, कॉड, सीपी, सीपीपी, सीएस, सीएसआई, डीसीपी, डीसीयू, देव, डॉब, डॉक्स, डीपीके, डीपीएल, डीपीआर, डीएससी, डीएसपी, ईक्यूएल, एक्स, एफ 90, एफएलए, फॉर, एफपीपी, जेएवी, जावा, एलबीआई, उल्लू, पीएल, पीएलसी, पीएलआई, अपराह्न रेस, आरएनसी, आरएसआरसी, सो, एसडब्ल्यूडी, टीपीयू, टीपीएक्स, टीयू, तूर, वीसी, याब, 8बीए, 8बीसी, 8बी, 8बीएफ, 8bi8, bi8, 8bl, 8bs, 8bx, 8by, 8li, aip, amxx, ape, api, mxp, oxt, qpx, qtr, xla, xlam, xll, xlv, xpt, cfg, cwf, dbb, slt, bp2, bp3, bpl, clr, dbx, jc, potm, ppsm, prc, prt, shw, std, ver, wpl, एक्सएलएम, वाईपीएस, एमडी3.

संक्रमण के बाद,ट्रोजन फिरौती ज़ोरिस्ट आपके कंप्यूटर की सुरक्षा से समझौता करता है, आपके कंप्यूटर को अस्थिर बनाता है और संक्रमित फ़ाइलों को डिक्रिप्ट करने के लिए आपकी स्क्रीन पर फिरौती की मांग करने वाले संदेश प्रदर्शित करता है। संदेशों में साइबर अपराधियों से डिक्रिप्शन उपयोगिता प्राप्त करने के लिए फिरौती का भुगतान करने की जानकारी भी होती है।

Trojan Win32.Xorist या Trojan MSIL.Vandev से संक्रमित फ़ाइलों को कैसे डिक्रिप्ट करें:

सलाह: सभी संक्रमित फाइलों को एक अलग निर्देशिका में कॉपी करें और प्रभावित फाइलों को स्कैन और डिक्रिप्ट करने के लिए आगे बढ़ने से पहले सभी खुले कार्यक्रमों को बंद कर दें।

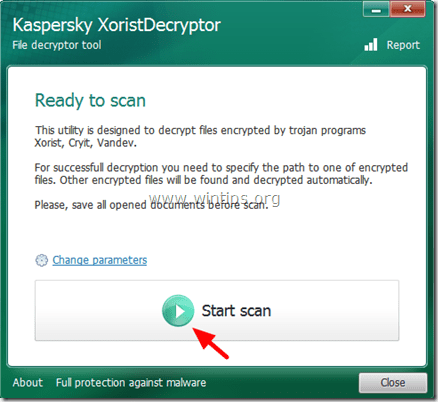

1. डाउनलोड ज़ोरिस्ट डिक्रिप्टरउपयोगिता (से कास्परस्की लैब्स) आपके कंप्यूटर के लिए।

2. जब डाउनलोड पूरा हो जाए, तो रन करें XoristDecryptor.exe.

ध्यान दें: यदि आप डिक्रिप्शन पूर्ण होने पर एन्क्रिप्टेड फ़ाइलों को हटाना चाहते हैं, तो "क्लिक करें"पैरामीटर बदलें"विकल्प और चेक"डिक्रिप्शन के बाद क्रिप्टेड फाइल्स को डिलीट करें"के तहत चेक बॉक्स"अतिरिक्त विकल्प”.

3. दबाओ "स्कैन शुरू करें"बटन।

4. कम से कम एक एन्क्रिप्टेड फ़ाइल का पथ दर्ज करें और तब तक प्रतीक्षा करें जब तक कि उपयोगिता एन्क्रिप्टेड फ़ाइलों को डिक्रिप्ट न कर दे।

5. यदि डिक्रिप्शन सफल रहा, तो अपने कंप्यूटर को रिबूट करें और फिर अपने सिस्टम को मैलवेयर प्रोग्राम से स्कैन और साफ करें जो उस पर मौजूद हो सकते हैं।

स्रोत - अतिरिक्त जानकारी: http://support.kaspersky.com/viruses/disinfection/2911#block2

ट्रोजन-फिरौती। Win32.Rakhni - वायरस की जानकारी और डिक्रिप्शन।

ट्रोजन फिरौती राखनी फाइल एक्सटेंशन को निम्नानुसार बदलकर फाइलों को एन्क्रिप्ट करता है:

एन्क्रिप्शन के बाद, आपकी फ़ाइलें अनुपयोगी हो जाती हैं और आपकी सिस्टम सुरक्षा से समझौता किया जाता है। यह भी ट्रोजन-फिरौती। Win32.Rakhni आप पर एक फ़ाइल बनाता है %एप्लिकेशन आंकड़ा% नाम का फोल्डर "बाहर निकलें.hhr.oshit"जिसमें संक्रमित फ़ाइलों के लिए एन्क्रिप्टेड पासवर्ड होता है।

चेतावनी: ट्रोजन-फिरौती। Win32.Rakhni बनाता है "बाहर निकलें.hhr.oshit“फ़ाइल जिसमें उपयोगकर्ता की फ़ाइलों के लिए एक एन्क्रिप्टेड पासवर्ड होता है। यदि यह फ़ाइल कंप्यूटर पर रहती है, तो यह किसके साथ डिक्रिप्शन करेगी? राखनी डिक्रिप्टर उपयोगिता तेजी से। यदि फ़ाइल को हटा दिया गया है, तो इसे फ़ाइल पुनर्प्राप्ति उपयोगिताओं के साथ पुनर्प्राप्त किया जा सकता है। फ़ाइल के पुनर्प्राप्त होने के बाद, इसे इसमें डाल दें %एप्लिकेशन आंकड़ा% और उपयोगिता के साथ स्कैन को एक बार फिर से चलाएँ।

%एप्लिकेशन आंकड़ा% फ़ोल्डर स्थान:

-

विंडोज एक्स पी: सी:\दस्तावेज़ और सेटिंग्स\

\अनुप्रयोग डेटा -

विंडोज 7/8: सी:\उपयोगकर्ता\

\AppData\रोमिंग

ट्रोजन राखनी से संक्रमित फाइलों को कैसे डिक्रिप्ट करें और अपनी फाइलें वापस पाएं:

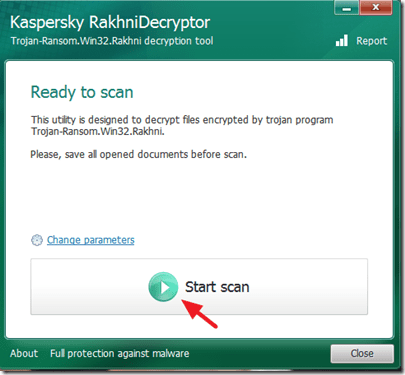

1. डाउनलोड राखनी डिक्रिप्टरउपयोगिता (से कास्परस्की लैब्स) आपके कंप्यूटर के लिए।

2. जब डाउनलोड पूरा हो जाए, तो रन करें राखनीडिक्रिप्टर.exe.

ध्यान दें: यदि आप डिक्रिप्शन पूर्ण होने पर एन्क्रिप्टेड फ़ाइलों को हटाना चाहते हैं, तो "क्लिक करें"पैरामीटर बदलें"विकल्प और चेक"डिक्रिप्शन के बाद क्रिप्टेड फाइल्स को डिलीट करें"के तहत चेक बॉक्स"अतिरिक्त विकल्प”.

3. दबाओ "स्कैन शुरू करेंएन्क्रिप्टेड फ़ाइलों के लिए अपने ड्राइव को स्कैन करने के लिए "बटन।

4. कम से कम एक एन्क्रिप्टेड फ़ाइल का पथ दर्ज करें (उदा. "file.doc.locked”) और तब तक प्रतीक्षा करें जब तक कि उपयोगिता "से पासवर्ड पुनर्प्राप्त न कर ले"बाहर निकलें.hhr.oshit"फ़ाइल (दिमाग चेतावनी) और आपकी फाइलों को डिक्रिप्ट करता है।

स्रोत - अतिरिक्त जानकारी: http://support.kaspersky.com/viruses/disinfection/10556#block2

ट्रोजन-फिरौती। Win32.Rannoh (ट्रोजन-फिरौती। Win32.Cryakl) - वायरस की जानकारी और डिक्रिप्शन।

ट्रोजन रैनोहो या ट्रोजन क्रायोक्लि आपके कंप्यूटर की सभी फाइलों को निम्न तरीके से एन्क्रिप्ट करता है:

- ए के मामले में ट्रोजन-फिरौती। Win32.रणनोह संक्रमण, फ़ाइल नाम और एक्सटेंशन लॉक किए गए टेम्पलेट के अनुसार बदल जाएंगे-

. . - ए के मामले में ट्रोजन-फिरौती। Win32.Cryakl संक्रमण, टैग {CRYPTENDBLACKDC} फ़ाइल नामों के अंत में जोड़ा जाता है।

Trojan Rannoh या Trojan Cryakl से संक्रमित फ़ाइलों को कैसे डिक्रिप्ट करें और अपनी फ़ाइलें वापस पाएं:

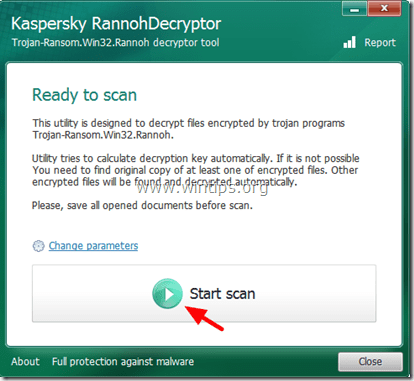

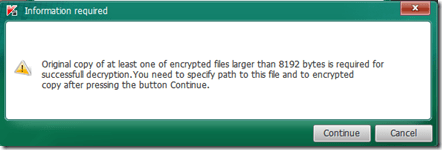

जरूरी: रैनोह डिक्रिप्टर उपयोगिता एक एन्क्रिप्टेड और एक डिक्रिप्टेड फ़ाइल की तुलना करके फ़ाइलों को डिक्रिप्ट करती है। तो अगर आप का उपयोग करना चाहते हैं रैनोह डिक्रिप्टर फ़ाइलों को डिक्रिप्ट करने के लिए उपयोगिता आपके पास संक्रमण से पहले कम से कम एक एन्क्रिप्टेड फ़ाइल की एक मूल प्रति होनी चाहिए (उदाहरण के लिए एक साफ बैकअप से)।

1. डाउनलोड रैनोह डिक्रिप्टरआपके कंप्यूटर की उपयोगिता।

2. जब डाउनलोड पूरा हो जाए, तो रन करें RannohDecryptor.exe

ध्यान दें: यदि आप डिक्रिप्शन पूर्ण होने के बाद एन्क्रिप्टेड फ़ाइलों को हटाना चाहते हैं, तो "क्लिक करें"पैरामीटर बदलें"विकल्प और चेक"डिक्रिप्शन के बाद क्रिप्टेड फाइल्स को डिलीट करें"के तहत चेक बॉक्स"अतिरिक्त विकल्प”.

3. दबाओ "स्कैन शुरू करें"बटन।

4. को पढ़िए "जानकारी चाहिए"संदेश और फिर" पर क्लिक करेंजारी रखें"और संक्रमण से पहले कम से कम एक एन्क्रिप्टेड फ़ाइल की मूल प्रति के लिए पथ निर्दिष्ट करें (स्वच्छ - मूल - फ़ाइल) और एन्क्रिप्टेड फ़ाइल का पथ (संक्रमित - एन्क्रिप्टेड -फ़ाइल)।

5. डिक्रिप्शन के बाद, आप अपने C:\ ड्राइव के रूट पर स्कैनिंग/डिक्रिप्शन प्रक्रिया का एक रिपोर्ट लॉग पा सकते हैं। (जैसे "सी:\RannohDecryptor.1.1.0.0_02.05.2012_15.31.43_log.txt”).

स्रोत - अतिरिक्त जानकारी: http://support.kaspersky.com/viruses/disinfection/8547#block1

टेस्लाक्रिप्ट (वेरिएंट: .ecc, .ezz, .exx, .xyz, .zzz,. आ, .abc, .ccc, और .vvv)

टेस्लाक्रिप्ट रैंसमवेयर वायरस आपकी फाइलों में निम्नलिखित एक्सटेंशन जोड़ता है: .ecc, .ezz, .exx, .xyz, .zzz,। आ, .abc, .ccc, और .vvv।

टेस्लाक्रिप्ट फाइलों को डिक्रिप्ट कैसे करें:

यदि आप TeslaCrypt वायरस से संक्रमित हैं तो अपनी फ़ाइलों को डिक्रिप्ट करने के लिए इनमें से किसी एक टूल का उपयोग करें:

- टेस्ला डिकोडर: उपयोग करने के बारे में अधिक जानकारी और निर्देश टेस्लाडिकोडर इस लेख में पाया जा सकता है: http://www.bleepingcomputer.com/forums/t/576600/tesladecoder-released-to-decrypt-exx-ezz-ecc-files-encrypted-by-teslacrypt/

- ट्रेंड माइक्रो रैनसमवेयर फाइल डिक्रिप्टर.

टेस्लाक्रिप्ट V3.0 (वेरिएंट: .xxx, .ttt, .micro, .mp3)

टेस्लाक्रिप्ट 3.0 रैंसमवेयर वायरस आपकी फाइलों में निम्नलिखित एक्सटेंशन जोड़ता है: .xxx, .ttt, .micro & .mp3

TeslaCrypt V3.0 फ़ाइलों को कैसे डिक्रिप्ट करें:

यदि आप संक्रमित हैं टेस्लाक्रिप्ट 3.0 फिर अपनी फ़ाइलों को पुनर्प्राप्त करने का प्रयास करें:

- ट्रेंड का माइक्रो रैनसमवेयर फाइल डिक्रिप्टर उपकरण।

- राखनी डिक्रिप्टर (कैसे करें मार्गदर्शक)

- टेस्ला डिकोडर (कैसे करें मार्गदर्शक)

- टेस्लाडेक्रिप्ट - मैक्एफ़ी

टेस्लाक्रिप्ट V4.0 (फ़ाइल नाम और एक्सटेंशन अपरिवर्तित हैं)

TeslaCrypt V4 फ़ाइलों को डिक्रिप्ट करने के लिए, निम्न उपयोगिताओं में से एक का प्रयास करें:

- ट्रेंड का माइक्रो रैनसमवेयर फाइल डिक्रिप्टर उपकरण।

- राखनी डिक्रिप्टर (कैसे करें मार्गदर्शक)

- टेस्ला डिकोडर (कैसे करें मार्गदर्शक)

एंज़ो एस.

अक्टूबर 8, 2016 @ 8:01 पूर्वाह्न