WannaCry एक गंभीर क्रिप्टो-मैलवेयर है, जिसने शुक्रवार, 12 मई 2017 को इंटरनेट समुदाय में प्रवेश किया। प्रारंभ में, लॉक स्क्रीन पर दिए गए आंतरिक नाम के कारण इसे Wana Decrypt0r के रूप में संदर्भित किया गया है। हालांकि, सुरक्षा विशेषज्ञों को जल्द ही पता चला कि इसके और भी प्रकार हैं, जिनमें शामिल हैं वाना डिक्रिप्ट0r, क्रिप्टोकरंसी, वाना क्रिप्ट, Wcry या WNCRY, और यह उम्मीद की जाती है कि विविधताएं उभरती रहेंगी।

पहला WannaCry संस्करण, Wana Decrypt0r 2.0, 12 मई, 2017 को इंग्लैंड में स्पेनिश टेलीफ़ोनिका, पुर्तगाल टेलीकॉम और NHS अस्पतालों को टक्कर देने के बाद खोजा गया था।[1] हालाँकि, रैंसमवेयर संगठनों तक सीमित नहीं था और पुराने चल रहे घरेलू पीसी पर हमला किया Windows संस्करण, जिनमें MS17-010, CVE-2017-0146, और. के रूप में अनुक्रमित Microsoft पैच की कमी है सीवीई-2017-0147।[2] कुछ ही दिनों में, यह दुर्भावनापूर्ण सॉफ़्टवेयर में स्थित 230,000 से अधिक कंप्यूटरों को संक्रमित करने में कामयाब रहा 150 देश, और ये संख्याएँ WannaCry को सबसे कुख्यात रैंसमवेयर संक्रमणों के साथ संरेखित करती हैं पसंद लॉकी या Cerber.

WannaCryptor EternalBlue भेद्यता के माध्यम से सिस्टम में घुसपैठ करता है, जिसे विंडोज विस्टा, 7, 8, 10 और विंडोज सर्वर संस्करणों में पाया गया था। इस विशेष भेद्यता को MS17-010, CVE-2017-0146 और CVE-2017-0147 सुरक्षा अपडेट के साथ पैच किया गया है, लेकिन कई पीसी ने अपडेट को छोड़ दिया और भेद्यता को खुला छोड़ दिया।

दुर्भाग्य से, अगर WannaCry रैंसमवेयर डेटा को एन्क्रिप्ट करता है (एईएस और आरएसए एल्गोरिदम का उपयोग करता है), तो फाइलों को मुफ्त में डिक्रिप्ट करने का कोई मौका नहीं है। लोग हैकर्स के लिए फिरौती का भुगतान कर सकते हैं, बैकअप का उपयोग करके डेटा पुनर्प्राप्त कर सकते हैं या उन फ़ाइलों को भूल सकते हैं।[3]

अपडेट 2018

इस वायरस को एक पुराने खतरे के रूप में माना जाता था जो अपेक्षाकृत शांत रहा है, लेकिन 2018 की तीसरी तिमाही में WannaCry की हालिया गतिविधि और दुनिया भर में संक्रमण के बारे में खबरें जारी की गईं। जुलाई 2018 में शुरू हुई वर्तमान घटनाओं के बाद से इस क्रिप्टोवायरस ने पहले से ही अधिक उपकरणों को प्रभावित किया है।

Q3 2018 में अवरुद्ध WannaCry सबमिशन की कुल राशि कथित तौर पर 947 027 517 है और गतिविधि कम से कम 203 देशों में खोजी गई है। कार्रवाई इंगित करती है कि यह क्रिप्टोवायरस मरा नहीं है और खतरा वास्तविक है। विशेष रूप से, जब रैंसमवेयर के हमले बड़ी कंपनियों और सेवाओं को तेजी से प्रभावित करते हैं।[4]

WannaCry के पास इन हमलों के वर्ष में विभिन्न शोधकर्ताओं द्वारा विकसित डिक्रिप्टर भी हैं। GitHub विभिन्न संस्करणों के लिए जारी किए गए डिक्रिप्शन टूल, और वे नए और सक्रिय खतरे वाले वेरिएंट के लिए काम कर सकते हैं।

WannaCry की सफलता ने दिया रणनीति को कॉपी करने का मौका

दुर्भाग्य से, विशाल WannaCry "सफलता" ने रैंसमवेयर डेवलपर्स को मैलवेयर की प्रतियां बनाने और जारी करने के लिए प्रेरित किया। लेखन के समय, सुरक्षा विशेषज्ञों ने आठ वानाक्राई प्रतियां पंजीकृत कीं, जिनमें से कुछ विकास के चरण में हैं, जबकि अन्य पहले ही जारी की जा चुकी हैं। इस प्रकार, बहुत सावधान रहें और अपने पीसी को ठीक से सुरक्षित रखना सुनिश्चित करें। ये वाना डिक्रिप्ट0r प्रतियां हैं:

एनआर 1. डार्कोडरक्रिप्ट0r

DarkoderCrypt0r पीसी डेस्कटॉप पर स्थित फाइलों को एन्क्रिप्ट करता है, फिरौती के लिए आवश्यक WannaCryptor रैंसमवेयर के समान लॉक स्क्रीन का उपयोग करता है, और पूर्ववर्ती के लिए विशिष्ट अन्य सभी गतिविधियों को करता है। निष्पादन योग्य फ़ाइल को @ के रूप में नामित किया गया है[ईमेल संरक्षित] सभी एन्क्रिप्टेड डेटा को .DARKCRY फ़ाइल एक्सटेंशन मिलता है और पीसी उपयोगकर्ता से 300 अमेरिकी डॉलर की फिरौती देने का आग्रह किया जाता है। वर्तमान में, यह एक हिडनटियर कोड का उपयोग करता है, जिसका अर्थ है कि जिन फ़ाइलों को यह एन्क्रिप्ट करता है उन्हें आसानी से डिक्रिप्ट किया जा सकता है।

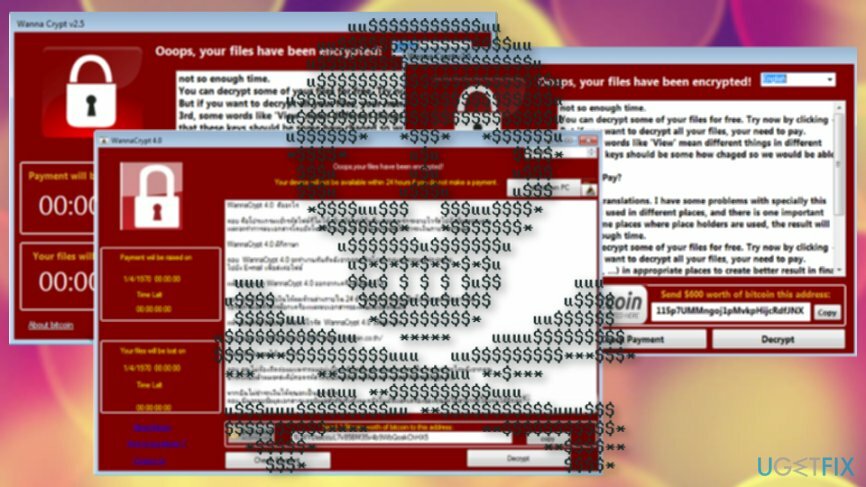

नं 2. वानाक्रिप्ट v2.5

WannaCrypt v2.5 रैंसमवेयर अभी विकास के चरण में है। यदि यह पीसी को संक्रमित करता है, तो यह फाइलों को लॉक नहीं करता है, सिवाय इसके कि यह लॉक स्क्रीन प्रदर्शित करता है और इसके लिए 600 अमेरिकी डॉलर की फिरौती देने की आवश्यकता होती है। यह अभी खतरनाक नहीं है लेकिन लोगों को मौत के घाट उतार सकता है।

संख्या 3. वानाक्रिप्ट 4.0

WannaCrypt 4.0 अभी तक एक और WannaCry वायरस कॉपी है, जिसे अभी तक गैर-दुर्भावनापूर्ण के रूप में वर्गीकृत किया जा सकता है। यह किसी भी अन्य रैंसमवेयर वायरस की तरह ही फैलता है, सिवाय इसके कि यह फाइलों को एन्क्रिप्ट नहीं करता है। फिरौती नोट, लॉक स्क्रीन और अन्य जानकारी थाई भाषा में दी गई है, जिसका अर्थ है कि यह थाईलैंड के उपयोगकर्ताओं को लक्षित करेगा।

संख्या 4. Aron WanaCrypt0r 2.0 जेनरेटर v1.0

Aron WanaCrypt0r 2.0 Generator v1.0 को अनुकूलन योग्य WannaCry Ransomware जनरेटर के रूप में जाना जाता है। यह लोगों को WannaCry लॉक स्क्रीन के टेक्स्ट, रंग, चित्र, फ़ॉन्ट और अन्य सेटिंग्स का चयन करने की अनुमति देता है। यह अनुमान लगाया गया है कि हैकर्स Wana Decrypt0r निष्पादन योग्य का भी उपयोग कर रहे हैं और फिरौती उत्पन्न करने के लिए इसे फैला रहे हैं। सौभाग्य से, यह "सेवा" अभी तक उपलब्ध नहीं है। लोग केवल एक अनुकूलित WannaCry लॉक स्क्रीन उत्पन्न कर सकते हैं, लेकिन रैंसमवेयर निष्पादन योग्य नहीं फैला है।

संख्या 5. वाना डिक्रिप्ट0r 2.0

Wana Decrypt0r 2.0 निष्पादन योग्य MS17-010.exe है। लॉक स्क्रीन और फिरौती का नोट WannaCry जैसा ही है। वायरस का इंडोनेशियाई संस्करण उपलब्ध है।

संख्या 6. @ की

@kee रैंसमवेयर व्यक्तिगत फाइलों को एन्क्रिप्ट करता है और "हैलो देयर!" के अंदर एक फिरौती नोट प्रदान करता है। साथी @kee उपयोगकर्ता!.txt“फ़ाइल।

संख्या 7. डिक्रिप्ट करना चाहते हैंया 2.0

WannaDecryptOr 2.0 अभी पूरी तरह से विकसित नहीं हुआ है। यह कंप्यूटर को संक्रमित करने में सक्षम है, लेकिन फाइलों को एन्क्रिप्ट नहीं कर सकता है। इसके अलावा, यह लॉक स्क्रीन है, और फिरौती नोट वायरस के बारे में जानकारी और फिरौती का भुगतान करने के निर्देश नहीं देता है। फिर भी, वायरस को अनइंस्टॉल करना महत्वपूर्ण है क्योंकि इसे जल्द ही अपडेट किया जा सकता है और बाद में फाइलों को एन्क्रिप्ट किया जा सकता है।

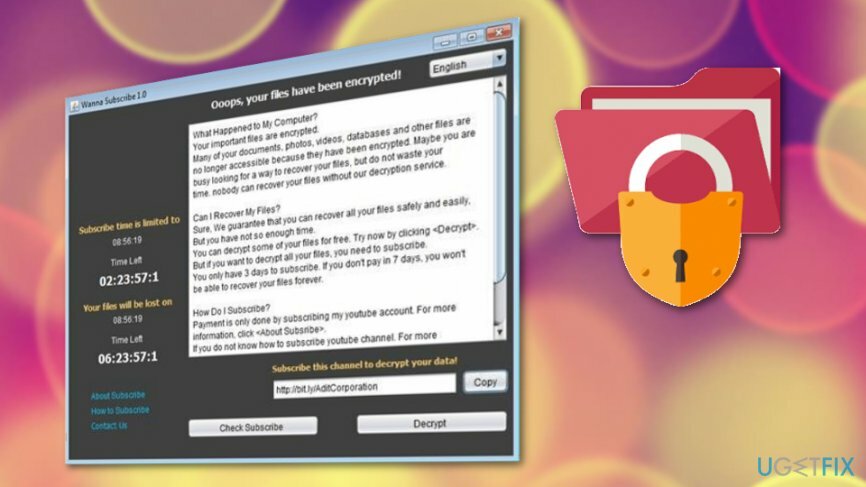

संख्या 8. सदस्यता लेना चाहते हैं 1.0

अभी ज्यादा जानकारी नहीं मिली है। यह जावा में लिखा गया एक खतरा है और इसमें पहले से ज्ञात छुड़ौती विंडो का धूसर रंग का डिज़ाइन है।

जैसा कि आप देख सकते हैं, WannaCry वायरस के कई क्लोन हैं, जिनमें से कुछ पहले से ही वितरित हैं और अन्य विकास के चरण में हैं। हालाँकि, अपने पीसी को ठीक से अपडेट और सुरक्षित करना महत्वपूर्ण है। में यह तथा यह आप इस बारे में जानकारी प्राप्त कर सकते हैं कि WannaCry हमले से खुद को बचाने के लिए क्या एहतियाती उपाय किए जाने चाहिए और यदि आपका पीसी पहले ही संक्रमित हो चुका है तो क्या कदम उठाए जाने चाहिए। इन निवारक उपायों को अपनाते हुए, आप सिस्टम को इसके अनुकरणकर्ताओं सहित सभी WannaCry वेरिएंट से सुरक्षित रखेंगे।