कंप्यूटर सुरक्षा, सुरक्षा जोखिमों और अपने कंप्यूटर की सुरक्षा के बारे में विस्तृत जानकारी प्राप्त करने के लिए आगे पढ़ें।

आपका कंप्यूटर हर दिन कई सुरक्षा खतरों के साथ लुका-छिपी खेलता है। हमारा मतलब यह है कि बहुत सारे खतरे आपके डिवाइस को खोजने और उस पर हमला करने के लिए लगातार प्रयास करते हैं। जब भी आप इंटरनेट का उपयोग करते हैं, नया सॉफ़्टवेयर डाउनलोड करते हैं, कोई फ़ाइल आयात करते हैं, या अन्य कार्य करते हैं, तो हैकर्स, वायरस और अन्य समस्याओं के लिए आपकी मशीन को पकड़ना आसान हो जाता है।

डिवाइस में प्रवेश करने के बाद, सामान्य कंप्यूटर सुरक्षा खतरे आपको बहुत कठिनाइयों का सामना कर सकते हैं।

उदाहरण के लिए, वे आपका डेटा चुरा सकते हैं और इसके बदले में धन की उगाही कर सकते हैं, आपकी व्यक्तिगत जानकारी का उपयोग कपटपूर्ण उद्देश्यों के लिए कर सकते हैं, और कई अन्य समस्याएं पैदा कर सकते हैं।

इसलिए, सबसे आम कंप्यूटर सुरक्षा खतरों और उनसे खुद को कैसे बचाएं, इसके बारे में सीखना आवश्यक है।

यह लेख कंप्यूटर से संबंधित विभिन्न पहलुओं के बारे में बात करता है साइबर सुरक्षा और संबंधित खतरों के बारे में विस्तार से बताया। लेकिन आगे बढ़ने से पहले, आइए पहले चर्चा करें कि कंप्यूटर सुरक्षा क्या है जो आपको इसकी बेहतर समझ प्रदान करती है।

कंप्यूटर सुरक्षा का परिचय

यदि हम कंप्यूटर सुरक्षा की मूल परिभाषा के बारे में बात करते हैं, तो यह आपके डिवाइस और जानकारी को अनधिकृत उपयोग, क्षति और चोरी से बचाने के लिए है।

दूसरे शब्दों में, कंप्यूटर सुरक्षा का अर्थ आपके कंप्यूटर को उन सभी चीजों से बचाने के लिए सिस्टम का एक सेट है जो डिवाइस और आपकी गोपनीयता के लिए संभावित रूप से हानिकारक हो सकते हैं।

कंप्यूटर सुरक्षा के कुछ उदाहरणों में दो-तरफ़ा प्रमाणीकरण, पासवर्ड सुरक्षा आदि शामिल हैं। हम इस लेख में बाद में कंप्यूटर को सुरक्षित रखने के लिए इन तंत्रों के बारे में अधिक जानने जा रहे हैं।

आगे बढ़ने से पहले, कंप्यूटर सुरक्षा के प्रकारों पर चर्चा करना महत्वपूर्ण है ताकि आप अपने आप को खतरों (आने वाले वर्गों में उल्लिखित) से बेहतर तरीके से सुरक्षित कर सकें।

यह भी पढ़ें: लोकप्रिय वीपीएन ऐप्स में गंभीर सुरक्षा खामियां पाई गईं

कंप्यूटर सुरक्षा प्रणालियों के प्रकार

अब जब आपने जान लिया है कि कंप्यूटर सुरक्षा क्या है, तो आपको यह भी ध्यान रखना चाहिए कि यह विभिन्न रूप ले सकता है। सुरक्षा के प्रकार इस बात पर निर्भर करते हैं कि आप अपने कंप्यूटर पर क्या सुरक्षित करना चाहते हैं। सामान्यतया, कंप्यूटर सुरक्षा निम्न प्रकार की हो सकती है।

आवेदन सुरक्षा

चूंकि आपके कंप्यूटर पर ऐप्स हमलावरों के लिए एक आसान लक्ष्य हैं, इसलिए आप उन्हें एप्लिकेशन सुरक्षा के साथ सुरक्षित कर सकते हैं। यह ऐप्स को साइबर हमलों से सुरक्षित रखने के लिए सुरक्षा सुविधाओं को जोड़ता है।

वेब अनुप्रयोग फ़ायरवॉल, एंटीवायरस सॉफ़्टवेयर, फ़ायरवॉल, पासवर्ड, और कूटलेखन अनुप्रयोग सुरक्षा प्रणालियों के कुछ उदाहरण हैं।

सूचना सुरक्षा

यदि आप अपने कंप्यूटर सिस्टम के अनधिकृत उपयोग या इसकी गोपनीयता, उपलब्धता और अखंडता के उल्लंघन के बारे में चिंतित हैं, तो आप सूचना सुरक्षा को नियोजित कर सकते हैं। इस प्रकार की कंप्यूटर सुरक्षा सीआईए ट्रायड मॉडल के माध्यम से सूचनाओं की सुरक्षा पर ध्यान केंद्रित करती है जो यह सुनिश्चित करती है कि डेटा उत्पादकता के नुकसान के बिना हर समय सुरक्षित रहे।

नेटवर्क सुरक्षा

साइबर अपराधी अक्सर आपके कंप्यूटर पर आक्रमण करने के लिए नेटवर्क में खामियों की तलाश में रहते हैं। इसलिए, आपके कंप्यूटर नेटवर्क में अनधिकृत पहुंच को रोकने के लिए आपके पास एक नेटवर्क सुरक्षा तंत्र होना चाहिए।

समापन बिंदु सुरक्षा

कंप्यूटर खतरों से सुरक्षा की जिम्मेदारी हमेशा एंड-यूज़र की होती है। हालांकि, कई बार, उपयोगकर्ता अनजाने में हमलावरों को उनके गैरकानूनी उद्देश्यों को पूरा करने में मदद करते हैं (उदाहरण के लिए, उपयोगकर्ता अक्सर अनजाने में दुर्भावनापूर्ण लिंक पर क्लिक करते हैं)।

इसलिए, एंडपॉइंट सुरक्षा का उद्देश्य कंप्यूटर सुरक्षा विषयों के बारे में उपयोगकर्ताओं के बीच जागरूकता पैदा करना है, जैसे कि फ़िशिंग/सोशल इंजीनियरिंग हमले, पासवर्ड बनाना और उनका उपयोग करना, डिवाइस/भौतिक सुरक्षा, और का महत्व साइबर सुरक्षा।

इंटरनेट सुरक्षा

जैसा कि आप पहले से ही जानते हैं, इंटरनेट बहुत सी चीजों के लिए एक आभासी द्वार है, जैसे कि सूचना और कंप्यूटर सुरक्षा जोखिम (जैसे वायरस, स्पाइवेयर और अन्य मैलवेयर)। इसलिए, इंटरनेट सुरक्षा का अर्थ है कंप्यूटर को विभिन्न इंटरनेट-आधारित मुद्दों से बचाना।

ऊपर, हमने आपको विषय का एक मूल विचार देने के लिए कंप्यूटर सुरक्षा की परिभाषा और इसके प्रकारों पर चर्चा की है। अब, हमारे विचार में, आप निम्नलिखित व्यक्तिगत कंप्यूटर खतरों से निपटने के लिए अच्छी तरह से तैयार हैं जिनका आप सामना कर सकते हैं।

सबसे आम कंप्यूटर सुरक्षा खतरे

अब, कंप्यूटर सुरक्षा जोखिमों को जानने का समय आ गया है जो आपके रास्ते में आ सकते हैं। हम उन्हें नीचे साझा करते हैं।

1. फ़िशिंग

फ़िशिंग हमले आम हैं और कंप्यूटर सुरक्षा के लिए सबसे संभावित खतरों में से एक हैं। हाल के शोध के अनुसार, पिछले एक साल में 81% से अधिक संगठन फ़िशिंग के शिकार हुए हैं।

आमतौर पर, फ़िशिंग हमले ईमेल के माध्यम से होते हैं। हमलावर आपको बरगलाने के लिए एक परिचित-दिखने वाले ईमेल पते का उपयोग करता है। यदि आप मेल पर क्लिक करते हैं, दिए गए अटैचमेंट को खोलते हैं, और आवश्यक जानकारी भरते हैं, तो आप अपना डेटा खो देते हैं। इसके अलावा, उपयोगकर्ताओं ने फ़िशिंग जैसे कंप्यूटर सुरक्षा खतरों के कारण वित्तीय नुकसान की भी सूचना दी।

ईमेल के अलावा हैकर्स ने कंपनियों के क्लाउड एप्लीकेशंस के जरिए फिशिंग भी शुरू कर दी है। इसलिए आपको इनकी सुरक्षा के लिए उचित कदम उठाने चाहिए।

2. मैलवेयर

यदि आपको "आपके कंप्यूटर पर गंभीर सुरक्षा खतरों का पता चला है" त्रुटि संदेश मिलता है, तो आपका उपकरण मैलवेयर से संक्रमित हो सकता है। मैलवेयर दुर्भावनापूर्ण सॉफ़्टवेयर है, जैसे स्पाइवेयर, रैंसमवेयर, वायरस आदि। मैलवेयर अटैक तब होता है जब आप किसी संक्रामक लिंक या ईमेल अटैचमेंट पर क्लिक करते हैं।

एक बार आपके कंप्यूटर के अंदर, मैलवेयर बहुत नुकसान पहुंचा सकता है, जैसे कि हानिकारक की स्थापना सॉफ्टवेयर, नेटवर्क के प्रमुख घटकों तक पहुंच को रोकना, आपकी निजी जानकारी एकत्र करना, और अधिक।

टिप्पणी: हाल के एक अध्ययन के अनुसार, रैंसमवेयर हमलों में अकेले 2021 की तीसरी तिमाही में 140% से अधिक की वृद्धि देखी गई। संख्याओं के आधार पर, आप अनुमान लगा सकते हैं कि 2022 में मैलवेयर के हमलों में तेजी से वृद्धि हो सकती है।

यह भी पढ़ें: विंडोज के लिए बेस्ट फ्री मालवेयर रिमूवल टूल्स

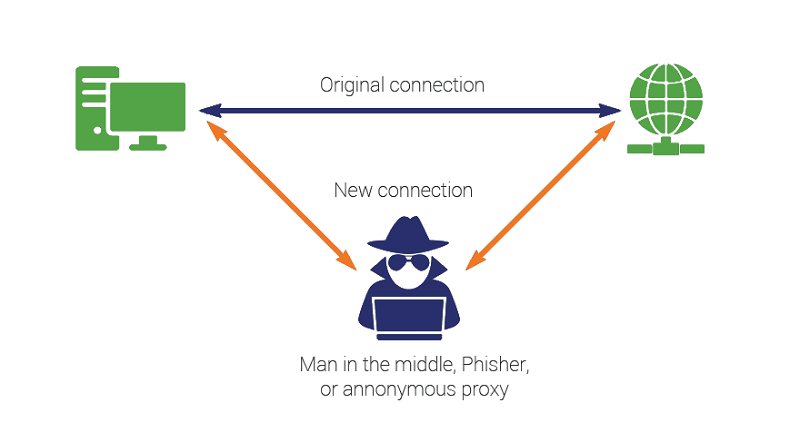

3. बीच वाला व्यक्ति

मिटएम या मैन इन द मिडल कंप्यूटर खतरों में से एक है जहां हैकर खुद को दो-पक्षीय लेनदेन के बीच रखता है। एक बार जब साइबर अपराधी संचार में प्रवेश करता है, तो वह संवेदनशील डेटा चुरा सकता है।

मैन इन द मिडल हमले ज्यादातर असुरक्षित सार्वजनिक वाईफाई नेटवर्क के माध्यम से होते हैं। इसलिए, आपको इनका उपयोग सावधानी से करना चाहिए।

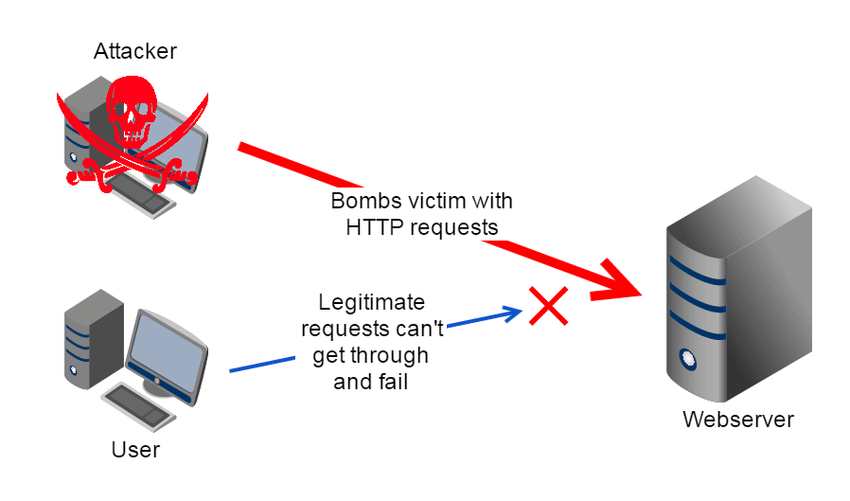

4. सेवा की मनाई

कंप्यूटर साइबर सुरक्षा के लिए एक और खतरा सेवा हमलों से इनकार करना है। इस प्रकार के हमले आपको मशीन या नेटवर्क संसाधनों तक पहुँचने से रोकते हैं। यह सिस्टम, नेटवर्क या सर्वर को बेकार डेटा से भर देता है और उन्हें दुर्गम बनाने का अनुरोध करता है।

इसके अलावा, वितरित इनकार सेवा के माध्यम से, हमलावर कई संक्रमित उपकरणों का उपयोग करके आपके डिवाइस पर हमला भी कर सकते हैं।

टिप्पणी: हाल के आंकड़ों के अनुसार, सेवा हमलों से इनकार करने पर एक कंपनी को $20000- $40000 प्रति घंटे से अधिक की लागत आती है। यह काफी बड़ी रकम है!

5. एसक्यूएल इंजेक्षन

आपके सामने आने वाला अगला कंप्यूटर सुरक्षा जोखिम SQL इंजेक्शन है। यहां, साइबर अपराधी डेटाबेस तक पहुंचने के लिए SQL सर्वर में दुर्भावनापूर्ण कोड डालते हैं। सर्वर तक पहुँचने के बाद, हमलावर डेटा को देख सकता है, बदल सकता है या हटा सकता है।

6. इमोटेट

आइए अब इमोटेट के बारे में बात करते हैं। यह एक ट्रोजन (मैलवेयर का प्रकार) है जो आपकी संवेदनशील या गोपनीय जानकारी को चुराने के लिए आपके कंप्यूटर में प्रवेश करता है।

Emotet स्पैम ईमेल, दुर्भावनापूर्ण स्क्रिप्ट या संक्रमित लिंक के माध्यम से आपके कंप्यूटर पर अपना रास्ता बनाता है। इसे सबसे महंगे और हानिकारक मैलवेयर में से एक माना जाता है।

टिप्पणी: इमोटेट एक कंप्यूटर पर नहीं रहता है। यह खुद को एक कीड़ा की तरह दोहराता है और सभी जुड़े हुए कंप्यूटरों में संक्रमण फैलाता है। हाल के आँकड़ों के अनुसार, Emotet ने पहले ही दुनिया भर के 5% से अधिक संगठनों को प्रभावित किया है।

7. सोशल इंजीनियरिंग हमले

शायद कंप्यूटर सिस्टम के अनधिकृत उपयोग से सुरक्षा का सबसे सामान्य रूप पासवर्ड है। हालांकि, सोशल इंजीनियरिंग हमलों के बढ़ने के साथ, पासवर्ड भी जोखिम में हैं।

हैकर्स सोशल इंजीनियरिंग या एक ऐसी रणनीति का उपयोग करते हैं जिसमें उपयोगकर्ताओं को उनके पासवर्ड का खुलासा करने के लिए मानव इंटरैक्शन शामिल होता है। इसके अलावा, सोशल इंजीनियरिंग हमलों के अन्य रूपों में अनुमान या पासवर्ड डेटाबेस के माध्यम से सुरक्षा कुंजी (पासवर्ड) तक पहुंचना शामिल है।

टिप्पणी: हाल के शोध के अनुसार, वर्ष 2021 में सोशल इंजीनियरिंग हमलों में 270% की खतरनाक दर से वृद्धि हुई और 2022 में और भी अधिक बढ़ने की उम्मीद है।

यह भी पढ़ें: एंड्रॉइड मैलवेयर 'अनकिलेबल' हैकर्स को पूर्ण रिमोट एक्सेस देता है

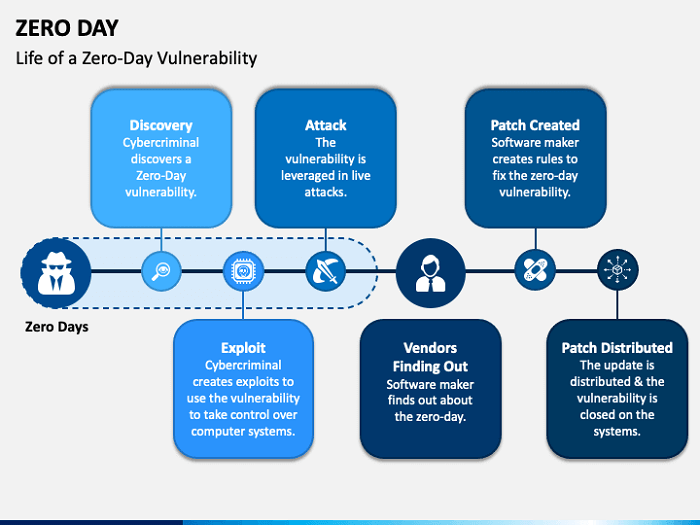

8. जीरो-डे शोषण

कोई भी सॉफ्टवेयर या एप्लिकेशन फुलप्रूफ नहीं है। लगभग सभी कार्यक्रमों में कुछ कमजोरियां होती हैं जो हैकर्स के लिए आपके सिस्टम पर आक्रमण करने का मार्ग प्रशस्त कर सकती हैं। ज़ीरो-डे कारनामे तब होते हैं जब सॉफ़्टवेयर / ऐप डेवलपर्स द्वारा उन्हें ठीक करने के लिए पैच अपडेट जारी करने से पहले ये खामियां कुख्यात दिमाग में जानी जाती हैं।

टिप्पणी: जैसा कि शोधकर्ताओं ने देखा है, वर्ष 2020 से 2021 तक शून्य-दिन के कारनामों में नाटकीय रूप से 100% की वृद्धि हुई है। 2022 में भी ये हमले बढ़ रहे हैं।

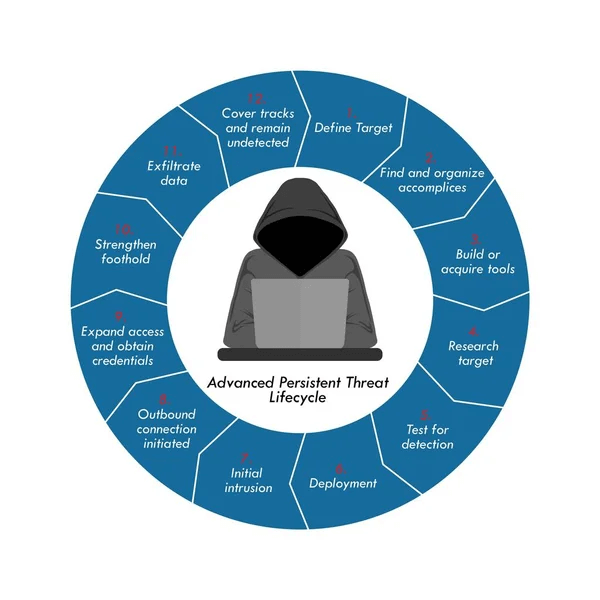

9. उन्नत लगातार हमले

जब कोई दुर्भावनापूर्ण अभिनेता किसी नेटवर्क या सिस्टम में प्रवेश करता है और एक महत्वपूर्ण अवधि के लिए पता नहीं चलता है, तो हम इसे एक उन्नत लगातार हमला कहते हैं। यहां, हमलावर का लक्ष्य लक्ष्य के बारे में महत्वपूर्ण जानकारी हासिल करने के लिए आपकी नेटवर्क गतिविधि पर नज़र रखना है।

उन्नत लगातार हमलों का लक्ष्य ज्यादातर सम्मानित उद्यम, राष्ट्रीय साइटें और अन्य उच्च-मूल्य वाले पीड़ित हैं।

टिप्पणी: विभिन्न शोधों ने भविष्यवाणी की है कि 2022 में मोबाइल डिवाइस, आपूर्ति श्रृंखला और क्लाउड कंप्यूटिंग सॉफ्टवेयर उन्नत लगातार हमलों के शीर्ष पीड़ितों में से होंगे।

10. आईओटी हमले

आधुनिक दुनिया में, IoT (इंटरनेट ऑफ थिंग्स) ने अपार लोकप्रियता हासिल की है। साइबर अपराधी बॉटनेट के जरिए IoT उपकरणों पर हमला करते हैं। बॉटनेट मैलवेयर इंटरनेट पर बिना सुरक्षा वाले उपकरणों की तलाश करता है और जितने उपकरणों को संक्रमित कर सकता है उतने उपकरणों को संक्रमित करता है।

बॉटनेट विभिन्न स्वचालित गतिविधियों के लिए संक्रमित उपकरणों की शक्ति और संसाधनों का उपयोग करता है जो डिवाइस उपयोगकर्ता के लिए अज्ञात हैं। इसके अलावा, हैकर्स इन बॉटनेट को ईमेल स्पैमिंग, कपटपूर्ण अभियानों, दुर्भावनापूर्ण ट्रैफ़िक जनरेशन और अन्य गैरकानूनी गतिविधियों को अंजाम देने के लिए नियोजित करते हैं।

टिप्पणी: जैसा गार्टनर द्वारा रिपोर्ट किया गया, आने वाले समय में 25% से अधिक साइबर हमले IoT से संबंधित होंगे।

सबसे के बारे में जानने के बाद आम कंप्यूटर सुरक्षा खतरे, आप सोच रहे होंगे कि अपने डिवाइस को उनसे कैसे सुरक्षित रखें, है ना? खैर, हम इसे अगले भाग में साझा करते हैं।

कंप्यूटर को सुरक्षा खतरों से कैसे बचाएं

आप कुछ का अनुसरण कर सकते हैं आपके कंप्यूटर और डेटा की सुरक्षा के लिए आसान टिप्स. वे नीचे दिए गए हैं।

मजबूत पासवर्ड का प्रयोग करें

आपके कंप्यूटर और डेटा को अनधिकृत पहुंच से बचाने के लिए पासवर्ड सबसे आम उपकरण हैं। आपको ऐसा पासवर्ड रखना चाहिए जो अनुमान लगाने में काफी कठिन हो। आप ऐसा पासवर्ड बनाने के लिए संख्याओं, अक्षरों और प्रतीकों के संयोजन का उपयोग कर सकते हैं।

एंटीवायरस सॉफ़्टवेयर स्थापित करें

एंटीवायरस सॉफ़्टवेयर वह सुरक्षा कवच है जिसकी आपको हैकर्स की चुभती नज़रों से अपने डेटा को सुरक्षित रखने के लिए आवश्यक है। यह वायरस और अन्य मैलवेयर को दूर रखने में मदद करता है। यह आपको आसानी से वायरस का पता लगाने और निकालने देता है यदि आपका डिवाइस कभी भी संक्रमित हो जाता है। यदि आप इस उलझन में हैं कि किस एंटीवायरस का उपयोग करना है, तो आप इनमें से किसी एक को चुन सकते हैं हमारी शीर्ष सिफारिशें.

अपने ऑपरेटिंग सिस्टम, एप्लिकेशन और ब्राउज़र को अपडेट करें

अपडेट सुरक्षा खामियों को दूर करते हैं जिनका फायदा हैकर अपने गैरकानूनी उद्देश्यों के लिए उठा सकते हैं। इसके अलावा, कंप्यूटर सुरक्षा का पहला नियम पैच की जांच करना है। इसलिए, हम हमेशा अपने पाठकों को अपना ओएस रखने की सलाह देते हैं, वेब ब्राउज़र, और एप्लिकेशन हर समय अप-टू-डेट रहते हैं।

संदिग्ध दिखने वाले ईमेल पर ध्यान न दें

हैकर्स अक्सर टारगेट को धोखा देने के लिए आकर्षक ईमेल का इस्तेमाल करते हैं। इस प्रकार, यदि कोई ईमेल सच होने के लिए बहुत अच्छा लगता है, तो उस पर कभी भी क्लिक न करें। उदाहरण के लिए, यदि आपको एक ईमेल मिलता है जिसमें कहा गया है कि आपने एक मिलियन डॉलर की लॉटरी जीती है, तो सबसे अधिक संभावना है कि यह आपको लूटने के लिए बनाया गया एक घोटाला है। इसलिए, इनाम का दावा करने के प्रलोभन का विरोध करें।

दो-कारक प्रमाणीकरण नियोजित करें

पासवर्ड प्रमाणीकरण का सबसे आम तरीका है। हालाँकि, चूंकि हैकर्स अब कमजोर पासवर्ड को क्रैक करने के लिए पर्याप्त बुद्धिमान हो गए हैं, कई वेबसाइटें दो-कारक प्रमाणीकरण का विकल्प प्रदान करती हैं। यहां, आपको अपना पासवर्ड और सत्यापन का एक अन्य रूप, जैसे आपके ईमेल/मोबाइल नंबर पर प्राप्त एक ओटीपी (वन टाइम पासवर्ड) दर्ज करने के बाद पहुंच प्राप्त होती है। हम दो-कारक प्रमाणीकरण रखना बेहतर समझते हैं और अपने पाठकों को भी ऐसा करने की सलाह देते हैं।

ऊपर, आपके कंप्यूटर के लिए सुरक्षा खतरे और उन्हें दूर रखने के तरीके थे। यदि आपके पास अभी भी कोई प्रश्न या भ्रम है, तो आप आवश्यक उत्तर खोजने के लिए अगले भाग में जा सकते हैं।

यह भी पढ़ें: विंडोज पीसी के लिए बेस्ट फ्री स्पाइवेयर रिमूवल टूल्स

सामान्यतःपूछे जाने वाले प्रश्न

नीचे हम कंप्यूटर साइबर सुरक्षा के बारे में उन सभी सवालों के जवाब देते हैं जो आपके दिमाग में घूम सकते हैं।

Q1. डेटा सुरक्षा क्या है?

सरल शब्दों में, डेटा सुरक्षा सूचना प्रौद्योगिकी का एक पहलू है जो सॉफ़्टवेयर और डेटा को अनधिकृत छेड़छाड़ या क्षति से बचाने से संबंधित है।

प्रश्न 2. कंप्यूटर गोपनीयता क्या है?

सीधे शब्दों में कहें, तो कंप्यूटर गोपनीयता यह तय करने की आपकी क्षमता है कि आपके कंप्यूटर पर कौन सा डेटा तीसरे पक्ष के साथ संचार किया जा सकता है। आपकी जानकारी के बिना कोई भी जानकारी किसी तीसरे पक्ष के साथ साझा नहीं की जा सकती है।

Q3. कंप्यूटर सुरक्षा जोखिम क्या है?

सभी चीजें जो आपके डेटा को नुकसान पहुंचा सकती हैं या किसी भी अनधिकृत पहुंच की अनुमति दे सकती हैं, उन्हें कंप्यूटर सुरक्षा जोखिम के रूप में जाना जाता है। कुछ भी कंप्यूटर सुरक्षा जोखिम पैदा कर सकता है, जिसमें वायरस, रैंसमवेयर और अन्य मैलवेयर शामिल हैं।

प्रश्न4. कंप्यूटर सुरक्षा का महत्व क्या है?

डेटा सुरक्षा कंप्यूटर सुरक्षा का प्रमुख महत्व है। इसके अलावा, नीचे अन्य कारक हैं जो कंप्यूटर सुरक्षा को महत्वपूर्ण बनाते हैं।

- संगठन की संपत्तियों का संरक्षण

- वायरस और अन्य मैलवेयर की रोकथाम

- अनधिकृत पहुंच के जोखिम को कम करना

प्रश्न5. कौन सा कारक कंप्यूटर सुरक्षा से जुड़ी अधिकांश समस्याओं का कारण बनता है?

आकस्मिक त्रुटियां वह तत्व हैं जिसके परिणामस्वरूप कंप्यूटर सुरक्षा से संबंधित बहुत सारी समस्याएं होती हैं।

प्रश्न6. कंप्यूटर सुरक्षा की कमी का एक उदाहरण कौन सा है?

स्पैम पर्याप्त कंप्यूटर सुरक्षा न होने का सबसे आम उदाहरण है। जब भी आपके पास बहुत सारे स्पैम ईमेल या संदेश हों, तो हो सकता है कि आपके सुरक्षा तंत्र में कुछ गड़बड़ हो।

प्रश्न7. किस प्रकार का गोपनीयता कानून कंप्यूटर सुरक्षा को प्रभावित करता है?

आपके संगठन पर लागू होने वाला कोई भी गोपनीयता कानून कंप्यूटर सुरक्षा को प्रभावित करता है। उदाहरण के लिए, यदि COPPA (बच्चों का ऑनलाइन गोपनीयता संरक्षण अधिनियम) आपके संगठन पर लागू होता है, तो यह आपके कंप्यूटर की सुरक्षा को प्रभावित करता है।

कंप्यूटर सुरक्षा और संबद्ध खतरों के लिए बस इतना ही

इस लेख में, हमने विभिन्न कंप्यूटर सुरक्षा खतरों और समाधानों को देखा। हमें उम्मीद है कि इस राइट-अप ने आपको सबसे आम कंप्यूटर सुरक्षा जोखिमों को समझने में मदद की और उन्हें अपने डिवाइस से कैसे दूर रखा जाए।

आधुनिक समय की दुनिया में हैकर्स और साइबर अपराधियों के लिए आपके कंप्यूटर पर आक्रमण करने के लिए बहुत सारे खुले द्वार हैं। इसलिए हम आपको हर समय सतर्क रहने की सलाह देते हैं।

यदि आपके पास इस लेख के बारे में कोई प्रश्न या चिंता है, तो हमें आपके सभी प्रश्नों का समाधान करने में प्रसन्नता हो रही है। हमें एक टिप्पणी छोड़ने के लिए स्वतंत्र महसूस करें।