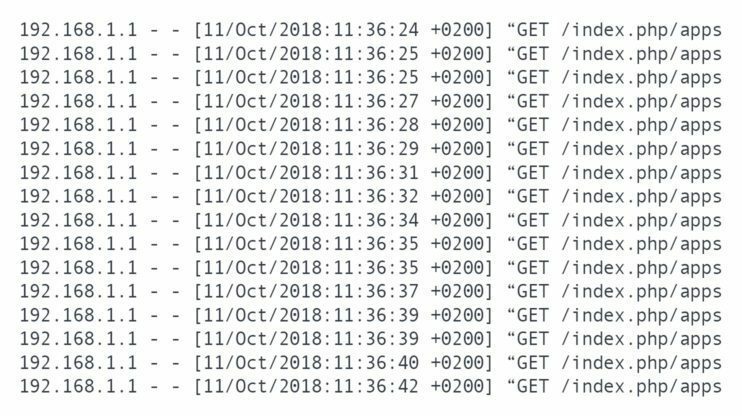

एक्सेस लॉग एक लॉग फ़ाइल है जो ट्रैक करती है कि कब एक या एक से अधिक चीज़ें एक्सेस की गई थीं। एक्सेस लॉग कंप्यूटिंग में सुरक्षा और विश्लेषण का एक अनिवार्य हिस्सा हैं। भौतिक दुनिया में एक्सेस लॉग भी एक महत्वपूर्ण सुरक्षा और सुरक्षा उपकरण हैं।

एक एक्सेस लॉग उस दिनांक और समय को ट्रैक करता है जब किसी चीज़ को एक्सेस किया जाता है या एक्सेस करने का प्रयास किया जाता है। आम तौर पर किसके द्वारा, साथ ही वह जाना जाता है। एक्सेस लॉग में अक्सर द्वितीयक जानकारी भी शामिल होती है। यह द्वितीयक जानकारी संदर्भ या विश्लेषणात्मक रूप से उपयोगी डेटा प्रदान कर सकती है।

एक्सेस लॉग और डिजिटल सुरक्षा

एक्सेस लॉग ट्रैक कर सकते हैं जब कोई विशेषाधिकार प्राप्त सिस्टम तक पहुंचने का प्रयास करता है। या फ़ाइल और बहुत सीधा हो सकता है। यह डेटा बिंदुओं को ट्रैक कर सकता है जैसे, "क्या एक्सेस सफल था?", "फ़ाइल तक पहुंचने का प्रयास किसने किया?", "प्रयास कब हुआ?"। कुछ मामलों में, एक्सेस लॉग किए गए किसी भी बदलाव को ट्रैक भी कर सकता है। यह आमतौर पर अलग से लॉग किया जाएगा।

प्रवेश से वंचित होना एक ऐसी स्थिति है जिसे लॉग किया जाना चाहिए। यह प्रत्यक्ष अंतर्दृष्टि प्रदान करता है जब कोई व्यक्ति किसी ऐसी चीज़ तक पहुँच प्राप्त करने का प्रयास कर रहा है जो उन्हें नहीं करना चाहिए। बेशक, इसके संभावित वैध कारण हैं। शायद उपयोगकर्ता ने अपने पासवर्ड में एक टाइपो बनाया है। या हो सकता है कि उपयोगकर्ता को वह पहुंच नहीं दी गई हो जो उन्हें होनी चाहिए थी।

विकल्प यह है कि एक अनधिकृत उपयोगकर्ता पहुँच प्राप्त करने का प्रयास कर रहा है। वेब सर्वर के मामले में, यह एक गैर-प्रमाणित हैकर हो सकता है जो किसी संवेदनशील फ़ाइल तक पहुंच प्राप्त करने का प्रयास कर रहा हो। यह एक वैध उपयोगकर्ता खाता भी हो सकता है जो उस फ़ाइल तक पहुँचने का प्रयास कर रहा है जिसकी उन्हें अनुमति नहीं है। यह मानते हुए कि वैध उपयोगकर्ता की पहुँच नहीं होनी चाहिए, खाते से छेड़छाड़ की जा सकती है, या उपयोगकर्ता दुष्ट हो गया था।

पहुंच सफल होने पर ट्रैकिंग भी उपयोगी है। पहुंच अपने आप में कोई समस्या नहीं हो सकती है, लेकिन उसके बाद की कार्रवाई हो सकती है। उदाहरण के लिए, यह ट्रैक करना कि कौन से खाते वेबसाइट बैकएंड तक पहुंचते हैं, साइट के विकृत होने पर फोरेंसिक फॉलो-अप को सक्षम कर सकता है। इस उपयोग के मामले के लिए केवल उपयोगकर्ता नाम लॉग करना पर्याप्त नहीं हो सकता है। आईपी पते के साथ संयुक्त, यह देखना संभव होगा कि वैध उपयोगकर्ता ने साइट को खराब कर दिया है या हैकर ने अपने खाते का इस्तेमाल किया है या नहीं। यह निर्धारित किया जा सकता है क्योंकि स्रोत आईपी पते ऐतिहासिक रूप से लॉग किए गए डेटा से मेल खाएंगे या नहीं।

एक्सेस लॉग्स और एनालिटिक्स

सार्वजनिक डेटा के लिए एक्सेस लॉग सामान्य रुझानों के विश्लेषण को सक्षम कर सकते हैं। उदाहरण के लिए, किसी वेबसाइट पर प्रत्येक पृष्ठ तक पहुंच लॉग करने से आप यह देख सकते हैं कि कौन से पृष्ठ सर्वाधिक लोकप्रिय हैं और कौन से पृष्ठ सबसे कम लोकप्रिय हैं। अतिरिक्त जानकारी जैसे कि विज़िटर का आईपी पता आपको अपनी वेबसाइट पर विज़िटर के आंदोलन व्यवहार का विश्लेषण करने में सक्षम बना सकता है। आप देख सकते हैं कि उन्हें किस पेज से लाया गया था और किस सामग्री ने उन्हें अपने आस-पास रखा था।

रेफ़रलकर्ता हेडर जैसी अन्य जानकारी लॉग करने से आपको सूचित किया जा सकता है कि आपके विज़िटर किन साइटों से आते हैं और संभावित रूप से विशिष्ट विज्ञापन अभियान कितने सफल हैं। उपयोगकर्ता एजेंट स्ट्रिंग का लॉग रखने से आप यह देख सकते हैं कि आपका उपयोगकर्ता आधार किन ब्राउज़रों को पसंद करता है और आपको किन ब्राउज़रों के लिए अनुकूलन और संगतता को प्राथमिकता देनी चाहिए।

जब विशिष्ट उपयोगकर्ता विशिष्ट क्रियाएं करते हैं तो लॉगिंग करना आपको वैध गतिविधि पैटर्न की एक प्रोफ़ाइल बनाने की अनुमति भी दे सकता है। तब यह जानना मददगार हो सकता है कि ये पैटर्न कब टूटते हैं क्योंकि यह सुरक्षा घटना का संकेत दे सकता है। बेशक, पैटर्न और व्यवहार में बदलाव के लिए कई अन्य वैध स्पष्टीकरण हैं, इसलिए यह तुरंत बड़ी चिंता का कारण नहीं होना चाहिए।

प्रवेश लॉग और भौतिक सुरक्षा

कई कंपनियां अपने कार्यालयों और डेटा केंद्रों पर भौतिक सुरक्षा का अभ्यास करती हैं। यहां एक्सेस लॉगिंग कम तकनीक वाली हो सकती है, जैसे साइन-इन बुक का उपयोग करना। हाई-टेक विकल्प जैसे RFID डोर कार्ड का भी उपयोग किया जा सकता है। भौतिक पहुँच लॉगिंग भौतिक रक्षा की एक उत्कृष्ट पहली पंक्ति है। जबकि एक चोर या हैकर बस अंदर जाने के लिए तैयार हो सकता है और देख सकता है कि वे क्या कर सकते हैं, साइन इन कर सकते हैं, यह बता सकते हैं कि आप वहां कौन हैं और आप वहां क्यों हैं जटिल मामले।

एक्सेस कार्ड अनिवार्य रूप से सभी या अच्छी संख्या में दरवाजे बंद कर देते हैं। इससे हैकर्स या चोरों के लिए इमारत के चारों ओर मज़बूती से घूमना मुश्किल हो जाता है। वैध एक्सेस कार्ड नहीं होने के कारण, वे ईमानदार कर्मचारियों पर भरोसा करते हैं जो दरवाजा खोलते हैं और लोगों को टेल-गेट की अनुमति देने के प्रशिक्षण की अनदेखी करते हैं।

बेशक, इन भौतिक सुरक्षा उपायों का मुकाबला करने के कई तरीके हैं। यहां तक कि कोई अन्य उपाय न होने पर भी, वे एक उचित निवारक हो सकते हैं। कुछ भी करने की कोशिश करने से पहले चोरों और हैकरों को और अधिक जानकारी दी जानी चाहिए। वे सोशल इंजीनियरिंग कौशल और कम से कम कुछ भाग्य पर भरोसा करेंगे।

प्रवेश लॉग और शारीरिक सुरक्षा

किसी भवन तक भौतिक पहुंच की पहुंच लॉगिंग करने से संभावित रूप से जीवन रक्षक लाभ होता है। आपातकालीन निकासी के मामले में, आग या किसी अन्य कारण से, यह जानना संभव हो सकता है कि इमारत में कितने लोग थे। इस जानकारी को तब यह निर्धारित करने के लिए एक हेडकाउंट के साथ जोड़ा जा सकता है कि क्या कोई अंदर फंसा हुआ है और उसे ढूंढने और बचाने के लिए फायर क्रू की जरूरत है। वैकल्पिक रूप से, यह अग्निशमन दल को सूचित कर सकता है कि जीवन के लिए कोई जोखिम नहीं है, जिससे उन्हें आग बुझाने के लिए कम व्यक्तिगत जोखिम लेने की अनुमति मिलती है।

इस तरह के कुछ परिदृश्यों में एक्सेस लॉग आशीर्वाद और अभिशाप दोनों हो सकते हैं। उदाहरण के लिए, एक पेपर साइन-इन शीट के साथ, जरूरी नहीं कि साइन-आउट शीट हो, जिससे यह जानना असंभव हो जाता है कि किसके लिए जिम्मेदार होना चाहिए। डिजिटल सिस्टम कुछ हद तक संबंधित समस्या के लिए और भी अधिक प्रवण हैं। कई मामलों में, यदि कोई किसी सहकर्मी का दरवाजे से पीछा कर रहा है, तो वे अपने पास को स्कैन करने की जहमत नहीं उठा सकते हैं, बल्कि अपने रास्ते को "टेल-गेटिंग" कर सकते हैं।

इसके अलावा, डिजिटल सिस्टम आमतौर पर आंतरिक कंप्यूटरों को रिपोर्ट करते हैं। ये आंतरिक कंप्यूटर अब खाली की गई इमारत के अंदर स्थित होंगे, जिससे यह जांचना मुश्किल हो जाएगा कि कितने लोगों को हिसाब देने की जरूरत है।

इसके अतिरिक्त, अन्य मानवीय कारक सर्वोत्तम-निर्धारित योजनाओं को प्रभावित कर सकते हैं। आग लगने की स्थिति में सभी को आपातकालीन बैठक स्थल पर जाना होता है। कुछ लोग, हालांकि, एक अलग निकास ले सकते हैं और गलत जगह पर प्रतीक्षा कर सकते हैं। अन्य लोग धूम्रपान करने या दुकानों में जाने का अवसर ले सकते हैं। इस तरह से शारीरिक सुरक्षा सुनिश्चित करना कठिन है और सभी को वास्तव में प्रक्रियाओं का पालन करने की आवश्यकता है, कुछ ऐसा जो हमेशा नहीं होता है।

निष्कर्ष

एक्सेस लॉग एक फ़ाइल या दस्तावेज़ है जो किसी सिस्टम तक पहुंच या एक्सेस का प्रयास ट्रैक करता है। उनका उपयोग भौतिक प्रणालियों जैसे भवनों और डेटा केंद्रों या कंप्यूटर सिस्टम जैसे वेबसाइटों या संवेदनशील दस्तावेज़ों के लिए किया जा सकता है। लॉग सुरक्षा ट्रैकिंग प्रदान करने में सहायता प्रदान करते हैं और, सही डेटा बिंदुओं के साथ, उपयोगी विश्लेषण को सक्षम कर सकते हैं।