आप IP पतों की अवधारणा से परिचित हो सकते हैं। नेटवर्क के प्रत्येक कंप्यूटर में कम से कम एक होता है। नेटवर्क के बीच संचार करते समय, ये आईपी पते विशिष्ट रूप से नेटवर्क ट्रैफ़िक के स्रोत और गंतव्य की पहचान करते हैं ताकि इसे वितरित किया जा सके और मज़बूती से प्रतिक्रिया दी जा सके। उसी नेटवर्क पर किसी डिवाइस से संचार करते समय, कंप्यूटर सीधे आईपी पते का उपयोग नहीं करता है। इसके बजाय, यह उस आईपी पते को मैक पते में बदल देता है। एआरपी आईपी से मैक अनुवादों को प्रबंधित करने और नेटवर्क के चारों ओर संचार करने के लिए प्रोटोकॉल है।

ARP, पता समाधान प्रोटोकॉल के लिए खड़ा है. यह एक स्टेटलेस प्रोटोकॉल है जिसमें प्रसारण और अनुरोध-प्रतिक्रिया घटक होते हैं। ARP मुख्य रूप से IPv4 नेटवर्क में उपयोग किया जाता है, हालांकि अन्य नेटवर्किंग सिस्टम भी इसका उपयोग करते हैं। IPv6 नेटवर्क NDP के साथ ARP कार्यक्षमता और कुछ अतिरिक्त कार्यक्षमता को लागू करते हैं। या नेबर डिस्कवरी प्रोटोकॉल।

पहचाने गए MAC पतों को प्रत्येक डिवाइस पर ARP तालिका में संग्रहीत किया जाता है। एआरपी तालिका में प्रत्येक प्रविष्टि नियमित रूप से समाप्त हो जाती है। लेकिन निष्क्रिय रूप से अपडेट किया जा सकता है क्योंकि एआरपी यातायात नेटवर्क पर प्रसारित होता है, जिससे एआरपी यातायात की कुल मात्रा कम हो जाती है।

एआरपी जांच और प्रतिक्रिया

यदि किसी कंप्यूटर को नेटवर्क पैकेट संचारित करने की आवश्यकता है, तो यह गंतव्य आईपी पते को देखता है। यह जानता है कि इसे एक अलग नेटवर्क में उपकरणों के लिए राउटर को भेजने की जरूरत है। यह तब पैकेट को सही नेटवर्क पर निर्देशित कर सकता है। यदि पैकेट स्थानीय नेटवर्क पर किसी डिवाइस के लिए अभिप्रेत है, तो कंप्यूटर को इसे भेजने के लिए सही मैक पता जानना होगा।

कॉल के पहले पोर्ट के रूप में, कंप्यूटर अपनी ARP तालिका की जाँच करेगा। इसमें स्थानीय नेटवर्क पर सभी ज्ञात उपकरणों की सूची होनी चाहिए। यदि लक्ष्य आईपी और मैक पता है, तो यह पैकेट को पूरा करने और भेजने के लिए एआरपी तालिका का उपयोग करेगा। यदि IP पते में ARP तालिका में कोई प्रविष्टि नहीं है, तो कंप्यूटर को ARP जांच के माध्यम से पता लगाना चाहिए।

कंप्यूटर नेटवर्क पर एक एआरपी जांच प्रसारित करता है जो पूछता है कि "किसके पास है"

टिप्पणी: एआरपी जांच प्रतिक्रिया भी एक प्रसारण है। यह अन्य सभी संजाल युक्ति को उनकी ARP तालिका को समान ARP जांच करने की आवश्यकता के बिना अद्यतन करने की अनुमति देता है. यह एआरपी ट्रैफिक को कम करने में मदद करता है।

कनेक्शन पर एआरपी जांच

जब कोई कंप्यूटर किसी नेटवर्क से जुड़ता है, तो उसे एक IP पता अवश्य मिलना चाहिए। इसे मैन्युअल रूप से निर्दिष्ट किया जा सकता है लेकिन आमतौर पर एक डीएचसीपी द्वारा गतिशील रूप से आवंटित किया जाता है (डायनेमिक होस्ट कंट्रोल प्रोटोकॉल) सर्वर। डीएचसीपी सर्वर आम तौर पर नेटवर्क राउटर का एक कार्य है लेकिन इसे एक अलग डिवाइस द्वारा चलाया जा सकता है। एक बार एक नए उपकरण में एक आईपी पता होता है, या तो मैन्युअल कॉन्फ़िगरेशन या डीएचसीपी के माध्यम से। डिवाइस को जल्दी से सत्यापित करना चाहिए कि कोई अन्य डिवाइस पहले से ही उस आईपी पते का उपयोग नहीं कर रहा है।

ऐसा करने के लिए, डिवाइस एक एआरपी जांच पैकेट प्रसारित करता है, किसी भी डिवाइस को अपने नए असाइन किए गए आईपी पते का उपयोग करने के लिए प्रतिक्रिया देने के लिए कहता है। अपेक्षित प्रतिक्रिया मौन है। किसी अन्य डिवाइस को प्रतिक्रिया नहीं करनी चाहिए, खासकर डीएचसीपी नेटवर्क में। थोड़े विलंब के बाद, डिवाइस उसी संदेश को कुछ बार फिर से प्रसारित करेगा। यह दोहराव उन मामलों में मदद करता है जहां एक पैकेट को एक विरोधी आईपी पते वाले डिवाइस से या रास्ते में गिरा दिया गया हो सकता है। एक बार कुछ एआरपी जांच के लिए कोई प्रतिक्रिया नहीं होने के बाद, डिवाइस अपने नए आईपी पते का उपयोग शुरू कर सकता है। ऐसा करने के लिए, उसे एक मुफ्त एआरपी भेजने की जरूरत है।

कृतज्ञ एआरपी

एक बार जब कोई उपकरण यह निर्धारित कर लेता है कि वह जिस IP पते का उपयोग करना चाहता है, उसका उपयोग नहीं किया जा रहा है, तो यह एक नि:शुल्क ARP भेजता है। इसमें केवल नेटवर्क पर प्रसारण शामिल है "

अनावश्यक एआरपी अनुरोध भी नियमित रूप से नेटवर्क पर भेजे जाते हैं जैसे अन्य सभी उपकरणों के लिए अनुस्मारक कि कंप्यूटर अभी भी जुड़ा हुआ है, ऑनलाइन है, और इसका आईपी पता है।

एआरपी स्पूफिंग

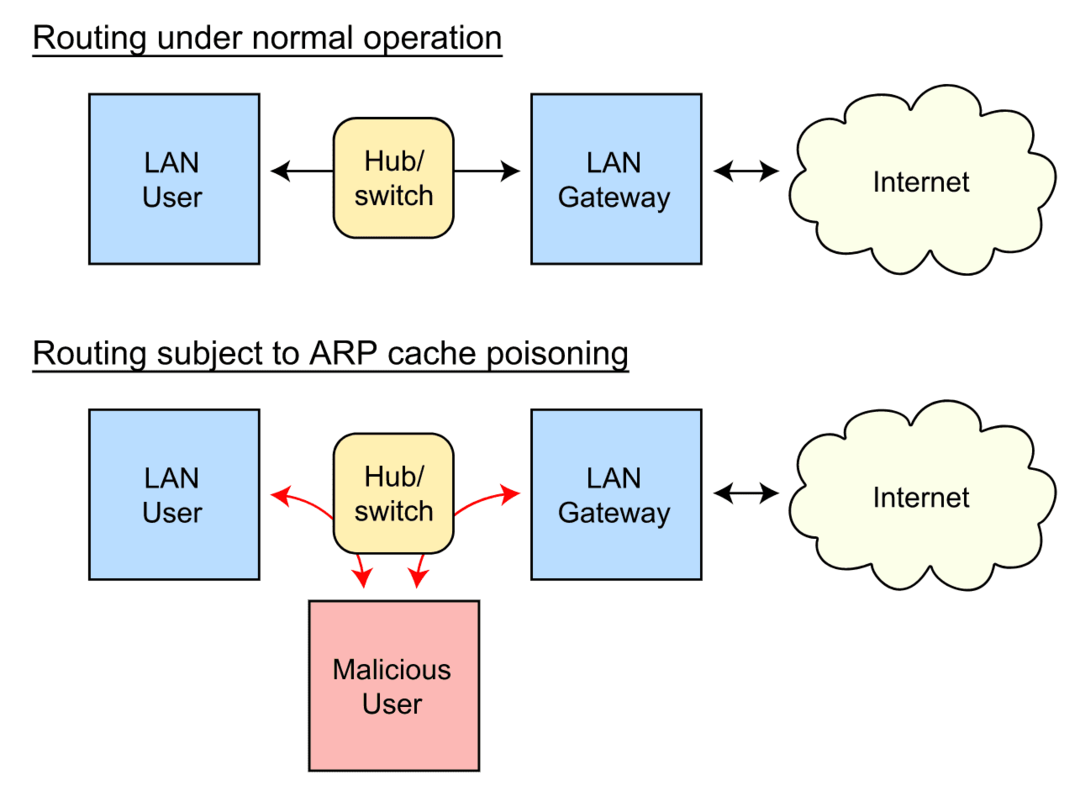

एआरपी एक स्टेटलेस प्रोटोकॉल है, कोई कनेक्शन नहीं है, और सभी संदेशों को बड़े पैमाने पर नेटवर्क पर प्रसारित किया जाता है। सभी डिवाइस अपने एआरपी टेबल में एआरपी प्रतिक्रियाओं को सुनते हैं और कैश करते हैं। हालाँकि, यह सिस्टम में एक भेद्यता की ओर जाता है। यह मानते हुए कि एक हमलावर भौतिक रूप से नेटवर्क से जुड़ सकता है, वे ऐसे सॉफ़्टवेयर चला सकते हैं जो दुर्भावनापूर्ण रूप से गलत कृतज्ञ एआरपी प्रतिक्रिया पैकेट प्रसारित करते हैं। नेटवर्क पर प्रत्येक डिवाइस दुर्भावनापूर्ण एआरपी पैकेट देखेंगे, उन पर भरोसा करेंगे, और उनकी रूटिंग टेबल अपडेट करेंगे। ये अब गलत एआरपी टेबल को "जहर" कहा जाता है।

इसका उपयोग गलत दिशा में ट्रैफ़िक को इंगित करके नेटवर्क समस्याओं का कारण बनने के लिए किया जा सकता है। हालांकि इससे भी बुरा परिदृश्य है। यदि हमलावर राउटर के आईपी पते के लिए एआरपी पैकेट को खराब कर देता है और उन्हें अपने डिवाइस पर इंगित करता है, तो वे सभी नेटवर्क ट्रैफ़िक प्राप्त कर पाएंगे और देख पाएंगे। यह मानते हुए कि डिवाइस में ट्रैफ़िक को अग्रेषित करने के लिए एक और नेटवर्क कनेक्शन है, यह एक आदमी को बीच में ले जा सकता है (मिटमो) स्थान। यह हमलावर को HTTPS स्ट्रिपिंग जैसे बुरे हमले करने की अनुमति देता है, संभावित रूप से उन्हें सभी नेटवर्क ट्रैफ़िक को देखने और संशोधित करने की अनुमति देता है।

टिप्पणी: मिटम हमलों के खिलाफ कुछ सुरक्षा हैं। हमलावर किसी वेबसाइट के HTTPS प्रमाणपत्र की नकल नहीं कर पाएगा। यातायात बाधित होने वाले किसी भी उपयोगकर्ता को ब्राउज़र प्रमाणपत्र त्रुटियां मिलनी चाहिए।

हालाँकि, कई आवश्यक और अनएन्क्रिप्टेड संचार हैं, विशेष रूप से एक आंतरिक नेटवर्क पर। होम नेटवर्क पर ऐसा नहीं है। फिर भी, विंडोज़ पर बने कॉर्पोरेट नेटवर्क एआरपी स्पूफिंग हमलों के लिए विशेष रूप से कमजोर हैं।

निष्कर्ष

ARP, पता समाधान प्रोटोकॉल के लिए खड़ा है. इसका उपयोग IPv4 नेटवर्क में IP पतों को MAC पतों में अनुवाद करने के लिए किया जाता है जैसा कि स्थानीय नेटवर्क में आवश्यक है। इसमें स्टेटलेस अनुरोध और प्रतिक्रिया प्रसारण शामिल हैं। प्रतिक्रियाएँ, या उसके अभाव में, डिवाइस को यह निर्धारित करने की अनुमति मिलती है कि किसी IP पते के साथ कौन-सा MAC पता संबद्ध है या यदि कोई IP पता अप्रयुक्त है। डिवाइस अपने एआरपी टेबल को अपडेट करने के लिए एआरपी प्रतिक्रियाओं को कैश करते हैं।

डिवाइस नियमित रूप से अनावश्यक घोषणाओं को प्रसारित कर सकते हैं कि उनका मैक पता उनके आईपी पते से जुड़ा हुआ है। एक प्रमाणीकरण तंत्र की कमी एक दुर्भावनापूर्ण उपयोगकर्ता को एआरपी तालिकाओं को जहर देने के लिए फर्जी एआरपी पैकेट प्रसारित करने की अनुमति देती है और यातायात विश्लेषण या एमटीएम हमलों को करने के लिए सीधे यातायात को निर्देशित करती है।