Iako su Apple uređaji poznati po svojim značajkama sigurnosti i privatnosti, nisu neranjivi niti na hakiranje ili druge napade. Srećom, Apple uređaji uskoro će postati mnogo sigurniji.

Sadržaj

- Povezano:

-

Appleova sigurnosna politika se mijenja

- Program Bug Bounty

- iPhonei prije jailbroken

-

Značajne ranjivosti

- Face ID Bypass

- Aplikacija Kontakti

- Zlonamjerni kabeli

- Vezane objave:

Povezano:

- Poboljšanja privatnosti i sigurnosti iOS 13 najavljena su na WWDC-u

- Evo novih značajki sigurnosti i privatnosti koje dolaze u macOS Mojave i iOS 12

- Savjeti za sigurnost Maca i izbjegavanje virusa

To je zbog nedavnih promjena politike Applea najavljenih na sigurnosnim konferencijama Black Hat u Las Vegasu ovog mjeseca. Uz to, postoje i neki značajni podvizi otkriveni na Black Hat i Def Con 2019.

Evo što biste trebali znati o nedavnim vijestima o sigurnosti Applea.

Appleova sigurnosna politika se mijenja

Ivan Krstić, Appleov voditelj sigurnosnog inženjeringa, dao je nekoliko značajnih najava na ovogodišnjoj Black Hat konferenciji.

Iako su najave bile usmjerene na etičke hakere i istraživače sigurnosti, one predstavljaju velike promjene u Appleovim sigurnosnim politikama. To bi vrlo dobro moglo rezultirati mnogo sigurnijim uređajima u budućnosti.

Program Bug Bounty

Najveća vijest u vezi s Appleom na sigurnosnoj konferenciji Black Hat ove kolovoza bila je značajno proširenje Appleovog programa nagrađivanja bugova.

U suštini, program za naplatu bugova je način na koji etički hakeri i istraživači sigurnosti mogu pomoći u jačanju postojećih platformi. Nakon što pronađu bug ili ranjivost s iOS-om, na primjer, prijavljuju tu grešku Appleu - i za to dobivaju plaću.

Što se promjena tiče, Apple u budućnosti proširuje program bug bounty na macOS uređaje. Također povećava maksimalnu veličinu nagrade sa 200.000 dolara po exploit-u na milijun dolara po eksploataciji. To, naravno, ovisi o tome koliko je ozbiljno.

Apple je prvi put predstavio iOS program naplate bugova još 2016. godine. No, do ovog kolovoza nije postojao takav program za macOS (koji je, po svojoj prirodi, ranjiviji na napade od Appleovog mobilnog operativnog sustava).

To je slavno izazvalo probleme kada je njemački haker u početku odbio prijaviti pojedinosti o određenoj grešci Appleu. Haker je kao razlog naveo nedostatak isplate, iako je na kraju dao Appleu detalje.

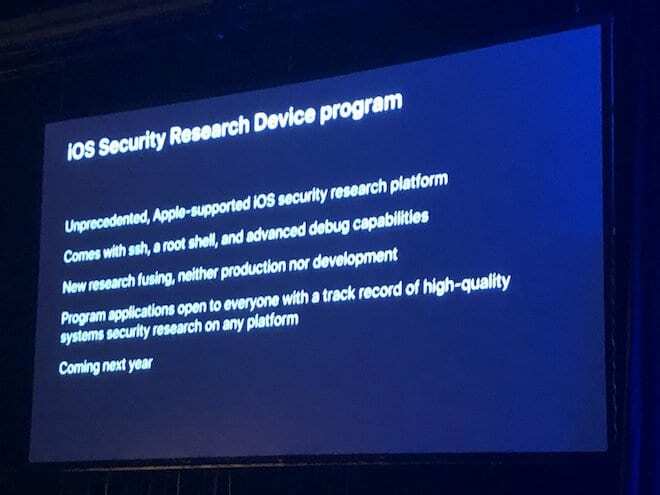

iPhonei prije jailbroken

Apple će također pružiti specijalizirane iPhonee provjerenim hakerima i sigurnosnim istraživačima kako bi mogli pokušati razbiti iOS.

iPhone uređaji su opisani kao uređaji koji su bili razbijeni iz zatvora prije zatvaranja, “dev” kojima nedostaju mnoge sigurnosne mjere ugrađene u korisničku verziju iOS-a.

Ovi specijalizirani bi trebali omogućiti testerima penetracije mnogo veći pristup temeljnim softverskim sustavima. Na taj način mogu puno lakše pronaći ranjivosti u softveru.

iPhonei će biti dostupni u sklopu Appleovog programa iOS Security Research Device Programa, koji planira pokrenuti sljedeće godine.

Vrijedi napomenuti da postoji postojeće crno tržište za gore spomenute "dev" iPhone uređaje.

Prema izvješću matične ploče s početka ove godine, ovi iPhonei prije puštanja u prodaju ponekad se krijumčare iz Appleove proizvodne linije. Odatle često postižu visoku cijenu prije nego što na kraju dođu do lopova, hakera i sigurnosnih istraživača.

Značajne ranjivosti

Dok su promjene sigurnosne politike i hakerski iPhonei najveća vijest iz Black Hata i Def Cona, sigurnosni istraživači i bijeli hakeri također su otkrili niz značajnih stvari povezanih s Appleom ranjivosti.

To je važno napomenuti ako koristite Apple uređaj i želite zadržati privatnost i sigurnost svojih podataka.

Face ID Bypass

Apple kaže da je Face ID znatno sigurniji od Touch ID-a. A u praksi to je zapravo puno teže zaobići. Ali to ne znači da eksploati ne postoje.

Istraživači iz Tencenta otkrili su da su uspjeli prevariti Face ID-ov sustav detekcije "živosti". U suštini, to je mjera namijenjena razlikovanju stvarnih ili lažnih značajki na ljudskim bićima - i sprječava ljude da otključaju vaš uređaj vašim licem dok spavate.

Istraživači su razvili zaštićenu metodu koja može zavarati sustav samo korištenjem naočala i trake. U suštini, ove "lažne" naočale mogu oponašati izgled oka na licu osobe bez svijesti.

Međutim, eksploatacija djeluje samo na nesvjesnim ljudima. Ali to je zabrinjavajuće. Istraživači su uspjeli staviti lažne naočale na osobu koja spava.

Odatle bi mogli otključati uređaj osobe i poslati novac sebi putem platforme za mobilno plaćanje.

Aplikacija Kontakti

Appleov iOS operativni sustav, kao platforma ograđena zidom, prilično je otporan na napade. Djelomično je to zato što ne postoji jednostavan način za pokretanje nepotpisanih aplikacija na platformi.

No, sigurnosni istraživači iz Check Pointa na Def Con 2019. pronašli su način da iskoriste grešku u aplikaciji Contacts koja bi mogla dopustiti hakerima da pokrenu nepotpisani kod na vašem iPhoneu.

Ranjivost je zapravo bug u formatu baze podataka SQLite, koji koristi aplikacija Kontakti. (Većina platformi, od iOS-a i macOS-a do Windows 10 i Google Chromea, zapravo koristi format.)

Istraživači su otkrili da su uspjeli pokrenuti zlonamjerni kod na pogođenom iPhoneu, uključujući skriptu koja je ukrala korisničke lozinke. Također su uspjeli dobiti postojanost, što znači da su mogli nastaviti s pokretanjem koda nakon ponovnog pokretanja.

Srećom, ranjivost se oslanja na instaliranje zlonamjerne baze podataka na otključani uređaj. Dakle, sve dok ne dopustite hakeru da ima fizički pristup vašem otključanom iPhoneu, trebali biste biti u redu.

Zlonamjerni kabeli

Dugo se preporuča da ne uključujete nasumične USB diskove u svoje računalo. Zahvaljujući nedavnom razvoju, vjerojatno ne biste trebali uključivati ni slučajne Lightning kabele u svoje računalo.

To je zbog O.MG kabela, specijaliziranog alata za hakiranje koji je razvio sigurnosni istraživač MG i pokazao se na Def Conu ove godine.

O.MG kabel izgleda i funkcionira točno kao tipični Apple Lightning kabel. Može puniti vaš iPhone i može priključiti vaš uređaj na vaš Mac ili PC.

Ali unutar kućišta kabela zapravo je vlasnički implantat koji bi napadaču mogao omogućiti daljinski pristup vašem računalu. Kada je uključen, haker bi između ostalih zadataka mogao otvoriti terminal i pokrenuti zlonamjerne naredbe.

Srećom, kablovi su trenutno samo ručno izrađeni i koštaju 200 dolara svaki. To bi trebalo smanjiti rizik. No, u budućnosti ćete vjerojatno htjeti izbjeći uključivanje nasumičnih Lightning kabela u svoj Mac.

Mike je slobodni novinar iz San Diega u Kaliforniji.

Iako prvenstveno pokriva Apple i potrošačku tehnologiju, ima prethodno iskustvo pisanja o javnoj sigurnosti, lokalnoj upravi i obrazovanju za razne publikacije.

Nosio je dosta šešira na području novinarstva, uključujući pisca, urednika i dizajnera vijesti.