Az elmúlt években a kiberbűnözők új típusú vírusokat terjesztettek, amelyek képesek titkosítani a számítógépén (vagy a hálózatán) lévő fájlokat azzal a céllal, hogy könnyen pénzt keressenek áldozataikkal. Az ilyen típusú vírusokat „Ransomware”-nek hívják, és megfertőzhetik a számítógépes rendszereket, ha a számítógép felhasználója nem figyeljen az ismeretlen feladóktól származó mellékletek vagy hivatkozások megnyitásakor, vagy olyan webhelyeket, amelyeket feltörtek kiberbûnözõk. Tapasztalataim szerint az egyetlen biztonságos módja annak, hogy megvédje magát az ilyen típusú vírusoktól, ha a fájlokról tiszta biztonsági másolatot készít a számítógépétől külön helyen. Például egy kihúzott külső USB-merevlemezen vagy DVD-ROM-on.

Ez a cikk fontos információkat tartalmaz néhány ismert titkosító ransomware – crypt-vírusról, amelyeket arra terveztek titkosítsa a kritikus fájlokat, valamint a rendelkezésre álló opciókat és segédprogramokat, hogy visszafejtse a titkosított fájlokat fertőzés esetén. Ezt a cikket azért írtam, hogy a rendelkezésre álló visszafejtési eszközökkel kapcsolatos összes információt egy helyen tartsam, és igyekszem frissíteni ezt a cikket. Kérjük, ossza meg velünk tapasztalatait és minden egyéb új információt, amelyet esetleg ismer, hogy segíthessünk egymásnak.

A Ransomware-től titkosított fájlok visszafejtése – Leírás és ismert visszafejtő eszközök – Módszerek:

- RANSOWARE NÉV

- Cryptowall

- CryptoDefense és How_Decrypt

- Cryptorbit vagy HowDecrypt

- Cryptolocker (Troj/Ransom-ACP), „Trójai. Ransomcrypt. F)

- CryptXXX V1, V2, V3 (Változatok: .crypt, crypz vagy 5 hexadecimális karakter)

- Locky és AutoLocky (változatok: .locky)

- Trójai váltságdíj. Win32.Rektor

- Trójai váltságdíj. Win32.Xorist, Trojan-Ransom. MSIL.Vandev

- Trójai váltságdíj. Win32.Rakhni

- Trójai váltságdíj. Win32.Rannoh vagy Trojan-Ransom. Win32.Cryakl.

- TeslaCrypt (Változatok: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc és .vvv)

- TeslaCrypt 3.0 (változatok: .xxx, .ttt, .micro, .mp3)

- TeslaCrypt 4.0 (a fájlnév és a kiterjesztés változatlan)

Frissítések 2016. június:

1. Trend Micro kiadta a Ransomware fájl dekódoló eszköz a következő ransomware családok által titkosított fájlok visszafejtésére:

CryptXXX V1, V2, V3*

.crypt, crypz vagy 5 hexadecimális karakter

CryptXXX V4, V5.5 Hexadecimális karakterek

TeslaCrypt V1.ECC

TeslaCrypt V2.VVV, CCC, ZZZ, AAA, ABC, XYZ

TeslaCrypt V3.XXX vagy TTT vagy MP3 vagy MICRO

TeslaCrypt V4.

SNSLocker.RSNSZárolva

AutoLocky.locky

BadBlock

777.777

XORIST.xorist vagy véletlenszerű kiterjesztést

XORBAT.titkosított

CERBER V1 <10 véletlenszerű karakter>.cerber

Stampado.zárt

Nemucod.titkosított

Chimera.kripta

* Jegyzet: CryptXXX V3 ransomware-re vonatkozik: ennek a Crypto-Ransomware-nek a fejlett titkosítása miatt csak részleges adatok A visszafejtés jelenleg lehetséges a CryptXXX V3 által érintett fájlok esetén, és harmadik féltől származó javítóeszközt kell használnia a olyan fájlok, mint: http://www.stellarinfo.com/file-repair/file-repair-toolkit.php

A Trend Micro Ransomware File Decrypter eszközének letöltéséhez (és olvassa el a használati utasítást), keresse fel ezt az oldalt: A Trend Micro Ransomware File Decryptor letöltése és használata

2. Kasperky kiadta a következő visszafejtő eszközöket:

A. A Kaspersky RakhniDecryptor eszköze a következők által érintett fájlok visszafejtésére szolgál:*:

* Jegyzet: A RakhniDecryptor segédprogram mindig frissül, hogy visszafejtse a több zsarolóvírus-családból származó fájlokat.

Rakhni

Ügynök.iih

Aura

Autoit

Pletor

Forgórész

Lamer

Lortok

Cryptokluchen

Democry

Bitman – TeslaCrypt 3. és 4. verzióB. A Kaspersky RannohDecryptor eszköze a következők által érintett fájlok visszafejtésére szolgál:

Rannoh

AutoIt

Düh

Crybola

Cryakl

CryptXXX 1. és 2. verzió

Cryptowalll – Vírusinformáció és visszafejtési lehetőségek.

A Cryptowall (vagy "Cryptowall Decrypter”) vírus az új változata Cryptodefense ransomware vírus. Amikor a számítógép megfertőződött Cryptowall ransomware, majd az összes kritikus fájl a számítógépen (beleértve a leképezett –hálózati meghajtókon lévő fájlokat is, ha Ön hálózatba bejelentkezve) erős titkosítással lesznek titkosítva, ami gyakorlatilag lehetetlenné teszi a visszafejtést őket. Azután Cryptowall A titkosítás során a vírus létrehozza és elküldi a privát kulcsot (jelszót) egy privát szervernek, hogy a bűnöző felhasználja a fájlok visszafejtésére. Ezt követően a bűnözők tájékoztatják áldozataikat, hogy minden kritikus fájljuk titkosítva van, és az egyetlen módja annak, hogy visszafejtsék őket, ha fizessen 500 dollár (vagy több) váltságdíjat egy meghatározott időn belül, különben a váltságdíj megduplázódik, vagy a fájljaik elvesznek tartósan.

A Cryptowalllal fertőzött fájlok visszafejtése és a fájlok visszaállítása:

Ha vissza akarja fejteni Cryptowall titkosított fájlokat és visszaszerezheti fájljait, akkor a következő lehetőségek állnak rendelkezésére:

A. Az első lehetőség a váltságdíj kifizetése. Ha így dönt, akkor saját felelősségére folytassa a fizetést, mert kutatásunk szerint egyes felhasználók visszakapják adataikat, mások pedig nem. Ne feledje, hogy a bűnözők nem a legmegbízhatóbb emberek a bolygón.

B. A második lehetőség a fertőzött számítógép megtisztítása, majd a fertőzött fájlok visszaállítása tiszta biztonsági másolatból (ha van ilyen).

C. Ha nem rendelkezik tiszta biztonsági másolattal, akkor az egyetlen lehetőség, hogy visszaállítsa a korábbi verziójú fájlokat a "Árnyékmásolatok”. Ügyeljen arra, hogy ez az eljárás csak Windows 8, Windows 7 és Vista operációs rendszeren működik, és csak akkor, ha a „Rendszer-visszaállítás” funkció korábban engedélyezve volt a számítógépén, és azután sem lett letiltva Cryptowall fertőzés.

- Ajánló link: Fájlok visszaállítása a Shadow Copies alkalmazásból.

Részletes elemzés a Cryptowall A ransomware fertőzés és eltávolítása megtalálható ebben a bejegyzésben:

- Hogyan távolítsuk el a CryptoWall vírust és állítsuk vissza a fájlokat

CryptoDefense & How_Decrypt – Vírusinformáció és visszafejtés.

Cryptodefenseegy másik ransomware vírus, amely erős titkosítással képes titkosítani a számítógépén lévő összes fájlt, függetlenül azok kiterjesztésétől (fájltípusától), így gyakorlatilag lehetetlenné teszi azok visszafejtését. A vírus letilthatja a „Rendszer-visszaállítás" funkciót a fertőzött számítógépen, és törölheti az összes "Árnyékkötet másolatok” fájlokat, így nem tudja visszaállítani a fájlokat a korábbi verziókra. Fertőzéskor Cryptodefense ransomware vírus minden fertőzött mappában két fájlt hoz létre ("How_Decrypt.txt" és "How_Decrypt.html"), amelyek részletes utasításokat tartalmaznak a váltságdíjat a fájlok visszafejtése érdekében, és elküldi a privát kulcsot (jelszót) egy privát szerverre, hogy a bűnöző felhasználja a fájlokat.

Részletes elemzés a Cryptodefense A ransomware fertőzés és eltávolítása megtalálható ebben a bejegyzésben:

- Hogyan távolítsuk el a CryptoDefense vírust és állítsuk vissza a fájlokat

A Cryptodefense titkosított fájlok visszafejtése és a fájlok visszaszerzése:

A dekódolás érdekében Cryptodefense fertőzött fájlok esetén a következő lehetőségek közül választhat:

A. Az első lehetőség a váltságdíj kifizetése. Ha így dönt, akkor saját felelősségére folytassa a fizetést, mert kutatásunk szerint egyes felhasználók visszakapják adataikat, mások pedig nem. Ne feledje, hogy a bűnözők nem a legmegbízhatóbb emberek a bolygón.

B. A második lehetőség a fertőzött számítógép megtisztítása, majd a fertőzött fájlok visszaállítása tiszta biztonsági másolatból (ha van ilyen).

C. Ha nem rendelkezik tiszta biztonsági másolattal, megpróbálhatja visszaállítani a korábbi verziójú fájlokat a "Árnyékmásolatok”. Ügyeljen arra, hogy ez az eljárás csak Windows 8, Windows 7 és Vista operációs rendszeren működik, és csak akkor, ha a „Rendszer-visszaállítás” funkció korábban engedélyezve volt a számítógépén, és azután sem lett letiltva Cryptodefense fertőzés.

- Ajánló link: Fájlok visszaállítása a Shadow Copies alkalmazásból.

D. Végül, ha nem rendelkezik tiszta biztonsági másolattal, és nem tudja visszaállítani a fájlokat a „Árnyékmásolatok”, akkor megpróbálhatja visszafejteni Cryptodefense titkosított fájlokat a Emsisoft Decryptor hasznosság. Ehhez:

Fontos figyelmeztetés: Ez a segédprogram csak a 2014. április 1. előtt fertőzött számítógépeken működik.

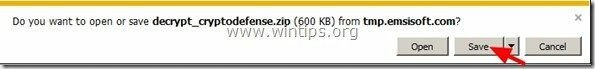

1.Letöltés “Emsisoft Decrypter” segédprogramot a számítógépéhez (pl Asztali).

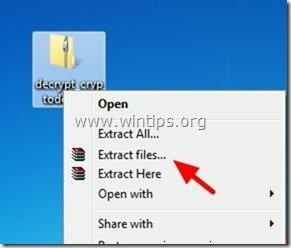

2. Amikor a letöltés befejeződött, navigáljon a saját oldalára Asztali és "Kivonat" a "decrypt_cryptodefense.zip” fájlt.

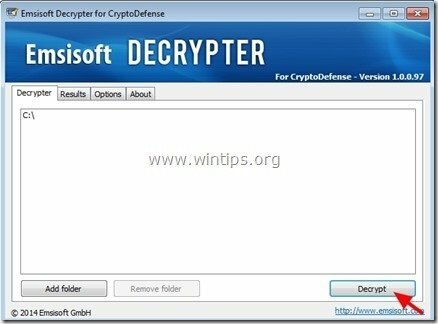

3. Most dupla kattintás futtatni a „decrypt_cryptodefense” hasznosság.

4. Végül nyomja meg a „Dekódolás” gombot a fájlok visszafejtéséhez.

Forrás – További információ: Részletes oktatóanyag a CryptoDefense titkosított fájlok visszafejtéséhez Az Emsisoft dekódolója segédprogram itt található: http://www.bleepingcomputer.com/virus-removal/cryptodefense-ransomware-information#emsisoft

Cryptorbit vagy HowDecrypt – Vírusinformáció és visszafejtés.

Cryptorbit vagy HowDecrypt A vírus egy ransomware vírus, amely képes titkosítani a számítógépén lévő összes fájlt. Miután a számítógép megfertőződött Cryptorbit vírus minden kritikus fájlja kiterjesztésüktől (fájltípusuktól) függetlenül erős titkosítással van titkosítva, amely gyakorlatilag lehetetlenné teszi azok visszafejtését. A vírus ezenkívül két fájlt hoz létre a számítógép minden fertőzött mappájában ("HowDecrypt.txt” és a „HowDecrypt.gif”) részletes útmutatást nyújt a váltságdíj kifizetéséhez és a fájlok visszafejtéséhez.

Részletes elemzés a Cryptorbit A ransomware fertőzés és eltávolítása megtalálható ebben a bejegyzésben:

- Hogyan távolítsuk el a Cryptorbit (HOWDECRYPT) vírust és állítsuk vissza a fájlokat

A Cryptorbit által fertőzött fájlok visszafejtése és a fájlok visszaállítása:

A dekódolás érdekében Cryptorbit titkosított fájlok esetén a következő lehetőségek állnak rendelkezésre:

A. Az első lehetőség a váltságdíj kifizetése. Ha így dönt, akkor saját felelősségére folytassa a fizetést, mert kutatásunk szerint egyes felhasználók visszakapják adataikat, mások pedig nem.

B. A második lehetőség a fertőzött számítógép megtisztítása, majd a fertőzött fájlok visszaállítása tiszta biztonsági másolatból (ha van ilyen).

C. Ha nem rendelkezik tiszta biztonsági másolattal, megpróbálhatja visszaállítani a korábbi verziójú fájlokat a "Árnyékmásolatok”. Ügyeljen arra, hogy ez az eljárás csak Windows 8, Windows 7 és Vista operációs rendszeren működik, és csak akkor, ha a „Rendszer-visszaállítás” funkció korábban engedélyezve volt a számítógépén, és azután sem lett letiltva Cryptorbit fertőzés.

- Ajánló link: Fájlok visszaállítása a Shadow Copies alkalmazásból.

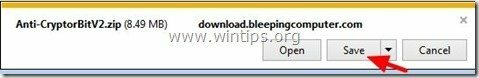

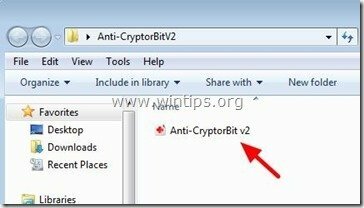

D. Végül, ha nem rendelkezik tiszta biztonsági másolattal, és nem tudja visszaállítani a fájlokat a „Árnyékmásolatok”, akkor megpróbálhatja visszafejteni Cryptorbit titkosított fájlokat a Anti-CryptorBit hasznosság. Ehhez:

1.Letöltés “Anti-CryptorBit” segédprogramot a számítógépéhez (pl Asztali)

2. Amikor a letöltés befejeződött, navigáljon a saját oldalára Asztali és "Kivonat" a "Anti-CryptorBitV2.zip” fájlt.

3. Most dupla kattintás futtatni a Anti-CryptorBitv2 hasznosság.

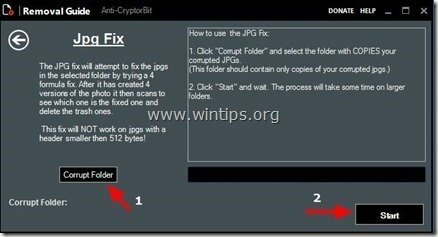

4. Válassza ki, milyen típusú fájlokat szeretne visszaállítani. (pl. „JPG”)

5. Végül válassza ki a sérült/titkosított (JPG) fájlokat tartalmazó mappát, majd nyomja meg a „Rajt” gombot a javításukhoz.

Cryptolocker – Vírusinformáció és visszafejtés.

Cryptolocker (más néven "Troj/Ransom-ACP”, “Trójai. Ransomcrypt. F”) egy Ransomware nasty vírus (TROJAN), és amikor megfertőzi a számítógépét, az összes fájlt titkosítja, függetlenül azok kiterjesztésétől (fájltípusától). A rossz hír ezzel a vírussal kapcsolatban az, hogy miután megfertőzte a számítógépét, a kritikus fájlokat erős titkosítással titkosítják, és gyakorlatilag lehetetlen visszafejteni őket. Amint egy számítógép megfertőződött Cryptolocker vírussal, egy tájékoztató üzenet jelenik meg az áldozat számítógépén, amelyben 300 dollár (vagy több) kifizetését (váltságdíjat) követelnek a fájlok visszafejtése érdekében.

Részletes elemzés a Cryptolocker A ransomware fertőzés és eltávolítása megtalálható ebben a bejegyzésben:

- A CryptoLocker Ransomware eltávolítása és a fájlok visszaállítása

A Cryptolockerrel fertőzött fájlok visszafejtése és a fájlok visszaállítása:

A dekódolás érdekében Cryptolocker fertőzött fájlok esetén a következő lehetőségek közül választhat:

A. Az első lehetőség a váltságdíj kifizetése. Ha így dönt, akkor saját felelősségére folytassa a fizetést, mert kutatásunk szerint egyes felhasználók visszakapják adataikat, mások pedig nem.

B. A második lehetőség a fertőzött számítógép megtisztítása, majd a fertőzött fájlok visszaállítása tiszta biztonsági másolatból (ha van ilyen).

C. Ha nem rendelkezik tiszta biztonsági másolattal, megpróbálhatja visszaállítani a korábbi verziójú fájlokat a "Árnyékmásolatok”. Ügyeljen arra, hogy ez az eljárás csak Windows 8, Windows 7 és Vista operációs rendszeren működik, és csak akkor, ha a „Rendszer-visszaállítás” funkció korábban engedélyezve volt a számítógépén, és azután sem lett letiltva Cryptolocker fertőzés.

- Ajánló link: Fájlok visszaállítása a Shadow Copies alkalmazásból.

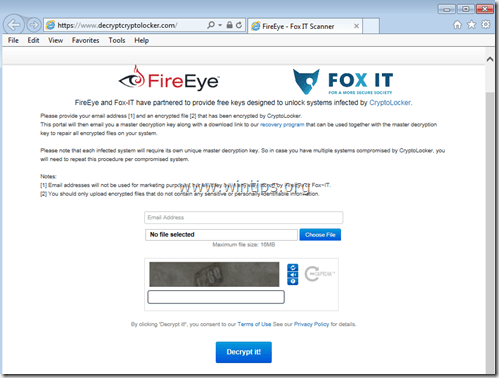

D. 2014 augusztusában FireEye & Fox-IT kiadott egy új szolgáltatást, amely lekéri a privát visszafejtési kulcsot a CryptoLocker ransomware által megfertőzött felhasználók számára. A szolgáltatás az ún.DecryptCryptoLocker' (a szolgáltatás megszűnt), világszerte elérhető, és használatához nincs szükség regisztrációra vagy elérhetőségi adatok megadására.

A szolgáltatás használatához meg kell látogatnia ezt az oldalt: (a szolgáltatás megszűnt), és töltsön fel egy titkosított CryptoLocker-fájlt a fertőzött számítógépről (Megjegyzés: olyan fájlt töltsön fel, amely nem tartalmaz bizalmas és/vagy személyes információkat). Ezt követően meg kell adnia egy e-mail címet, hogy megkapja a privát kulcsát, és egy linket a visszafejtő eszköz letöltéséhez. Végül futtassa a letöltött CryptoLocker visszafejtő eszközt (helyben a számítógépén), és adja meg privát kulcsát a CryptoLocker titkosított fájlok visszafejtéséhez.

A szolgáltatásról további információkat itt talál: A FireEye és a Fox-IT új szolgáltatást jelent be a CryptoLocker áldozatainak megsegítésére.

CryptXXX V1, V2, V3 (Változatok: .crypt, crypz vagy 5 hexadecimális karakter).

- CryptXXX V1 & CryptXXX V2 A ransomware titkosítja a fájlokat, és a fertőzés után minden fájl végéhez hozzáadja a ".crypt" kiterjesztést.

- CryptXXX v3 hozzáadja a ".cryptz" kiterjesztést a fájlok titkosítása után.

A CryptXXX trójai a következő típusú fájlokat titkosítja:

.3DM, .3DS, .3G2, .3GP, .7Z, .ACCDDB, .AES, .AI, .AIF, .APK, .APP, .ARC, .ASC, .ASF, .ASM, .ASP, .ASPX, ASX, .AVI, .BMP, .BRD, .BZ2, .C, .CER, .CFG, .CFM, .CGI, .CGM, .CLASS, .CMD, .CPP, .CRT, .CS, .CSR, .CSS, .CSV, .CUE, .DB, .DBF, .DCH, .DCU, .DDS, .DIF, .DIP, .DJV, .DJVU, .DOC, .DOCB, .DOCM, .DOCX, .DOT, .DOTM, .DOTX, .DTD, .DWG, .DXF, .EML, .EPS, .FDB, .FLA, .FLV, .FRM, .GADGET, .GBK, .GBR, .GED, .GIF, .GPG, .GPX, .GZ, .H, .H, .HTM, .HTML, .HWP, .IBD, .IBOOKS, .IFF, .INDD, .JAR, .JAVA, .JKS, .JPG, .JS, .JSP, .KEY, .KML, .KMZ, .LAY, .LAY6, .LDF, .LUA, .M, .M3U, .M4A, .M4V, .MAX, .MDB, .MDF, .MFD, .MID, .MKV, .MML, .MOV, .MP3, .MP4, .MPA, .MPG, .MS11, .MSI, .MYD, .MYI, .NEF, .NOTE, .OBJ, .ODB, .ODG, .ODP, .ODS, .ODT, .OTG, .OTP, .OTS, .OTT, .P12, .PAGES, .PAQ, .PAS, .PCT, .PDB, .PDF, .PEM, .PHP, .PIF, .PL, .PLUGIN, .PNG, .POT, .POTM, .POTX, .PPAM, .PPS, .PPSM, .PPSX, .PPT, .PPTM, .PPTX, .PRF, .PRIV, .PRIVAT, .PS, PSD, .PSPIMAGE, .PY, .QCOW2, .RA, .RAR, .RAW, .RM, .RSS, .RTF, .SCH, .SDF, .SH, .SITX, .SLDX, .SLK, .SLN, .SQL, .SQLITE, .SQLITE, .SRT, .STC, .STD, .STI, .STW, .SVG, .SWF, .SXC, .SXD, .SXI, .SXM, .SXW, .TAR, .TBK, .TEX, .TGA, .TGZ, .THM, .TIF, .TIFF, .TLB, .TMP, .TXT, .UOP, .UOT, .VB, .VBS, .VCF, .VCXPRO, .VDI, .VMDK, .VMX, .VOB, .WAV, .WKS, .WMA, .WMV, .WPD, .WPS, .WSF, .XCODEPROJ, .XHTML, .XLC, .XLM, .XLR, .XLS, .XLSB, .XLSM, .XLSX, .XLT, .XLTM, .XLTX, .XLW, .XML, .YUV, .ZIP, .ZIPX

Hogyan lehet visszafejteni a CryptXXX fájlokat.

Ha megfertőződött a CryptXXX 1-es vagy 2-es verziójával, akkor használja A Kaspersky RannohDecryptor eszköze hogy visszafejtse a fájljait.

Ha megfertőződött a CryptXXX 3-as verziójával, akkor használja A Trend Micro Ransomware fájl dekódolója. *

Jegyzet: A CryptXXX V3 vírus fejlett titkosítása miatt jelenleg csak az adatok részleges visszafejtése lehetséges, és a fájlok javításához harmadik féltől származó javítóeszközt kell használnia, például: http://www.stellarinfo.com/file-repair/file-repair-toolkit.php

Locky és AutoLocky (változatok: .locky)

Locky A ransomware RSA-2048 és AES-128 titkosítással titkosítja a fájlokat, és a fertőzés után az összes fájlt átnevezi egy egyedi – 32 karakteres – „.locky” kiterjesztésű fájlnévvel (pl.1E776633B7E6DFE7ACD1B1A5E9577BCE.locky"). Locky A vírus megfertőzheti a helyi vagy hálózati meghajtókat, és a fertőzés során létrehoz egy "" nevű fájlt_HELP_instructions.html" minden fertőzött mappában, útmutatásokkal, hogyan fizetheti ki a váltságdíjat és dekódolhatja fájljait a TOR böngészővel.

AutoLocky a Locky vírus egy másik változata. A fő különbség a Locky és az Autolocky között az, hogy az Autolocky nem változtatja meg a fájl eredeti nevét a fertőzés során. (pl. ha egy fájl neve "Dokumentum1.doc" fertőzés előtt az Autolocky átnevezi a következőre: "Dokumentum1.doc.locky")

A .LOCKY fájlok visszafejtése:

- Az első lehetőség a fertőzött számítógép megtisztítása, majd a fertőzött fájlok visszaállítása tiszta biztonsági másolatból (ha van ilyen).

- A második lehetőség, ha nem rendelkezik tiszta biztonsági másolattal, visszaállítja a korábbi verziójú fájlokat a „Árnyékmásolatok”. Fájlok visszaállítása a Shadow Copies alkalmazásból.

- A 3. lehetőség a Emsisoft Decrypter for AutoLocky hogy visszafejtse a fájljait. (A visszafejtő eszköz csak a Autolocky).

Trójai váltságdíj. Win32.Rector – Vírusinformáció és visszafejtés.

A trójai rektor titkosítja a fájlokat a következő kiterjesztéssel: .doc, .jpg, .pdf.rar, és a fertőzés után azt használhatatlanná teszi őket. Miután a fájlokat megfertőzték trójai rektor, akkor a fertőzött fájlok kiterjesztése a következőre módosul .VSCRYPT, .FERTŐZÖTT, .KORREKTOR vagy .BLOC és ez használhatatlanná teszi őket. Amikor megpróbálja megnyitni a fertőzött fájlokat, akkor egy cirill karakterekkel írt üzenet jelenik meg a képernyőn, amely tartalmazza a váltságdíj követelését és a fizetés részleteit. A kiberbûnözõ, aki a trójai rektor „††”KOPPEKTOP††, és megkéri, hogy kommunikáljon vele e-mailben vagy ICQ-n keresztül (EMAIL: [email protected] / ICQ: 557973252 vagy 481095), hogy útmutatást adjon a fájlok zárolásának feloldásához.

A Trojan Rectorral fertőzött fájlok visszafejtése és a fájlok visszaállítása:

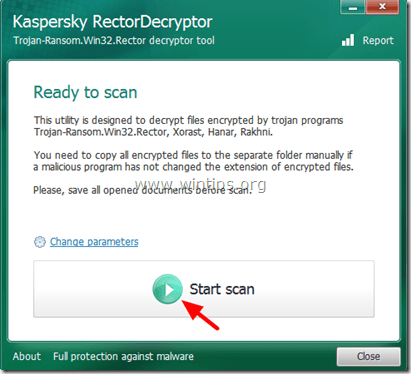

Tanács: Másolja az összes fertőzött fájlt egy külön könyvtárba, és zárjon be minden nyitott programot, mielőtt folytatná az érintett fájlok vizsgálatát és visszafejtését.

1. Letöltés Rektor Decryptorsegédprogram (tól Kaspersky Labs) a számítógépére.

2. Amikor a letöltés befejeződött, futtassa RectorDecryptor.exe.

3. Megnyomni a "Indítsa el a szkennelést” gombot a meghajtók titkosított fájlok kereséséhez.

4. Hagyja, hogy a RectorDecryptor segédprogram a titkosított fájlok átvizsgálására és visszafejtésére (kiterjesztésekkel .vscrypt, .infected, .bloc, .korrektor) majd válassza ki a „A titkosított fájlok törlése a visszafejtés után” ha a visszafejtés sikeres volt. *

* A visszafejtés után megtalálja a szkennelési/visszafejtési folyamat jelentésnaplóját a C:\ meghajtó gyökerébe (pl.C:\RectorDecryptor.2.3.7.0_10.02.2011_15.31.43_log.txt”).

5. Végül folytassa a rendszer ellenőrzését és megtisztítását az esetlegesen előforduló rosszindulatú programoktól.

Forrás – További információ:http://support.kaspersky.com/viruses/disinfection/4264#block2

Trójai váltságdíj. Win32.Xorist, Trojan-Ransom. MSIL.Vandev – Vírusinformáció és visszafejtés.

ATrojan Ransom Xorist & Trójai Ransom Valdev, titkosítja a fájlokat a következő kiterjesztéssel:

doc, xls, docx, xlsx, db, mp3, waw, jpg, jpeg, txt, rtf, pdf, rar, zip, psd, msi, tif, wma, lnk, gif, bmp, ppt, pptx, docm, xlsm, pps, ppsx, ppd, tiff, eps, png, ace, djvu, xml, cdr, max, wmv, avi, wav, mp4, pdd, html, css, php, aac, ac3, amf, amr, mid, midi, mmf, mod, mp1, mpa, mpga, mpu, nrt, oga, ogg, pbf, ra, ram, nyers, saf, val, wave, wow, wpk, 3g2, 3gp, 3gp2, 3mm, amx, avs, bik, bin, dir, divx, dvx, evo, flv, qtq, tch, rts, rum, rv, scn, srt, stx, svi, swf, trp, vdo, wm, wmd, wmmp, wmx, wvx, xvid, 3d, 3d4, 3df8, pbs, adi, ais, amu, arr, bmc, bmf, cag, cam, dng, tinta, jif, jiff, jpc, jpf, jpw, mag, mikrofon, mip, msp, nav, ncd, odc, odi, opf, qif, qtiq, srf, xwd, abw, act, adt, aim, ans, asc, ase, bdp, bdr, bib, boc, crd, diz, pont, dotm, dotx, dvi, dxe, mlx, err, euc, faq, fdr, fds, gthr, idx, kwd, lp2, ltr, man, mbox, msg, nfo, most, odm, gyakran, pwi, rng, rtx, futás, ssa, szöveg, unx, wbk, wsh, 7z, arc, ari, arj, autó, cbr, cbz, gz, gzig, jgz, pak, pcv, puz, r00, r01, r02, r03, rev, sdn, sen, sfs, sfx, sh, shar, shr, sqx, tbz2, tg, tlz, vsi, wad, háború, xpi, z02, z04, zap, zipx, állatkert, ipa, isu, jar, js, udf, adr, ap, aro, asa, ascx, ashx, asmx, asp, aspx, asr, atom, bml, cer, cms, crt, dap, htm, moz, svr, url, wdgt, abk, bic, big, blp, bsp, cgf, chk, col, cty, dem, elf, ff, gam, grf, h3m, h4r, iwd, ldb, lgp, lvl, térkép, md3, mdl, mm6, mm7, mm8, nds, pbp, ppf, pwf, pxp, szomorú, sav, scm, scx, sdt, spr, sud, uax, umx, unr, uop, usa, usx, ut2, ut3, utc, utx, uvx, uxx, vmf, vtf, w3g, w3x, wtd, wtf, ccd, cd, cso, lemez, dmg, dvd, fcd, flp, img, iso, isz, md0, md1, md2, mdf, mds, nrg, nri, vcd, vhd, snp, bkf, ade, adpb, dic, cch, ctt, dal, ddc, ddcx, dex, dif, dii, itdb, itl, kmz, lcd, lcf, mbx, mdn, odf, odp, ods, pab, pkb, pkh, pot, potx, pptm, psa, qdf, qel, rgn, rrt, rsw, rte, sdb, sdc, sds, sql, stt, t01, t03, t05, tcx, thmx, txd, txf, upoi, wb, xmt xlc, xlr, xlsb, xltx, ltm, xlwx, mcd, cap, cc, cod, cp, cpp, cs, csi, dcp, dcu, dev, dob, dox, dpk, dpl, dpr, dsk, dsp, eql, ex, f90, fla, for, fpp, jav, java, lbi, owl, pl, plc, pli, pm, res, rnc, rsrc, so, swd, tpu, tpx, tu, tur, vc, yab, 8ba, 8bc, 8be, 8bf, 8bi8, bi8, 8bl, 8bs, 8bx, 8by, 8li, aip, amxx, ape, api, mxp, oxt, qpx, qtr, xla, xlam, xll, xlv, xpt, cfg, cwf, dbb, slt, bp2, bp3, bpl, clr, dbx, jc, potm, ppsm, prc, prt, shw, std, ver, wpl, xlm, yps, md3.

A fertőzés után,Trojan Ransom Xorist veszélyezteti számítógépe biztonságát, instabillá teszi a számítógépet, és váltságdíjat követel üzeneteket jelenít meg a képernyőn a fertőzött fájlok visszafejtése érdekében. Az üzenetek információkat tartalmaznak arról is, hogyan kell kifizetni a váltságdíjat, hogy a visszafejtő segédprogramot megkaphassák a kiberbűnözőktől.

A trójai Win32.Xorist vagy MSIL.Vandev trójai programokkal fertőzött fájlok visszafejtése:

Tanács: Másolja az összes fertőzött fájlt egy külön könyvtárba, és zárjon be minden nyitott programot, mielőtt folytatná az érintett fájlok vizsgálatát és visszafejtését.

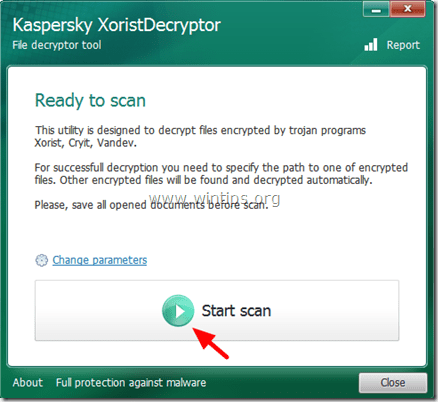

1. Letöltés Xorist Decryptorsegédprogram (tól Kaspersky Labs) a számítógépére.

2. Amikor a letöltés befejeződött, futtassa XoristDecryptor.exe.

Jegyzet: Ha törölni szeretné a titkosított fájlokat a visszafejtés befejezése után, kattintson a „Paraméterek módosítása” opciót, és jelölje be a „A titkosított fájlok törlése a visszafejtés után” jelölőnégyzet a „További lehetőségek”.

3. Megnyomni a "Indítsa el a szkennelést” gombot.

4. Adja meg legalább egy titkosított fájl elérési útját, majd várja meg, amíg a segédprogram visszafejti a titkosított fájlokat.

5. Ha a visszafejtés sikeres volt, indítsa újra a számítógépet, majd ellenőrizze, és tisztítsa meg a rendszert az esetlegesen előforduló rosszindulatú programoktól.

Forrás – További információ: http://support.kaspersky.com/viruses/disinfection/2911#block2

Trójai váltságdíj. Win32.Rakhni – Vírusinformáció és visszafejtés.

A Trójai Ransom Rakhni titkosítja a fájlokat a fájlkiterjesztések módosításával az alábbiak szerint:

A titkosítás után a fájlok használhatatlanok, és a rendszer biztonsága veszélybe kerül. Szintén a Trójai váltságdíj. Win32.Rakhni fájlt hoz létre az Ön %APP ADATOK% "" nevű mappaexit.hhr.oshit”, amely a fertőzött fájlok titkosított jelszavát tartalmazza.

Figyelem: A Trójai váltságdíj. Win32.Rakhni létrehozza a „exit.hhr.oshit” fájl, amely a felhasználó fájljaihoz titkosított jelszót tartalmaz. Ha ez a fájl a számítógépen marad, akkor a visszafejtést a RakhniDecryptor segédprogram gyorsabb. Ha a fájlt eltávolították, a fájl-helyreállító segédprogramokkal visszaállítható. A fájl helyreállítása után helyezze be %APP ADATOK% és futtassa még egyszer a vizsgálatot a segédprogrammal.

%APP ADATOK% mappa helye:

-

Windows XP: C:\Dokumentumok és beállítások\

\Alkalmazásadatok -

Windows 7/8: C:\Felhasználók\

\AppData\Roaming

A Trojan Rakhnival fertőzött fájlok visszafejtése és fájlok visszaállítása:

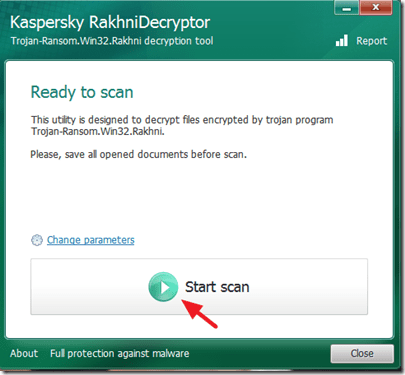

1. Letöltés Rakhni Decryptorsegédprogram (tól Kaspersky Labs) a számítógépére.

2. Amikor a letöltés befejeződött, futtassa RakhniDecryptor.exe.

Jegyzet: Ha törölni szeretné a titkosított fájlokat a visszafejtés befejezése után, kattintson a „Paraméterek módosítása” opciót, és jelölje be a „A titkosított fájlok törlése a visszafejtés után” jelölőnégyzet a „További lehetőségek”.

3. Megnyomni a "Indítsa el a szkennelést” gombot a meghajtók titkosított fájlok kereséséhez.

4. Adja meg legalább egy titkosított fájl elérési útját (pl.file.doc.locked), majd várja meg, amíg a segédprogram visszaállítja a jelszót a „exit.hhr.oshit” fájl (vegye figyelembe a Figyelem), és visszafejti a fájljait.

Forrás – További információ: http://support.kaspersky.com/viruses/disinfection/10556#block2

Trójai váltságdíj. Win32.Rannoh (Trójai váltságdíj. Win32.Cryakl) – Vírusinformáció és visszafejtés.

A Trójai Rannoh vagy Trojan Cryak titkosítja a számítógépén lévő összes fájlt a következő módon:

- Abban az esetben, ha a Trójai váltságdíj. Win32.Rannoh fertőzés, a fájlnevek és a kiterjesztések a zárolt sablonnak megfelelően megváltoznak-

. . - Abban az esetben, ha a Trójai váltságdíj. Win32.Cryakl fertőzés esetén a {CRYPTENDBLACKDC} címke hozzáadódik a fájlnevek végéhez.

A trójai Rannoh vagy Trojan Cryakl által fertőzött fájlok visszafejtése és a fájlok visszaállítása:

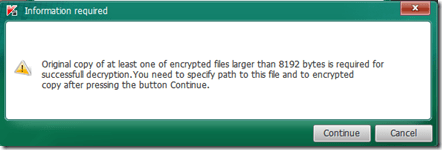

Fontos: ARannoh Decryptor A segédprogram egy titkosított és egy dekódolt fájl összehasonlításával fejti ki a fájlokat. Tehát ha szeretné használni a Rannoh Decryptor A fájlok visszafejtésére szolgáló segédprogramnak rendelkeznie kell legalább egy titkosított fájl eredeti példányával a fertőzés előtt (például tiszta biztonsági másolatból).

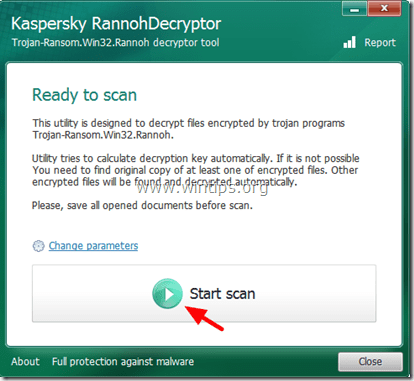

1. Letöltés Rannoh Decryptorsegédprogramot a számítógépéhez.

2. Amikor a letöltés befejeződött, futtassa RannohDecryptor.exe

Jegyzet: Ha törölni szeretné a titkosított fájlokat a visszafejtés befejezése után, kattintson a „Paraméterek módosítása” opciót, és jelölje be a „A titkosított fájlok törlése a visszafejtés után” jelölőnégyzet a „További lehetőségek”.

3. Megnyomni a "Indítsa el a szkennelést” gombot.

4. Olvassa el a "Információ szükséges" üzenetet, majd kattintson a "Folytatni” és adja meg legalább egy titkosított fájl eredeti példányának elérési útját a fertőzés előtt (tiszta – eredeti – fájl), valamint a titkosított fájl elérési útját (fertőzött – titkosított – fájl).

5. A visszafejtés után megtalálja a szkennelési/dekódolási folyamat jelentésnaplóját a C:\ meghajtó gyökerébe. (például. "C:\RannohDecryptor.1.1.0.0_02.05.2012_15.31.43_log.txt”).

Forrás – További információ: http://support.kaspersky.com/viruses/disinfection/8547#block1

TeslaCrypt (Változatok: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc és .vvv)

A TeslaCrypt A ransomware vírus a következő kiterjesztéseket adja hozzá a fájlokhoz: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc és .vvv.

A TeslaCrypt fájlok visszafejtése:

Ha Ön megfertőződött TeslaCrypt vírussal, használja az alábbi eszközök egyikét a fájlok visszafejtéséhez:

- TeslaDecoder: További információk és használati utasítások TeslaDecoder megtalálható ebben a cikkben: http://www.bleepingcomputer.com/forums/t/576600/tesladecoder-released-to-decrypt-exx-ezz-ecc-files-encrypted-by-teslacrypt/

- Trend Micro Ransomware File Decryptor.

TeslaCrypt V3.0 (változatok: .xxx, .ttt, .micro, .mp3)

A TeslaCrypt 3.0 A ransomware vírus a következő kiterjesztéseket adja hozzá a fájlokhoz: .xxx, .ttt, .micro és .mp3

A TeslaCrypt V3.0 fájlok visszafejtése:

Ha fertőzött vagy TeslaCrypt 3.0 majd próbálja meg visszaállítani a fájlokat a következővel:

- A Trend Micro Ransomware fájl dekódolója eszköz.

- RakhniDecryptor (Hogyan útmutató)

- Tesla dekóder (Hogyan útmutató)

- Tesladecrypt – McAfee

TeslaCrypt V4.0 (a fájlnév és a kiterjesztés változatlan)

A TeslaCrypt V4 fájlok visszafejtéséhez próbálja ki a következő segédprogramok egyikét:

- A Trend Micro Ransomware fájl dekódolója eszköz.

- RakhniDecryptor (Hogyan útmutató)

- Tesla dekóder (Hogyan útmutató)

EnzoS.

2016. október 8. 8:01