A hálózaton futó szolgáltatások pontos azonosításának fontos módszere a portellenőrzés. A portellenőrzés futtatásával pontos áttekintést kaphat a számítógép és a hálózat támadási felületéről. Egyes esetekben előfordulhat, hogy olyan szolgáltatások futnak, amelyekre nem számított.

A Transmission Control Protocol vagy a TCP olyan szabvány, amely lehetővé teszi a számítógépek közötti hálózati kapcsolatokat. A TCP háromirányú kézfogást használ a kapcsolat megnyitásához, amely azután nyitva marad mindaddig, amíg időt nem vesz igénybe, vagy a kapcsolat be nem záródik. Ez nem azt jelenti, hogy a kapcsolat mindig adatokat továbbít, ez csak azt jelenti, hogy mindkét fél elmenti a kapcsolat adatait, és azonnal folytathatja az adatok küldését és fogadását.

Az Nmap a portszkennelés szabványos eszköze. Elsősorban Linuxon való futtatásra tervezték, de vannak Windows-verziók is. Grafikus felület is elérhető, de továbbra is a parancssori használat a szabvány.

Az Nmap használata

Annak teszteléséhez, hogy az Nmap telepítve van-e egy Linux gépen, futtassa az „nmap” parancsot. Ha kap egy súgóoldalt, akkor az telepítve van, és készen áll a futtatásra, ha hibaüzenetet kap arról, hogy a parancs „nem található”, akkor telepítenie kell az Nmap-et.

A súgóoldal nagyon sűrű, és sok olyan lehetőséget mutat, amelyek zavaróak lehetnek. A TCP-portok vizsgálatához szükséges alapok viszonylag egyszerűek. A szükséges alapstruktúra: „nmap [vizsgálat típusa] [opciók] {célspecifikáció}”.

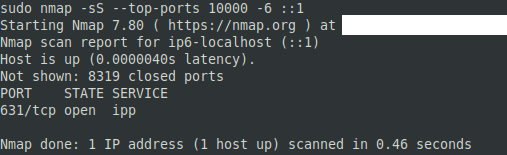

A TCP-portok vizsgálatához két vizsgálati típus egyikét kívánja használni, a TCP-t vagy a SYN-t. A TCP-ellenőrzés megpróbál teljes kapcsolatot létesíteni az egyes portokhoz, befejezve a háromirányú kézfogást. A SYN-vizsgálat kissé visszaél a protokollal, és soha nem küldi el a háromirányú kézfogás harmadik üzenetét. A SYN-vizsgálatok gyakran kevésbé megterhelők a rendszererőforrásokra, mivel az eszközöknek nem kell egyszerre több kapcsolatot nyitva tartaniuk mivel a kapcsolatok soha nem jönnek létre teljesen, gyorsabban futnak, mint a TCP-vizsgálatok, de root-ra lesz szükségük engedélyeket. A TCP-vizsgálatot az „-sT” jelző, míg a SYN-vizsgálatot az „-sS” jelöli.

Tipp: A háromirányú kézfogás a TCP-kapcsolat inicializálásának módja, három üzenetből áll, „SYN, SYN-ACK és ACK” küldés kliensről szerverre, szerverről kliensre, majd ügyfélről szerverre illetőleg.

A szkennelési beállítások megadása

A beállítások rész teljesen opcionális, de vannak olyanok, amelyek általában hasznosak lehetnek. A részletesebb vizsgálati eredményeket a „-v”-vel növelheti, a részletességet pedig a „-vvv”-vel tovább növelheti egy harmadik szintig. Az „-A” jelző használatával futtathatja az operációs rendszer észlelését, a verzióérzékelést, a szkriptek vizsgálatát és a nyomkövetési útvonalakat, bár ennek futtatása egy kicsit tovább tart.

Az IPv4 vagy IPv6 címeket egyszerre is vizsgálhatja, az IPv4 az alapértelmezett, ha IPv6 címeket szeretne vizsgálni, a „-6” jelzőt kell használnia. Néha az Nmap egy gyors ping-ellenőrzést futtat, hogy megállapítsa, mely hots-ok vannak fent. Ha ez a tesztelni kívánt gazdagépek kihagyását jelenti, letilthatja a „-Pn” kapcsolóval. Ha nagy tartományt ad meg, a beolvasás hosszú ideig tarthat. A „-T4” jelző gyorsabban futtatja a keresést, és nem valószínű, hogy bármiről is lemarad, túlterhelheti a lassú hálózatokat vagy eszközöket, mivel a forgalom jelentősen megnő.

IP-cím és porttartomány megadása

Alapértelmezés szerint az Nmap az 1000 leggyakrabban használt portot vizsgálja meg, manuálisan beállíthat egy porttartományt a „-p” jelző használatával, majd megadhat egy tartományt szóközök nélkül. A porttartományok megadhatók vesszővel elválasztott értékekkel, kötőjellel elválasztott tartományokkal vagy a kettő kombinációjával. Például a „-p22”, „-p1-65535” és „-p21-25,80,139,8080” jelzők a 22-es portot, az 1 és 65535 közötti összes portot, valamint a 21-25, 80, 239-es portokat vizsgálják, illetve 8080. Lehetőség van a „–top-ports [number]” jelző megadására is a leggyakrabban előforduló [szám] portok vizsgálatához. Ha meg akarja adni az összes portot, használhatja a „-p-” rövidítést.

Tipp: A portszámok 0 és 65535 között vannak, bár a 0 technikailag nem használható.

Az utolsó dolog, amit meg kell adnia, az a tesztelni kívánt eszközök IP-címe. Ehhez egyszerűen sorolja fel az összes beolvasni kívánt IP-címet. Ezeket szóközzel kell elválasztani, és külön-külön, kötőjeles tartományokkal vagy CIDR-jelöléssel is felsorolhatja. Például a „191.168.0.1” ezt az egyetlen IP-címet vizsgálja, a „192.168.0.1-5” pedig az öt IP-címet. 102.168.0.1 és 192.168.0.5, végül a „192.168.0.1/24” az összes IP-címet átvizsgálja 192.168.0.1 és 192.168.0.1 között 192.168.0.255.

Az általános parancsnak a következő példákhoz hasonlónak kell lennie: "nmap -sS -vvv -A -p- 127.0.0.1", "nmap -sS -v -p80,443,8080 192.168.0.1/24", "nmap -sS" – felső portok 10000 -6 ::1”