Rossz hírek szerdája van a fejlesztőknek és a tapasztalt felhasználóknak egyaránt. A kellemes napot több olyan bejelentés is megszakította, amelyek szerint az Android SafetyNet új frissítése nem csak a meglévő su elrejtette a mechanizmusokat, hogy leálljon (normál eset), de rossz eredményeket is kezdett adni olyan eszközökön, amelyek nem voltak egyenletesek gyökeres!

Kezdeményezés innen A Reddit Nexus 6P fórumai, majd több helyen visszhangzik, beleértve a Reddit Android fórumok, a sajátunk Nexus 6P fórumok és szálak számára suhide és Magisk, a felhasználók azt tapasztalják, hogy a SafetyNet legújabb frissítése miatt az eszközök meghiúsítják az ellenőrzéseket, ha feloldott rendszerbetöltővel rendelkeznek. A felhasználók kipróbálták a módosítási forgatókönyvek és a maszkolási módszerek különböző kombinációit, de a legtöbb esetben a hiba közös tényezője a rendszerbetöltő feloldása.

Kezdeményezés innen A Reddit Nexus 6P fórumai, majd több helyen visszhangzik, beleértve a Reddit Android fórumok, a sajátunk Nexus 6P fórumok és szálak számára suhide és Magisk, a felhasználók azt tapasztalják, hogy a SafetyNet legújabb frissítése miatt az eszközök meghiúsítják az ellenőrzéseket, ha feloldott rendszerbetöltővel rendelkeznek. A felhasználók kipróbálták a módosítási forgatókönyvek és a maszkolási módszerek különböző kombinációit, de a legtöbb esetben a hiba közös tényezője a rendszerbetöltő feloldása.

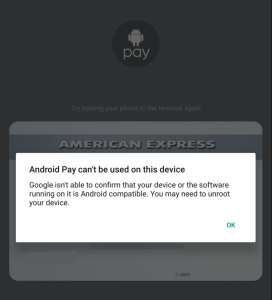

A legtöbb eszközön a rendszerbetöltő feloldása az első lépés a nem hivatalos módosításokhoz. Ha a SafetyNet legújabb frissítése valóban ellenőrzi a rendszerbetöltő állapotát, ez azt jelentheti, hogy véget ér a nap, amikor az Android Pay és más SafetyNet alapú alkalmazások a root és az Xposed alkalmazással együtt futhatnak maszkolás használatával technikák.

Magisk fejlesztő topjohnwukommentálta a korai helyzetet, rámutatva arra, hogy a SafetyNet a frissítés után elveszett lehet:

„Ne feledje, hogy a Safety Net legutóbbi frissítésében, amely néhány óra múlva történt, a Google úgy tűnik, hogy feljebb lép a játékot, és odáig fajulhat, hogy semmilyen módosítás nem megengedett, és lehetetlen megkerülni.

Jelenleg a HTC 10 telefonomon, függetlenül attól, hogy mit csináltam a rendszerindító képpel, akár csak a 100%-os készletindító kép újracsomagolását, A Biztonsági háló semmilyen körülmények között nem megy át. Másrészt az én Nexus 9-em, futó Nougat-om úgy tűnik, hogy probléma nélkül megkerüli, a root és a modulok egyaránt engedélyezve vannak, és jól működik. A rendszerindítás-ellenőrzés OEM-ről a másikra változhat, a HTC implementációja lehet, hogy az elsők között szerepel a Biztonsági hálóban, de végül az összes főbb OEM-módszer szerepelni fog. és abban az időben azt gondolom, hogy minden Android "mod", beleértve az egyéni kerneleket is, nagyjából megtöri a Safety Net-et. Ezeket az ellenőrzéseket mélyen a rendszerbetöltőbe kell kódolni, amit nem olyan könnyű feltörni. Tehát a következtetés az, hogy a jövőben nem fogok annyi időt tölteni a Safety Net megkerülésével."

Amikor a suhide-t elengedték, Chainfire megtette valami hasonlót jósolt meg:

Végül az információkat a rendszerbetöltő/TrustZone/SecureBoot/TIMA/TEE/TPM stb. biztosítják és ellenőrzik. (A Samsung már ezt teszi a KNOX/TIMA megoldásaival). Az eszköz olyan részeit, amelyeket nem tudunk könnyen elérni vagy befoltozni, és így eljön az idő, amikor ezek az észlelési megkerülők már nem [lenek] életképesek.

Mivel a helyzet még csak alakul, a dolgok bonyolultabbak lehetnek, mint amilyennek a felszínen látszanak. Olvasóinkat értesíteni fogjuk, ha új fejlemények lesznek az üggyel kapcsolatban.