Saat menguji situs web untuk masalah keamanan, salah satu hal utama yang harus Anda perhatikan adalah interaksi pengguna. Interaksi pengguna adalah tindakan apa pun yang melibatkan situs web yang memproses suatu bentuk tindakan pengguna. Ini bisa dalam JavaScript di browser pengguna atau dalam interaksi dengan server, seperti dengan formulir PHP. Sumber masalah lainnya adalah variabel, ini tidak perlu secara langsung dihasilkan dari input pengguna dan sebagai gantinya mengontrol aspek lain dari halaman.

Penyusup dirancang untuk menjadi alat untuk mengotomatisasi pengujian sumber kerentanan potensial. Seperti alat bawaan lainnya seperti Repeater, Anda dapat mengirim permintaan yang ingin Anda edit ke Intruder melalui menu klik kanan. Permintaan yang dikirim kemudian akan terlihat di tab Penyusup.

Catatan: Menggunakan Burp Suite Intruder di situs web yang Anda tidak memiliki izin dapat menjadi pelanggaran pidana berdasarkan berbagai penyalahgunaan komputer dan undang-undang peretasan. Pastikan Anda memiliki izin dari pemilik situs web sebelum mencoba ini.

Cara menggunakan Penyusup

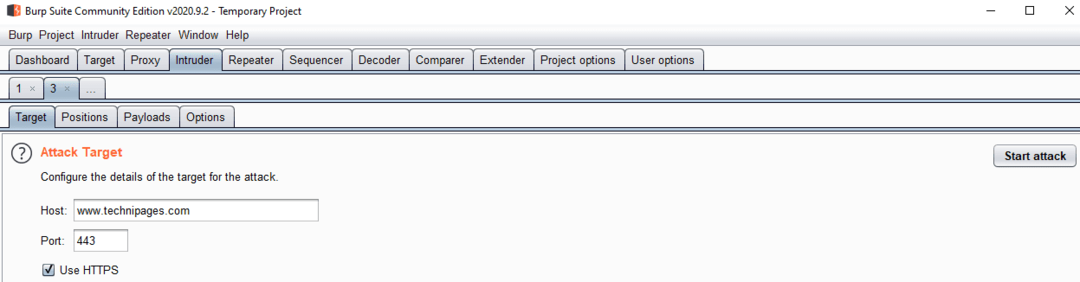

Anda biasanya tidak perlu mengonfigurasi sub-tab "Target" di tab Penyusup. Jika Anda mengirim permintaan, itu secara otomatis mengisi nilai yang Anda perlukan untuk mengirim permintaan ke server yang tepat. Ini hanya akan sangat berguna jika Anda ingin membuat seluruh permintaan secara manual, atau jika Anda ingin mencoba menonaktifkan HTTPS.

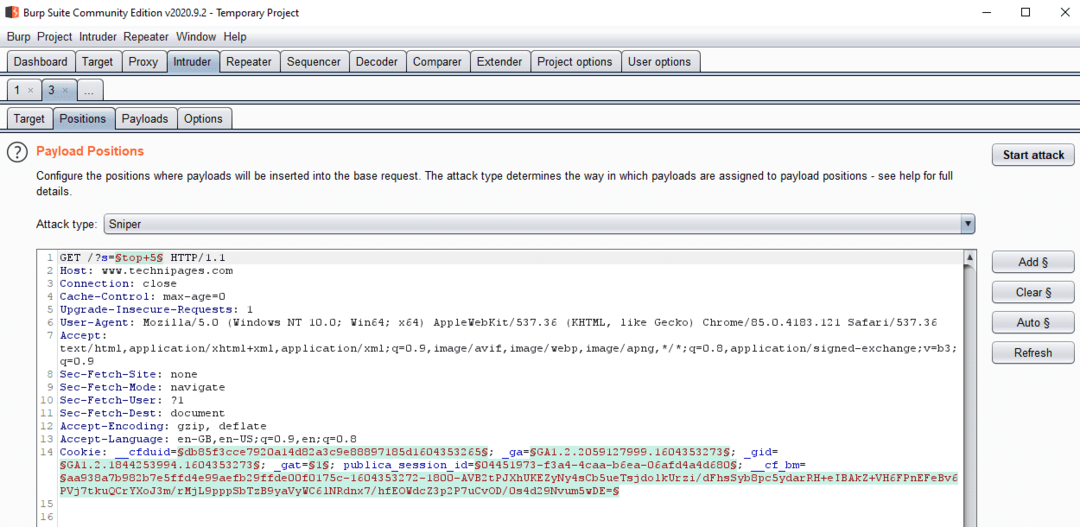

Sub-tab "Posisi" digunakan untuk memilih di mana dalam permintaan Anda ingin memasukkan muatan. Burp secara otomatis mengidentifikasi dan menyoroti variabel sebanyak mungkin, namun, Anda mungkin ingin mempersempit serangan menjadi hanya satu atau dua titik penyisipan sekaligus. Untuk menghapus titik penyisipan yang dipilih, klik "Hapus " di sisi kanan. Untuk menambahkan titik penyisipan, sorot area yang ingin Anda ubah, lalu klik “Tambah ”.

Kotak dropdown tipe serangan digunakan untuk menentukan bagaimana muatan dikirimkan. "Sniper" menggunakan daftar muatan tunggal dan menargetkan setiap titik penyisipan satu per satu. “Battering ram” menggunakan daftar muatan tunggal tetapi memasukkan muatan di semua titik penyisipan sekaligus. Pitchfork menggunakan beberapa muatan, memasukkan masing-masing ke dalam titik penyisipan bernomornya masing-masing tetapi hanya menggunakan entri bernomor yang sama dari setiap daftar. "Bom cluster" menggunakan strategi yang mirip dengan garpu rumput tetapi mencoba setiap kombinasi

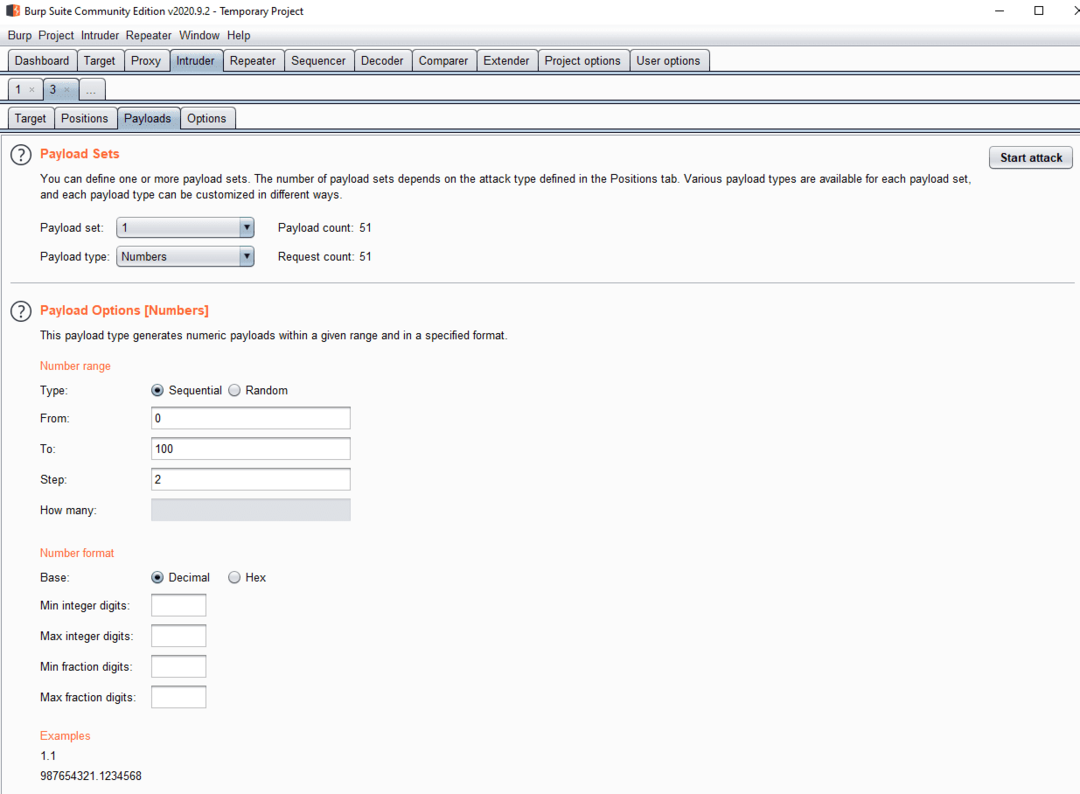

Sub-tab “Payloads” digunakan untuk mengonfigurasi payload yang dicoba. Jenis muatan digunakan untuk mengonfigurasi cara Anda menentukan muatan. Bagian di bawah ini bervariasi tergantung pada jenis muatan tetapi selalu digunakan untuk menentukan nilai daftar muatan. Pemrosesan muatan memungkinkan Anda untuk mengubah muatan saat dikirimkan. Secara default, URL Penyusup mengkodekan sejumlah karakter khusus, Anda dapat menonaktifkannya dengan menghapus centang pada kotak centang di bagian bawah halaman.

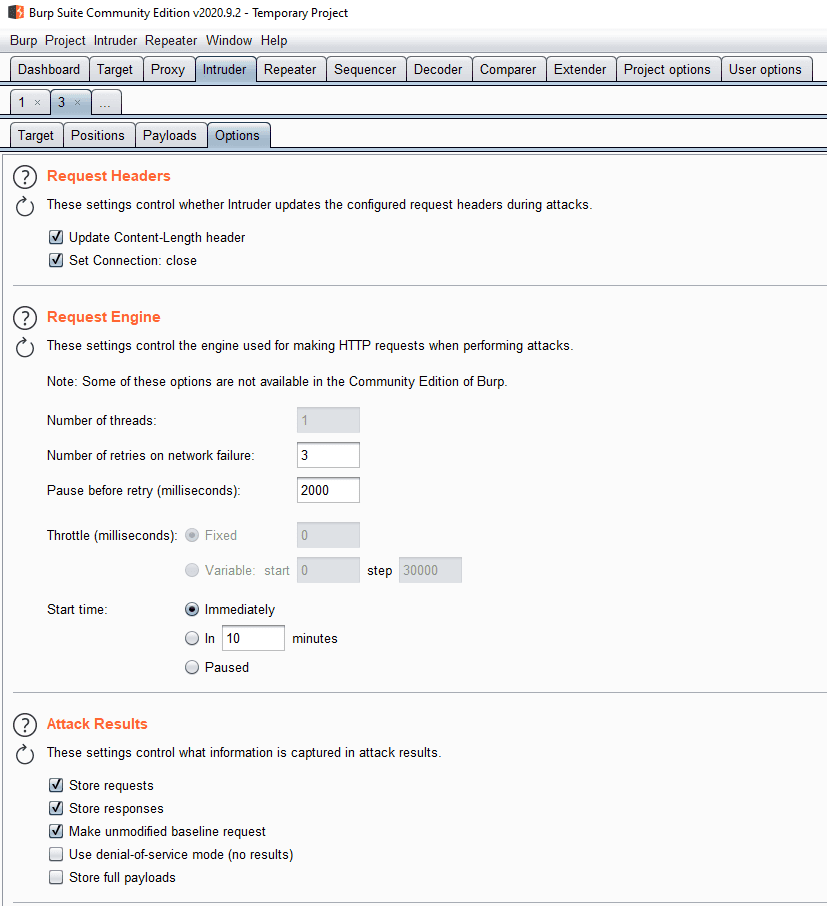

Sub-tab "Opsi" memungkinkan Anda mengonfigurasi sejumlah pengaturan latar belakang untuk pemindai. Anda dapat menambahkan sistem pencocokan hasil berbasis grep yang dirancang untuk membantu Anda mengidentifikasi informasi kunci dari hasil yang bermakna. Secara default, Penyusup tidak mengikuti pengalihan, ini dapat diaktifkan di bagian bawah sub-tab.

Untuk meluncurkan serangan, klik "Mulai serangan" di sudut kanan atas dari salah satu sub-tab "Penyusup", serangan akan diluncurkan di jendela baru. Untuk Burp edisi "Komunitas" gratis, Intruder sangat dibatasi tarifnya, sedangkan versi Profesional berjalan dengan kecepatan penuh.