Microsoft ha recentemente riconosciuto l'esistenza di una vulnerabilità zero-day nel suo sistema Windows. Il 23 marzo ha riferito che i suoi ricercatori hanno identificato una nuova vulnerabilità che può interessare Windows 7/8/8.1/10 e altre versioni precedenti. Anche le versioni più aggiornate di Windows 10 sono interessate, ha affermato un portavoce di Microsoft.

Oltre a ciò Microsoft ha anche chiarito che la vulnerabilità ha una portata limitata e può attaccare solo una specifica tipologia di utente. Gli utenti che utilizzano il riquadro di anteprima e si occupano frequentemente di file di caratteri sono quelli maggiormente presi di mira.

Microsoft ha inoltre aggiunto di aver identificato e azzerato gli attacchi. Abbiamo trovato due casi in cui abbiamo notato che gli aggressori stanno sfruttando le scappatoie nella libreria Adobe Type Manager, ha affermato Microsoft.

Sfortunatamente, Microsoft deve ancora rilasciare una patch di sicurezza per la scappatoia scoperta di recente che si ritiene venga rilasciata il 14 aprile 2020. Quindi, fino ad allora, gli utenti devono adottare misure precauzionali e correttive per salvaguardare i propri

finestre sistema.

Vulnerabilità zero-day marzo 2020: tutto ciò che devi sapere al riguardo

Un portavoce di Microsoft ha descritto che la vulnerabilità zero-day appena identificata è correlata ai file di caratteri che supportano i vuoti di sicurezza attualmente disponibili nella libreria Adobe Type Manager. Per ulteriore chiarezza, ha affermato che il problema si verifica a causa di una gestione impropria di "Formato PostScript Adobe tipo 1", un font multi-master appositamente progettato.

L'esecuzione remota avviene quando l'utente tenta di scaricare un file di font e visualizzare l'anteprima del font nel riquadro di anteprima o sotto forma di miniatura. I ricercatori hanno anche commentato che insieme ai file di font OTF/TTF, gli aggressori possono anche sfruttare documenti appositamente progettati. “Si sta notando che gli aggressori stanno implementando metodi per ingannare gli utenti. Stanno convincendo gli utenti a visualizzare in anteprima il file nel riquadro di anteprima di Windows o ad aprirlo sui loro sistemi", ha aggiunto Microsoft.

Per riassumere, il semplice download del file è sufficiente per attaccare un sistema. Poiché i cyber hook utilizzano l'anteprima e le miniature di Windows, l'apertura del file non è necessariamente necessaria per consentire agli aggressori di eseguire l'attacco.

Pertanto, fino al rilascio di una patch di sicurezza da parte degli utenti Microsoft, è consigliabile disabilitare la funzionalità del riquadro di anteprima e anteprima sul proprio PC Windows. Inoltre, gli esperti hanno consigliato agli utenti di non scaricare alcun file da fonti di terze parti e inaffidabili.

"Le persone che utilizzano Windows 7 non riceveranno alcuna patch di sicurezza tranne quelle che hanno preso la versione a pagamento degli aggiornamenti di sicurezza estesi di Windows", Microsoft ha ulteriormente chiarito.

Ci sono poche misure manuali che gli utenti possono mettere in pratica per risolvere il Vulnerabilità zero-day in Windows 8/8.1 e 10.

Per saperne di più: Come risolvere i problemi di aggiornamento di Windows

Correzioni alle vulnerabilità zero-day per Windows 8/8.1/10

1. Avvia il programma Esplora file sul tuo sistema Windows.

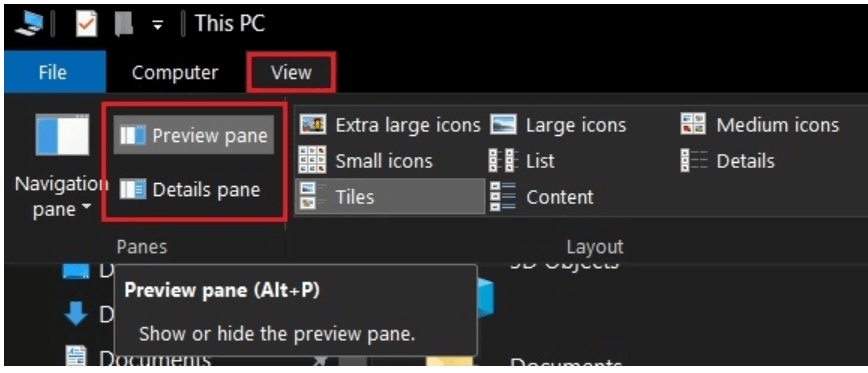

2. Dalla finestra appena aperta, apri il "Visualizzazione" scheda.

3. Nel passaggio successivo scegli il riquadro dei dettagli e il riquadro di anteprima e disabilitali.

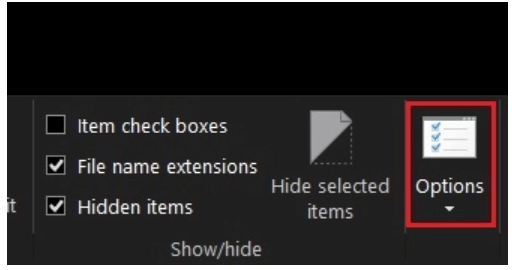

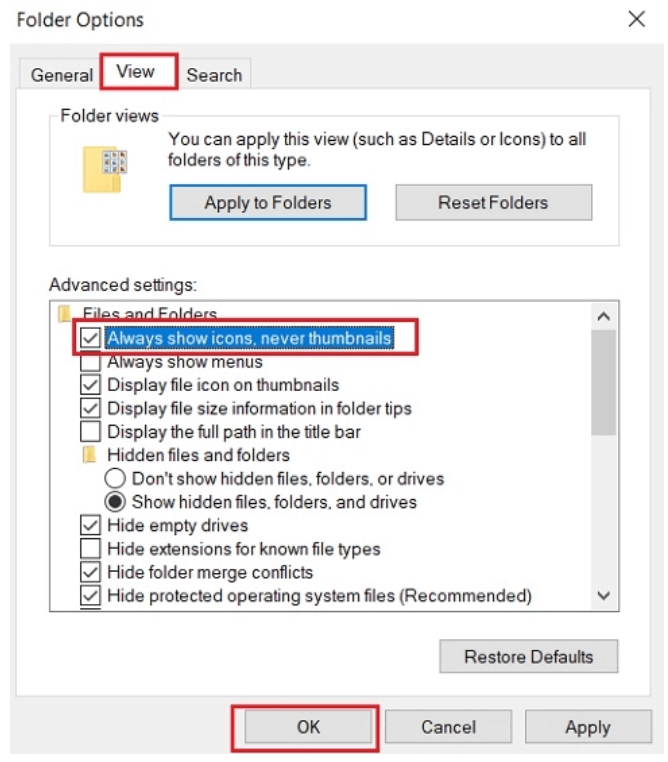

4. Ora dall'angolo in alto a destra, fai clic sulla scheda Visualizza seguita dal pulsante Opzioni.

5. Verrà avviata una nuova finestra sullo schermo di Windows.

6. Seleziona la scheda Visualizza e quindi seleziona l'opzione dicendo “Mostra sempre le icone, mai le miniature”.

7. Salva le modifiche facendo clic sul pulsante OK.

Il completamento con successo dei passaggi sopra menzionati riempirà tutte le scappatoie nel tuo PC Windows e salverà il tuo PC dagli exploit Zero-day.

Per saperne di più: Come scaricare driver per dispositivi sconosciuti

Come risolvere la vulnerabilità Zero-Day su Windows 7

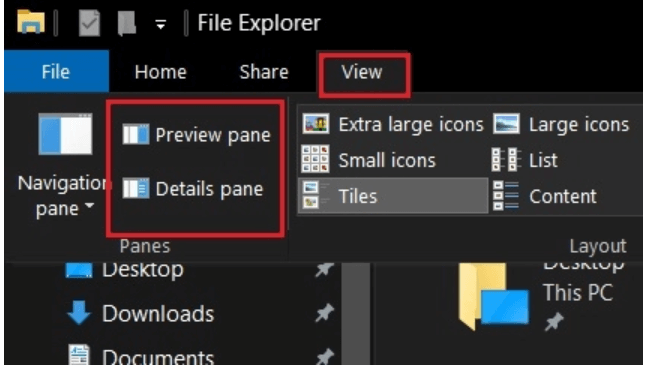

Ora che abbiamo appreso i passaggi per salvaguardare le versioni di Windows 10/8.1 e 8, diamo una rapida occhiata a come puoi proteggere i tuoi computer Windows 7.

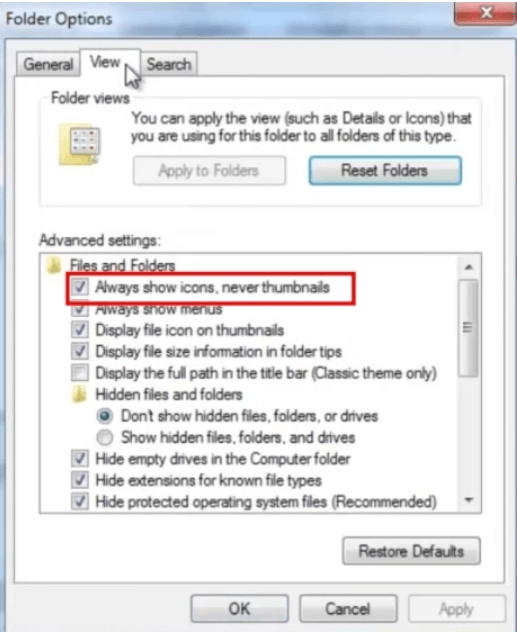

Poiché i menu e i sottomenu in Windows 7 sono piuttosto diversi, i passaggi variano leggermente.

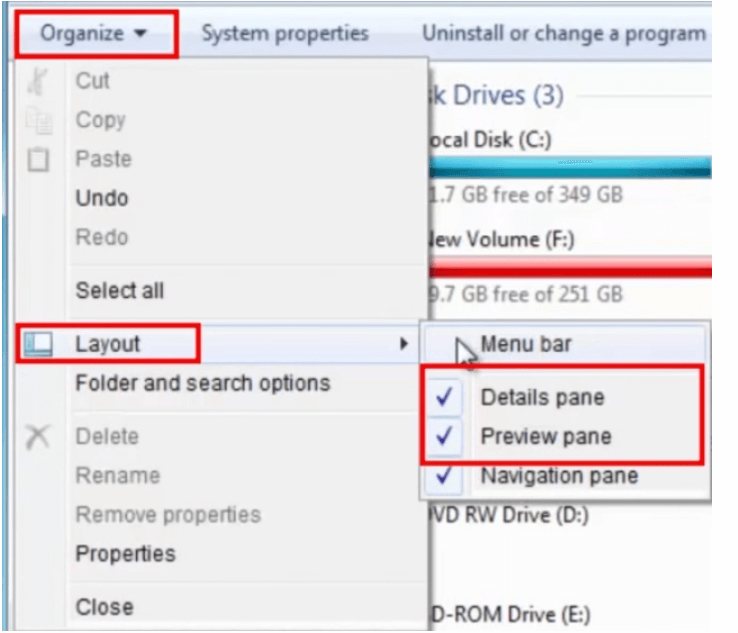

- Per cominciare, avvia Esplora file sul tuo sistema e fai clic sul pulsante "Organizza" situato nell'angolo in alto a sinistra dello schermo.

- Dal menu a tendina cliccare sul pulsante Layout.

- Dal Layout, la barra dei menu fa clic sul riquadro Anteprima e

- Inoltre scegli il "Cartelle e opzioni di ricerca" dal menu Organizza.

- Nel passaggio successivo, fai clic sulla scheda Visualizza e quindi scegli l'opzione che dice “Mostra sempre le icone, mai le miniature”.

Il completamento dei passaggi precedenti proteggerà la tua versione di Windows 7 almeno a livello di host.

Per saperne di più: Come eseguire l'aggiornamento a Windows 10 gratuitamente

Suggerimenti aggiuntivi

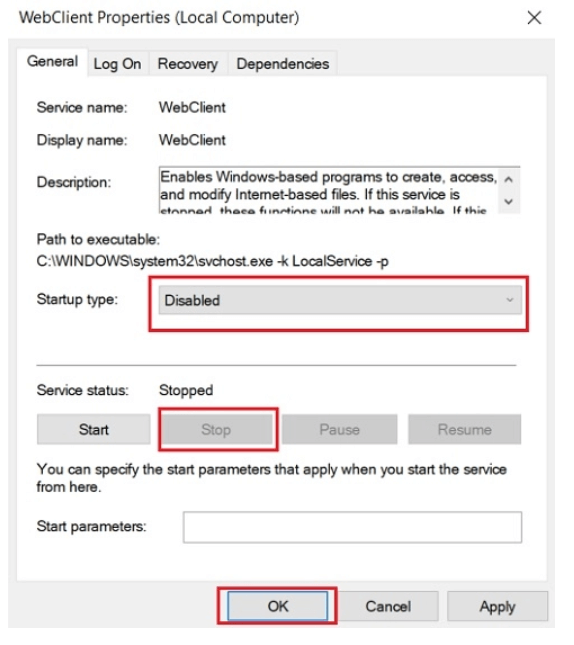

1. Disabilita il servizio WebClient

Disabilita i servizi WebClient sul tuo PC Windows 7 e 10 per aggiungere un altro livello di sicurezza. Ciò renderà il tuo sistema inaccessibile agli hacker bloccando tutte le richieste da WebDAV.

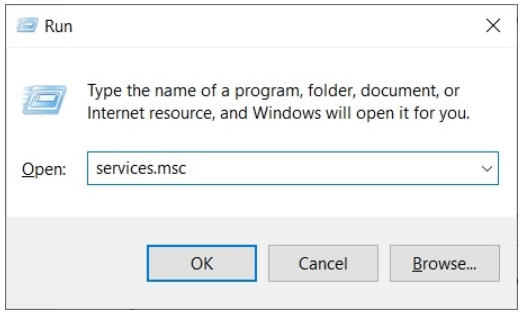

- Apri la finestra Esegui premendo il tasto Windows + R sulla tastiera.

- Verrà aperta una finestra Esegui

- Ora digita “servizi.msc” e premere Invio, oppure fare clic sul pulsante OK.

- Ora fai clic con il pulsante destro del mouse su “WebClient” e scegli l'opzione Proprietà dall'elenco a discesa.

- Fare clic sul pulsante Stop e impostare il “Tipo di avvio” in modalità Disattiva.

- Alla fine, fai clic sul pulsante OK o premi invio.

2. Rinomina il file ATMFD.DLL per proteggere ulteriormente il tuo PC dalla vulnerabilità zero-day

confezionamento Su

Quindi, questo è amici. Fare riferimento al nostro blog per mitigare i rischi relativi alla vulnerabilità Zero-day. Fino al rilascio della patch di sicurezza da parte di Windows, consigliamo ai nostri utenti di apportare immediatamente le modifiche manuali al proprio sistema.

Fonte immagine: Beebom e Betakart