Lo scopo principale di Burp Suite è intercettare e modificare il traffico web come parte di un test di penetrazione. Per poter intercettare il traffico web è necessario configurare il proprio browser o sistema operativo per reindirizzare il traffico tramite il proxy Burp. Per impostazione predefinita, il proxy inizia con Burp e si lega all'indirizzo di loopback sulla porta 8080 "127.0.0.1:8080", ma ci sono molte opzioni da configurare.

Come configurare un ascoltatore proxy in Burp

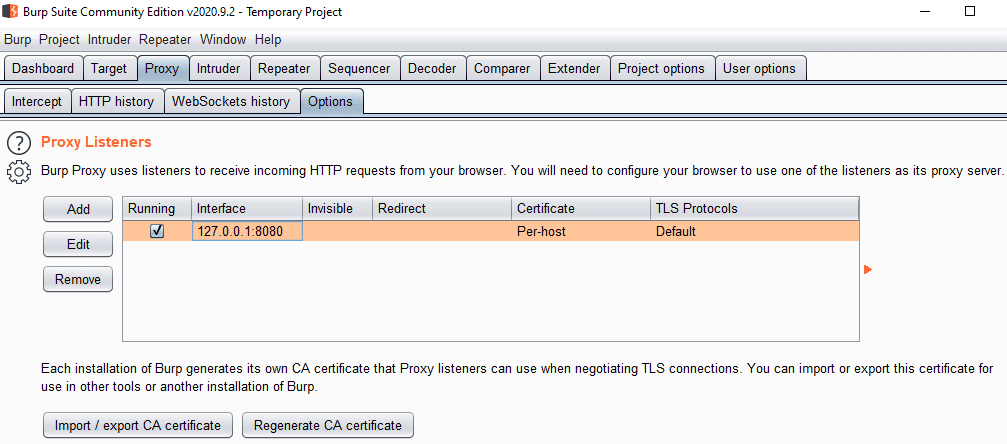

Per configurare le impostazioni del proxy, vai alla sottoscheda "Opzioni" nella scheda "Proxy". Nella sezione "Ascoltatori proxy" è possibile modificare l'ascoltatore proxy corrente, selezionando un ascoltatore e facendo clic su "Modifica", oppure impostarne un secondo facendo clic su "Aggiungi".

Suggerimento: per essere operativo, l'ascoltatore proxy deve avere la casella di controllo "in esecuzione" a sinistra selezionata.

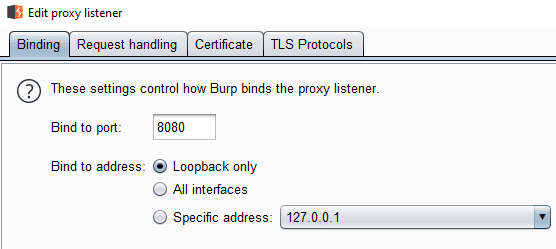

Quando si modifica il listener proxy, la scheda "Binding" consente di configurare il numero di porta e l'interfaccia a cui si associa nella scheda di binding. È necessario utilizzare un numero di porta compreso tra 1001 e 65535 poiché i numeri di porta inferiori a 1000 possono richiedere autorizzazioni aggiuntive.

L'associazione all'indirizzo di loopback significa che il proxy è disponibile solo per il computer locale. In alternativa, puoi associarlo a un altro indirizzo IP che il tuo computer ha tramite la casella a discesa, sebbene non spiegherà a quale interfaccia fisica si riferisce e se altri dispositivi saranno in grado di accedervi. Selezionando "Tutte le interfacce" il proxy sarà visibile su tutti gli indirizzi IP del tuo computer.

Suggerimento: l'utilizzo di indirizzi IP diversi dal loopback può consentire di configurare altri dispositivi per eseguire il proxy del loro traffico tramite l'istanza di Burp. Ricorda che dovrai installare il certificato Burp su quei dispositivi per monitorare il loro traffico HTTPS. Si prega di notare che è necessaria l'autorizzazione del proprietario del dispositivo per essere legalmente in grado di fare questo e qualsiasi altro gli utenti devono essere consapevoli che stai monitorando il loro utilizzo della rete e saranno in grado di vedere le loro password eccetera.

Altri proxy, certificati personalizzati e protocolli TLS

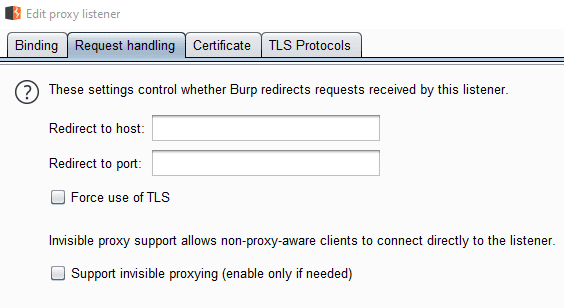

La scheda "Gestione delle richieste" consente di configurare un host e un numero di porta in cui tutte le richieste verranno reindirizzate alla posizione specificata indipendentemente dalla risorsa richiesta. Questa opzione viene utilizzata per inoltrare il traffico attraverso un altro proxy.

"Forza TLS" aggiorna automaticamente tutte le richieste Web per utilizzare HTTPS. Questa opzione può danneggiare alcuni siti Web se non supportano HTTPS. Il "proxy invisibile" abilita il supporto per i dispositivi che non supportano le impostazioni proxy tradizionali.

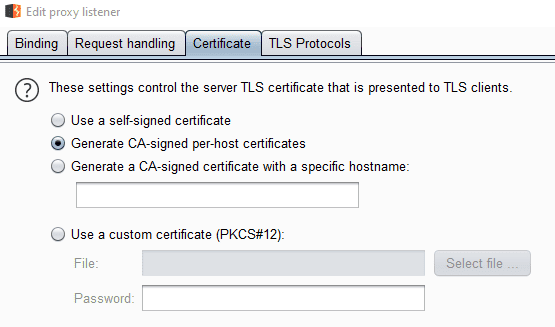

La scheda "Certificato" consente di configurare il funzionamento del certificato HTTPS. "Genera certificati per host firmati da una CA" è l'impostazione predefinita e dovrebbe essere generalmente utilizzata. I certificati "autofirmati" genereranno sempre messaggi di errore del certificato. La specifica di un "nome host specifico" è utile solo quando si esegue il proxy invisibile a un singolo dominio. Se è richiesto un certificato specifico, è possibile importarlo con l'opzione "certificato personalizzato".

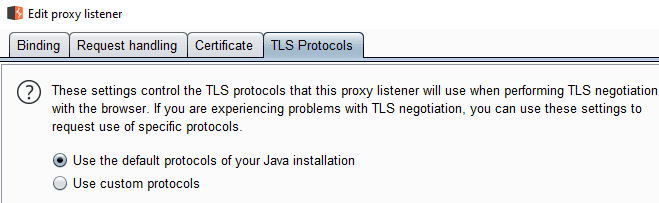

La scheda "Protocolli TLS" ti consente di specificare quali protocolli TLS vuoi che Burp supporti. Per impostazione predefinita, è supportato TLSv1-1.3. Puoi scegliere di disabilitare una di queste opzioni o abilitare SSLv2 o SSLv3 se specifichi manualmente i protocolli. Questo dovrebbe essere usato solo se vuoi testare specificamente un singolo protocollo o non puoi connetterti a un dispositivo legacy.