WannaCry היא תוכנת קריפטו רצינית, שפגעה בקהילת האינטרנט ביום שישי, 12 במאי 2017. בתחילה, הוא כונה Wana Decrypt0r בשל השם הפנימי שסופק על מסך הנעילה. עם זאת, מומחי אבטחה גילו במהרה שיש לו וריאציות נוספות, כולל Wana Decrypt0r, WannaCryptor, WannaCrypt, Wcry אוֹ WNCRY, וצפוי שהווריאציות ימשיכו להופיע.

גרסת WannaCry הראשונה, Wana Decrypt0r 2.0, זוהתה ב-12 במאי 2017, לאחר שפגעה בבתי החולים הספרדיים Telefonica, Portugal Telecom ו-NHS באנגליה.[1] עם זאת, תוכנת הכופר לא הסתפקה בארגונים ותקפה מחשבים ביתיים מבוגרים יותר גרסאות Windows, חסרות תיקונים של מיקרוסופט המופיעים באינדקס כ-MS17-010, CVE-2017-0146, ו CVE-2017-0147.[2] תוך מספר ימים, תוכנה זדונית זו הצליחה להדביק יותר מ-230,000 מחשבים שנמצאים ב- 150 מדינות, והמספרים האלה גורמים ל-WannaCry ליישר קו עם זיהומי הכופר הידועים לשמצה כמו לוקי אוֹ סרבר.

WannaCryptor חודר למערכת באמצעות הפגיעות EternalBlue, שזוהתה בגרסאות Windows Vista, 7, 8, 10 ו-Windows Server. פגיעות מסוימת זו תוקנה עם עדכוני האבטחה MS17-010, CVE-2017-0146 ו-CVE-2017-0147, אך מחשבים רבים דילגו על העדכון והשאירו את הפגיעות פתוחה.

לרוע המזל, אם תוכנת הכופר של WannaCry מצפינה נתונים (משתמשת באלגוריתמים של AES ו-RSA), אין סיכוי לפענח קבצים בחינם. אנשים יכולים לשלם את הכופר עבור ההאקרים, לשחזר נתונים באמצעות גיבויים או לשכוח מהקבצים האלה.[3]

עדכון 2018

הנגיף הזה נחשב לאיום ישן שהיה שקט יחסית, אבל ברבעון השלישי של 2018 פורסמו ידיעות על הפעילות האחרונה של WannaCry וזיהומים בכל רחבי העולם. נגיף הקריפטו הזה כבר השפיע על מכשירים נוספים מאז התקריות הנוכחיות שהחלו ביולי 2018.

הכמות הכוללת של הגשות WannaCry חסומות ברבעון השלישי של 2018, לפי הדיווחים היא 947,027,517 והפעילות מתגלית בלפחות 203 מדינות. הפעולה מצביעה על כך שהקריפטו-וירוס הזה לא מת והסכנה היא אמיתית. במיוחד כאשר מתקפות כופר משפיעות יותר ויותר על חברות ושירותים גדולים.[4]

ל-WannaCry יש גם מפענחים שפותחו על ידי חוקרים שונים במהלך שנת ההתקפות הללו. GitHub הוציאו כלי פענוח עבור גרסאות שונות, והם עשויים לעבוד עבור גרסאות איומים חדשות ופעילות.

ההצלחה של WannaCry נתנה את ההזדמנות להעתיק את הטקטיקה

לרוע המזל, "ההצלחה" העצומה של WannaCry דחפה מפתחי תוכנות כופר ליצור ולשחרר את העותקים של התוכנה הזדונית. ברגע הכתיבה, מומחי אבטחה רשמו שמונה עותקים של WannaCry שחלקם נמצאים בשלב הפיתוח, בעוד האחרים כבר שוחררו. לפיכך, היזהר מאוד והקפד להגן על המחשב כראוי. אלה הם העותקים של Wana Decrypt0r:

מס' 1. DarkoderCrypt0r

DarkoderCrypt0r מצפין קבצים הממוקמים על שולחן העבודה של המחשב האישי, משתמש במסך נעילה דומה לתוכנת הכופר של WannaCryptor, הנדרש לכופר, ומבצע את כל שאר הפעילויות האופייניות לקודמו. קובץ ההפעלה נקרא @[מוגן באימייל] כל הנתונים המוצפנים מקבלים את סיומת הקובץ .DARKCRY ומשתמש ה-PC מתבקש לשלם כופר של 300 דולר אמריקאי. נכון לעכשיו, הוא משתמש בקוד HiddenTear, מה שאומר שניתן לפענח בקלות את הקבצים שהוא מצפין.

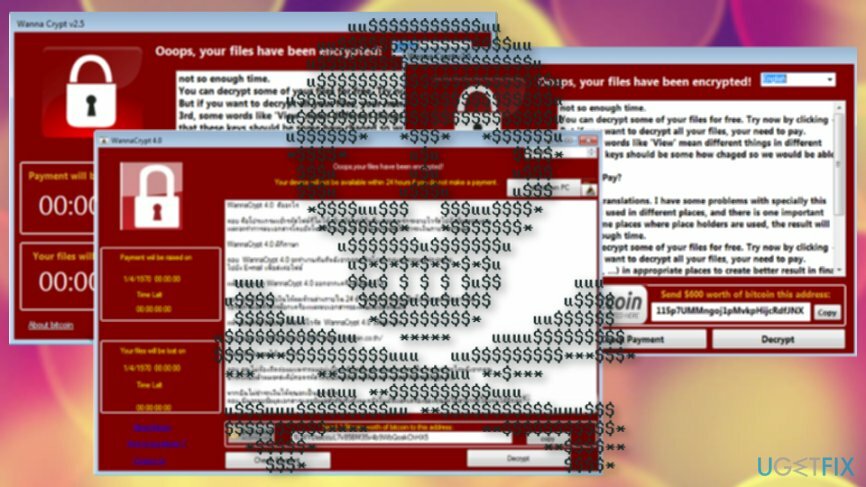

מס' 2. WannaCrypt v2.5

תוכנת הכופר WannaCrypt v2.5 נמצאת כעת בשלב פיתוח. אם הוא מדביק את המחשב האישי, הוא לא נועל קבצים, אלא שהוא מציג את מסך הנעילה ודורש לשלם את כופר ה-600 דולר אמריקאי. זה עדיין לא מסוכן אבל יכול להפחיד אנשים למוות.

מס' 3. WannaCrypt 4.0

WannaCrypt 4.0 הוא עותק נוסף של וירוס WannaCry, אשר עדיין יכול להיות מסווג כלא זדוני. זה מתפשט בדיוק כמו כל וירוס תוכנת כופר אחר, חוץ מזה שהוא לא מצפין קבצים. פתק הכופר, מסך הנעילה ומידע נוסף מסופקים בשפה התאילנדית, כלומר הוא יכוון למשתמשי תאילנד.

מס' 4. Aron WanaCrypt0r 2.0 Generator v1.0

Aron WanaCrypt0r 2.0 Generator v1.0 מכונה מחולל WannaCry Ransomware הניתן להתאמה אישית. זה מאפשר לאנשים לבחור את הטקסט, הצבעים, התמונות, הגופן והגדרות אחרות של מסך הנעילה של WannaCry. משערים שהאקרים משתמשים גם בקובץ ההפעלה Wana Decrypt0r ומפיצים אותו כדי לייצר את הכופר. למרבה המזל, ה"שירות" הזה עדיין לא זמין. אנשים יכולים ליצור רק מסך נעילה מותאם אישית של WannaCry, אבל קובץ ההפעלה של תוכנת הכופר אינו מופץ.

מס' 5. Wana Decrypt0r 2.0

קובץ ההפעלה Wana Decrypt0r 2.0 הוא MS17-010.exe. מסך הנעילה ותעודת הכופר דומים ל-WannaCry. הגרסה האינדונזית של הנגיף זמינה.

מס' 6. @קי

@kee ransomware מצפין קבצים אישיים ומספק פתק כופר בתוך "שלום לך! עמית @kee User!.txt“ קובץ.

מס' 7. WannaDecryptOr 2.0

WannaDecryptOr 2.0 עדיין לא פותח במלואו. הוא מסוגל להדביק מחשבים, אך אינו יכול להצפין קבצים. חוץ מזה, זה מסך הנעילה, ותעודת הכופר לא מספקת מידע על הנגיף והוראות כיצד לשלם את הכופר. עם זאת, חיוני להסיר את ההתקנה של הווירוס מכיוון שהוא עשוי להתעדכן תוך זמן קצר ולהצפין את הקבצים לאחר מכן.

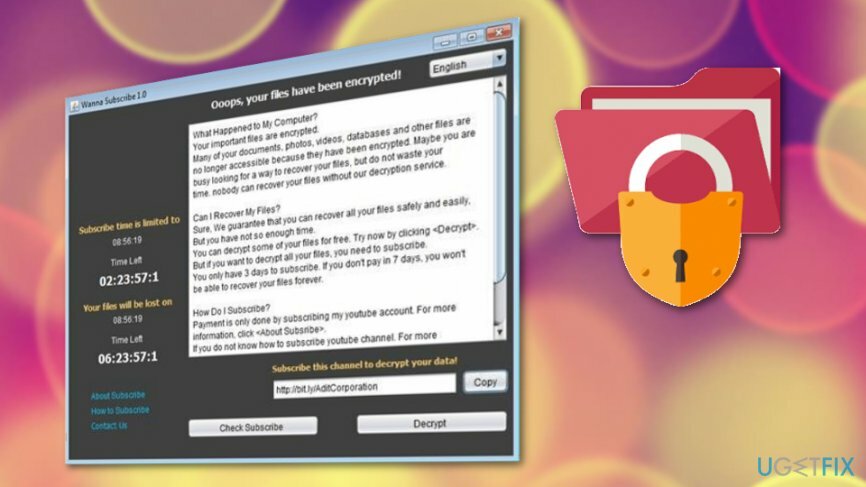

מס' 8. רוצה להירשם 1.0

עדיין לא התקבל הרבה מידע. זהו איום שנכתב בג'אווה ויש לו עיצוב בצבע אפור של חלון כופר ידוע בעבר.

כפי שניתן לראות, לווירוס WannaCry יש שיבוטים רבים, חלקם כבר מופצים והאחרים נמצאים בשלב הפיתוח. עם זאת, חיוני לעדכן ולאבטח את המחשב כראוי. ב זֶה ו זֶה פוסטים, תוכל למצוא מידע על אמצעי הזהירות שיש לנקוט כדי להגן על עצמך מפני התקפת WannaCry ואילו צעדים יש לנקוט אם המחשב שלך כבר נדבק. נקיטת אמצעי מניעה אלה, תגן על המערכת מכל גרסאות WannaCry, כולל החקיינים שלה.