בעוד שמכשירי אפל מפורסמים בתכונות האבטחה והפרטיות שלהם, הם אינם בלתי פגיעים מדי לפריצות או להתקפות אחרות. למרבה המזל, מכשירי אפל עומדים להיות הרבה יותר בטוחים בעתיד.

תוכן

- קָשׁוּר:

-

מדיניות האבטחה של אפל משתנה

- תוכנית באג באונטי

- מכשירי אייפון שבורים מראש

-

נקודות תורפה בולטות

- מעקף מזהה פנים

- אפליקציית אנשי קשר

- כבלים זדוניים

- פוסטים קשורים:

קָשׁוּר:

- שיפורים בפרטיות ואבטחה של iOS 13 שהוכרזו ב-WWDC

- להלן תכונות האבטחה והפרטיות החדשות המגיעות ל-macOS Mojave ו-iOS 12

- טיפים לאבטחת Mac ולהימנעות מווירוסים

זה בגלל שינויים אחרונים במדיניות של אפל שהוכרזו בוועידות האבטחה של Black Hat בלאס וגאס החודש. בנוסף לכך, ישנם גם כמה מעללים בולטים שנחשפו ב-Black Hat ו-Def Con 2019.

הנה מה שאתה צריך לדעת על חדשות האבטחה האחרונות של אפל.

מדיניות האבטחה של אפל משתנה

איבן קרסטיץ', ראש הנדסת האבטחה של אפל, פרסם כמה הודעות משמעותיות בכנס Black Hat השנה.

בעוד שההכרזות כוונו להאקרים אתיים וחוקרי אבטחה, הן מייצגות שינויים גדולים במדיניות האבטחה של אפל. ייתכן מאוד שהדברים הללו יגרמו למכשירים מאובטחים הרבה יותר בעתיד.

תוכנית באג באונטי

החדשות הגדולות ביותר הקשורות לאפל בוועידת האבטחה של Black Hat באוגוסט הקרוב היו הרחבה משמעותית של תוכנית הבאונטי של אפל.

בעיקרו של דבר, תוכנית באגים היא דרך להאקרים אתיים וחוקרי אבטחה לעזור לחזק פלטפורמות קיימות. ברגע שהם מוצאים באג או פגיעות ב-iOS, למשל, הם מדווחים על הפגם הזה לאפל - ומקבלים עליו תשלום.

בכל הנוגע לשינויים, אפל מרחיבה את תוכנית הבאונטי למכשירי macOS בעתיד. זה גם מגדיל את הגודל המקסימלי של פרס מ-$200,000 לכל ניצול למיליון דולר לכל ניצול. זה, כמובן, תלוי עד כמה זה חמור.

אפל הציגה לראשונה תוכנית שפע באגים של iOS בשנת 2016. אבל עד אוגוסט זה, לא הייתה תוכנית כזו עבור macOS (שהיא, מטבעה, פגיעה יותר להתקפות ממערכת ההפעלה הניידת של אפל).

זה גרם לבעיות באופן מפורסם כאשר האקר גרמני סירב בתחילה לדווח על הפרטים של פגם ספציפי לאפל. ההאקר ציין חוסר תשלום כסיבה, למרות שבסופו של דבר הוא מסר לאפל את הפרטים.

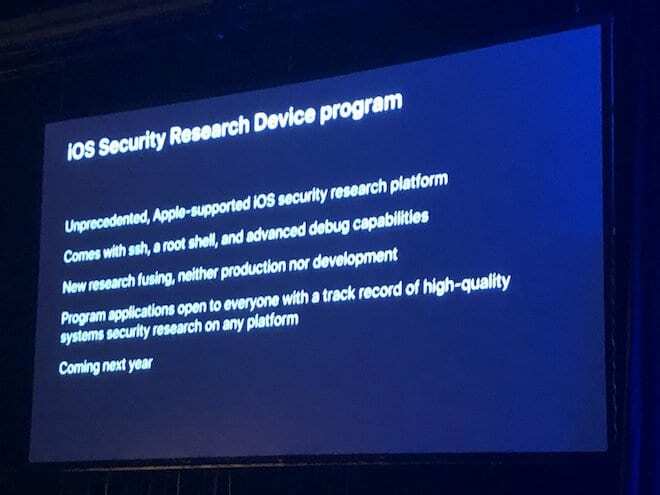

מכשירי אייפון שבורים מראש

אפל גם תספק מכשירי אייפון מיוחדים להאקרים וחוקרי אבטחה שנבדקו כדי שיוכלו לנסות לשבור את iOS.

מכשירי האייפון מתוארים כמכשירי "מפתחים" משובצים מראש, שחסרים רבים מאמצעי האבטחה שנאפו בגרסת הצרכן של iOS.

מומחים אלו אמורים לאפשר לבודקי חדירה הרבה יותר גישה למערכות התוכנה הבסיסיות. כך הם יכולים למצוא נקודות תורפה בתוכנה הרבה יותר קל.

מכשירי האייפון יסופקו כחלק מתוכנית התקני אבטחה ל-iOS של אפל, שהיא מתכננת להשיק בשנה הבאה.

ראוי לציין כי קיים שוק שחור עבור מכשירי האייפון ה"מפתחים" הנ"ל.

על פי דו"ח לוח אם מתחילת השנה, מכשירי האייפון לפני ההפצה הללו מוברחים לפעמים מפס הייצור של אפל. משם, לעתים קרובות הם מקבלים מחיר גבוה לפני שהם מגיעים בסופו של דבר לגנבים, האקרים וחוקרי אבטחה.

נקודות תורפה בולטות

בעוד ששינויי מדיניות האבטחה ואייפון האקרים הם החדשות הגדולות ביותר של Black Hat ו-Def Con, חוקרי אבטחה והאקרים של כובע לבן חשפו גם מספר בולטים הקשורים לאפל פגיעויות.

חשוב לשים לב אליהם אם אתה משתמש במכשיר אפל וברצונך לשמור על פרטיות ואבטחת הנתונים שלך.

מעקף מזהה פנים

אפל אומרת ש-Face ID מאובטח משמעותית מ-Touch ID. ובפועל, למעשה, הרבה יותר קשה לעקוף. אבל זה לא אומר שמנצלים לא קיימים.

חוקרים מ-Tencent גילו שהם הצליחו לרמות את מערכת זיהוי ה"חיות" של Face ID. בעיקרו של דבר, זהו מדד שנועד להבחין בין תכונות אמיתיות או מזויפות בבני אדם - והוא מונע מאנשים לפתוח את המכשיר שלך עם הפנים שלך כשאתה ישן.

החוקרים פיתחו שיטה קניינית שיכולה לרמות את המערכת רק באמצעות משקפיים וקלטת. בעיקרו של דבר, המשקפיים ה"מזוייפים" הללו יכולים לחקות מראה של עין על פניו של אדם מחוסר הכרה.

הניצול עובד רק על אנשים מחוסרי הכרה, עם זאת. אבל זה מדאיג. החוקרים הצליחו לשים את המשקפיים המזויפים על אדם ישן.

משם, הם יכלו לפתוח את המכשיר של האדם ולשלוח לעצמם כסף דרך פלטפורמת תשלום סלולרית.

אפליקציית אנשי קשר

מערכת ההפעלה iOS של אפל, כפלטפורמת גן מוקפת חומה, עמידה למדי בפני התקפות. חלקית, זה בגלל שאין דרך קלה להפעיל אפליקציות לא חתומות בפלטפורמה.

אבל חוקרי אבטחה מצ'ק פוינט ב-Def Con 2019 מצאו דרך לנצל באג באפליקציית אנשי הקשר שיכול לאפשר להאקרים להריץ קוד לא חתום באייפון שלך.

הפגיעות היא למעשה באג בפורמט מסד הנתונים של SQLite, שבו משתמשת אפליקציית Contacts. (רוב הפלטפורמות, מ-iOS ו-macOS ועד Windows 10 ו-Google Chrome, למעשה משתמשות בפורמט.)

החוקרים גילו שהם הצליחו להריץ קוד זדוני באייפון שנפגע, כולל סקריפט שגנב סיסמאות של משתמש. הם גם הצליחו להשיג התמדה, כלומר יכלו להמשיך להריץ קוד לאחר אתחול מחדש.

למרבה המזל, הפגיעות מסתמכת על התקנת מסד נתונים זדוני במכשיר לא נעול. אז כל עוד אתה לא נותן להאקר לקבל גישה פיזית לאייפון הבלתי נעול שלך, אתה אמור להיות בסדר.

כבלים זדוניים

זה זמן רב מומלץ לא לחבר כונני USB אקראיים למחשב שלך. הודות לפיתוח אחרון, כנראה שלא כדאי לחבר גם כבלי Lightning אקראיים למחשב שלך.

זה בגלל כבל O.MG, כלי פריצה מיוחד שפותח על ידי חוקר האבטחה MG והציג השנה ב-Def Con.

כבל O.MG נראה ומתפקד בדיוק כמו כבל לייטנינג טיפוסי של Apple. זה יכול לטעון את האייפון שלך וזה יכול לחבר את המכשיר שלך ל-Mac או PC.

אבל בתוך בית הכבל נמצא למעשה שתל קנייני שיכול לאפשר לתוקף גישה מרחוק למחשב שלך. כאשר הוא מחובר לחשמל, האקר יכול לפתוח את הטרמינל ולהפעיל פקודות זדוניות, בין שאר המשימות.

למרבה המזל, הכבלים מיוצרים כעת רק בעבודת יד ועולים 200 דולר כל אחד. זה אמור להפחית את הסיכון. אבל בהמשך, סביר להניח שתרצה להימנע מחיבור כבלי Lightning אקראיים ל-Mac שלך.

מייק הוא עיתונאי עצמאי מסן דייגו, קליפורניה.

בעוד שהוא מכסה בעיקר את אפל וטכנולוגיות צרכנים, יש לו ניסיון עבר בכתיבה על בטיחות הציבור, שלטון מקומי וחינוך עבור מגוון פרסומים.

הוא חבש לא מעט כובעים בתחום העיתונות, כולל סופר, עורך ומעצב חדשות.