ハッシュとは、任意の長さの入力文字列を取得し、固定長の出力を出力することを意味します。 暗号化ハッシュアルゴリズム(MD5、SHA-256、SHA-384など)を使用して、2つのファイルが同一であるかどうかを確認できます。 チェックサムは、ファイルのデータ整合性チェックを実行するために使用されるハッシュ値です。 これはファイルの一種の署名です。

Windows 10 ISOイメージなどの大きなファイルをインターネットからダウンロードすると、接続の不整合やその他の要因により、ファイルが破損したり、数ビットが失われたりする可能性があります。 ハッシュ検証は、Webサイトまたはサーバー上のソースファイルとダウンロードされたコピーの2つのハッシュを比較するための最良の方法です。

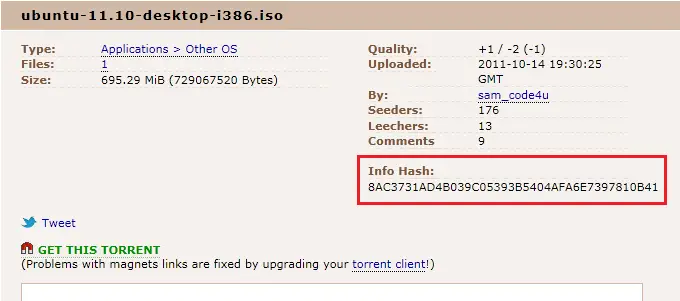

多くのソフトウェアベンダーは、自社のサイトにファイルダウンロードのハッシュを掲載しています。 トレントサイトで、ハッシュ値が通常ダウンロードリンクに付随しているのを見たことがあるかもしれません。

また、ハッシュチェックサムの比較は 重複ファイルを特定する コンピューターまたは 2つのフォルダを比較する.

この記事では、MD5、SHA-256、SHA-384アルゴリズムを使用して暗号化ハッシュを取得する方法と、機能をコンテキストメニューに統合する方法を見ていきましょう。

Windowsでファイルハッシュチェックサムを取得する方法

- PowerShellの使用(Windowsに組み込まれています)

- Certutil.exe(Windowsに組み込まれている)の使用

- HashMyFilesの使用

- 7-Zipを使用する

- HashToolsの使用

Windowsの右クリックメニューからファイルハッシュチェックサムを取得する

PowerShellの使用

Windows PowerShellの使用(powershell.exe)、単一のコマンドラインでファイルハッシュをすばやく取得できます。 コマンドラインの例を次に示します。

get-filehash -path "C:\ Users \ ramesh \ Desktop \ restart-preinstalledApps.zip" | フォーマットリスト

これにより、次のようにファイルハッシュが出力されます(デフォルトでは、SHA256アルゴリズムが使用されます)。

アルゴリズム:SHA256。 ハッシュ:3A0F056494EB1C0257FCDB59F9F93811962D4F796AD2596EC6FF1CDF8D365470。 パス:C:\ Users \ ramesh \ Desktop \ restart-preinstalledApps.zip

他のアルゴリズム(SHA384など)を使用するには、 -アルゴリズムSHA384 上記のコマンドラインへのパラメータ。

例:

get-filehash -path "C:\ Users \ ramesh \ Desktop \ restart-preinstalledApps.zip"-アルゴリズムSHA384 | フォーマットリスト

の許容値 -アルゴリズム パラメータは次のとおりです。

- SHA1

- SHA256

- SHA384

- SHA512

- MD5

クリップボードにコピーする

出力をクリップボードにコピーするには、出力をにパイプします クリップ 以下のようなコマンド:

get-filehash -path "C:\ Users \ ramesh \ Desktop \ restart-preinstalledApps.zip" | フォーマットリスト| クリップ

コマンドを右クリックメニューに統合する

PowerShellコマンドをファイルの右クリックメニューに追加するには、次の.regファイルを使用します。

Windowsレジストリエディタバージョン5.00 [HKEY_CURRENT_USER \ Software \ Classes \ * \ shell \ gethash] @ = "ファイルハッシュを取得" [HKEY_CURRENT_USER \ Software \ Classes \ * \ shell \ gethash \ command] @ = "powershell -WindowStyle Minimized -command get-filehash -literalpath '%1' -algorithm SHA256 | fl | clip"

- 上記の行をメモ帳にコピーして、.regファイルを作成します。 詳細については、記事を参照してください .regファイルを作成して使用する方法.

- .regファイルをダブルクリックして、コンテンツをレジストリに適用します。

- 次に、ファイルを右クリックして、 ファイルハッシュを取得 コンテキストメニューのコマンド。

このコマンドはPowerShellを起動し、PowerShellはファイルハッシュを生成し、それをクリップボードに自動的にコピーします。

に 削除する 追加したコンテキストメニューオプション、このundo.regファイルを使用します

Windowsレジストリエディタバージョン5.00 [-HKEY_CURRENT_USER \ Software \ Classes \ * \ shell \ gethash]

VBScriptでCertutil.exeを使用する

Certutil.exeは、証明書サービスの一部としてインストールされる組み込みのコマンドラインプログラムです。 Certutil.exeを使用して、さまざまなハッシュアルゴリズムを使用してファイルチェックサムを計算できます。 次のコマンドライン構文を使用して、コマンドプロンプトウィンドウからCertutil.exeを使用してファイルのSHA256チェックサムを計算します。

certutil.exe -hashfile file_name SHA256

右クリックメニューにCertutil.exeを実装する場合は、これを正確に実行するVBScriptを次に示します。

- 次のVBScriptコードをメモ帳にコピーします。

- 拡張子が.vbsのファイルを保存します-例:

get-hash-certutil.vbsで 永続 フォルダ。'右クリックメニューからファイルハッシュを取得します。 'ファイルのSHA256ハッシュがクリップボードに自動的にコピーされます。 '作成日:2019年6月4日RameshSrinivasan-winhelponline.comオプション明示。 Dim WshShell、sOut、sFileName、sCmd、oExec、strInput。 WshShell = WScriptに設定します。 CreateObject( "WScript。 シェル」)WScriptの場合。 引数。 Count = 0 Then strInput = InputBox( "Addと入力して、Get File Hashコンテキストメニュー項目を追加するか、REMOVE アイテムを削除するには "、" ADD ")If ucase(strInput)=" ADD "Then sCmd =" wscript.exe "&chr(34)& WScript。 ScriptFullName&Chr(34)& "" && "%1"&WshShell。 RegWrite "HKCU \ Software \ Classes \ * \ shell \ gethash \"、 "Get File Hash"、 "REG_SZ" WshShell。 RegWrite "HKCU \ Software \ Classes \ * \ shell \ gethash \ command \"、sCmd、 "REG_SZ" WScript。 ElseIf ucase(strInput)= "REMOVE" Then sCmd = "reg.exe delete HKCU \ Software \ Classes \ * \ shell \ gethash"& "/ f" WshShellを終了します。 sCmd、0WScriptを実行します。 終了する場合。 それ以外の場合、sFileName =&WScript。 引数(0)&sCmd = "cmd.exe / c certutil.exe -hashfile"&sFileName& "SHA256"&_ "| findstr / v"&chr(34)& "正常に完了しました"&Chr(34)& " |クリップ "WshShell。 sCmd、0を実行します。 終了する場合

- ファイルをダブルクリックして実行します。

- 表示される入力ボックスに、次のように入力します

追加[OK]をクリックします。

それは追加します ファイルハッシュを取得 コンテキストメニューのコマンド。

メニュー項目をクリックすると、 SHA256 ハッシュしてクリップボードに自動的にコピーします。

メモ帳を開き、クリップボードに保存されているファイルハッシュを貼り付けます。

ノート: コンテキストメニューエントリを削除するには、ファイルをダブルクリックして実行します。 次に、次のように入力します 削除する [OK]をクリックします。

上記のスクリプトは、組み込みのcertutil.exeを使用して、コマンドを実行し、そのコマンドをリダイレクトすることにより、ファイルハッシュを生成します。 クリップボードへの出力 を使用して Clip.exe:

certutil -hashfile file_name SHA256

これは、コマンドプロンプトから実行した場合の出力の外観です。

Certutil.exeは MD2MD4MD5SHA1SHA256SHA384SHA512 ハッシュアルゴリズム。

コンテキストメニューからファイルハッシュを取得する別の方法は、次のようなサードパーティのユーティリティを使用することです。 HashMyFiles.

NirSoftのHashMyFilesユーティリティ

HashMyFilesは、システム内の1つ以上のファイルのMD5およびSHA1ハッシュを計算できるNirsoftの小さなユーティリティです。 MD5 / SHA1ハッシュリストをクリップボードに簡単にコピーしたり、text / HTML / XMLファイルに保存したりできます。 HashMyFilesは、Windowsエクスプローラーのコンテキストメニューから起動して、選択したファイルまたはフォルダーのMD5、SHA256、SHA384、SHA512ハッシュを表示することもできます。

[オプション]メニューから、[ エクスプローラーのコンテキストメニューを有効にする それを有効にするオプション。 ファイルとフォルダのコンテキストメニューにHashMyFilesオプションを追加します。

ダウンロード HashMyFiles Nirsoft.netから

7-Zipを使用する

人気のある圧縮ユーティリティ 7-Zip 右クリックメニューからCRCまたはSHAチェックサムを計算できる機能があります。 7-Zipは広く使用されているソフトウェアであり、コンピュータにインストールされている可能性があります。

7-Zipセットアップではオプションがまだ有効になっていない場合は、[ツール]メニューをクリックし、[オプション]をクリックして、オプションを有効にすることができます。 CRC SHA> 下のオプション コンテキストメニュー項目: リスト。 [OK]をクリックして設定を保存します。

次に、ファイルを右クリックし、[CRC SHA]をクリックして、サブメニューからCRC-32、CRC-64、SHA-1、SHA-256などのハッシュアルゴリズムを選択するだけです。 上記のすべてのハッシュアルゴリズムを選択するには(および BLAKE2 アルゴリズムに加えて)、アスタリスクをクリックします(*) オプション。

チェックサム情報は、別のダイアログに表示されます。

アイテムを選択してを押すことができます Ctrl + C キーボードでクリップボードにコピーします。

BinaryFortressのHashToolsを使用する

HashTools by Binary Fortress Softwareは、ワンクリックでハッシュを計算してチェックします。 CRC32、MD5、SHA1、SHA256、SHA384、SHA512、SFVをサポートし、ワンクリックアクセスのためのWindowsエクスプローラのコンテキストメニューへの統合をサポートします。

HashToolsをインストールするか、PortableEditionまたはツールを実行します。 歯車のアイコンが表示されている[オプション]ボタンをクリックして、[ Windowsのコンテキストメニューに追加.

ファイルまたはファイルのセットを右クリックして、 HashToolsを使用したハッシュ コンテキストメニューで。

これにより、HashToolsプログラムが起動し、選択したファイルがリストに追加されます。 次に、ハッシュアルゴリズム(CRC、MD5、SHA1、SHA256など)をクリックして、ファイルのハッシュチェックサムを生成します。

ファイルハッシュを計算する他のツールや方法を知っていますか? 下記のコメントセクションでお知らせください。

1つの小さなリクエスト:この投稿が気に入った場合は、これを共有してください。

あなたからの1つの「小さな」共有は、このブログの成長に真剣に役立つでしょう。 いくつかの素晴らしい提案:- ピンする!

- お気に入りのブログ+ Facebook、Redditに共有してください

- ツイートしてください!