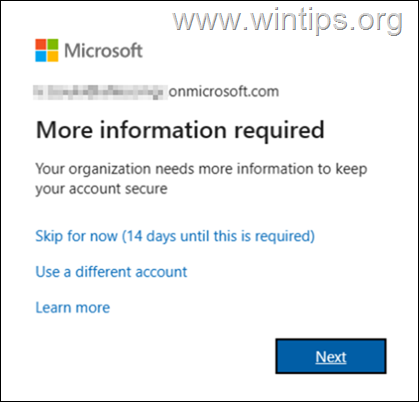

このガイドでは、Microsoft 365 の 2 要素認証プロンプト「詳細が必要です。 あなたの組織は、あなたのアカウントを安全に保つために、より多くの情報を必要としています。 今はスキップしてください (これが必要になるまで 14 日かかります)」.

Microsoft 365 の多要素認証 (MFA) または 2 要素認証 (2FA) (例: Office 365) では、ユーザーは追加の手順を使用して自分自身を認証する必要があります。 Microsoft 365 で MFA を使用すると、ユーザーを認証する際のセキュリティが強化され、ユーザーのアカウントとデータが侵害されるのを防ぐことができます。

MFA/2FA は、Microsoft Office 365 で作成された新しいユーザーに対して、Azure Active Directory で既定で有効になっています。 最初のサインイン、追加の認証方法をセットアップして使用し、14 日以内に自分自身を認証するか、「スキップする」 今"。 14 日間が経過した後、ユーザーが身元を確認するための追加の方法を指定しない場合、ユーザーは Microsoft 365 サービスに接続できず、ロックアウトされます。

一部の組織では、ユーザーが ID を確認するために常に 2 番目の手順を使用することを望まないため、このチュートリアルでは、2 要素認証を無効にする方法を示します。 組織内のすべてのユーザーの Microsoft 365 管理センターでの認証と、それを維持する必要がある管理者またはその他のアカウントに対してのみ有効にする 安全。

Azure AD で Microsoft 365 の 2 要素認証を安全に無効にする方法。

ステップ1。 Azure AD セキュリティの既定値を無効にします。

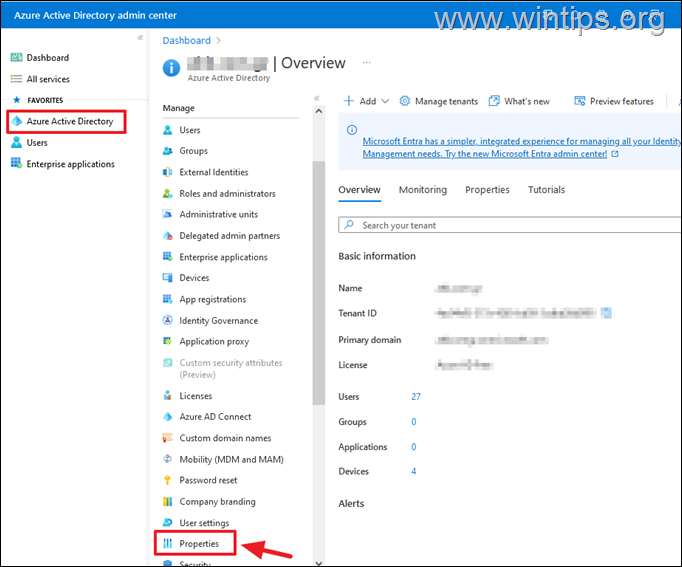

1. ログイン に アズール ポータル. (Azure Active Directory 管理センター)

2. 選ぶ Azure アクティブ ディレクトリ 左クリックと右クリック プロパティ。

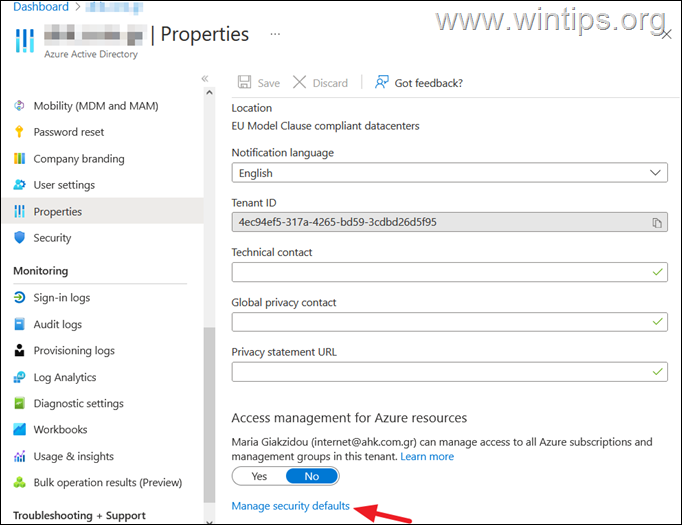

3. で プロパティ ページ選択 セキュリティのデフォルトを管理します。

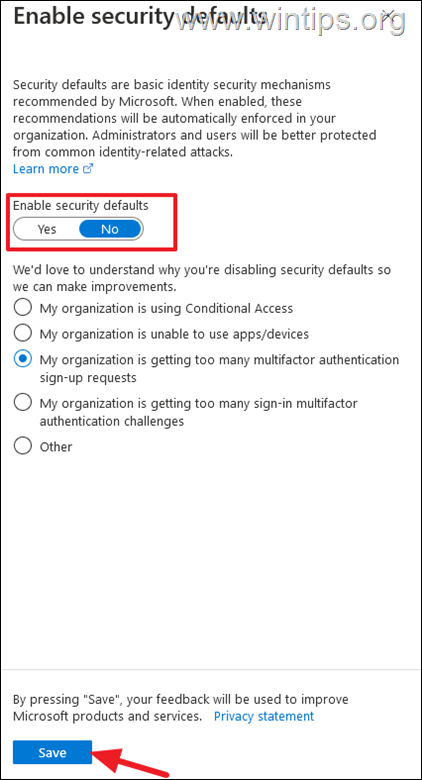

4. をセットする セキュリティのデフォルトを有効にする 切り替える いいえをクリックし、以下の理由を選択してクリックします 保存。

5. この時点で、グローバル管理者や課金アカウントを含む、Azure AD のすべてのユーザーに対して多要素認証を無効にしましたが、これは安全ではなく、推奨されていません。 そのため、以下の手順に従って、少なくともグローバル管理者と課金管理者のアカウントに対して多要素認証を有効にしてください。

ステップ2。 Microsoft 365 の特定のアカウントに対して MFA を有効にします (ユーザーごとに MFA を有効にします)。

Office 365 にログインするために、管理者または特定のユーザーに多要素認証 (別名「2 要素認証」) の使用を要求するには、次のようにユーザーごとに MFA を変更します。

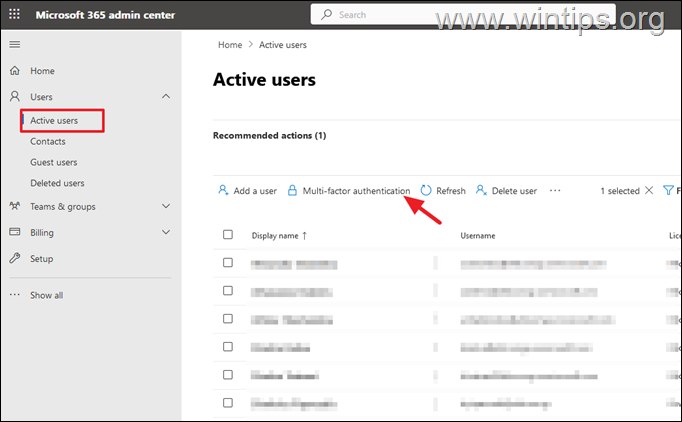

1. から Microsoft Office 365 管理センター、に行く ユーザー > アクティブ ユーザー。

2. 選択する 多要素認証 メニューバーで。

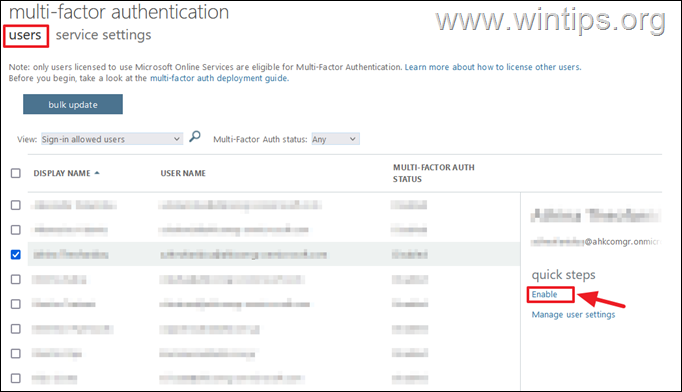

3. 「多要素認証」ページで:

4a. の ユーザー タブで、MFA を有効にするユーザーを選択し、 有効。 *

* 重要:少なくとも Microsoft 365 グローバルおよび課金管理者には、2 要素認証が必要です。

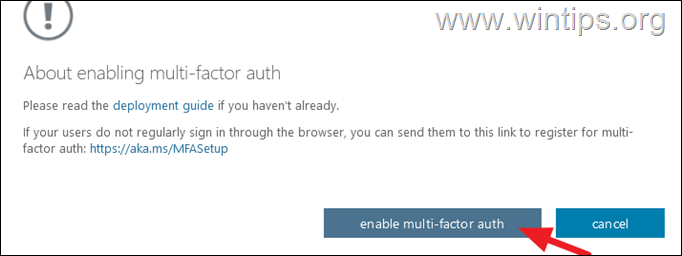

4b. クリック 多要素認証を有効にする

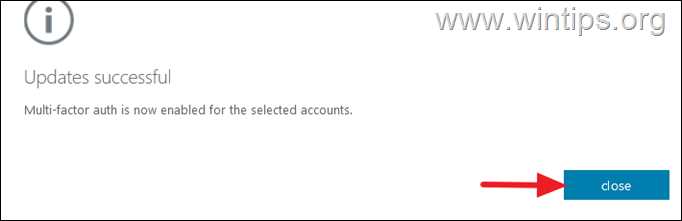

4c。 クリック 近い これで完了です。 今後、選択したユーザーは MFA でログインするように求められます。

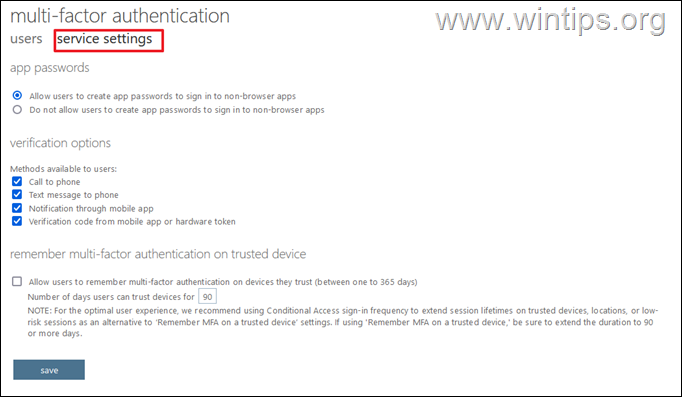

5. を選択 サービス設定 タブで、ユーザーが使用できる多要素認証方法を表示して選択し、 保存. *

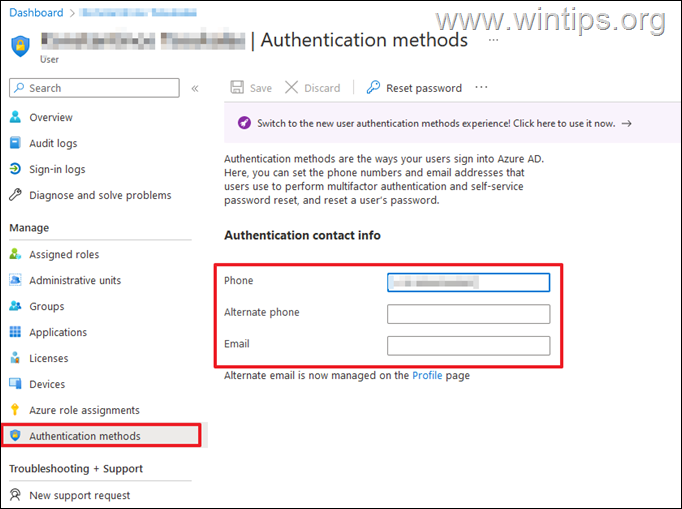

* 追加ヘルプ: Microsoft 365 ユーザーの認証方法の詳細 (電話、電子メールなど) を追加または変更するには:

1. に行く Azure Active Directory 管理センター > ユーザー

2. 目的のユーザーをクリックしてから、 認証方法 ページ。 ここで、関連する「認証連絡先情報」フィールドに必要な情報を入力してから、 保存 をクリックして変更を適用します。

それでおしまい! あなたの経験についてコメントを残して、このガイドが役に立ったかどうか教えてください。 他の人を助けるために、このガイドを気に入って共有してください。