Burp Suiteの主な目的は、侵入テストの一環としてWebトラフィックを傍受して変更することです。 Webトラフィックをインターセプトできるようにするには、Burpプロキシを介してトラフィックをリダイレクトするようにブラウザまたはオペレーティングシステムを設定する必要があります。 デフォルトでは、プロキシはBurpで始まり、ポート8080「127.0.0.1:8080」のループバックアドレスにバインドしますが、構成するオプションはたくさんあります。

Burpでプロキシリスナーを設定する方法

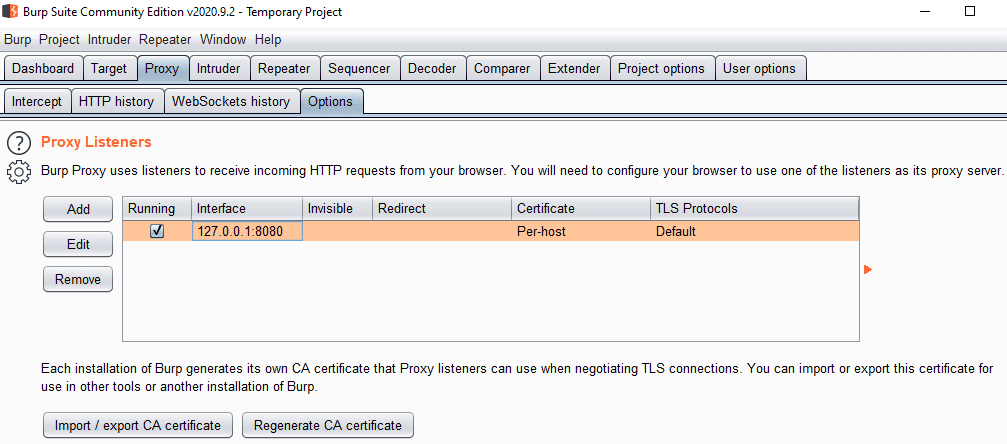

プロキシ設定を構成するには、[プロキシ]タブの[オプション]サブタブに移動します。 「プロキシリスナー」セクションでは、リスナーを選択して「編集」をクリックして現在のプロキシリスナーを編集するか、「追加」をクリックして2番目のプロキシリスナーを設定できます。

ヒント:プロキシリスナーを操作するには、左側の[実行中]チェックボックスをオンにする必要があります。

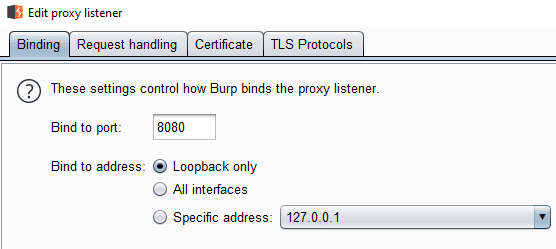

プロキシリスナーを編集する場合、[バインド]タブでは、[バインド]タブでバインドするポート番号とインターフェイスを構成できます。 1000未満のポート番号には追加のアクセス許可が必要になる可能性があるため、ポート番号は1001〜65535の範囲で使用する必要があります。

ループバックアドレスへのバインドは、プロキシがローカルコンピューターでのみ使用可能であることを意味します。 または、ドロップダウンボックスを使用して、コンピューターが持っている別のIPアドレスにバインドすることもできます。 これがどの物理インターフェースに関連しているか、他のデバイスがそれにアクセスできるかどうかについては説明しません。 「すべてのインターフェース」を選択すると、コンピューターが持っているすべてのIPアドレスでプロキシが表示されます。

ヒント:ループバック以外のIPアドレスを使用すると、Burpインスタンスを介してトラフィックをプロキシするように他のデバイスを構成できます。 HTTPSトラフィックを監視するには、これらのデバイスにBurp証明書をインストールする必要があることに注意してください。 これを合法的に行うには、デバイスの所有者からの許可が必要であることに注意してください。 ユーザーは、あなたが自分のネットワーク使用状況を監視していて、自分のパスワードを見ることができることを知っておく必要があります NS。

その他のプロキシ、カスタム証明書、およびTLSプロトコル

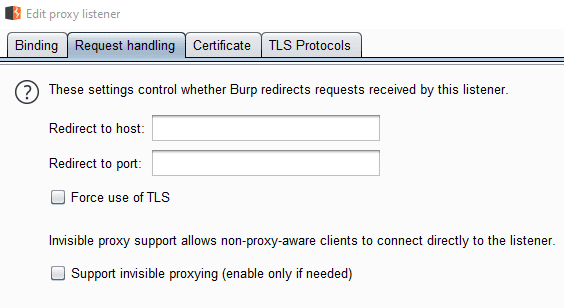

「リクエスト処理」タブでは、リクエストしたリソースに関係なく、すべてのリクエストが指定された場所にリダイレクトされるホストとポート番号を構成できます。 このオプションは、別のプロキシを介してトラフィックを転送するために使用されます。

「ForceTLS」は、HTTPSを使用するようにすべてのWebリクエストを自動的にアップグレードします。 このオプションは、HTTPSをサポートしていない場合、一部のWebサイトを壊す可能性があります。 「非表示プロキシ」は、従来のプロキシ設定をサポートしていないデバイスのサポートを有効にします。

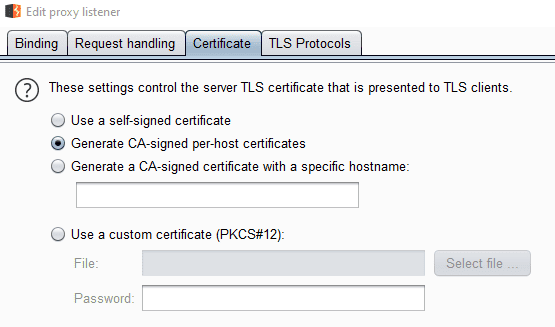

「証明書」タブでは、HTTPS証明書の動作を構成できます。 「CA署名されたホストごとの証明書の生成」がデフォルト設定であり、通常は使用する必要があります。 「自己署名」証明書は、常に証明書エラーメッセージを生成します。 「特定のホスト名」を指定すると、単一のドメインに対して非表示のプロキシを実行する場合にのみ役立ちます。 特定の証明書が必要な場合は、「カスタム証明書」オプションを使用してインポートできます。

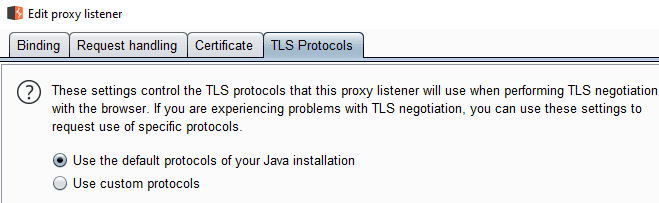

「TLSプロトコル」タブでは、BurpでサポートするTLSプロトコルを指定できます。 デフォルトでは、TLSv1-1.3がサポートされています。 プロトコルを手動で指定する場合は、これらのオプションのいずれかを無効にするか、SSLv2またはSSLv3を有効にするかを選択できます。 これは、単一のプロトコルを具体的にテストする場合、またはレガシーデバイスに接続できない場合にのみ使用してください。