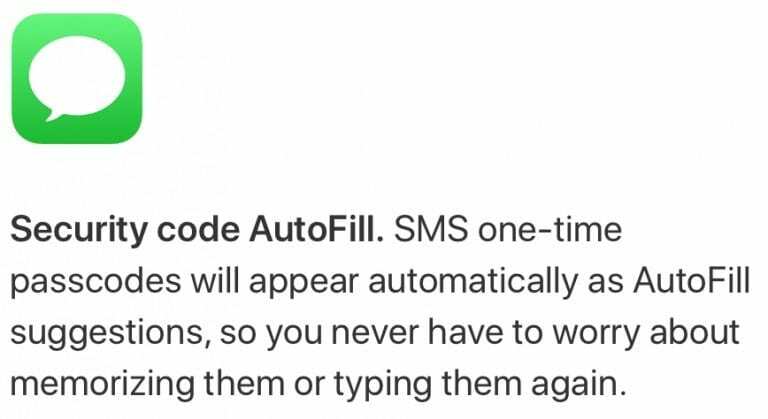

Appleの今後のiOS12アップデートでの小さな追加の1つは、セキュリティコードオートフィルと呼ばれる巧妙な小さなものです。

基本的には、ログイン時に2要素認証コードを入力するのが非常に簡単になるシステムです。

しかし、あるセキュリティ研究者は、セキュリティコードAutoFillを、悪意のある攻撃者が利用する可能性のある潜在的な脆弱性と見なしています。

知っておく必要がある理由は次のとおりです。

コンテンツ

- セキュリティコードAutoFilliOS 12

-

リスクとは

- TANとは何ですか?

- セキュリティコードのオートフィルによるリスク

- Appleはそれについて何かできるでしょうか?

-

自分を守る方法

- 関連記事:

セキュリティコードAutoFilliOS 12

2要素認証を使用してアカウントにログインするには、通常、2つの別々の手順が必要です。

ユーザー名とパスワードを入力すると、1回限りのコードが記載されたSMSテキストメッセージが届きます。 そのコードを入力すると、自由にログインできます。

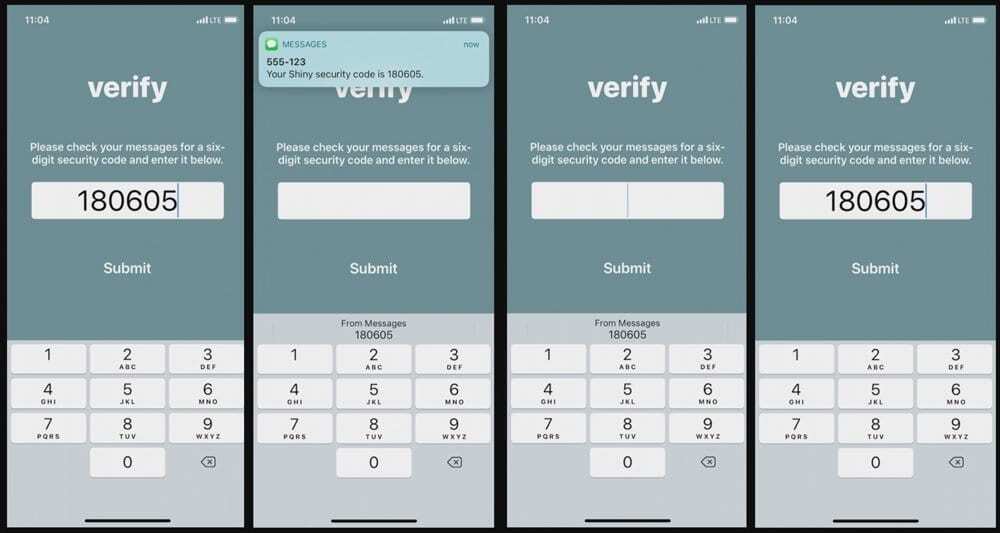

しかし、iOS12はこれを少し異なって処理します。 2要素認証コード(ワンタイムパスコードまたはOTPとも呼ばれます)を受信したことを自動的に検出できます。

関連している:

- iOS12のセキュリティ機能

- 強力なパスワードとは何ですか? iPhoneがパスワードを選択するのはなぜですか?

- あなたの時間に値するトップ25のiOS12機能

システムはその名前をログに記録し、シングルクリックで入力するオプションを提供します。 iOS 12では、キーボードの上にオプションとして表示され、「メッセージから」というメモが表示されます。

もちろん、これにより、アプリ間を移動したり、OTPを一瞬で記憶したりする必要がなくなるため、かなりの時間を節約できます。

しかし、使いやすさは、特定の状況でセキュリティリスクになる可能性がある理由でもあります。

リスクとは

主に、リスクは金融機関にあります。 セキュリティコードのオートフィルが危険である可能性がある他のケースもありそうですが、これは最も心配なシナリオです。

OneSpanのケンブリッジイノベーションセンターのセキュリティ研究者であるAndreasGutmannは、 最も差し迫った問題だと言う トランザクション認証番号(TAN)と呼ばれるものを中心にしています。

TANとは何ですか?

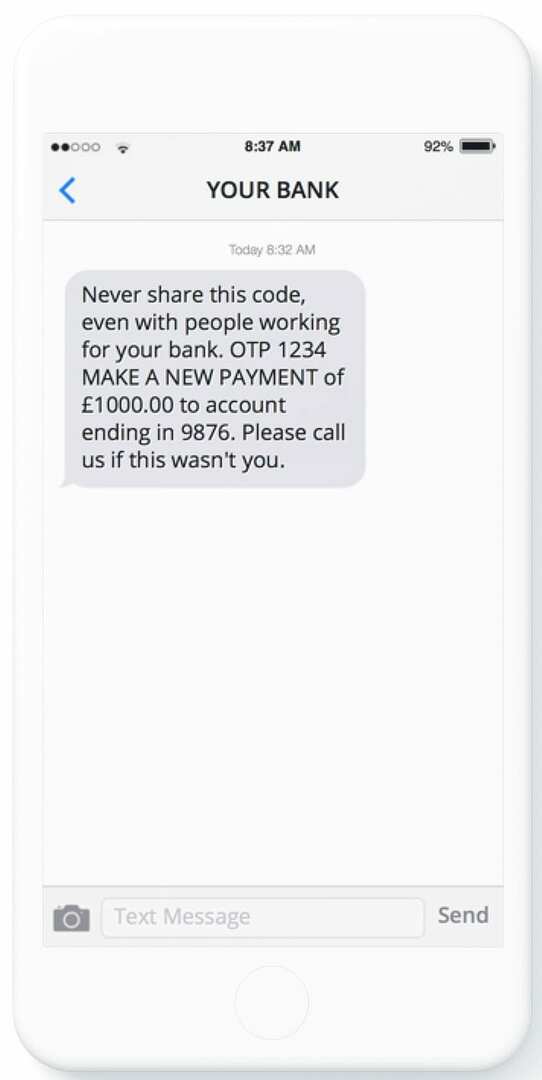

二要素認証と同様に、TANはスマートフォンに送信される1回限りのコードです。 ただし、TANはログイン用ではなく、金融取引に2FA保護を追加する方法です。

基本的に、送金や支払いを行う場合、銀行は、不正行為が行われていないことを確認するための追加の確認手順として、TANを携帯電話に送信します。

このTANを適切なフィールドに入力すると、トランザクションが承認されます。 TANを受け取ったが、最近取引を行っていない場合は、すぐに銀行に連絡する必要があります。

米国ではまだ普及していませんが、TANで保護された取引は、ヨーロッパやその他の地域全体でかなり一般的です。

セキュリティコードのオートフィルによるリスク

セキュリティコードAutoFillは、メッセージからワンタイムパスコードを自動的に取得するため、関連するすべてのコンテキストが除外されます。

銀行の場合、取引が合法であるかどうかを知るには、金額や支払い先などのコンテキストが重要です。

「ユーザーがこの重要な情報を検証するという事実は、まさにセキュリティ上の利点を提供するものです」とGutmannはブログ投稿に書いています。 「それをプロセスから削除すると、効果がなくなります。」

言い換えれば、Appleの時間節約の新機能は、ユーザーを金融詐欺や中間者攻撃に対してより脆弱にする可能性があります。

理論的には、ユーザーはOTPを自動的に入力して、不正な金融取引を承認することができます。 攻撃者は、悪意のあるWebサイトまたはアプリを使用してセキュリティコードのオートフィルを偽装する可能性があります。

Appleはそれについて何かできるでしょうか?

Appleができる主なことは、2FAリクエストとTANの違いを知ることができるセキュリティコードオートフィルにある種の対策を実装することです。

現在、セキュリティコードオートフィルが2FAとTANを区別できるかどうかは明確ではありません。 可能であれば、この問題はそれほど問題にはなりません。

もちろん、十分な数の人々がセキュリティコードオートフィルが脆弱性であることに懸念を表明した場合、Appleは問題を軽減するためにそれを更新することができます。

自分を守る方法

まず第一に、あなたはすべきです いいえ いずれかのアカウントで2要素認証を無効にします。

SMSベースの2要素認証は、傍受や攻撃を受けやすい比較的欠陥のあるシステムですが、パスワードだけに頼るよりもはるかに優れています。

ヨーロッパにいる場合、できる最善のことは、受け取ったすべてのOTPまたは2FAを再確認することです。 メッセージに切り替えてコンテキスト情報を確認するのに数秒しかかかりません。

これは、元のSMSテキストメッセージを確認せずにTANパスコードと2FAパスコードを簡単に区別できない場合に特に当てはまります。

TANを使用している国にいない場合でも、デバイスに送信された疑わしいOTPを確認することは賢明です。 アクティブにログインしておらず、OTPテキストメッセージを受信した場合は、何かがおかしい可能性があります。

さらに、米国の銀行でより広く実装されるTANシステムに注目してください。 最近では、プライバシーとセキュリティの基準に関して、ヨーロッパが主導権を握っています。 近い将来、TANは米国の銀行や金融機関に採用される可能性があります。

また、財務データやログイン情報を扱う場合は、一般的なセキュリティのベストプラクティスを使用する必要があります。 最高のパスワードと2FAセキュリティでさえ、ソーシャルエンジニアリングからあなたを守ることはできません。

マイクはカリフォルニア州サンディエゴ出身のフリーランスジャーナリストです。

彼は主にアップルと消費者向けテクノロジーを扱っていますが、過去に公安、地方自治体、さまざまな出版物の教育について書いた経験があります。

彼は、作家、編集者、ニュースデザイナーなど、ジャーナリズムの分野でかなりの数の帽子をかぶっています。