ბოლო წლების განმავლობაში, კიბერკრიმინალები ავრცელებენ ახალი ტიპის ვირუსებს, რომლებსაც შეუძლიათ ფაილების დაშიფვრა თქვენს კომპიუტერში (ან თქვენს ქსელში) მათი მსხვერპლისგან მარტივი ფულის გამომუშავების მიზნით. ამ ტიპის ვირუსებს უწოდებენ "Ransomware" და მათ შეუძლიათ დააინფიცირონ კომპიუტერული სისტემები, თუ კომპიუტერის მომხმარებელი არ ყურადღება მიაქციეთ დანართების ან ბმულების გახსნისას უცნობი გამგზავნიდან ან საიტებიდან, რომლებიც გატეხილია კიბერკრიმინალები. ჩემი გამოცდილებიდან გამომდინარე, ერთადერთი უსაფრთხო გზა ამ ტიპის ვირუსებისგან თავის დასაცავად არის თქვენი ფაილების სუფთა სარეზერვო ასლების შენახვა კომპიუტერიდან განცალკევებულ ადგილას. მაგალითად, გამორთულ გარე USB მყარ დისკზე ან DVD-Rom-ში.

ეს სტატია შეიცავს მნიშვნელოვან ინფორმაციას ზოგიერთი ცნობილი დაშიფრული გამოსასყიდი პროგრამის - კრიპტო- ვირუსების შესახებ, რომლებიც შექმნილია ამისთვის დაშიფვრეთ კრიტიკული ფაილები, ასევე ხელმისაწვდომი ვარიანტები და უტილიტები, რათა გაშიფროთ თქვენი დაშიფრული ფაილები ინფექციის შემდეგ. მე დავწერე ეს სტატია იმისთვის, რომ ყველა ინფორმაცია ერთ ადგილას შემენახა ხელმისაწვდომი გაშიფვრის ხელსაწყოებისთვის და ვეცდები განახლებულიყო ეს სტატია. გთხოვთ, გაგვიზიაროთ თქვენი გამოცდილება და ნებისმიერი სხვა ახალი ინფორმაცია, რაც შეიძლება იცოდეთ, რათა დავეხმაროთ ერთმანეთს.

როგორ გავაშიფროთ Ransomware-დან დაშიფრული ფაილები – აღწერა და ცნობილი გაშიფვრის ხელსაწყოები – მეთოდები:

- RANSOWARE NAME

- Cryptowall

- CryptoDefense & How_Decrypt

- Cryptorbit ან HowDecrypt

- Cryptolocker (Troj/Ransom-ACP“, „Trojan. გამოსასყიდი. ვ)

- CryptXXX V1, V2, V3 (ვარიაციები: .crypt, crypz ან 5 თექვსმეტობითი სიმბოლო)

- Locky & AutoLocky (ვარიაციები: .locky)

- ტროას-გამოსასყიდი. Win32.რექტორი

- ტროას-გამოსასყიდი. Win32.Xorist, Trojan-Ransom. MSIL.ვანდევი

- ტროას-გამოსასყიდი. Win32.რახნი

- ტროას-გამოსასყიდი. Win32.Rannoh ან Trojan-Ransom. Win32.Cryakl.

- TeslaCrypt (ვარიანტები: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc, & .vvv)

- TeslaCrypt 3.0 (ვარიანტები: .xxx, .ttt, .micro, .mp3)

- TeslaCrypt 4.0 (ფაილის სახელი და გაფართოება უცვლელი)

განახლებები 2016 წლის ივნისი:

1. Trend Micro გამოუშვა ა Ransomware ფაილების გაშიფვრა ინსტრუმენტი, რომელიც ცდილობს დაშიფრული ფაილების გაშიფვრას შემდეგი გამოსასყიდის ოჯახებით:

CryptXXX V1, V2, V3*

.crypt, crypz ან 5 თექვსმეტობითი სიმბოლო

CryptXXX V4, V5.5 თექვსმეტობითი სიმბოლო

TeslaCrypt V1.ECC

TeslaCrypt V2.VVV, CCC, ZZZ, AAA, ABC, XYZ

TeslaCrypt V3.XXX ან TTT ან MP3 ან MICRO

TeslaCrypt V4.

SNSLocker.RSNS ჩაკეტილია

AutoLocky.ჩაკეტილი

BadBlock

777.777

XORIST.xorist ან შემთხვევითი გაფართოება

XORBAT.დაშიფრული

CERBER V1 <10 შემთხვევითი სიმბოლო>.cerber

სტამპადო.ჩაკეტილი

ნემუკოდი.დაშიფრული

ქიმერა.კრიპტა

* Შენიშვნა: ვრცელდება CryptXXX V3 გამოსასყიდ პროგრამაზე: ამ კონკრეტული Crypto-Ransomware-ის გაფართოებული დაშიფვრის გამო, მხოლოდ ნაწილობრივი მონაცემები გაშიფვრა ამჟამად შესაძლებელია ფაილებზე, რომლებიც გავლენას ახდენს CryptXXX V3-ზე და თქვენ უნდა გამოიყენოთ მესამე მხარის სარემონტო ინსტრუმენტი თქვენი შეკეთებისთვის ფაილები, როგორიცაა: http://www.stellarinfo.com/file-repair/file-repair-toolkit.php

Trend Micro-ს Ransomware File Decrypter ინსტრუმენტის ჩამოსატვირთად (და წაიკითხეთ ინსტრუქციები მისი გამოყენების შესახებ), გადადით ამ გვერდზე: Trend Micro Ransomware File Decryptor-ის ჩამოტვირთვა და გამოყენება

2. კასპერკი გამოუშვა შემდეგი დეშიფრატორის ხელსაწყოები:

ა. კასპერსკის RakhniDecryptor ინსტრუმენტი შექმნილია ფაილების გასაშიფრად, რომლებიც გავლენას ახდენენ *:

* Შენიშვნა: RakhniDecryptor პროგრამა ყოველთვის განახლებულია ფაილების გასაშიფრად რამდენიმე გამოსასყიდი პროგრამის ოჯახიდან.

რახნი

აგენტი.iih

აურა

Autoit

პლეტორი

როტორი

ლამერი

ლორტოკი

კრიპტოკლუჩენი

დემოკრატია

Bitman – TeslaCrypt ვერსიები 3 და 4ბ. Kaspersky-ის RannohDecryptor ინსტრუმენტი შექმნილია ფაილების გასაშიფრად, რომლებიც გავლენას ახდენენ:

რანო

AutoIt

გაბრაზება

კრიბოლა

Cryakl

CryptXXX ვერსიები 1 და 2

Cryptowalll – ვირუსის ინფორმაციისა და გაშიფვრის პარამეტრები.

The Cryptowall (ან "Cryptowall Decrypter”) ვირუსი არის ახალი ვარიანტი კრიპტოდაცვა ransomware ვირუსი. როდესაც კომპიუტერი ინფიცირებულია Cryptowall გამოსასყიდი პროგრამა, შემდეგ კომპიუტერის ყველა კრიტიკული ფაილი (მათ შორის ფაილები შედგენილ ქსელურ დისკებზე, თუ თქვენ შესული ქსელში) დაშიფრული ხდება ძლიერი დაშიფვრით, რაც პრაქტიკულად შეუძლებელს ხდის გაშიფვრას მათ. Შემდეგ Cryptowall დაშიფვრით, ვირუსი ქმნის და აგზავნის პირად გასაღებს (პაროლს) კერძო სერვერზე, რათა გამოიყენოს კრიმინალი თქვენი ფაილების გასაშიფრად. ამის შემდეგ კრიმინალები აცნობებენ მსხვერპლს, რომ მათი ყველა კრიტიკული ფაილი დაშიფრულია და მათი გაშიფვრის ერთადერთი გზაა გადაიხადეთ გამოსასყიდი 500$ (ან მეტი) განსაზღვრულ დროში, წინააღმდეგ შემთხვევაში გამოსასყიდი გაორმაგდება ან მათი ფაილები დაიკარგება მუდმივად.

როგორ გავაშიფროთ Cryptowall ინფიცირებული ფაილები და დაიბრუნოთ თქვენი ფაილები:

თუ გაშიფვრა გინდა Cryptowall დაშიფრული ფაილები და დაიბრუნეთ თქვენი ფაილები, შემდეგ თქვენ გაქვთ შემდეგი პარამეტრები:

ა. პირველი ვარიანტი გამოსასყიდის გადახდაა. თუ თქვენ გადაწყვეტთ ამის გაკეთებას, მაშინ განაგრძეთ გადახდა თქვენი რისკის ქვეშ, რადგან ჩვენი კვლევის თანახმად, ზოგიერთი მომხმარებელი იბრუნებს თავის მონაცემებს, ზოგი კი არა. გახსოვდეთ, რომ კრიმინალები არ არიან ყველაზე სანდო ადამიანები პლანეტაზე.

ბ. მეორე ვარიანტი არის ინფიცირებული კომპიუტერის გაწმენდა და შემდეგ თქვენი ინფიცირებული ფაილების სუფთა სარეზერვო ასლის აღდგენა (თუ გაქვთ).

C. თუ არ გაქვთ სუფთა სარეზერვო ასლი, მაშინ რჩება ერთადერთი ვარიანტი, რომ აღადგინოთ თქვენი ფაილები წინა ვერსიებში:ჩრდილოვანი ასლები”. გაითვალისწინეთ, რომ ეს პროცედურა მუშაობს მხოლოდ Windows 8, Windows 7 და Vista OS-ში და მხოლოდ იმ შემთხვევაში, თუ "Სისტემის აღდგენა” ფუნქცია ადრე ჩართული იყო თქვენს კომპიუტერში და არ იყო გამორთული ამის შემდეგ Cryptowall ინფექცია.

- რეფერალური ბმული: როგორ აღვადგინოთ თქვენი ფაილები ჩრდილოვანი ასლებიდან.

დეტალური ანალიზი Cryptowall ransomware ინფექცია და ამოღება შეგიძლიათ იხილოთ ამ პოსტში:

- როგორ ამოიღოთ CryptoWall ვირუსი და აღადგინოთ თქვენი ფაილები

CryptoDefense & How_Decrypt – ვირუსის ინფორმაცია და გაშიფვრა.

კრიპტოდაცვაარის კიდევ ერთი გამოსასყიდი ვირუსი, რომელსაც შეუძლია თქვენი კომპიუტერის ყველა ფაილის დაშიფვრა მათი გაფართოების მიუხედავად (ფაილის ტიპისა) ძლიერი დაშიფვრით ისე, რომ პრაქტიკულად შეუძლებელს ხდის მათ გაშიფვრას. ვირუსმა შეიძლება გამორთოს "Სისტემის აღდგენა” ფუნქცია ინფიცირებულ კომპიუტერზე და შეიძლება წაშალოს ყველა ”ჩრდილოვანი მოცულობის ასლები” ფაილები, ასე რომ თქვენ არ შეგიძლიათ თქვენი ფაილების წინა ვერსიებზე აღდგენა. ინფექციის დროს კრიპტოდაცვა ransomware ვირუსი, ქმნის ორ ფაილს ყველა ინფიცირებულ საქაღალდეზე (“How_Decrypt.txt” და “How_Decrypt.html”) დეტალური ინსტრუქციებით, თუ როგორ უნდა გადაიხადოთ გამოსასყიდი თქვენი ფაილების გაშიფვრის მიზნით და აგზავნის პირად გასაღებს (პაროლს) კერძო სერვერზე, რათა გამოიყენოს კრიმინალი თქვენი ფაილების გასაშიფრად ფაილები.

დეტალური ანალიზი კრიპტოდაცვა ransomware ინფექცია და ამოღება შეგიძლიათ იხილოთ ამ პოსტში:

- როგორ ამოიღოთ CryptoDefense ვირუსი და აღადგინოთ თქვენი ფაილები

როგორ გავაშიფროთ Cryptodefense დაშიფრული ფაილები და დაიბრუნოთ თქვენი ფაილები:

გაშიფვრის მიზნით კრიპტოდაცვა ინფიცირებული ფაილები გაქვთ შემდეგი პარამეტრები:

ა. პირველი ვარიანტი გამოსასყიდის გადახდაა. თუ გადაწყვეტთ ამის გაკეთებას, მაშინ განაგრძეთ გადახდა თქვენი რისკის ქვეშ, რადგან ჩვენი კვლევის მიხედვით, ზოგიერთი მომხმარებელი იბრუნებს თავის მონაცემებს, ზოგი კი არა. გახსოვდეთ, რომ კრიმინალები არ არიან ყველაზე სანდო ადამიანები პლანეტაზე.

ბ. მეორე ვარიანტი არის ინფიცირებული კომპიუტერის გაწმენდა და შემდეგ თქვენი ინფიცირებული ფაილების სუფთა სარეზერვო ასლის აღდგენა (თუ გაქვთ).

C. თუ არ გაქვთ სუფთა სარეზერვო ასლი, შეგიძლიათ სცადოთ თქვენი ფაილების აღდგენა წინა ვერსიებში "ჩრდილოვანი ასლები”. გაითვალისწინეთ, რომ ეს პროცედურა მუშაობს მხოლოდ Windows 8, Windows 7 და Vista OS-ში და მხოლოდ იმ შემთხვევაში, თუ "Სისტემის აღდგენა” ფუნქცია ადრე ჩართული იყო თქვენს კომპიუტერში და არ იყო გამორთული ამის შემდეგ კრიპტოდაცვა ინფექცია.

- რეფერალური ბმული: როგორ აღვადგინოთ თქვენი ფაილები ჩრდილოვანი ასლებიდან.

დ. და ბოლოს, თუ არ გაქვთ სუფთა სარეზერვო ასლი და არ შეგიძლიათ თქვენი ფაილების აღდგენაჩრდილოვანი ასლები”, შემდეგ შეგიძლიათ სცადოთ გაშიფვრა კრიპტოდაცვა დაშიფრული ფაილები გამოყენებით Emsisoft's Decryptor სასარგებლო. ამის გასაკეთებლად:

Მნიშვნელოვანი შეტყობინება: ეს პროგრამა მუშაობს მხოლოდ 2014 წლის 1 აპრილამდე ინფიცირებულ კომპიუტერებზე.

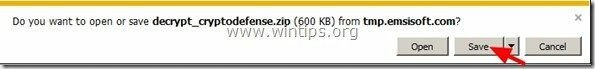

1.ჩამოტვირთვა “Emsisoft Decrypter” პროგრამა თქვენს კომპიუტერში (მაგ სამუშაო მაგიდა).

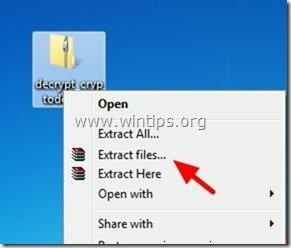

2. როდესაც ჩამოტვირთვა დასრულდება, გადადით თქვენს სამუშაო მაგიდა და "ამონაწერი""decrypt_cryptodefense.zip” ფაილი.

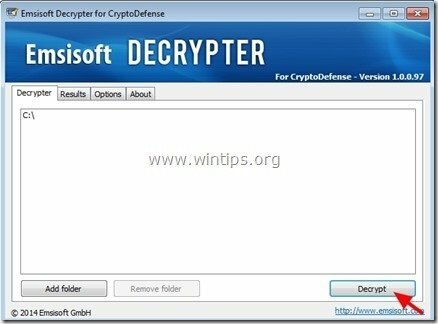

3. ახლა ორჯერ დააწკაპუნეთ გაშვება "decrypt_cryptodefense” სასარგებლო.

4. ბოლოს დააჭირეთ ღილაკს ”გაშიფვრა” ღილაკი თქვენი ფაილების გაშიფვრისთვის.

წყარო – დამატებითი ინფორმაცია: დეტალური გაკვეთილი იმის შესახებ, თუ როგორ უნდა გაშიფროთ CryptoDefense დაშიფრული ფაილების გამოყენებით Emsisoft-ის გაშიფვრა უტილიტა შეგიძლიათ იხილოთ აქ: http://www.bleepingcomputer.com/virus-removal/cryptodefense-ransomware-information#emsisoft

Cryptorbit ან HowDecrypt – ვირუსის ინფორმაცია და გაშიფვრა.

კრიპტორბიტი ან HowDecrypt ვირუსი არის გამოსასყიდი ვირუსი, რომელსაც შეუძლია დაშიფროს ყველა ფაილი თქვენს კომპიუტერში. მას შემდეგ რაც თქვენი კომპიუტერი დაინფიცირდება კრიპტორბიტი ვირუსი ყველა თქვენი კრიტიკული ფაილი დაშიფრულია მათი გაფართოების მიუხედავად (ფაილის ტიპი) ძლიერი დაშიფვრით, რაც პრაქტიკულად შეუძლებელს ხდის მათ გაშიფვრას. ვირუსი ასევე ქმნის ორ ფაილს თქვენი კომპიუტერის ყველა ინფიცირებულ საქაღალდეზე (“HowDecrypt.txt” და “HowDecrypt.gif”) დეტალური ინსტრუქციებით, თუ როგორ შეგიძლიათ გადაიხადოთ გამოსასყიდი და გაშიფროთ თქვენი ფაილები.

დეტალური ანალიზი კრიპტორბიტი ransomware ინფექცია და ამოღება შეგიძლიათ იხილოთ ამ პოსტში:

- როგორ ამოიღოთ Cryptorbit (HOWDECRYPT) ვირუსი და აღადგინოთ თქვენი ფაილები

როგორ გავაშიფროთ Cryptorbit ინფიცირებული ფაილები და დააბრუნოთ თქვენი ფაილები:

გაშიფვრის მიზნით კრიპტორბიტი დაშიფრული ფაილები გაქვთ შემდეგი პარამეტრები:

ა. პირველი ვარიანტი გამოსასყიდის გადახდაა. თუ თქვენ გადაწყვეტთ ამის გაკეთებას, მაშინ განაგრძეთ გადახდა თქვენი რისკის ქვეშ, რადგან ჩვენი კვლევის თანახმად, ზოგიერთი მომხმარებელი იბრუნებს თავის მონაცემებს, ზოგი კი არა.

ბ. მეორე ვარიანტი არის ინფიცირებული კომპიუტერის გაწმენდა და შემდეგ თქვენი ინფიცირებული ფაილების სუფთა სარეზერვო ასლის აღდგენა (თუ გაქვთ).

C. თუ არ გაქვთ სუფთა სარეზერვო ასლი, შეგიძლიათ სცადოთ თქვენი ფაილების აღდგენა წინა ვერსიებში "ჩრდილოვანი ასლები”. გაითვალისწინეთ, რომ ეს პროცედურა მუშაობს მხოლოდ Windows 8, Windows 7 და Vista OS-ში და მხოლოდ იმ შემთხვევაში, თუ "Სისტემის აღდგენა” ფუნქცია ადრე ჩართული იყო თქვენს კომპიუტერში და არ იყო გამორთული ამის შემდეგ კრიპტორბიტი ინფექცია.

- რეფერალური ბმული: როგორ აღვადგინოთ თქვენი ფაილები ჩრდილოვანი ასლებიდან.

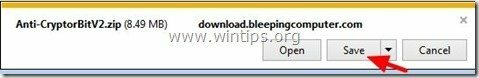

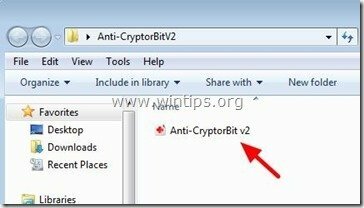

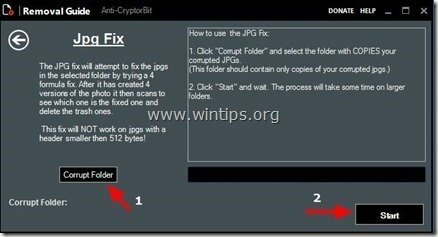

დ. და ბოლოს, თუ არ გაქვთ სუფთა სარეზერვო ასლი და არ შეგიძლიათ თქვენი ფაილების აღდგენაჩრდილოვანი ასლები”შემდეგ შეგიძლიათ სცადოთ გაშიფვრა კრიპტორბიტი დაშიფრული ფაილები გამოყენებით Anti-CryptorBit სასარგებლო. ამის გასაკეთებლად:

1.ჩამოტვირთვა “Anti-CryptorBit” პროგრამა თქვენს კომპიუტერში (მაგ სამუშაო მაგიდა)

2. როდესაც ჩამოტვირთვა დასრულდება, გადადით თქვენს სამუშაო მაგიდა და "ამონაწერი""Anti-CryptorBitV2.zip” ფაილი.

3. ახლა ორჯერ დააწკაპუნეთ გასაშვებად Anti-CryptorBitv2 სასარგებლო.

4. აირჩიეთ რა ტიპის ფაილები გსურთ აღდგენა. (მაგ. "JPG")

5. ბოლოს აირჩიეთ საქაღალდე, რომელიც შეიცავს დაზიანებულ/დაშიფრულ (JPG) ფაილებს და შემდეგ დააჭირეთ ღილაკს ”დაწყება” ღილაკი მათ გამოსასწორებლად.

Cryptolocker – ვირუსის ინფორმაცია და გაშიფვრა.

კრიპტოლოკერი (ასევე ცნობილია, როგორც "Troj/Ransom-ACP”, “ტროას. გამოსასყიდი. ფ”) არის Ransomware მავნე ვირუსი (TROJAN) და როდესაც ის აინფიცირებს თქვენს კომპიუტერს, ის დაშიფვრავს ყველა ფაილს, მიუხედავად მათი გაფართოებისა (ფაილის ტიპისა). ამ ვირუსის ცუდი ამბავი ის არის, რომ მას შემდეგ რაც ის დააინფიცირებს თქვენს კომპიუტერს, თქვენი კრიტიკული ფაილები დაშიფრულია ძლიერი დაშიფვრით და მათი გაშიფვრა პრაქტიკულად შეუძლებელია. მას შემდეგ, რაც კომპიუტერი დაინფიცირდება Cryptolocker ვირუსით, მაშინ მსხვერპლის კომპიუტერზე გამოჩნდება საინფორმაციო შეტყობინება, რომელიც ითხოვს 300$-ის (ან მეტი გამოსასყიდის) გადახდას თქვენი ფაილების გაშიფვრის მიზნით.

დეტალური ანალიზი კრიპტოლოკერი ransomware ინფექცია და ამოღება შეგიძლიათ იხილოთ ამ პოსტში:

- როგორ ამოიღოთ CryptoLocker Ransomware და აღადგინოთ თქვენი ფაილები

როგორ გავაშიფროთ Cryptolocker ინფიცირებული ფაილები და დაიბრუნოთ თქვენი ფაილები:

გაშიფვრის მიზნით კრიპტოლოკერი ინფიცირებული ფაილები გაქვთ შემდეგი პარამეტრები:

ა. პირველი ვარიანტი გამოსასყიდის გადახდაა. თუ თქვენ გადაწყვეტთ ამის გაკეთებას, მაშინ განაგრძეთ გადახდა თქვენი რისკის ქვეშ, რადგან ჩვენი კვლევის თანახმად, ზოგიერთი მომხმარებელი იბრუნებს თავის მონაცემებს, ზოგი კი არა.

ბ. მეორე ვარიანტი არის ინფიცირებული კომპიუტერის გაწმენდა და შემდეგ თქვენი ინფიცირებული ფაილების სუფთა სარეზერვო ასლის აღდგენა (თუ გაქვთ).

C. თუ არ გაქვთ სუფთა სარეზერვო ასლი, შეგიძლიათ სცადოთ თქვენი ფაილების აღდგენა წინა ვერსიებში "ჩრდილოვანი ასლები”. გაითვალისწინეთ, რომ ეს პროცედურა მუშაობს მხოლოდ Windows 8, Windows 7 და Vista OS-ში და მხოლოდ იმ შემთხვევაში, თუ "Სისტემის აღდგენა” ფუნქცია ადრე ჩართული იყო თქვენს კომპიუტერში და არ იყო გამორთული ამის შემდეგ კრიპტოლოკერი ინფექცია.

- რეფერალური ბმული: როგორ აღვადგინოთ თქვენი ფაილები ჩრდილოვანი ასლებიდან.

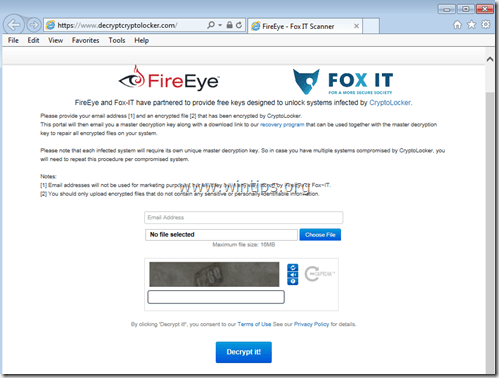

დ. 2014 წლის აგვისტოში, FireEye & Fox-IT გამოუშვეს ახალი სერვისი, რომელიც იღებს პირადი გაშიფვრის გასაღებს მომხმარებლებისთვის, რომლებიც დაინფიცირდნენ CryptoLocker გამოსასყიდი პროგრამით. სერვისს ე.წ.DecryptCryptoLocker' (მომსახურება შეწყვეტილია), ის ხელმისაწვდომია გლობალურად და არ მოითხოვს მომხმარებლების რეგისტრაციას ან საკონტაქტო ინფორმაციის მიწოდებას მისი გამოსაყენებლად.

ამ სერვისით სარგებლობისთვის თქვენ უნდა ეწვიოთ ამ საიტს: (სერვისი შეწყდა) და ატვირთეთ ერთი დაშიფრული CryptoLocker ფაილი ინფიცირებული კომპიუტერიდან (შენიშვნა: ატვირთეთ ფაილი, რომელიც არ შეიცავს სენსიტიურ და/ან პირად ინფორმაციას). ამის შემდეგ, თქვენ უნდა მიუთითოთ ელ.ფოსტის მისამართი, რათა მიიღოთ თქვენი პირადი გასაღები და ბმული დეშიფრაციის ხელსაწყოს ჩამოსატვირთად. ბოლოს გაუშვით ჩამოტვირთული CryptoLocker გაშიფვრის ინსტრუმენტი (ადგილობრივად თქვენს კომპიუტერში) და შეიყვანეთ თქვენი პირადი გასაღები თქვენი CryptoLocker დაშიფრული ფაილების გასაშიფრად.

დამატებითი ინფორმაცია ამ სერვისის შესახებ შეგიძლიათ იხილოთ აქ: FireEye და Fox-IT გამოაცხადებენ ახალ სერვისს CryptoLocker-ის მსხვერპლთა დასახმარებლად.

CryptXXX V1, V2, V3 (ვარიანტები: .crypt, crypz ან 5 თექვსმეტობითი სიმბოლო).

- CryptXXX V1 & CryptXXX V2 ransomware დაშიფვრავს თქვენს ფაილებს და ამატებს გაფართოებას ".crypt" ყოველი ფაილის ბოლოს ინფექციის შემდეგ.

- CryptXXX v3 ამატებს ".cryptz" გაფართოებას თქვენი ფაილების დაშიფვრის შემდეგ.

ტროას CryptXXX შიფრავს შემდეგი ტიპის ფაილებს:

.3DM, .3DS, .3G2, .3GP, .7Z, .ACCDB, .AES, .AI, .AIF, .APK, .APP, .ARC, .ASC, .ASF, .ASM, .ASP, .ASPX, ASX, .AVI, .BMP, .BRD, .BZ2, .C, .CER, .CFG, .CFM, .CGI, .CGM, .CLASS, .CMD, .CPP, .CRT, .CS, .CSR, .CSS, .CSV, .CUE, .DB, .DBF, .DCH, .DCU, .DDS, .DIF, .DIP, .DJV, .DJVU, .DOC, .DOCB, .DOCM, .DOCX, .DOT, .DOTM, .DOTX, .DTD, .DWG, .DXF, .EML, .EPS, .FDB, .FLA, .FLV, .FRM, .GADGET, .GBK, .GBR, .GED, .GIF, .GPG, .GPX, .GZ, .H, .H, .HTM, .HTML, .HWP, .IBD, .IBOOKS, .IFF, .INDD, .JAR, .JAVA, .JKS, .JPG, .JS, .JSP, .KEY, .KML, .KMZ, .LAY, .LAY6, .LDF, .LUA, .M, .M3U, .M4A, .M4V, .MAX, .MDB, .MDF, .MFD, .MID, .MKV, .MML, .MOV, .MP3, .MP4, .MPA, .MPG, .MS11, .MSI, .MYD, .MYI, .NEF, .NOTE, .OBJ, .ODB, .ODG, .ODP, .ODS, .ODT, .OTG, .OTP, .OTS, .OTT, .P12, .PAGES, .PAQ, .PAS, .PCT, .PDB, .PDF, .PEM, .PHP, .PIF, .PL, .PLUGIN, .PNG, .POT, .POTM, .POTX, .PPAM, .PPS, .PPSM, .PPSX, .PPT, .PPTM, .PPTX, .PRF, .PRIV, .PRIVAT, .PS, PSD, .PSPIMAGE, .PY, .QCOW2, .RA, .RAR, .RAW, .RM, .RSS, .RTF, .SCH, .SDF, .SH, .SITX, .SLDX, .SLK, .SLN, .SQL, .SQLITE, .SQLITE, .SRT, .STC, .STD, .STI, .STW, .SVG, .SWF, .SXC, .SXD, .SXI, .SXM, .SXW, .TAR, .TBK, .TEX, .TGA, .TGZ, .THM, .TIF, .TIFF, .TLB, .TMP, .TXT, .UOP, .UOT, .VB, .VBS, .VCF, .VCXPRO, .VDI, .VMDK, .VMX, .VOB, .WAV, .WKS, .WMA, .WMV, .WPD, .WPS, .WSF, .XCODEPROJ, .XHTML, .XLC, .XLM, .XL, .XLS, .XLSB, .XLSM, .XLSX, .XLT, .XLTM, .XLTX, .XLW, .XML, .YUV,.ZIP, .ZIPX

როგორ გავშიფროთ CryptXXX ფაილები.

თუ ინფიცირებული ხართ CryptXXX ვერსიით 1 ან 2 ვერსიით, გამოიყენეთ Kaspersky-ის RannohDecryptor ინსტრუმენტი თქვენი ფაილების გაშიფვრა.

თუ ინფიცირებული ხართ CryptXXX ვერსიით 3, გამოიყენეთ Trend Micro's Ransomware ფაილების გაშიფვრა. *

Შენიშვნა: CryptXXX V3 ვირუსის გაფართოებული დაშიფვრის გამო, მონაცემების მხოლოდ ნაწილობრივი გაშიფვრა ამჟამად არის შესაძლებელი და თქვენ უნდა გამოიყენოთ მესამე მხარის სარემონტო ინსტრუმენტი თქვენი ფაილების შესაკეთებლად, როგორიცაა: http://www.stellarinfo.com/file-repair/file-repair-toolkit.php

Locky & AutoLocky (ვარიაციები: .locky)

ლოკი გამოსასყიდი პროგრამა დაშიფვრავს თქვენს ფაილებს RSA-2048 და AES-128 დაშიფვრის გამოყენებით და დაინფიცირების შემდეგ თქვენს ყველა ფაილს დაერქმევა უნიკალური - 32 სიმბოლოთი - ფაილის სახელი გაფართოებით ".locky" (მაგ. "1E776633B7E6DFE7ACD1B1A5E9577BCE.locky"). ლოკი ვირუსს შეუძლია დააინფიციროს ლოკალური ან ქსელური დისკები და ინფექციის დროს ქმნის ფაილს სახელად "_HELP_instructions.htmlყველა ინფიცირებულ საქაღალდეზე, ინსტრუქციებით, თუ როგორ შეგიძლიათ გადაიხადოთ გამოსასყიდი და თქვენი ფაილების გაშიფვრა TOR ბრაუზერის გამოყენებით.

AutoLocky Locky ვირუსის კიდევ ერთი ვარიანტია. Locky-სა და Autolocky-ს შორის მთავარი განსხვავება ისაა, რომ Autolocky არ შეცვლის ფაილის თავდაპირველ სახელს ინფექციის დროს. (მაგ. თუ ფაილი სახელდება "Document1.doc"დაინფიცირებამდე Autolocky გადარქმევს მას"Document1.doc.locky")

როგორ გავაშიფროთ .LOCKY ფაილები:

- პირველი ვარიანტი არის ინფიცირებული კომპიუტერის გაწმენდა და შემდეგ თქვენი ინფიცირებული ფაილების სუფთა სარეზერვო ასლის აღდგენა (თუ გაქვთ).

- მეორე ვარიანტი, თუ არ გაქვთ სუფთა სარეზერვო ასლი, არის თქვენი ფაილების აღდგენა წინა ვერსიებში "ჩრდილოვანი ასლები”. როგორ აღვადგინოთ თქვენი ფაილები ჩრდილოვანი ასლებიდან.

- მე-3 ვარიანტია გამოიყენო Emsisoft's Decrypter AutoLocky-ისთვის თქვენი ფაილების გაშიფვრა. (გაშიფვრის ინსტრუმენტი მუშაობს მხოლოდ ავტობლოკი).

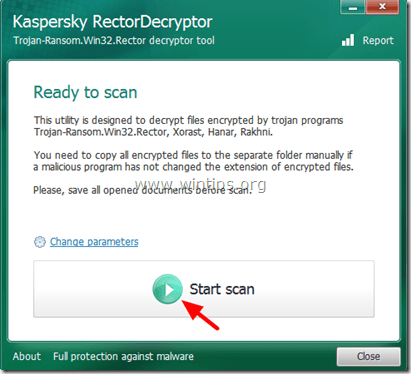

ტროას-გამოსასყიდი. Win32.Rector – ვირუსის ინფორმაცია და გაშიფვრა.

The ტროას რექტორი შიფრავს ფაილებს შემდეგი გაფართოებებით: .დოქ, .jpg, .pdf.რარ, და ინფექციის შემდეგ ის ხდის მათ გამოუსადეგარს. მას შემდეგ რაც თქვენი ფაილები ინფიცირდება ტროას რექტორი, შემდეგ ინფიცირებული ფაილების გაფართოებები იცვლება .VSCRYPT, .ᲘᲜᲤᲘᲪᲘᲠᲔᲑᲣᲚᲘ, .KORREKTOR ან .BLOC და ეს მათ გამოუსადეგარს ხდის. როდესაც ცდილობთ ინფიცირებული ფაილების გახსნას, თქვენს ეკრანზე გამოჩნდება შეტყობინება კირილიცას ასოებით, რომელიც შეიცავს გამოსასყიდის მოთხოვნას და გადახდის დეტალებს. კიბერკრიმინალი, რომელიც ქმნის ტროას რექტორი სახელწოდებით "††KOPPEKTOP†† და სთხოვს დაუკავშირდეს მას ელექტრონული ფოსტით ან ICQ (EMAIL: v-martjanov@mail.ru / ICQ: 557973252 ან 481095), რათა მისცეს ინსტრუქციები თქვენი ფაილების განბლოკვის შესახებ.

როგორ გავაშიფროთ Trojan Rector-ით ინფიცირებული ფაილები და დააბრუნოთ თქვენი ფაილები:

რჩევა: დააკოპირეთ ყველა ინფიცირებული ფაილი ცალკე დირექტორიაში და დახურეთ ყველა ღია პროგრამა, სანამ გააგრძელებთ დაზარალებული ფაილების სკანირებას და გაშიფვრას.

1. ჩამოტვირთვა რექტორი დეშიფრატორიკომუნალური (საიდან კასპერსკის ლაბორატორიები) თქვენს კომპიუტერში.

2. როდესაც ჩამოტვირთვა დასრულდება, გაუშვით RectorDecryptor.exe.

3. დააჭირეთ ღილაკს ”სკანირების დაწყება” ღილაკი თქვენი დისკების სკანირებისთვის დაშიფრული ფაილებისთვის.

4. დაე RectorDecryptor დაშიფრული ფაილების სკანირებისა და გაშიფვრის პროგრამა (გაფართოებით .vscrypt, .ინფიცირებული, .bloc, .korrektor) და შემდეგ აირჩიეთ ვარიანტი "წაშალეთ დაშიფრული ფაილები გაშიფვრის შემდეგ”თუ გაშიფვრა წარმატებული იყო. *

* გაშიფვრის შემდეგ შეგიძლიათ იპოვოთ სკანირების/გაშიფვრის პროცესის ანგარიშის ჟურნალი თქვენი C:\ დისკის ძირში (მაგ.C:\RectorDecryptor.2.3.7.0_10.02.2011_15.31.43_log.txt”).

5. საბოლოოდ გააგრძელეთ თქვენი სისტემის შემოწმება და გაწმენდა მავნე პროგრამებისგან, რომლებიც შეიძლება არსებობდეს მასზე.

წყარო – დამატებითი ინფორმაცია:http://support.kaspersky.com/viruses/disinfection/4264#block2

ტროას-გამოსასყიდი. Win32.Xorist, Trojan-Ransom. MSIL.Vandev – ვირუსის ინფორმაცია და გაშიფვრა.

TheTrojan Ransom Xorist & ტროას გამოსასყიდი ვალდევი, შიფრავს ფაილებს შემდეგი გაფართოებებით:

doc, xls, docx, xlsx, db, mp3, waw, jpg, jpeg, txt, rtf, pdf, rar, zip, psd, msi, tif, wma, lnk, gif, bmp, ppt, pptx, docm, xlsm, pps, ppsx, ppd, tiff, eps, png, ace, djvu, xml, cdr, max, wmv, avi, wav, mp4, pdd, html, css, php, aac, ac3, amf, amr, mid, midi, mmf, mod, mp1, mpa, mpga, mpu, nrt, oga, ogg, pbf, ra, ram, raw, saf, val, wave, wow, wpk, 3g2, 3gp, 3gp2, 3mm, amx, avs, bik, bin, dir, divx, dvx, evo, flv, qtq, tch, rts, რომი, rv, scn, srt, stx, svi, swf, trp, vdo, wm, wmd, wmmp, wmx, wvx, xvid, 3d, 3d4, 3df8, pbs, adi, ais, amu, arr, bmc, bmf, cag, cam, dng, ink, jif, jiff, jpc, jpf, jpw, mag, mic, mip, msp, nav, ncd, odc, odi, opf, qif, qtiq, srf, xwd, abw, აქტი, adt, მიზანი, ans, asc, ase, bdp, bdr, bib, boc, crd, diz, dot, dotm, dotx, dvi, dxe, mlx, err, euc, faq, fdr, fds, gthr, idx, kwd, lp2, ltr, man, mbox, msg, nfo, ახლა, odm, ხშირად, pwi, rng, rtx, გაშვება, ssa, ტექსტი, unx, wbk, wsh, 7z, arc, ari, arj, car, cbr, cbz, gz, gzig, jgz, pak, pcv, puz, r00, r01, r02, r03, rev, sdn, sen, sfs, sfx, sh, shar, shr, sqx, tbz2, tg, tlz, vsi, wad, war, xpi, z02, z04, zap, zipx, zoo, ipa, isu, jar, js, udf, adr, ap, aro, asa, ascx, ashx, asmx, asp, aspx, asr, ატომი, bml, cer, cms, crt, dap, htm, moz, svr, url, wdgt, abk, bic, big, blp, bsp, cgf, chk, col, cty, dem, elf, ff, gam, grf, h3m, h4r, iwd, ldb, lgp, lvl, რუკა, md3, mdl, mm6, mm7, mm8, nds, pbp, ppf, pwf, pxp, სევდიანი, sav, scm, scx, sdt, spr, sud, uax, umx, unr, uop, აშშ, usx, ut2, ut3, utc, utx, uvx, uxx, vmf, vtf, w3g, w3x, wtd, wtf, ccd, cd, cso, დისკი, dmg, dvd, fcd, flp, img, iso, isz, md0, md1, md2, mdf, mds, nrg, nri, vcd, vhd, snp, bkf, ade, adpb, dic, cch, ctt, dal, ddc, ddcx, dex, dif, dii, itdb, itl, kmz, LCD, lcf, mbx, mdn, odf, odp, ods, pab, pkb, pkh, pot, potx, pptm, psa, qdf, qel, rgn, rrt, rsw, rte, sdb, sdc, sds, sql, stt, t01, t03, t05, tcx, thmx, txd, txf, upoi, vmt, wks, wmdb, xl xlc, xlr, xlsb, xltx, ltm, xlwx, mcd, cap, cc, cod, cp, cpp, cs, csi, dcp, dcu, dev, dob, dox, dpk, dpl, dpr, dsk, dsp, eql, ex, f90, fla, for, fpp, jav, java, lbi, owl, pl, plc, pli, pm, res, rnc, rsrc, so, swd, tpu, tpx, tu, tur, vc, yab, 8ba, 8bc, 8be, 8bf, 8bi8, bi8, 8bl, 8bs, 8bx, 8by, 8li, aip, amxx, ape, api, mxp, oxt, qpx, qtr, xla, xlam, xll, xlv, xpt, cfg, cwf, dbb, slt, bp2, bp3, bpl, clr, dbx, jc, potm, ppsm, prc, prt, shw, std, ver, wpl, xlm, yps, md3.

ინფექციის შემდეგ,Trojan Ransom Xorist არღვევს თქვენი კომპიუტერის უსაფრთხოებას, ხდის თქვენს კომპიუტერს არასტაბილურს და აჩვენებს შეტყობინებებს თქვენს ეკრანზე გამოსასყიდის მოთხოვნით ინფიცირებული ფაილების გაშიფვრის მიზნით. შეტყობინებები ასევე შეიცავს ინფორმაციას იმის შესახებ, თუ როგორ უნდა გადაიხადოთ გამოსასყიდი, რათა მიიღოთ გაშიფვრის პროგრამა კიბერკრიმინალებისგან.

როგორ გავაშიფროთ ტროას Win32.Xorist ან Trojan MSIL.Vandev ინფიცირებული ფაილები:

რჩევა: დააკოპირეთ ყველა ინფიცირებული ფაილი ცალკე დირექტორიაში და დახურეთ ყველა ღია პროგრამა, სანამ გააგრძელებთ დაზარალებული ფაილების სკანირებას და გაშიფვრას.

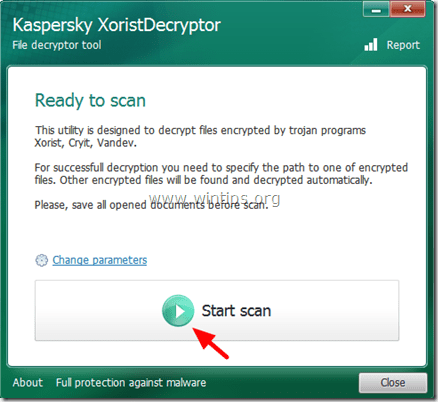

1. ჩამოტვირთვა Xorist Decryptorკომუნალური (საიდან კასპერსკის ლაბორატორიები) თქვენს კომპიუტერში.

2. როდესაც ჩამოტვირთვა დასრულდება, გაუშვით XoristDecryptor.exe.

Შენიშვნა: თუ გსურთ დაშიფრული ფაილების წაშლა, როდესაც გაშიფვრა დასრულდება, დააჭირეთ ღილაკს ”პარამეტრების შეცვლა” ვარიანტი და შეამოწმეთ ”წაშალეთ დაშიფრული ფაილები გაშიფვრის შემდეგმონიშნეთ ყუთი ქვეშ“დამატებითი პარამეტრები”.

3. დააჭირეთ ღილაკს ”სკანირების დაწყება”ღილაკი.

4. შეიყვანეთ მინიმუმ ერთი დაშიფრული ფაილის გზა და შემდეგ დაელოდეთ სანამ პროგრამა გაშიფვრავს დაშიფრულ ფაილებს.

5. თუ გაშიფვრა წარმატებული იყო, გადატვირთეთ კომპიუტერი და შემდეგ დაასკანირეთ და გაასუფთავეთ თქვენი სისტემა მავნე პროგრამებისგან, რომლებიც შეიძლება მასზე იყოს.

წყარო – დამატებითი ინფორმაცია: http://support.kaspersky.com/viruses/disinfection/2911#block2

ტროას-გამოსასყიდი. Win32.Rakhni – ვირუსის ინფორმაცია და გაშიფვრა.

The ტროას გამოსასყიდი რახნი შიფრავს ფაილებს ფაილის გაფართოებების შეცვლით შემდეგნაირად:

დაშიფვრის შემდეგ, თქვენი ფაილები გამოუსადეგარია და თქვენი სისტემის უსაფრთხოება კომპრომეტირებულია. ასევე, ტროას-გამოსასყიდი. Win32.რახნი ქმნის ფაილს თქვენს %APPDATA% საქაღალდე სახელად "გასვლა.ჰრ.ოშიტ” რომელიც შეიცავს დაშიფრულ პაროლს ინფიცირებული ფაილებისთვის.

გაფრთხილება: The ტროას-გამოსასყიდი. Win32.რახნი ქმნის "გასვლა.ჰრ.ოშიტ” ფაილი, რომელიც შეიცავს მომხმარებლის ფაილების დაშიფრულ პაროლს. თუ ეს ფაილი დარჩება კომპიუტერში, ის გააკეთებს გაშიფვრას რახნიდეკრიპტორი სასარგებლო უფრო სწრაფად. თუ ფაილი წაშლილია, მისი აღდგენა შესაძლებელია ფაილის აღდგენის საშუალებებით. ფაილის აღდგენის შემდეგ, ჩადეთ იგი %APPDATA% და კიდევ ერთხელ გაუშვით სკანირება უტილიტაში.

%APPDATA% საქაღალდის ადგილმდებარეობა:

-

Windows XP: C:\დოკუმენტები და პარამეტრები\

\Აპლიკაციის მონაცემები -

Windows 7/8: C:\მომხმარებლები\

\AppData\Roaming

როგორ გავაშიფროთ Trojan Rakhni-ით ინფიცირებული ფაილები და დავიბრუნოთ ფაილები:

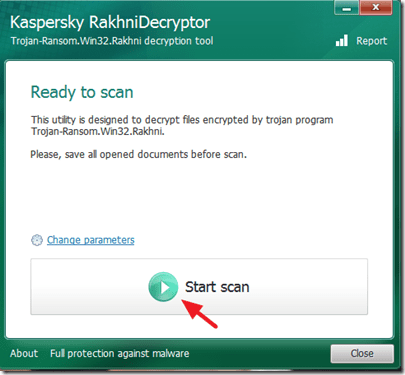

1. ჩამოტვირთვა რახნის დეშიფრატორიკომუნალური (საიდან კასპერსკის ლაბორატორიები) თქვენს კომპიუტერში.

2. როდესაც ჩამოტვირთვა დასრულდება, გაუშვით RakhniDecryptor.exe.

Შენიშვნა: თუ გსურთ დაშიფრული ფაილების წაშლა, როდესაც გაშიფვრა დასრულდება, დააჭირეთ ღილაკს ”პარამეტრების შეცვლა” ვარიანტი და შეამოწმეთ ”წაშალეთ დაშიფრული ფაილები გაშიფვრის შემდეგმონიშნეთ ყუთი ქვეშ“დამატებითი პარამეტრები”.

3. დააჭირეთ ღილაკს ”სკანირების დაწყება” ღილაკი თქვენი დისკების სკანირებისთვის დაშიფრული ფაილებისთვის.

4. შეიყვანეთ მინიმუმ ერთი დაშიფრული ფაილის გზა (მაგ.file.doc.დაბლოკილია”) და შემდეგ დაელოდეთ სანამ პროგრამა აღადგენს პაროლს ”გასვლა.ჰრ.ოშიტ” ფაილი (გაითვალისწინეთ გაფრთხილება) და შიფრავს თქვენს ფაილებს.

წყარო – დამატებითი ინფორმაცია: http://support.kaspersky.com/viruses/disinfection/10556#block2

ტროას-გამოსასყიდი. Win32.Rannoh (Trojan-Ransom. Win32.Cryakl) – ვირუსის ინფორმაცია და გაშიფვრა.

The ტროას რანო ან ტროას კრიაკლი შიფრავს ყველა ფაილს თქვენს კომპიუტერში შემდეგი გზით:

- იმ შემთხვევაში, თუ ა ტროას-გამოსასყიდი. Win32.Rannoh ინფექცია, ფაილის სახელები და გაფართოებები შეიცვლება ჩაკეტილი შაბლონის მიხედვით.

. . - იმ შემთხვევაში, თუ ა ტროას-გამოსასყიდი. Win32.Cryakl ინფექცია, ტეგი {CRYPTENDBLACKDC} ემატება ფაილის სახელების ბოლოს.

როგორ გავაშიფროთ Trojan Rannoh ან Trojan Cryakl ინფიცირებული ფაილები და დააბრუნოთ თქვენი ფაილები:

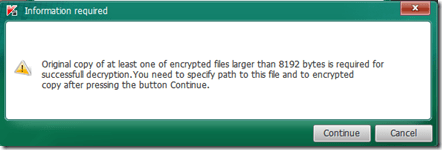

Მნიშვნელოვანი: TheRannoh Decryptor უტილიტა შიფრავს ფაილებს ერთი დაშიფრული და ერთი გაშიფრული ფაილის შედარებით. ასე რომ, თუ გსურთ გამოიყენოთ Rannoh Decryptor ფაილების გაშიფვრის პროგრამა თქვენ უნდა გქონდეთ მინიმუმ ერთი დაშიფრული ფაილის ორიგინალური ასლი ინფექციის დაწყებამდე (მაგ. სუფთა სარეზერვო ასლიდან).

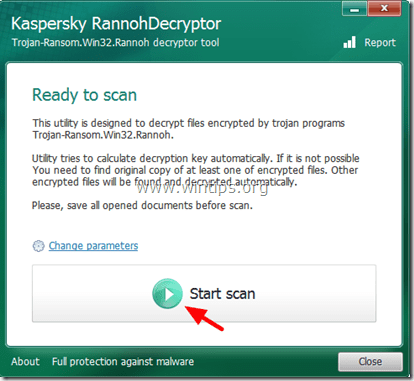

1. ჩამოტვირთვა Rannoh Decryptorსასარგებლო პროგრამა თქვენს კომპიუტერში.

2. როდესაც ჩამოტვირთვა დასრულდება, გაუშვით RannohDecryptor.exe

Შენიშვნა: თუ გსურთ დაშიფრული ფაილების წაშლა გაშიფვრის დასრულების შემდეგ, დააჭირეთ ღილაკს ”პარამეტრების შეცვლა” ვარიანტი და შეამოწმეთ ”წაშალეთ დაშიფრული ფაილები გაშიფვრის შემდეგმონიშნეთ ყუთი ქვეშ“დამატებითი პარამეტრები”.

3. დააჭირეთ ღილაკს ”სკანირების დაწყება”ღილაკი.

4. წაიკითხეთ "საჭიროა ინფორმაცია” გაგზავნა და შემდეგ დააწკაპუნეთ ”განაგრძეთ” და მიუთითეთ გზა დაინფიცირებამდე მინიმუმ ერთი დაშიფრული ფაილის ორიგინალის ასლამდე (სუფთა – ორიგინალი – ფაილი) და გზა დაშიფრული ფაილისკენ (ინფიცირებული – დაშიფრული –ფაილი).

5. გაშიფვრის შემდეგ, შეგიძლიათ იპოვოთ სკანირების/გაშიფვრის პროცესის ანგარიშის ჟურნალი თქვენი C:\ დისკის ძირში. (მაგალითად. "C:\RannohDecryptor.1.1.0.0_02.05.2012_15.31.43_log.txt”).

წყარო – დამატებითი ინფორმაცია: http://support.kaspersky.com/viruses/disinfection/8547#block1

TeslaCrypt (ვარიანტები: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc, & .vvv)

The TeslaCrypt ransomware ვირუსი ამატებს შემდეგ გაფართოებებს თქვენს ფაილებს: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc, & .vvv.

როგორ გავაშიფროთ TeslaCrypt ფაილები:

თუ ინფიცირებული ხართ TeslaCrypt ვირუსით, გამოიყენეთ ერთ-ერთი ეს ინსტრუმენტი თქვენი ფაილების გასაშიფრად:

- TeslaDecoder: დამატებითი ინფორმაცია და ინსტრუქციები გამოყენების შესახებ TeslaDecoder შეგიძლიათ იხილოთ ამ სტატიაში: http://www.bleepingcomputer.com/forums/t/576600/tesladecoder-released-to-decrypt-exx-ezz-ecc-files-encrypted-by-teslacrypt/

- Trend Micro Ransomware ფაილის დეშიფრატორი.

TeslaCrypt V3.0 (ვარიანტები: .xxx, .ttt, .micro, .mp3)

The TeslaCrypt 3.0 ransomware ვირუსი ამატებს შემდეგ გაფართოებებს თქვენს ფაილებს: .xxx, .ttt, .micro & .mp3

როგორ გავშიფროთ TeslaCrypt V3.0 ფაილები:

თუ ინფიცირებული ხართ TeslaCrypt 3.0 შემდეგ სცადეთ თქვენი ფაილების აღდგენა:

- Trend's Micro Ransomware ფაილების დეშიფრატორი ხელსაწყო.

- რახნიდეკრიპტორი (როგორ ვუხელმძღვანელოთ)

- ტესლას დეკოდერი (როგორ ვუხელმძღვანელოთ)

- Tesladecrypt – McAfee

TeslaCrypt V4.0 (ფაილის სახელი და გაფართოება უცვლელია)

TeslaCrypt V4 ფაილების გაშიფვრისთვის, სცადეთ ერთ-ერთი შემდეგი კომუნალური პროგრამა:

- Trend's Micro Ransomware ფაილების დეშიფრატორი ხელსაწყო.

- რახნიდეკრიპტორი (როგორ ვუხელმძღვანელოთ)

- ტესლას დეკოდერი (როგორ ვუხელმძღვანელოთ)

EnzoS.

8 ოქტომბერი, 2016 @ 8:01 საათზე