WannaCry არის სერიოზული კრიპტო-მავნე პროგრამა, რომელიც ინტერნეტ საზოგადოებაში მოხვდა პარასკევს, 2017 წლის 12 მაისს. თავდაპირველად მას უწოდებდნენ Wana Decrypt0r-ს დაბლოკვის ეკრანზე მოწოდებული შიდა სახელის გამო. თუმცა, უსაფრთხოების ექსპერტებმა მალევე გაარკვიეს, რომ მას უფრო მეტი ვარიანტი აქვს, მათ შორის Wana Decrypt0r, WannaCryptor, WannaCrypt, ტირილი ან WNCRYდა მოსალოდნელია, რომ ვარიაციები კვლავ გაჩნდება.

WannaCry-ის პირველი ვერსია, Wana Decrypt0r 2.0, აღმოჩენილი იქნა 2017 წლის 12 მაისს, ინგლისში ესპანურ Telefonica-ს, პორტუგალიის ტელეკომის და NHS ჰოსპიტალებში მოხვედრის შემდეგ.[1] თუმცა, გამოსასყიდი პროგრამა არ შემოიფარგლებოდა მხოლოდ ორგანიზაციებით და თავს დაესხა სახლის კომპიუტერებს, რომლებიც მუშაობდნენ უფრო ძველი Windows-ის ვერსიები, რომლებსაც არ გააჩნიათ Microsoft-ის პატჩები, რომლებიც ინდექსირებულია როგორც MS17-010, CVE-2017-0146 და CVE-2017-0147.[2] რამდენიმე დღეში ამ მავნე პროგრამამ მოახერხა 230000-ზე მეტი კომპიუტერის დაინფიცირება 150 ქვეყანა და ეს რიცხვები აიძულებს WannaCry-ს ყველაზე ცნობილ გამოსასყიდის ინფექციებს შორის მოსწონს ლოკი ან ცერბერი.

WannaCryptor სისტემაში შეაღწია EternalBlue დაუცველობის მეშვეობით, რომელიც გამოვლინდა Windows Vista, 7, 8, 10 და Windows Server ვერსიებში. ეს კონკრეტული დაუცველობა შესწორებულია MS17-010, CVE-2017-0146 და CVE-2017-0147 უსაფრთხოების განახლებებით, მაგრამ ბევრმა კომპიუტერმა გამოტოვა განახლება და დაუცველობა ღია დატოვა.

სამწუხაროდ, თუ WannaCry ransomware დაშიფვრავს მონაცემებს (იყენებს AES და RSA ალგორითმებს), ფაილების უფასოდ გაშიფვრის შანსი არ არის. ადამიანებს შეუძლიათ გადაიხადონ გამოსასყიდი ჰაკერებისთვის, აღადგინონ მონაცემები სარეზერვო ასლების გამოყენებით ან დაივიწყონ ეს ფაილები.[3]

განახლება 2018 წ

ეს ვირუსი განიხილებოდა ძველ საფრთხედ, რომელიც შედარებით ჩუმად იყო, მაგრამ 2018 წლის მესამე კვარტალში გავრცელდა სიახლეები WannaCry-ის ბოლო აქტივობისა და ინფექციების შესახებ მთელ მსოფლიოში. ამ კრიპტოვირუსმა უკვე დააზარალა მეტი მოწყობილობა 2018 წლის ივლისში დაწყებული მიმდინარე ინციდენტების შემდეგ.

დაბლოკილი WannaCry წარდგენის ჯამური რაოდენობა 2018 წლის მესამე კვარტალში, გავრცელებული ინფორმაციით, არის 947 027 517 და აქტივობა აღმოჩენილია მინიმუმ 203 ქვეყანაში. მოქმედება მიუთითებს იმაზე, რომ ეს კრიპტოვირუსი არ არის მკვდარი და საფრთხე რეალურია. განსაკუთრებით მაშინ, როდესაც გამოსასყიდი პროგრამების შეტევები სულ უფრო მეტად მოქმედებს დიდ კომპანიებსა და სერვისებზე.[4]

WannaCry-ს ასევე აქვს დეშიფრატორები, რომლებიც შემუშავებულია სხვადასხვა მკვლევარების მიერ ამ თავდასხმების წლის განმავლობაში. GitHub გამოუშვა გაშიფვრის ხელსაწყოები სხვადასხვა ვერსიებისთვის და ისინი შესაძლოა მუშაობდნენ საფრთხის ახალ და აქტიურ ვარიანტებზე.

WannaCry-ის წარმატებამ ტაქტიკის კოპირების შესაძლებლობა მისცა

სამწუხაროდ, WannaCry-ის უზარმაზარმა „წარმატებამ“ აიძულა გამოსასყიდი პროგრამების დეველოპერები შეექმნათ და გაეთავისუფლებინათ მავნე პროგრამის ასლები. წერის მომენტში უსაფრთხოების ექსპერტებმა დაარეგისტრირეს რვა WannaCry ასლი, რომელთაგან ზოგიერთი განვითარების ფაზაშია, ზოგი კი უკვე გამოვიდა. ამიტომ, იყავით ძალიან ფრთხილად და დარწმუნდით, რომ სწორად დაიცავით თქვენი კომპიუტერი. ეს არის Wana Decrypt0r ასლები:

Nr 1. DarkoderCrypt0r

DarkoderCrypt0r შიფრავს კომპიუტერის დესკტოპზე მდებარე ფაილებს, იყენებს გამოსასყიდისთვის საჭირო WannaCryptor გამოსასყიდის მსგავსი დაბლოკვის ეკრანს და ასრულებს წინამორბედისთვის დამახასიათებელ ყველა სხვა აქტივობას. შესრულებადი ფაილის სახელია @[ელფოსტა დაცულია] ყველა დაშიფრული მონაცემი იღებს .DARKCRY ფაილის გაფართოებას და კომპიუტერის მომხმარებელს სთხოვენ გადაიხადოს 300 აშშ დოლარი გამოსასყიდი. ამჟამად ის იყენებს HiddenTear კოდს, რაც იმას ნიშნავს, რომ ფაილები, რომლებსაც ის შიფრავს, ადვილად შეიძლება გაშიფრული იყოს.

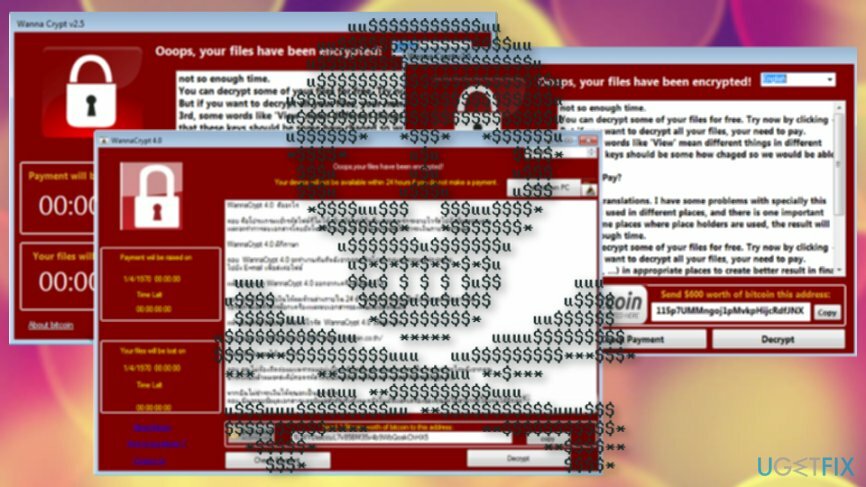

Nr 2. WannaCrypt v2.5

WannaCrypt v2.5 ransomware ამჟამად განვითარების ფაზაშია. თუ ის აინფიცირებს კომპიუტერს, ის არ ბლოკავს ფაილებს, გარდა იმისა, რომ აჩვენებს დაბლოკვის ეკრანს და მოითხოვს 600 აშშ დოლარის გამოსასყიდის გადახდას. ეს ჯერ კიდევ არ არის საშიში, მაგრამ შეუძლია ადამიანების სიკვდილამდე შეშინება.

Nr 3. WannaCrypt 4.0

WannaCrypt 4.0 არის კიდევ ერთი WannaCry ვირუსის ასლი, რომელიც შეიძლება კლასიფიცირებული იყოს, როგორც არა მავნე. ის ვრცელდება ისევე, როგორც ნებისმიერი სხვა გამოსასყიდი ვირუსი, გარდა იმისა, რომ არ შიფრავს ფაილებს. გამოსასყიდის შენიშვნა, დაბლოკვის ეკრანი და სხვა ინფორმაცია მოწოდებულია ტაილანდურ ენაზე, რაც ნიშნავს, რომ ის გამიზნულია ტაილანდის მომხმარებლებს.

Nr 4. Aron WanaCrypt0r 2.0 გენერატორი v1.0

Aron WanaCrypt0r 2.0 Generator v1.0 მოიხსენიება, როგორც კონფიგურირებადი WannaCry Ransomware გენერატორი. ის საშუალებას აძლევს ადამიანებს აირჩიონ WannaCry დაბლოკვის ეკრანის ტექსტი, ფერები, სურათები, შრიფტი და სხვა პარამეტრები. ვარაუდობენ, რომ ჰაკერები ასევე იყენებენ Wana Decrypt0r შესრულებადს და ავრცელებენ მას გამოსასყიდის შესაქმნელად. საბედნიეროდ, ეს "მომსახურება" ჯერ არ არის ხელმისაწვდომი. ადამიანებს შეუძლიათ მხოლოდ მორგებული WannaCry დაბლოკვის ეკრანის გენერირება, მაგრამ გამოსასყიდი პროგრამა არ არის გავრცელებული.

Nr 5. Wana Decrypt0r 2.0

Wana Decrypt0r 2.0 შესრულებადი არის MS17-010.exe. დაბლოკვის ეკრანი და გამოსასყიდის შენიშვნა WannaCry-ის მსგავსია. ვირუსის ინდონეზიური ვერსია ხელმისაწვდომია.

Nr 6. @kee

@kee ransomware შიფრავს პერსონალურ ფაილებს და აწვდის გამოსასყიდის შენიშვნას „გამარჯობა! Fellow @kee User!.txt“ ფაილი.

Nr 7. WannaDecryptOr 2.0

WannaDecryptOr 2.0 ჯერ არ არის სრულად შემუშავებული. მას შეუძლია კომპიუტერების დაინფიცირება, მაგრამ არ შეუძლია ფაილების დაშიფვრა. გარდა ამისა, ეს არის დაბლოკილი ეკრანი და გამოსასყიდის ჩანაწერი არ შეიცავს ინფორმაციას ვირუსის შესახებ და ინსტრუქციებს გამოსასყიდის გადახდის შესახებ. მიუხედავად ამისა, გადამწყვეტი მნიშვნელობა აქვს ვირუსის დეინსტალაციას, რადგან ის შეიძლება მალე განახლდეს და შემდეგ ფაილების დაშიფვრა.

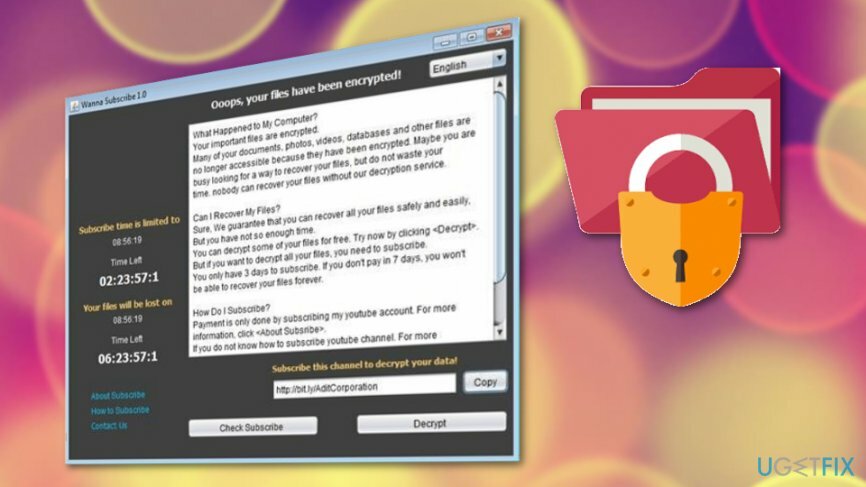

Nr 8. მინდა გამოწერა 1.0

ჯერ ბევრი ინფორმაცია არ არის მიღებული. ეს არის ჯავაში დაწერილი საფრთხე და აქვს ადრე ცნობილი გამოსასყიდის ფანჯრის ნაცრისფერი დიზაინი.

როგორც ხედავთ, WannaCry ვირუსს ბევრი კლონი აქვს, რომელთაგან ზოგიერთი უკვე განაწილებულია, ზოგი კი განვითარების ფაზაშია. თუმცა, ძალიან მნიშვნელოვანია თქვენი კომპიუტერის სწორად განახლება და დაცვა. In ეს და ეს პოსტებში, შეგიძლიათ იპოვოთ ინფორმაცია იმის შესახებ, თუ რა პრევენციული ზომები უნდა იქნას მიღებული WannaCry თავდასხმისგან თავის დასაცავად და რა ნაბიჯები უნდა გადადგას, თუ თქვენი კომპიუტერი უკვე დაინფიცირებულია. ამ პრევენციული ზომების მიღებით, თქვენ დაიცავთ სისტემას WannaCry-ის ყველა ვარიანტისგან, მათ შორის მისი იმიტატორებისგან.