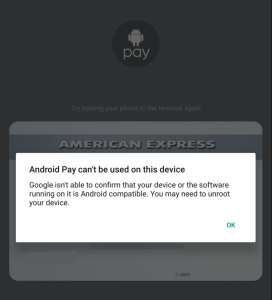

수요일은 개발자와 고급 사용자 모두에게 나쁜 소식입니다. Android SafetyNet의 새로운 업데이트로 인해 기존의 문제가 발생했을 뿐만 아니라 작동을 멈추기 위한 메커니즘을 숨겼지만(일반적인 경우 시나리오) 작동하지 않는 장치에도 부정적인 결과를 주기 시작했습니다. 뿌리내렸다!

시작 위치 Reddit의 Nexus 6P 포럼, 그리고 다음을 포함한 여러 곳에서 울려 퍼집니다. Reddit Android 포럼, 우리 자신의 Nexus 6P 포럼 및 스레드 숨기다 그리고 마기스크, 사용자는 SafetyNet의 최신 업데이트로 인해 기기에 잠금 해제된 부트로더가 있는지 확인하는 데 실패한다는 사실을 발견했습니다. 사용자는 수정 시나리오와 마스킹 방법의 다양한 조합을 시도했지만 대부분의 경우 실패의 공통 요인은 잠금 해제된 부트로더로 귀결됩니다.

시작 위치 Reddit의 Nexus 6P 포럼, 그리고 다음을 포함한 여러 곳에서 울려 퍼집니다. Reddit Android 포럼, 우리 자신의 Nexus 6P 포럼 및 스레드 숨기다 그리고 마기스크, 사용자는 SafetyNet의 최신 업데이트로 인해 기기에 잠금 해제된 부트로더가 있는지 확인하는 데 실패한다는 사실을 발견했습니다. 사용자는 수정 시나리오와 마스킹 방법의 다양한 조합을 시도했지만 대부분의 경우 실패의 공통 요인은 잠금 해제된 부트로더로 귀결됩니다.

대부분의 장치에 대한 비공식 수정을 위한 첫 번째 단계는 부트로더 잠금 해제입니다. 최신 SafetyNet 업데이트가 실제로 부트로더 상태를 확인하는 경우 이는 해당 날짜가 종료되었음을 의미할 수 있습니다. 마스킹을 사용하여 루트 및 Xposed와 함께 Android Pay 및 기타 SafetyNet 기반 앱을 실행할 수 있습니다. 기법.

Magisk 개발자 탑존우초기 상황에 대해 언급함, 이 업데이트 후에 SafetyNet이 손실될 수 있음을 나타냅니다.

"몇 시간 만에 발생한 Safety Net의 최신 업데이트에서 Google이 한 단계 더 발전한 것 같습니다. 수정이 허용되지 않고 우회가 불가능할 수도 있습니다.

현재 내 HTC 10을 사용 중입니다. 부팅 이미지에 어떤 작업을 하든, 100% 기본 부팅 이미지를 다시 압축하더라도, 안전망은 어떠한 경우에도 통과되지 않습니다. 반면에 내 Nexus 9 실행 재고 Nougat는 루트와 모듈이 모두 활성화되고 제대로 작동하여 문제 없이 우회하는 것처럼 보입니다. 부팅 확인은 OEM마다 다를 수 있으며, HTC의 구현은 Safety Net에 처음으로 포함된 것 중 하나일 수 있지만 결국에는 모든 주요 OEM의 방법이 포함될 것입니다.

그 당시에는 맞춤 커널을 포함한 모든 Android "모드"가 안전망을 거의 깨뜨릴 것이라고 생각합니다. 이러한 검증은 부트로더 깊숙이 코딩되어야 하는데, 이는 해독하기 쉽지 않습니다. 그래서 결론은 앞으로는 Safety Net을 우회하는 데 그렇게 많은 시간을 허비하지 않겠다는 것입니다."Suhide가 출시되었을 때 Chainfire는 같은 맥락으로 뭔가를 예측했다:

최종적으로는 bootloaders/TrustZone/SecureBoot/TIMA/TEE/TPM 등을 통해 정보가 제공되고 검증됩니다. (삼성은 이미 KNOX/TIMA 솔루션을 통해 이 작업을 수행하고 있습니다.) 우리가 쉽게 접근하거나 패치할 수 없는 장치의 일부에는 이러한 탐지 우회가 더 이상 실행 가능하지 않을 때가 올 것입니다.

상황은 아직 진행 중이기 때문에 겉으로 보이는 것보다 상황이 더 복잡할 수도 있습니다. 이 문제에 대해 새로운 진전이 있으면 독자들에게 계속해서 알려드리겠습니다.