WannaCry yra rimta kriptovaliutų kenkėjiška programa, kuri interneto bendruomenę pasiekė penktadienį, 2017 m. gegužės 12 d. Iš pradžių jis buvo vadinamas Wana Decrypt0r dėl vidinio pavadinimo, pateikto užrakinimo ekrane. Tačiau saugumo ekspertai netrukus išsiaiškino, kad jis turi daugiau variantų, įskaitant Wana Decrypt0r, „WannaCryptor“., WannaCrypt, Wcry arba WNCRY, ir tikimasi, kad skirtumai ir toliau atsiras.

Pirmoji „WannaCry“ versija „Wana Decrypt0r 2.0“ buvo aptikta 2017 m. gegužės 12 d., po to, kai Anglijoje pateko į Ispanijos Telefonica, Portugal Telecom ir NHS ligonines.[1] Tačiau išpirkos reikalaujančios programos neapsiribojo organizacijomis ir atakavo senesnius namų kompiuterius „Windows“ versijos, kuriose trūksta „Microsoft“ pataisų, indeksuotų kaip MS17-010, CVE-2017-0146 ir CVE-2017-0147.[2] Per kelias dienas šia kenkėjiška programine įranga pavyko užkrėsti daugiau nei 230 000 kompiuterių, esančių 150 šalių, o šie skaičiai leidžia „WannaCry“ susilyginti su labiausiai žinomomis išpirkos reikalaujančiomis programomis. Kaip Locky arba Cerber.

WannaCryptor įsiskverbia į sistemą per EternalBlue pažeidžiamumą, kuris buvo aptiktas Windows Vista, 7, 8, 10 ir Windows Server versijose. Šis konkretus pažeidžiamumas buvo pataisytas naudojant saugos naujinimus MS17-010, CVE-2017-0146 ir CVE-2017-0147, tačiau daugelis kompiuterių praleido naujinimą ir paliko pažeidžiamumą atvirą.

Deja, jei WannaCry ransomware užšifruoja duomenis (naudoja AES ir RSA algoritmus), nėra galimybės nemokamai iššifruoti failų. Žmonės gali sumokėti išpirką už įsilaužėlius, atkurti duomenis naudodami atsargines kopijas arba pamiršti tuos failus.[3]

Atnaujinti 2018 m

Šis virusas buvo laikomas sena grėsme, kuri buvo gana tyli, tačiau 2018 m. trečiąjį ketvirtį pasirodė naujienos apie WannaCry pastarąją veiklą ir infekcijas visame pasaulyje. Šis kriptovirusas jau paveikė daugiau įrenginių nuo dabartinių incidentų, prasidėjusių 2018 m. liepos mėn.

Pranešama, kad bendras užblokuotų WannaCry pateikimų skaičius 2018 m. trečiąjį ketvirtį yra 947 027 517, o veikla aptikta mažiausiai 203 šalyse. Veiksmas rodo, kad šis kriptovirusas nėra miręs ir pavojus yra realus. Ypač, kai išpirkos reikalaujančios programinės įrangos atakos vis labiau paveikia dideles įmones ir paslaugas.[4]

„WannaCry“ taip pat turi iššifravimo priemones, kurias per šių atakų metus sukūrė įvairūs tyrėjai. GitHub išleido įvairioms versijoms skirtus iššifravimo įrankius ir jie gali būti tinkami naujiems ir aktyviems grėsmės variantams.

WannaCry sėkmė suteikė galimybę kopijuoti taktiką

Deja, didžiulė WannaCry „sėkmė“ pastūmėjo išpirkos reikalaujančių programų kūrėjus sukurti ir išleisti kenkėjiškos programos kopijas. Rašymo metu saugumo ekspertai užregistravo aštuonias „WannaCry“ kopijas, kai kurios iš jų yra kūrimo stadijoje, o kitos jau išleistos. Todėl būkite labai atsargūs ir tinkamai apsaugokite savo kompiuterį. Tai yra „Wana Decrypt0r“ kopijos:

Nr 1. DarkoderCrypt0r

DarkoderCrypt0r užšifruoja failus, esančius kompiuterio darbalaukyje, naudoja užrakinimo ekraną, panašų į WannaCryptor išpirkos reikalaujančią programinę įrangą, reikalingą išpirkai gauti, ir atlieka visas kitas pirmtakui būdingas veiklas. Vykdomasis failas pavadintas @[apsaugotas el. paštas] Visi užšifruoti duomenys gauna .DARKCRY failo plėtinį, o kompiuterio naudotojas raginamas sumokėti 300 JAV dolerių išpirką. Šiuo metu jame naudojamas HiddenTear kodas, o tai reiškia, kad jo užšifruotus failus galima lengvai iššifruoti.

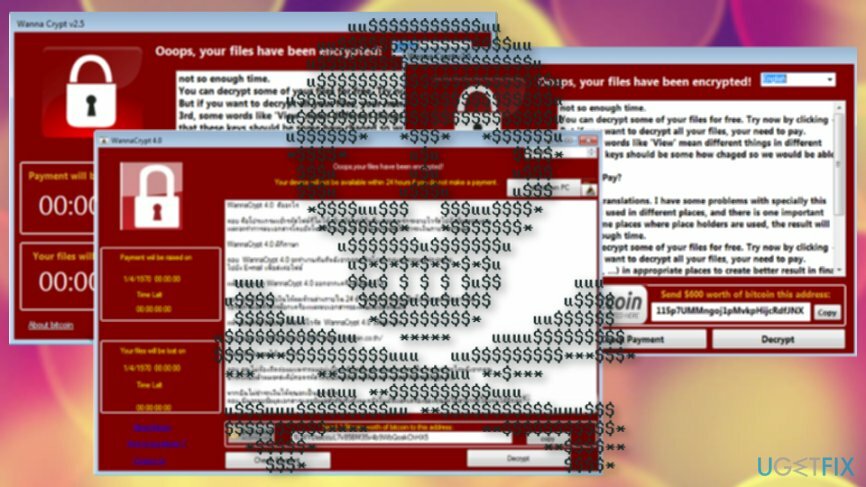

Nr 2. WannaCrypt v2.5

WannaCrypt v2.5 ransomware šiuo metu yra kūrimo etape. Jei jis užkrečia kompiuterį, jis neužrakina failų, išskyrus tai, kad rodomas užrakinimo ekranas ir reikalaujama sumokėti 600 JAV dolerių išpirką. Tai dar nepavojinga, bet gali mirtinai išgąsdinti žmones.

Nr 3. WannaCrypt 4.0

WannaCrypt 4.0 yra dar viena WannaCry viruso kopija, kuri dar gali būti klasifikuojama kaip nekenksminga. Jis plinta kaip ir bet kuris kitas išpirkos reikalaujantis virusas, išskyrus tai, kad jis nešifruoja failų. Išpirkos laiškas, užrakinimo ekranas ir kita informacija pateikiama tajų kalba, o tai reiškia, kad ji bus skirta Tailando naudotojams.

Nr 4. Aron WanaCrypt0r 2.0 Generator v1.0

Aron WanaCrypt0r 2.0 Generator v1.0 vadinama tinkinamu WannaCry Ransomware generatoriumi. Tai leidžia žmonėms pasirinkti tekstą, spalvas, vaizdus, šriftą ir kitus WannaCry užrakto ekrano nustatymus. Spėjama, kad įsilaužėliai taip pat naudoja Wana Decrypt0r vykdomąjį failą ir platina jį, kad sugeneruotų išpirką. Laimei, ši „paslauga“ dar nepasiekiama. Žmonės gali sukurti tik pritaikytą „WannaCry“ užrakinimo ekraną, tačiau išpirkos reikalaujančios programos vykdomasis failas nėra platinamas.

Nr 5. Wana Decrypt0r 2.0

Wana Decrypt0r 2.0 vykdomasis failas yra MS17-010.exe. Užrakinimo ekranas ir išpirkos užrašas yra panašūs į WannaCry. Yra Indonezijos viruso versija.

Nr 6. @kee

@kee ransomware užšifruoja asmeninius failus ir pateikia išpirkos raštelį laukelyje „Sveiki! Draugas @kee User!.txt“ failą.

Nr 7. WannaDecryptOr 2.0

WannaDecryptOr 2.0 dar nebuvo iki galo sukurta. Jis gali užkrėsti kompiuterius, bet negali užšifruoti failų. Be to, tai užrakinimo ekranas, o išpirkos užrašas nepateikia informacijos apie virusą ir nurodymų, kaip sumokėti išpirką. Nepaisant to, labai svarbu pašalinti virusą, nes jis netrukus gali būti atnaujintas ir vėliau užšifruoti failus.

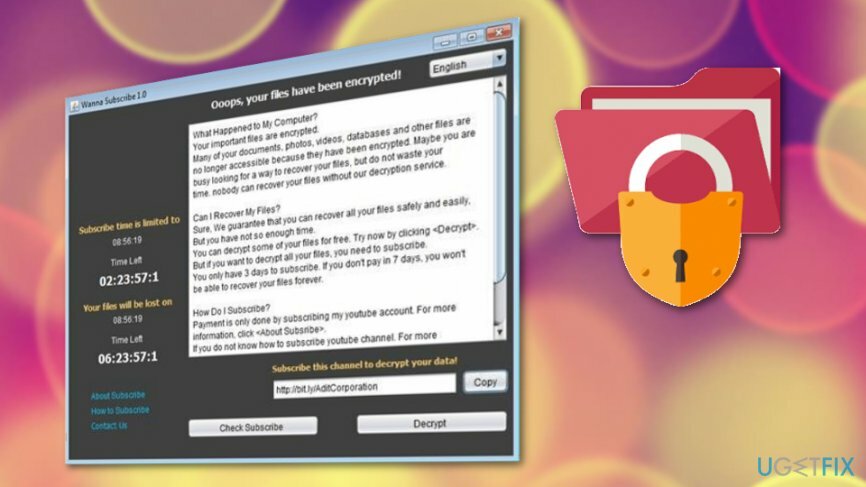

Nr 8. Nori prenumeruoti 1.0

Informacijos dar negauta daug. Tai „Java“ parašyta grėsmė, kurios pilkos spalvos dizainas panašus į anksčiau žinomą išpirkos langą.

Kaip matote, WannaCry virusas turi daug klonų, kai kurie iš jų jau yra platinami, o kiti yra kūrimo fazėje. Tačiau labai svarbu tinkamai atnaujinti ir apsaugoti kompiuterį. Į tai ir tai žinutes, galite rasti informacijos apie tai, kokių atsargumo priemonių reikėtų imtis norint apsisaugoti nuo WannaCry atakos ir kokių veiksmų reikėtų imtis, jei jūsų kompiuteris jau buvo užkrėstas. Imdamiesi šių prevencinių priemonių apsaugosite sistemą nuo visų WannaCry variantų, įskaitant jos imitatorius.