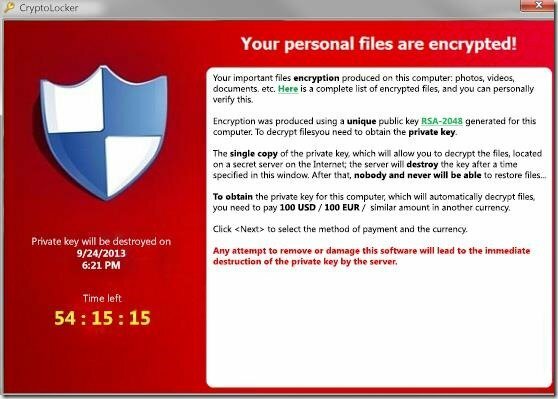

Kriptobloķētājs (zināms arī kā "Troj/Ransom-ACP”, “Trojas zirgs. Ransomcrypt. F”) ir Ransomware programmatūra, kas, inficējot jūsu datoru, šifrē visus tajā esošos failus. Sliktās ziņas ar šo vīrusu ir tādas, ka, tiklīdz tas inficē jūsu datoru, jūsu kritiskie faili tiek šifrēti ar spēcīgu šifrēšanu, un tos praktiski nav iespējams atšifrēt.

Cryptolocker Ransomware pieprasa, lai jūs veiktu maksājumu 300 $ vai 300 € apmērā noteiktā laika periodā (piem., 72 h vai 100 h), izmantojot maksājumu pakalpojumu (piemēram, MoneyPak, Ukash, PaySafeCard utt.), lai atbloķētu failus. pretējā gadījumā - pēc šī perioda - neviens nevarēs tos atjaunot vai atšifrēt.

The Kriptobloķētājs nav vīruss, bet gan ļaunprogrammatūra, un tā, iespējams, inficē jūsu datoru, kad atverat e-pasta pielikumu no a likumīgs sūtītājs, kas šķiet nevainīgs, vai no jūsu tīkla koplietošanas vai ārēja USB diska, kas bija pievienots jūsu ierīcei dators.

Vienreiz Kriptobloķētājs inficē jūsu datoru, tas sāk šifrēt visus personiskos failus jūsu datorā un pēc tam nosūta atšifrēšanas atslēgu, kas pazīstama kā "

CryptoLocker ID” – uz tiešsaistes serveri. Kad Cryptolocker pabeidz jūsu failu šifrēšanu, ekrānā tiek parādīts paziņojuma ziņojums, pieprasot tūlītēju samaksu, lai tos atbloķētu. Ziņojumā tiek informēts, ka "Jūsu personīgie faili ir šifrēti un jums ir 72 stundas, lai samaksātu mums 300 USD".No mūsu pētījumiem vairākās vietnēs varam informēt mūsu lasītājus, ka dažos gadījumos faili paliek šifrēti, neskatoties uz to, ka lietotājs veic maksājumu. Tāpēc pieņemiet šo lēmumu (maksāt par failu atbloķēšanu), uzņemoties risku. Otra izvēle ir noņemt CryptoLocker Ransomware infekciju no sava datora, taču šajā gadījumā jūs ir jāsaprot, ka jūsu faili paliks šifrēti, pat ja jūs dezinficēsit savu datoru no šīs nepatīkamās ļaunprogrammatūra. Ja pieņemat šo lēmumu (dezinficēt datoru), vienīgais veids, kā atjaunot failus, ir no ēnu kopijām, izmantojot Windows "Atjaunot iepriekšējās versijas” funkcija, kas atrodama jaunākajās operētājsistēmās.

Atjaunināt: (2014. gada augusts):FireEye & Fox-IT ir izlaiduši jaunu pakalpojumu, kas izgūst privāto atšifrēšanas atslēgu lietotājiem, kuri ir inficēti ar CryptoLocker izpirkuma programmatūru. Pakalpojums tiek sauktsAtšifrētCryptoLocker', (pakalpojums ir pārtraukts) tas ir pieejams visā pasaulē, un, lai to izmantotu, lietotājiem nav jāreģistrējas vai jānorāda kontaktinformācija.

Lai izmantotu šo pakalpojumu, jums jāapmeklē šī vietne: (pakalpojums ir pārtraukts) un augšupielādējiet vienu šifrētu CryptoLocker failu no inficētā datora (Piezīme: augšupielādējiet failu, kas nesatur sensitīvu un/vai privātu informāciju). Pēc tam jums ir jānorāda e-pasta adrese, lai saņemtu savu privāto atslēgu, un saite atšifrēšanas rīka lejupielādei. Visbeidzot palaidiet lejupielādēto CryptoLocker atšifrēšanas rīku (lokāli savā datorā) un ievadiet savu privāto atslēgu, lai atšifrētu CryptoLocker šifrētos failus.

Vairāk informācijas par šo pakalpojumu var atrast šeit: FireEye un Fox-IT paziņo par jaunu pakalpojumu CryptoLocker upuriem.

VĒLREIZ:NETURPINĀT CRYPTOLOCKER VĪRUSU NOŅEMT, JA vien:

JŪS IR TĪRA DATU DUBLĒJUMA KOPIJA, KAS UZGLABĀTA CITU VIETĀ (piemēram, atvienots portatīvais cietais disks).

vai

Šifrētie faili JUMS NAV VAJADZĪGI, JO TIE JUMS NAV TIK SVARĪGI.

vai

JŪS VĒLATIES MĒĢINĀT, LAI ATJAUNOTU SAVUS FAILU, IZMANTOJOT ĒNU KOPIJAS FONTU (5. darbība).

Tātad, ja esat pieņēmis galīgo lēmumu, vispirms no datora noņemiet Cryptolocker Ransomware infekciju un pēc tam mēģiniet atjaunot failus, veicot tālāk norādītās darbības.

Kā atbrīvoties no CryptoLocker RansomWare & Atjaunot Cryptolocker šifrētos failus.

CryptoLocker RansomWare noņemšanas rokasgrāmata

1. darbība: startējiet datoru drošajā režīmā ar tīklu

Windows 7, Vista un XP lietotājiem:

1. Izslēdziet datoru.

2.Iedarbiniet datoru (Ieslēgt) un, kamēr dators sāk palaist, nospiediet "F8" taustiņu, pirms tiek parādīts Windows logotips.

3. Izmantojot tastatūras bultiņas, atlasiet "Drošais režīms ar tīklu" opciju un nospiediet "Enter".

![drošais režīms-ar-networking_thumb1_thu[1] drošais režīms-ar-networking_thumb1_thu[1]](/f/4ec247f7e9f75ab623dffb55c9103229.jpg)

Windows 8 un 8.1 lietotāji*:

* Darbojas arī operētājsistēmās Windows 7, Vista un XP.

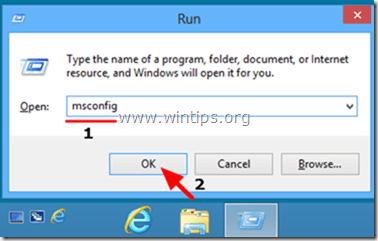

1. Nospiediet "Windows”  + “R”, lai ielādētu Skrien dialoglodziņš.

+ “R”, lai ielādētu Skrien dialoglodziņš.

2. Ierakstiet "msconfig” un nospiediet Ievadiet.

3. Noklikšķiniet uz Boot cilni un atzīmējiet "Droša sāknēšana” & “Tīkls”.

4. Klikšķis "labi" un restartēt jūsu dators.

Piezīme: Lai palaistu Windows, izmantojot "Normāls režīmsvēlreiz, jums ir jānoņem atzīmeDroša sāknēšana” iestatījumu, izmantojot to pašu procedūru.

2. darbība. Apturiet un notīriet ļaunprātīgos darbības procesus.

1.Lejupielādēt un saglabāt "RogueKiller" utilīta jūsu datorā"* (piemēram, jūsu darbvirsmā)

Paziņojums*: Lejupielādēt versija x86 vai X64 atbilstoši jūsu operētājsistēmas versijai. Lai atrastu savas operētājsistēmas versiju,Ar peles labo pogu noklikšķiniet" uz datora ikonas izvēlieties "Īpašības"un paskaties"Sistēmas tips" sadaļa

2.Dubultklikšķi skriet RogueKiller.

3. Ļaujiet uz priekšskenēšana, lai pabeigtu un pēc tam nospiediet "Skenēt" pogu, lai veiktu pilnu skenēšanu.

3. Kad pilna skenēšana ir pabeigta, nospiediet "Dzēst" pogu, lai noņemtu visus atrastos ļaunprātīgos vienumus.

4. Aizvērt RogueKiller un pārejiet uz nākamo soli.

3. darbība. Tīrs jūsu dators nav palicis ļaunprātīgi draudi.

Lejupielādēt un uzstādīt Viena no šodienas uzticamākajām BEZMAKSAS ļaunprātīgas programmatūras apkarošanas programmām, lai attīrītu datoru no atlikušajiem ļaunprātīgajiem draudiem. Ja vēlaties būt pastāvīgi aizsargāts pret ļaunprogrammatūras draudiem, esošajiem un turpmākajiem, mēs iesakām instalēt Malwarebytes Anti-Malware PRO:

Malwarebytes™ aizsardzība

Noņem spiegprogrammatūru, reklāmprogrammatūru un ļaunprātīgu programmatūru.

Sāciet savu bezmaksas lejupielādi tūlīt!

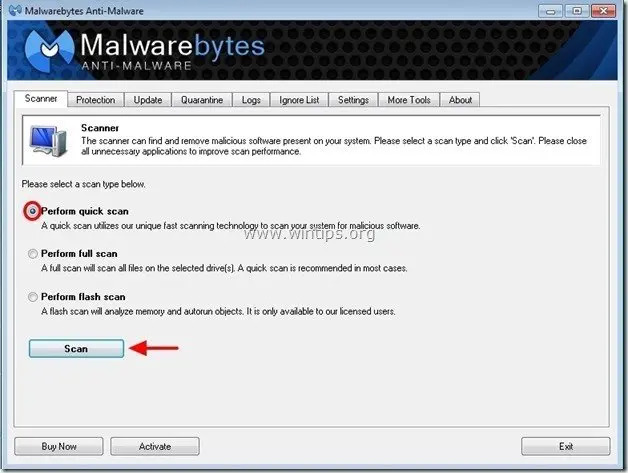

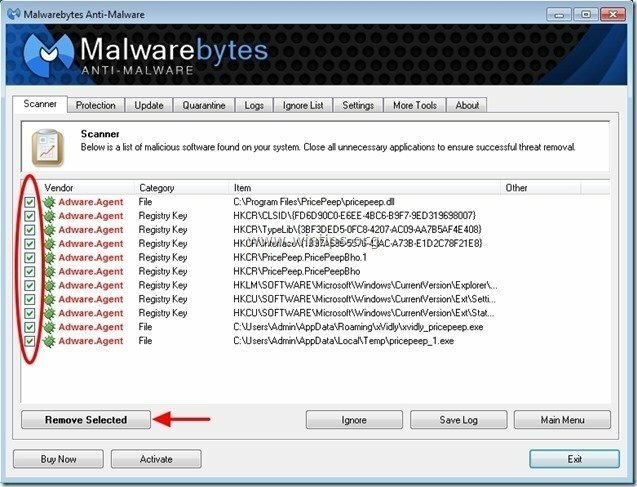

1. Skrien"Malwarebytes Anti-Malware" un ļaut programmai atjaunināt tās jaunāko versiju un ļaunprātīgu datu bāzi, ja nepieciešams.

2. Kad ekrānā tiek parādīts galvenais logs "Malwarebytes Anti-Malware", izvēlieties "Veiciet ātru skenēšanu" opciju un pēc tam nospiediet "Skenēt" pogu un ļaujiet programmai pārbaudīt jūsu sistēmu, lai noteiktu draudus.

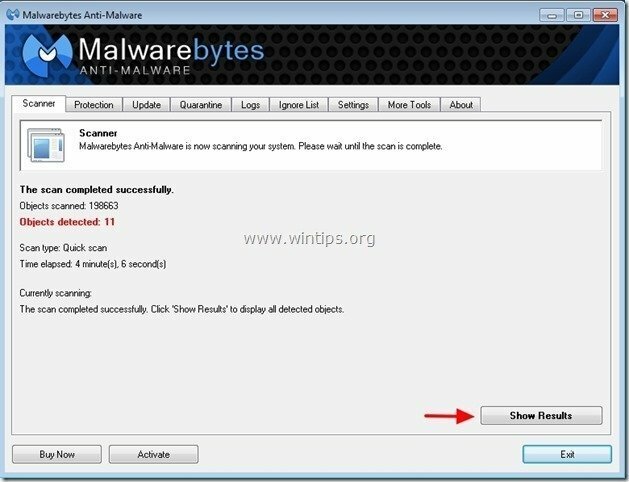

3. Kad skenēšana ir pabeigta, nospiediet "LABI" lai aizvērtu informatīvo ziņojumu un pēc tam nospiediet uz "Rādīt rezultātus" pogu uz skats un noņemt atrastos ļaunprātīgos draudus.

.

.

4. Logā "Rādīt rezultātus". pārbaudīt - izmantojot peles kreiso pogu- visi inficētie objekti un pēc tam izvēlieties "Noņemt atlasītos" opciju un ļaujiet programmai noņemt atlasītos draudus.

5. Kad inficēto objektu noņemšanas process ir pabeigts, "Restartējiet sistēmu, lai pareizi noņemtu visus aktīvos draudus"

6. Turpiniet uz Nākamais solis.

4. darbība. Izdzēsiet Cryptolocker Ransomware slēptos failus.

Paziņojums: Lai veiktu šo uzdevumu, ir jāiespējo slēpto failu skats.

- Kā iespējot slēpto failu skatu operētājsistēmā Windows 7

- Kā iespējot slēpto failu skatu operētājsistēmā Windows 8

1. Dodieties uz šiem ceļiem un izdzēsiet visus Cryptolocker slēptos failus:

Operētājsistēmai Windows XP:

- C:\Dokumenti un iestatījumi\

\Application Data\RandomFileName.exe

piem. {DAEB88E5-FA8E-E0D1-8FCD-BFC7D2F6ED25}.exe

- C:\WINDOWS\system32\msctfime.ime

Operētājsistēmai Windows Vista vai Windows 7:

- C:\Lietotāji\

\AppData\Roaming\RandomFileName.exe

piem. {DAEB88E5-FA8E-E0D1-8FCD-BFC7D2F6ED25}.exe

- C:\WINDOWS\system32\msctfime.ime

2. Visbeidzot izdzēsiet visus failus un mapes savās TEMP mapēs:

Operētājsistēmai Windows XP:

- C:\Dokumenti un iestatījumi\

\Local Settings\Temp\ - C:\Windows\Temp\

Operētājsistēmai Windows Vista vai Windows 7:

- C:\Lietotāji\

\AppData\Local\Temp\ - C:\Windows\Temp\

Atjaunojiet failus no Ēnu kopijām.

5. darbība. Atjaunojiet failus pēc Cryptolocker infekcijas

Kad esat dezinficējis datoru no Cryptolocker vīrusa, ir pienācis laiks mēģināt atjaunot failus atpakaļ stāvoklī, kāds bija pirms inficēšanās. Šīm metodēm mēs izmantojam ēnu kopēšanas līdzekli, kas ir iekļauts operētājsistēmā Windows XP un jaunākajās operētājsistēmās (Windows 8, 7 un Vista).

1. metode: Atjaunojiet Cryptolocker šifrētos failus, izmantojot Windows funkciju Atjaunot iepriekšējās versijas.

2. metode: Atjaunojiet Cryptolocker šifrētos failus, izmantojot Shadow Explorer.

1. metode: atjaunojiet Cryptolocker šifrētos failus, izmantojot Windows funkciju “Atjaunot iepriekšējās versijas”.

Kā atjaunot CryptoLocker šifrētos failus, izmantojot Windows funkciju “Atjaunot iepriekšējās versijas”:

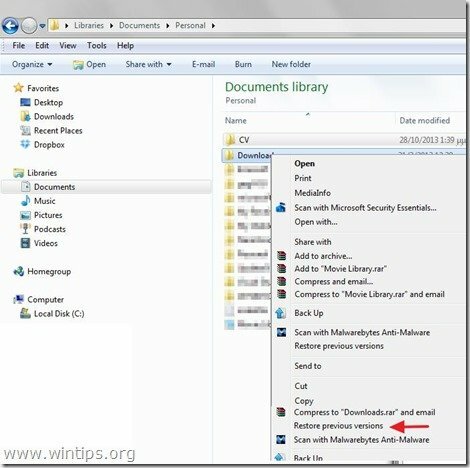

1. Pārejiet uz mapi vai failu, kuru vēlaties atjaunot iepriekšējā stāvoklī, un ar peles labo pogu noklikšķiniet uz tā.

2. Nolaižamajā izvēlnē atlasiet “Atjaunot iepriekšējās versijas”. *

Paziņojums* priekš Windows XP lietotāji: atlasiet “Īpašībasun pēc tam "Iepriekšējās versijascilne.

3. Pēc tam izvēlieties konkrētu mapes vai faila versiju un nospiediet:

- “Atvērt” pogu, lai skatītu šīs mapes/faila saturu.

- “Kopēt”, lai kopētu šo mapi/failu uz citu datora vietu (piemēram, uz ārējo cieto disku).

- “Atjaunot”, lai atjaunotu mapes failu tajā pašā vietā un aizstātu esošo.

2. metode: atjaunojiet Cryptolocker šifrētos failus, izmantojot Shadow Explorer.

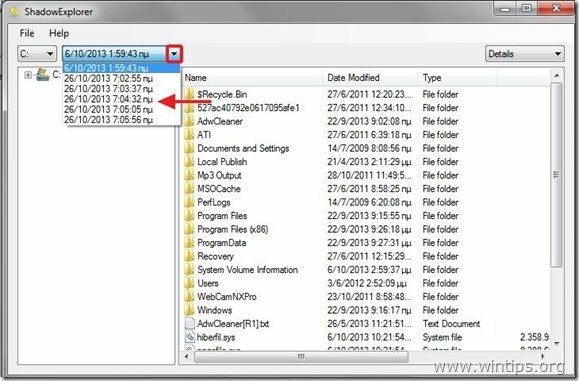

Kā atjaunot CryptoLocker šifrētos failus, izmantojot utilītu “Shadow Explorer”.

ShadowExplorer ir bezmaksas aizstājējs Iepriekšējās versijas Microsoft Windows Vista/7/8 līdzeklis. Jūs varat atjaunot zaudētos vai bojātos failus no Ēnu kopijas.

1. Lejupielādēt ShadowExplorer lietderība no šeit. (Varat lejupielādēt ShadowExplorer instalētājs vai Pārnēsājama versija no programmas).

2. Skrien ShadowExplorer utilītu un pēc tam atlasiet datumu, kurā vēlaties atjaunot mapes/failu ēnu kopiju.

3. Tagad dodieties uz mapi/failu, kurā vēlaties atjaunot iepriekšējo versiju, ar peles labo pogu noklikšķiniet uz tā un atlasiet “Eksportēt”

![ShadowExplorer eksportēšana[5] ShadowExplorer eksportēšana[5]](/f/8e61d7999dad12db5c469deb2ccff192.jpg)

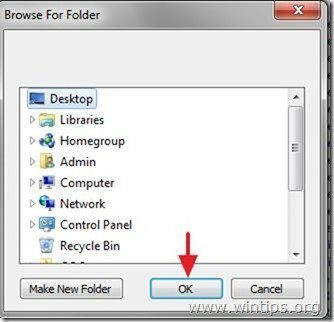

4. Visbeidzot norādiet, kur tiks eksportēta/saglabāta jūsu mapes/faila ēnu kopija (piemēram, jūsu darbvirsma) un nospiediet “labi”

Tieši tā.

Ransomware uzbrukums padara uzglabāšanas ierīces nepieejamas, un pagaidām nav ekspertu ieteikta konkrēta risinājuma, kas varētu viegli novērst šo problēmu. Tomēr, ja jums ir Windows datu atkopšanas programmatūra, varat viegli atgūt failus, kurus ietekmēja izspiedējprogrammatūra.

Vai mans Win 7 Pro ir inficēts ar RSA 1024? kaut kādu iemeslu dēļ, lai pabeigtu darbības, admin un administrācijas mapes tur netrūkst??? visos failos ir teikts, ka šifrētais zaudēja piekļuvi internetam, lai lejupielādētu jebko, ja tagad ir atvienots, nevar izmantot, kas tālāk? neapmierināts

Ak, man gāja tik labi līdz daļai par slēpto failu dzēšanu. Es varēju iespējot slēptos, bet kur es varu piekļūt saviem failiem, lai varētu izdzēst slēptās briesmas? Man ir Windows 7. Liels paldies par jūsu palīdzību.

Sveiki

mans labtop inficē ar RSA4096

. visi mani dati ir kods, un es nevaru tos atvērt.

Man ir daži dati par stāvokli citā datorā.

var smalki atslēgt ar diviem failiem (veselība un bojājumi). vai jums ir programmatūra atklāšanas atslēgai un atšifrēšanas programmai.

lūdzu atbildi man pa e-pastu

ja jūsu ēnas kopija ir iespējota abos visos diskos, bet pēc noklusējuma tikai vietējā diskā c ēnu iespējota. bet pārējā diskā ir jāiespējo ēna, manā gadījumā es atkopju visus savus šifrētos failus, kas atrodas vietējā diskā c, bet lielākā daļa manu datu bija vietējā diskā d, kas joprojām nav atgūts. ja kāds var man palīdzēt, tas būs lieliski.

Kāpēc profesionālie hakeri, kas dara labu, piemēram, anomāli, bloķē šos zemes sārņus, kas uzbrūk nevainīgi ģimenes datori, ti, nabadzīgo aplaupīšana, lai maksātu bagātajiem, ti, radītu miljoniem dolāru tādiem veikalu ķēdēm kā Staples utt???

Sveiks, lakonst,

Mans formatētais disks C/D pēc formatēšanas vairs nav šifrēts. Es palaidu Malwarebytes un kādu citu noteikšanas programmatūru, manuprāt, mana sistēma ir tīra. Tāpat kā to, ko minējāt savā ziņojumā, es saprotu arī atkopšanas programmatūru, lai tā vispirms ir jāizdzēš, lai to varētu atgūt. Lieta ir tāda, ka C/D faili man nav svarīgi, tie ir faili uz F/G (kas nav formatēti un joprojām ir šifrētā stāvoklī), kas man ir ļoti nepieciešami. Tā kā F/G joprojām ir šifrētā stāvoklī, vai mana vienīgā iespēja ir maksāt?

Vēlreiz liels paldies, jūs esat vienīgā atbilde, ko līdz šim esmu saņēmis

Liels paldies par atsaucību! Esmu pavadījis savu laiku, cenšoties atgūt F/G, kur ir visas svarīgākās lietas. Es neesmu palaidis atkopšanu formatētajā C/D, jo tur nav daudz, izņemot operētājsistēmu un programmas. Mana situācija ir tāda, ka es glabāju svarīgus failus F/G un, kad man ir nepieciešams izmantot failus, es savienoju F/G ar datoru un sāku strādāt. Es tagad izmēģināšu EaseUS uz F/G, bet līdz šim PhotoRec ir spējis uzņemt tikai bezjēdzīgus failus uz F/G. Es neesmu pārliecināts par atkopšanas programmu būtību, bet FYI, es reti izdzēšu lietas F/G. Piemēram, mana dēla fotoattēlu (kas šajā situācijā ir mana galvenā sirdsdarbība), es saglabātu tikai F/G un reti dzēstu. Ja jums ir nepieciešama cita informācija, lūdzu, dariet man to zināmu. pulkstenis man skaita uz leju. Tāpat kā mans iepriekš minētais ziņojums, esmu gatavs maksāt, bet pēc C/D formatēšanas vai tas ietekmēs dekrytopnēšanas procesu? Liels tev paldies!

Labdien, pirms aptuveni 2 dienām mani saskārās ar rsa 4096. Tikko formatēju savus C/D diskus un lejupielādēju dažas programmas atpakaļ datorā. Pieļāva kļūdu, lejupielādējot kaut ko nepazīstamu... un iemesls, kāpēc esmu šeit, ir tas, ka pēc tam, kad viss tika šifrēts, steigā, nevis zinot šīs ļaunprogrammatūras būtību, es formatēju savu galveno disku un izdarīju to, nedomājot, ka tas varētu tikt ietekmēts jau. Tagad man ir formatēts diskdzinis C un D, kā arī šifrēts diskdzinis F un G. Programmā Shadow explorer netika parādīts neviens fails, mēģinu citu atkopšanas programmatūru un paņem dažus vecus failus, kurus es izdzēsu, bet ne failus, kas man nepieciešami. Es joprojām mēģinu, bet šobrīd esmu gatavs maksāt, un mana galvenā problēma ir tāda, vai es joprojām varu atšifrēt pēc galvenā diska formatēšanas? Paldies jums visiem!

Šis vīruss vai kāds cits tas vēlas izdzēst 2000 failus, kas man ir. Tajos ietilpst manas Sims spēles, kas man ir ļoti svarīgas. Mans jautājums ir šāds: ko izmantot, lai izdzēstu Cryptolocker slēptos failus? Man ir Windows 8, un nav rakstīts, vai varu to izmantot operētājsistēmā Windows 8.

Sveiki, es saņēmu šo ļaunprātīgo programmatūru pirms 2 dienām, es iztīrīju datoru, bet varu atšifrēt savus failus. Tāpēc es nolēmu pārsūtīt savus atšifrētos failus uz savu ārējo cieto disku, bet pārsūtīšanas laikā es redzēju šo teksta failu ar nosaukumu RECOVERY_KEY.TXT Man bija jautājums, kas tas ir? Es nezinu, vai šī ir atslēga manu failu atkopšanai? ko tu domā?

Tālāk ir norādītas lietas šajā tekstā, kad es noklikšķinu uz šī faila:

1LnZxy5kbLomVQP6v92UYHwPCPcQppWCCa

03E8C1CDB6A42F8F434F3D158B733031F96C9C9A5247C7D9C0367A56EBFFDE11

4CDBE7366FFA75CD6AA0FE46766DB18AECA258A84DC7E4A05D9A1FB1D7515F6E014D6D3BC4D004024C14B0E5A103529A444721FB121288BBC11248

ko tas nozīmē?

Esmu izmēģinājis abas metodes un neizdevās. Es izmantoju shadow exploere, bet nevarēju iegūt nevienu datumu ārpus ietekmētā datuma.

Datora formatēšana pilnībā izdzēsīs kriptovalūtu. Es domāju, ka es došos uz šo ceļu un zaudēšu tik daudz fotoattēlu atmiņas par savu bērnu.

Man ir operētājsistēma Windows 8.1, un man ir problēmas ar klēpjdatora palaišanu drošajā režīmā, kad nospiežu F8, sāknēšanas opcijas neparādās

mehānisms nosaka failu, bet tos neizlabo, lūdzu, palīdziet nosūtīt man e-pastu, kods ir RSA 1024 i Man nav ne jausmas, kā to salabot, lūdzu palīdziet

Sveiki! Manā kopīgajā koplietotajā mapē bija daži faili, ko šifrēja izpirkuma programma, bet, mēģinot palaist Shadow Explorer sistēma, kurā tiek glabāts disks, rada man kļūdu, sakot, ka nevar palaist pakalpojumu no komandrindas vai atkļūdotājs. Vispirms ir jāinstalē Windows pakalpojums (izmantojot installutil.exe) un pēc tam jāsāk ar ServerExplorer, Windows Services administratīvo rīku vai komandu NET START.

Vai ir kāds veids, kā iegūt ātrās grāmatas, izmantojot ēnu pētnieku? Man šķita, ka man ir sistēmas atjaunošanas iestatīšana, bet man tā nav, un Quickbooks nav nesenas dublējuma. Šķiet, ka Shadow Explorer strādā ar failiem, kurus esmu mēģinājis, taču man nav iespējas to izmantot šeit.

Paldies!

Kaspersky XoristDecryptor — tas darbojas tālāk norādītajā kļūdas ziņojumā: — tas atšifrē un izveido jaunus visu bloķēto failu failus...

Jūsu faili ir bloķēti un šifrēti ar a

unikāla RSA-1024 atslēga!

Lai atgūtu piekļuvi, jums ir jāiegūst

privātā atslēga (parole).

++++++++++++++++++++

Lai saņemtu savu privāto atslēgu (paroli):

Dodieties uz vietni ht**tp://u5ubeuzasamg54x5f3.onion.to

un izpildiet norādījumus.

Jūs saņemsit savu privāto atslēgu (paroli)

24 stundu laikā.

Jūsu ID# ir 28403489

Ja nevarat atrast lapu, instalējiet Tor

pārlūkprogramma (ht**tps://www.torproject.org/

projekti/torbrowser.html.en ) un pārlūkojiet to

ht**tp://u5ubeuzasamg54x5f3.sīpols

++++++++++++++++++++

UZMANĪBU – tas NAV vīruss.

VIENĪGAIS veids, kā atbloķēt failus/datus, ir

lai iegūtu savu privāto atslēgu (paroli) vai

jūs varat uzskatīt, ka visi jūsu dati ir zaudēti.

Jums ir tikai 5 dienas pirms privātās atslēgas

(parole) ir izdzēsta no mūsu servera,

atstājot jūsu datus neatgriezeniski bojātus.

++++++++++++++++++++

IZSLĒGTS AUTORTIESĪBU ĪPAŠUMĀ

MATERIĀLS UN AIZDOMAS PAR

(BĒRNU) PORNOGRĀFISKS MATERIĀLS.

Man bija Windows 7, kad manu datoru inficēja "kriptobloks". Es atkārtoti instalēju jaunu Windows 7 un noņēmu "kriptobloku", veicot pretvīrusu skenēšanu. Bet mani faili paliek bloķēti. Man nav dublējuma no saviem failiem. Es mēģināju izpildīt jūsu rīkojumus šeit, bet nevarēju atgūt savus failus. Es instalēju "ShadowExplorer", bet, izvēloties jebkuru disku, kurā ir bloķēti faili, tas nerāda nevienu failu vai mapi. Tas tikai parāda c disku, kurā ir tikai Windows faili un mapes, kamēr mani bloķētie faili atrodas citos diskos, kas nav c diskā!

Es nevarēju izdzēst C:\WINDOWS\system32\msctfime.ime no sava Windows XP datora, pat izmantojot lietojumprogrammu Unlocker vai mēģinot no komandrindas pēc explorer.exe nogalināšanas. Man ir administratora tiesības. Šķiet, ka šis fails var būt daļa no Microsoft lietojumprogrammas (Microsoft Text Frame Work Service IME). Šeit ir viena no lapām, kurā šis fails ir iekļauts baltajā sarakstā. Esmu iztīrījis datoru no Cryptolocker, taču šis msctfime.ime joprojām pastāv datorā. Vai man ir jāizdzēš šis fails?. Ja jā, kā man tas nav izdevies.

Laba informācija, žēl, ka vienam no maniem nesenajiem klientiem bija "maza" problēma ar daudziem dažādiem Trojas zirgu/ļaunprātīgas programmatūras/spiegu programmatūras infekcijas viņas klēpjdatorā, kas neļauj iepriekš izmantot atjaunošanas punktu datora tīrīšana. Viņa arī izveidoja vienu ļoti svarīgu dokumentu pēc tam, kad viņas mašīna bija inficēta ar kriptobloku, tādējādi padarot neiespējamu tīras ēnu kopijas meklēšanu.

Tagad to jūs saucat par sliktu veiksmi…

Tas noteikti saglabāja viena mana klienta datus. 1. metode nedarbojās, bet 2. metode darbojās kā šarms.

pēc STUNDĀM sarunām ar dažādiem Microsoft "tech" pārstāvjiem... šī vietne bija vienīgā lieta, kas palīdzēja un atjaunoja failus. Microsoft patiesībā man teica, ka to nav iespējams atjaunot. HA. PALDIES PALDIES PALDIES!!!