Iespējams, esat iepazinies ar IP adrešu jēdzienu. Katram tīkla datoram ir vismaz viens. Sazinoties starp tīkliem, šīs IP adreses unikāli identificē tīkla trafika avotu un galamērķi, lai to varētu piegādāt un uz to droši atbildēt. Sazinoties ar ierīci tajā pašā tīklā, dators tieši neizmanto IP adresi. Tā vietā tas pārvērš šo IP adresi MAC adresē. ARP ir protokols, lai pārvaldītu IP uz MAC tulkojumus un paziņotu par to visā tīklā.

ARP ir saīsinājums Address Resolution Protocol. Tas ir bezvalsts protokols, kurā ir apraides un pieprasījuma-atbildes komponenti. ARP galvenokārt tiek izmantots IPv4 tīklos, lai gan to izmanto arī citas tīkla sistēmas. IPv6 tīkli ievieš ARP funkcionalitāti un dažas papildu funkcionalitātes ar NDP. Vai kaimiņu atklāšanas protokols.

Identificētās MAC adreses tiek saglabātas ARP tabulā katrā ierīcē. Katrs ieraksts ARP tabulā regulāri beidzas. Taču to var atjaunināt pasīvi, jo ARP trafiks tiek pārraidīts tīklā, līdz minimumam samazinot nepieciešamo ARP trafika kopējo apjomu.

ARP zonde un reakcija

Ja datoram ir jāpārraida tīkla pakete, tas aplūko galamērķa IP adresi. Tas zina, ka tas ir jānosūta maršrutētājam ierīcēm citā tīklā. Tas pēc tam var novirzīt paketi uz pareizo tīklu. Ja pakete ir paredzēta ierīcei lokālajā tīklā, datoram ir jāzina pareizā MAC adrese, uz kuru to nosūtīt.

Kā pirmo izsaukuma portu dators pārbaudīs savu ARP tabulu. Tam vajadzētu būt visu zināmo ierīču sarakstam vietējā tīklā. Ja mērķa IP un MAC adrese ir tur, tā izmantos ARP tabulu, lai pabeigtu un nosūtītu paketi. Ja IP adresei nav ieraksta ARP tabulā, datoram tas ir jānoskaidro, izmantojot ARP zondi.

Dators pārraida ARP zondi tīklā, jautājot “kam ir

Piezīme: ARP zondes atbilde ir arī apraide. Tas ļauj visām pārējām tīkla ierīcēm atjaunināt savas ARP tabulas, neprasot tām veikt identiskas ARP zondes. Tas palīdz samazināt ARP trafiku.

ARP zonde par savienojumu

Kad dators pieslēdzas tīklam, tam jāsaņem IP adrese. To var norādīt manuāli, bet parasti to dinamiski piešķir DHCP (Dinamiskais resursdatora vadības protokols) serveris. DHCP serveris parasti ir tīkla maršrutētāja funkcija, taču to var darbināt ar atsevišķu ierīci. Tiklīdz jaunai ierīcei ir IP adrese, izmantojot manuālu konfigurāciju vai DHCP. Ierīcei ātri jāpārbauda, vai neviena cita ierīce jau neizmanto šo IP adresi.

Lai to izdarītu, ierīce pārraida ARP zondes paketi, lūdzot uz to atbildēt jebkurai ierīcei, kas izmanto tai tikko piešķirto IP adresi. Gaidāmā atbilde ir klusums. Nevienai citai ierīcei nevajadzētu reaģēt, it īpaši DHCP tīklā. Pēc nelielas aizkaves ierīce vairākas reizes pārraidīs to pašu ziņojumu. Šī atkārtošana palīdz gadījumos, kad viena pakete, iespējams, ir nomesta ceļā uz ierīci ar konfliktējošu IP adresi vai no tās. Kad nav saņemtas atbildes uz dažām ARP zondēm, ierīce var sākt izmantot savu jauno IP adresi. Lai to izdarītu, tai ir jānosūta bezmaksas ARP.

Bez maksas ARP

Kad ierīce ir konstatējusi, ka IP adrese, kuru tā vēlas izmantot, netiek izmantota, tā nosūta bezmaksas ARP. Tas vienkārši ietver apraidi tīklā "

Bezatlīdzības ARP pieprasījumi arī regulāri tiek sūtīti uz tīklu kā atgādinājumi visām pārējām ierīcēm, ka dators joprojām ir savienots, tiešsaistē un tam ir tā IP adrese.

ARP krāpšanās

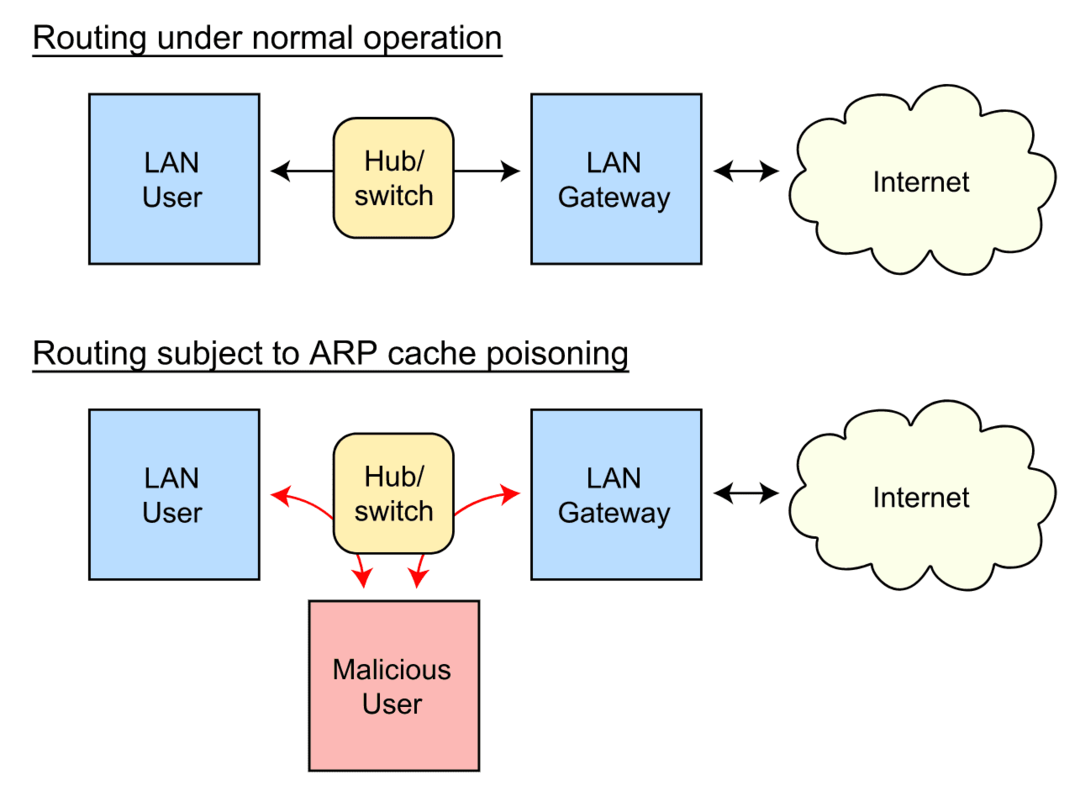

ARP ir bezvalsts protokols, nav savienojuma, un visi ziņojumi tiek pārraidīti uz tīklu kopumā. Visas ierīces klausās un saglabā ARP atbildes savās ARP tabulās. Tomēr tas noved pie sistēmas ievainojamības. Pieņemot, ka uzbrucējs var fiziski izveidot savienojumu ar tīklu, viņš var palaist programmatūru, kas ļaunprātīgi pārraida nepareizas bezatlīdzības ARP atbildes paketes. Katra tīkla ierīce redzēs ļaunprātīgās ARP paketes, netieši uzticēsies tām un atjauninās to maršrutēšanas tabulas. Šīs tagad nepareizās ARP tabulas tiek sauktas par "saindētām".

To var vienkārši izmantot, lai izraisītu tīkla problēmas, novirzot trafiku nepareizā virzienā. Tomēr ir sliktāks scenārijs. Ja uzbrucējs vilto maršrutētāja IP adreses ARP paketes un norāda tās uz savu ierīci, viņš saņems un varēs redzēt visu tīkla trafiku. Pieņemot, ka ierīcei ir cits tīkla savienojums, lai pārsūtītu trafiku, tas var aizņemt cilvēku vidū (MitM) pozīciju. Tas ļauj uzbrucējam veikt nepatīkamus uzbrukumus, piemēram, HTTPS atdalīšanu, kas, iespējams, ļauj viņam redzēt un modificēt visu tīkla trafiku.

Piezīme: Ir daži aizsardzības līdzekļi pret MitM uzbrukumiem. Uzbrucējs nevarētu dublēt vietnes HTTPS sertifikātu. Ikvienam lietotājam, kuram ir pārtverta trafika, ir jāsaņem pārlūkprogrammas sertifikāta kļūdas.

Tomēr ir daudz būtisku un nešifrētu saziņu, jo īpaši iekšējā tīklā. Mājas tīklā tas nav tik daudz. Tomēr korporatīvie tīkli, kas izveidoti operētājsistēmā Windows, ir īpaši neaizsargāti pret ARP viltošanas uzbrukumiem.

Secinājums

ARP ir saīsinājums Address Resolution Protocol. To izmanto IPv4 tīklos, lai pārveidotu IP adreses MAC adresēs, kā tas nepieciešams lokālajos tīklos. Tas sastāv no bezvalstnieku pieprasījumu un atbilžu pārraidēm. Atbildes vai to trūkums ļauj ierīcei noteikt, kura MAC adrese ir saistīta ar IP adresi vai ja IP adrese netiek izmantota. Ierīces kešatmiņā saglabā ARP atbildes, lai atjauninātu savas ARP tabulas.

Ierīces var arī regulāri pārraidīt bezatlīdzības paziņojumus, ka to MAC adrese ir saistīta ar to IP adresi. Autentifikācijas mehānisma trūkums ļauj ļaunprātīgam lietotājam pārraidīt viltus ARP paketes, lai saindētu ARP tabulas un novirzītu trafiku sev, lai veiktu trafika analīzi vai MitM uzbrukumus.