De meeste mensen die internet gebruiken, weten al dat het hangslotpictogram in de URL-balk betekent dat de site is veilig, maar u realiseert zich misschien niet precies wat dat betekent of hoe veilig uw verbinding daarmee is hangslot.

Het hangslot is een visuele indicatie dat uw verbinding met de website is beveiligd met HTTPS. HTTPS, of Hypertext Transfer Protocol Secure, is een versie van het HTTP-protocol dat codering gebruikt om uw gegevens te beveiligen tegen nieuwsgierige blikken.

Versleuteling is een proces waarbij gegevens worden versleuteld met een versleutelingscijfer en sleutel, zodat deze alleen kunnen worden gelezen met behulp van de ontsleutelingssleutel. Je kunt het zien als een lockbox, je kunt een bericht schrijven, de box vergrendelen en dan kan alleen iemand met de juiste sleutel de box openen om het bericht te lezen. Dit beschermt uw gegevens tegen hackers die accountgegevens proberen te stelen.

Een belangrijk stuk informatie dat u moet weten, is dat de codering en beveiliging van HTTPS alleen controleert of uw verbinding met de website die u in de URL-balk hebt getypt, veilig is. Het betekent niet dat de website veilig is, of zelfs dat het de website is waarnaar u wilde bladeren. Veel phishing- en malwarewebsites gaan over op HTTPS naarmate het toegankelijker wordt, dus het is niet veilig om zomaar een site te vertrouwen die HTTPS gebruikt.

Tip: Een 'phishing'-website probeert u te misleiden om gevoelige gegevens, zoals accountgegevens, in te dienen door een legitieme inlogpagina te vervalsen. Links naar phishing-sites worden vaak via e-mail verzonden. Malware is een verzamelnaam voor 'kwaadaardige software' en omvat virussen, wormen, ransomware en meer.

Opmerking: voer nooit uw gebruikersnaam en wachtwoord of andere gevoelige informatie zoals bankgegevens in via een onveilige verbinding. Zelfs als een site het hangslot en HTTPS heeft, betekent dit niet dat je nog steeds niet voorzichtig moet zijn met waar je je gegevens invoert.

Hulpprogramma's voor Chrome-ontwikkelaars

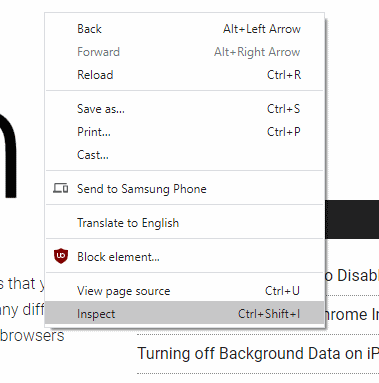

Als u meer informatie over uw beveiligde verbinding wilt bekijken, moet u de Chrome-ontwikkelaarswerkbalk openen. U kunt dit doen door op F12 te drukken of door met de rechtermuisknop te klikken en "Inspecteren" onderaan de lijst te selecteren.

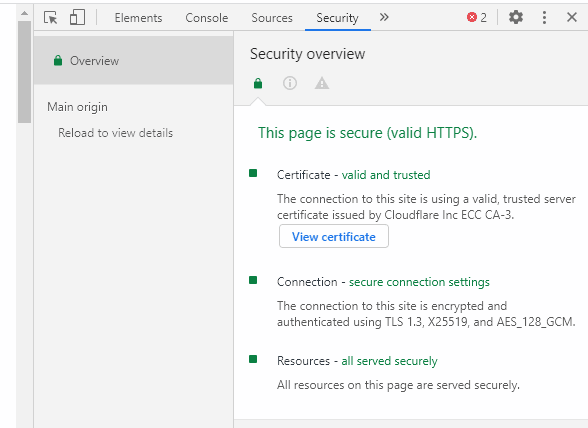

De ontwikkelaarswerkbalk zal standaard naar het paneel "Elementen" gaan om de beveiligingsinformatie te zien die u nodig hebt om over te schakelen naar het paneel "Beveiliging". Als het niet onmiddellijk zichtbaar is, moet u mogelijk op het pictogram met de dubbele pijl in de paneelbalk van de ontwikkelaarstools klikken en vervolgens "Beveiliging" selecteren.

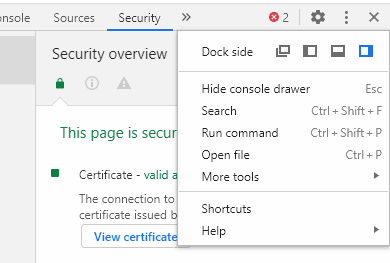

Als u niet wilt dat de werkbalk voor ontwikkelaars aan de rechterkant van de pagina wordt toegevoegd, kunt u deze naar beneden of naar links verplaatsen of naar een aparte venster door op het pictogram met drie stippen in de rechterbovenhoek van de ontwikkelaarswerkbalk te klikken en vervolgens uw voorkeursoptie te selecteren aan de "Dock-kant" selectie.

In het overzicht van het beveiligingspaneel zijn er drie secties met informatie: Certificaat, Verbinding en Bronnen. Deze hebben betrekking op de details van het HTTPS-certificaat, de codering die is gebruikt om de verbinding te beveiligen, en details of bronnen onveilig zijn geleverd.

certificaten

In het certificaatgedeelte staat welke certificeringsinstantie het HTTPS-certificaat heeft uitgegeven, als het geldig en vertrouwd is, en u kunt het certificaat bekijken. Naast het verifiëren dat de website waarmee u verbinding maakt, wordt beheerd door de persoon die eigenaar is van de URL, heeft het certificaat geen directe invloed op de beveiliging van uw verbinding

Tip: HTTPS-certificaten werken op een vertrouwensketen. Een aantal root-certificaatautoriteiten wordt vertrouwd om certificaten uit te geven aan website-eigenaren, nadat ze hebben bewezen dat ze eigenaar zijn van de website. Dit systeem is ontworpen om te voorkomen dat hackers certificaten voor websites kunnen genereren ze zijn niet de eigenaar, omdat deze certificaten niet de vertrouwensketen hebben terug naar een rootcertificaat Gezag.

Verbinding

In het gedeelte "Verbinding" worden het coderingsprotocol, het algoritme voor sleuteluitwisseling en het coderingsalgoritme beschreven dat wordt gebruikt om uw gegevens te coderen. Het coderingsalgoritme zou idealiter "TLS 1.2" of "TLS 1.3" moeten zeggen. TLS, of Transport Level Security, is de standaard voor het onderhandelen over versleutelingsconfiguraties.

TLS-versies 1.3 en 1.2 zijn de huidige standaarden en worden als veilig beschouwd. TLS 1.0 en 1.1 zijn beide in het proces van depreciatie omdat ze oud zijn en enkele bekende zwakke punten hebben, hoewel ze qua beveiliging nog steeds adequaat zijn.

Tip: verouderd betekent dat het gebruik ervan wordt ontmoedigd en dat er stappen worden ondernomen om de ondersteuning te verwijderen.

De voorlopers van TLS waren SSLv3 en SSLv2. Bijna nergens ondersteunt een van deze opties meer, omdat ze sinds respectievelijk 2015 en 2011 zijn verouderd omdat ze als onveilig worden beschouwd.

De volgende waarde is het sleuteluitwisselingsalgoritme. Dit wordt gebruikt om veilig te onderhandelen over de coderingssleutel die moet worden gebruikt met het coderingsalgoritme. Er zijn er veel te veel om op te noemen, maar ze vertrouwen over het algemeen op een belangrijk overeenkomstprotocol genaamd "Elliptic-curve Diffe-Hellman Ephemeral" of ECDHE. Het is niet mogelijk om de overeengekomen coderingssleutel te bepalen zonder gebruik te maken van netwerkbewakingssoftware van derden en een opzettelijk verzwakte configuratie. Het expliciet niet ondersteunen van toegang tot deze informatie in de browser betekent dat deze niet per ongeluk kan worden aangetast.

De laatste waarde in de sectie Verbinding is de coderingssuite die wordt gebruikt om de verbinding te coderen. Het zijn er weer veel te veel om op te noemen. Cijfers hebben over het algemeen meerdelige namen die het gebruikte coderingsalgoritme kunnen beschrijven, de sterkte van de codering in bits en welke modus wordt gebruikt.

In het voorbeeld van AES-128-GCM zoals te zien is in de bovenstaande schermafbeelding, is het coderingsalgoritme AES, of de Advanced Encryption Standard, de sterkte is 128-bits, en de Galois-Counter-Mode wordt gebruikt.

Tip: 128 of 256 bits zijn de meest voorkomende niveaus van cryptografische beveiliging. Ze betekenen dat 128 of 256 bits willekeur deel uitmaken van de gebruikte coderingssleutel. Dat zijn 2 ^ 128 mogelijke combinaties, of twee 128 keer met zichzelf vermenigvuldigd. Zoals met alle exponentiëlen, worden de getallen erg groot, erg snel. Het aantal mogelijke 256-bits toetscombinaties is ongeveer gelijk aan sommige low-end schattingen van het aantal atomen in het waarneembare universum. Het is onvoorstelbaar moeilijk om een coderingssleutel correct te raden, zelfs met meerdere supercomputers en eeuwenlang.

Bronnen

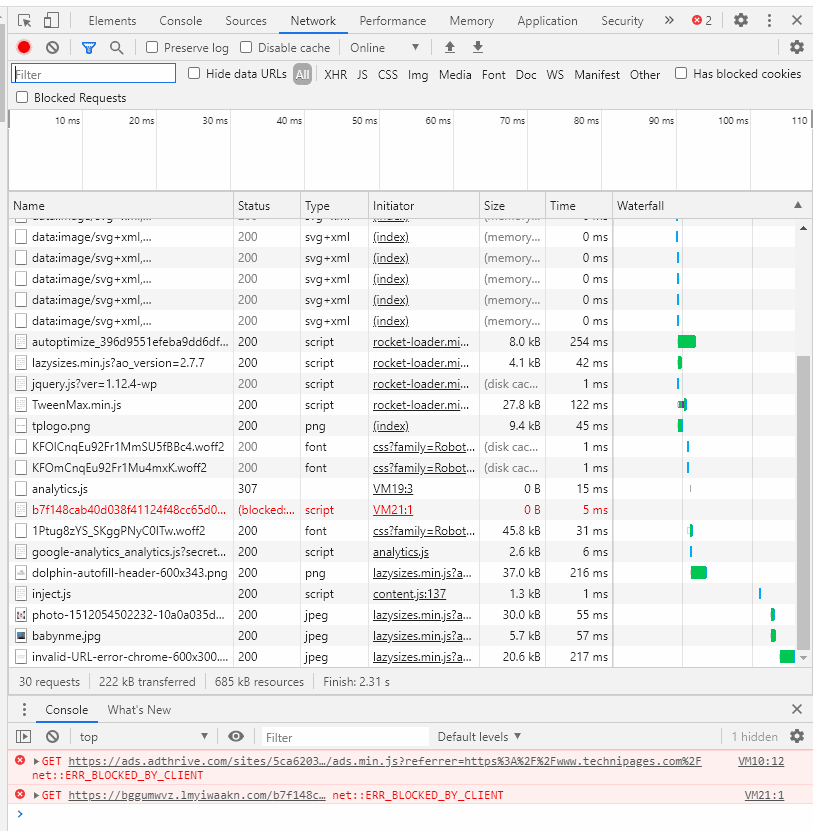

De sectie bronnen toont alle paginabronnen, zoals afbeeldingen, scripts en stylesheets, die niet via een beveiligde verbinding zijn geladen. Als bronnen onveilig zijn geladen, wordt deze sectie rood gemarkeerd en wordt een link weergegeven om het specifieke item of de specifieke items in het netwerkpaneel weer te geven.

Idealiter zouden alle bronnen veilig moeten worden geladen, aangezien elke onveilige bron zonder uw medeweten door een hacker kan worden gewijzigd.

Meer informatie

U kunt meer informatie zien over elk domein en subdomein dat is geladen door de kolom aan de linkerkant van het paneel te gebruiken. Deze pagina's tonen ongeveer dezelfde informatie als het overzicht, hoewel informatie over de transparantie van certificaten en enkele extra details van de certificaten worden getoond.

Tip: Certificaattransparantie is een protocol dat wordt gebruikt om historisch misbruik van het certificaatuitgifteproces tegen te gaan. Het is nu een verplicht onderdeel van alle nieuw uitgegeven certificaten en wordt gebruikt om verder te verifiëren dat het certificaat legitiem is.

Met de oorspronkelijke weergave kunt u door elk van de domeinen en subdomeinen kijken die inhoud op de pagina hebben geladen, zodat u hun specifieke beveiligingsconfiguraties kunt bekijken.