WannaCry is een serieuze crypto-malware die op vrijdag 12 mei 2017 de internetgemeenschap bereikte. Aanvankelijk werd het de Wana Decrypt0r genoemd vanwege de interne naam op het vergrendelingsscherm. Beveiligingsexperts kwamen er echter al snel achter dat het meer varianten heeft, waaronder: Wana Decrypt0r, WannaCryptor, WannaCrypt, Wcry of WNCRY, en de verwachting is dat de variaties zullen blijven ontstaan.

De eerste WannaCry-versie, Wana Decrypt0r 2.0, is gedetecteerd op 12 mei 2017, na een aanval op de Spaanse Telefonica, Portugal Telecom en NHS-ziekenhuizen in Engeland.[1] De ransomware beperkte zich echter niet tot de organisaties en viel thuis-pc's aan die ouder waren Windows-versies, die geen Microsoft-patches hebben, geïndexeerd als MS17-010, CVE-2017-0146 en CVE-2017-0147.[2] Binnen een paar dagen slaagde deze kwaadaardige software erin meer dan 230.000 computers te infecteren die zich in 150 landen, en deze cijfers zorgen ervoor dat WannaCry op één lijn ligt met de meest beruchte ransomware-infecties Leuk vinden Locky of Cerber.

WannaCryptor infiltreert het systeem via de EternalBlue-kwetsbaarheid, die werd gedetecteerd in Windows Vista, 7, 8, 10 en Windows Server-versies. Dit specifieke beveiligingslek is verholpen met de beveiligingsupdates MS17-010, CVE-2017-0146 en CVE-2017-0147, maar veel pc's hebben de update overgeslagen en het beveiligingslek opengelaten.

Helaas, als de WannaCry-ransomware gegevens versleutelt (gebruikt AES- en RSA-algoritmen), is er geen kans om bestanden gratis te decoderen. Mensen kunnen het losgeld voor de hackers betalen, gegevens herstellen met behulp van back-ups of die bestanden vergeten.[3]

Update 2018

Dit virus werd beschouwd als een oude bedreiging die relatief stil is geweest, maar in het derde kwartaal van 2018 werd nieuws vrijgegeven over de recente activiteit van WannaCry en infecties over de hele wereld. Dit cryptovirus heeft al meer apparaten getroffen sinds de huidige incidenten die in juli 2018 begonnen.

Het totale aantal geblokkeerde WannaCry-inzendingen in het derde kwartaal van 2018 is naar verluidt 947 027 517 en de activiteit is ontdekt in ten minste 203 landen. De actie geeft aan dat dit cryptovirus niet dood is en dat het gevaar reëel is. Zeker nu ransomware-aanvallen steeds vaker grote bedrijven en diensten treffen.[4]

WannaCry heeft ook decryptors ontwikkeld door verschillende onderzoekers gedurende het jaar van deze aanvallen. GitHub heeft decoderingstools voor verschillende versies vrijgegeven en ze kunnen werken voor nieuwe en actieve bedreigingsvarianten.

Het succes van WannaCry gaf de mogelijkheid om de tactiek te kopiëren

Helaas dwong het enorme WannaCry-"succes" de ontwikkelaars van ransomware ertoe om de kopieën van de malware te maken en vrij te geven. Op het moment van schrijven hebben beveiligingsexperts acht WannaCry-kopieën geregistreerd, waarvan sommige zich in de ontwikkelingsfase bevinden, terwijl andere al zijn vrijgegeven. Wees dus heel voorzichtig en zorg ervoor dat u uw pc goed beschermt. Dit zijn de Wana Decrypt0r-kopieën:

Nr 1. DarkoderCrypt0r

DarkoderCrypt0r versleutelt bestanden op het bureaublad van pc's, gebruikt een vergrendelscherm vergelijkbaar met WannaCryptor ransomware, vereist voor losgeld, en voert alle andere activiteiten uit die typisch zijn voor de voorganger. Het uitvoerbare bestand heet @[e-mail beveiligd] Alle versleutelde gegevens krijgen de bestandsextensie .DARKCRY en de pc-gebruiker wordt verzocht 300 dollar losgeld te betalen. Momenteel gebruikt het een HiddenTear-code, wat betekent dat de bestanden die het versleutelt gemakkelijk kunnen worden ontsleuteld.

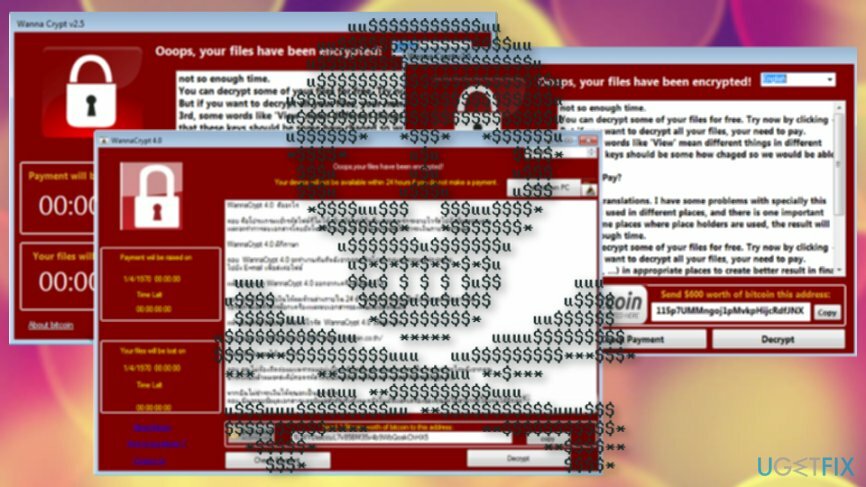

nr 2. WannaCrypt v2.5

WannaCrypt v2.5 ransomware bevindt zich momenteel in de ontwikkelingsfase. Als het de pc infecteert, vergrendelt het geen bestanden, behalve dat het het vergrendelscherm weergeeft en het losgeld van 600 US dollar moet betalen. Het is nog niet gevaarlijk maar kan mensen doodsbang maken.

nr 3. WannaCrypt 4.0

WannaCrypt 4.0 is nog een andere WannaCry-viruskopie, die nog als niet-kwaadaardig kan worden geclassificeerd. Het verspreidt zich net als elk ander ransomware-virus, behalve dat het geen bestanden versleutelt. Het losgeldbriefje, het vergrendelscherm en andere informatie zijn in de Thaise taal, wat betekent dat het gericht is op Thaise gebruikers.

nr 4. Aron WanaCrypt0r 2.0 Generator v1.0

Aron WanaCrypt0r 2.0 Generator v1.0 wordt een aanpasbare WannaCry Ransomware-generator genoemd. Hiermee kunnen mensen de tekst, kleuren, afbeeldingen, lettertype en andere instellingen van het WannaCry-vergrendelingsscherm selecteren. Er wordt gespeculeerd dat hackers ook het uitvoerbare Wana Decrypt0r-bestand gebruiken en verspreiden om het losgeld te genereren. Gelukkig is deze "service" nog niet beschikbaar. Mensen kunnen alleen een aangepast WannaCry-vergrendelingsscherm genereren, maar het uitvoerbare bestand van de ransomware wordt niet verspreid.

nr 5. Wana Decrypt0r 2.0

Het uitvoerbare Wana Decrypt0r 2.0-bestand is MS17-010.exe. Het vergrendelscherm en de losgeldbrief zijn vergelijkbaar met de WannaCry. De Indonesische versie van het virus is beschikbaar.

nr 6. @kee

@kee ransomware versleutelt persoonlijke bestanden en geeft een losgeldbriefje in een "Hallo daar! Fellow @kee User!.txt“-bestand.

nr 7. WannaDecryptOf 2.0

WannaDecryptOr 2.0 is nog niet volledig ontwikkeld. Het kan computers infecteren, maar kan geen bestanden versleutelen. Bovendien is het een vergrendelscherm en geeft de losgeldbrief geen informatie over het virus en instructies over hoe het losgeld te betalen. Desalniettemin is het van cruciaal belang om het virus te verwijderen, omdat het binnenkort kan worden bijgewerkt en de bestanden daarna kunnen worden versleuteld.

nr 8. Wil je abonneren 1.0

Nog niet veel informatie ontvangen. Dit is een bedreiging geschreven in Java en heeft het grijsgekleurde ontwerp van een eerder bekend losgeldvenster.

Zoals u kunt zien, heeft het WannaCry-virus veel klonen, waarvan sommige al zijn verspreid en andere zich in de ontwikkelingsfase bevinden. Het is echter van cruciaal belang om uw pc correct bij te werken en te beveiligen. In deze en deze posts, kunt u informatie vinden over welke voorzorgsmaatregelen moeten worden genomen om uzelf te beschermen tegen WannaCry-aanvallen en welke stappen moeten worden ondernomen als uw pc al is geïnfecteerd. Door deze preventieve maatregelen te nemen, beschermt u het systeem tegen alle WannaCry-varianten, inclusief de imitators.